投稿:2025/10/10

サイバー攻撃により電子カルテが停止した60日間──半田病院の実例から学ぶ“災害級のインシデント”への対処法

連日さまざまなサイバーセキュリティ犯罪のニュースが報じられる中、いまだに日本のセキュリティレベルは高いとは言えない状況にあります。一方で、企業がサイバーセキュリティ対策を進める上では、人材不足や経営層の意識・関心、コスト、導入による利便性の低下など、さまざまな壁が立ちはだかっています。 そこで今回は、株式会社網屋が主催する「Security BLAZE 2023」より、サイバーセキュリティのエキスパートによる講演をお届けします。本記事では、人口8,000人弱の小さな町にある病院で起きた大規模なサイバー攻撃について、当時の状況を踏まえながら対応のポイントを探ります。 また、サイバー攻撃により約2ヶ月電子カルテが停止した半田病院の事例を元に、注意点や対策法についてご紹介します。

登壇者

つるぎ町立半田病院 つるぎ町病院事業管理者

須藤 泰史

1962年大阪府出身。1986年徳島大学医学部卒業。同泌尿器科学教室に入局同講師を経て2003年より町立半田病院(現・つるぎ町立半田病院)。2013年に同病院院長に就任、2020年より病院事業管理者。日本泌尿器科学会 専門医・指導医、日本透析医学会 専門医、地域包括医療・ケア認定医、総合診療専門研修特任指導医、地域総合診療専門医・指導医、日本DMAT隊員、全国国民健康保険診療施設協議会 徳島県協議会会長。

サイバー攻撃で医療機能が停止したら、今いる患者をどう守る? 半田病院の実例から学ぶ“災害級のインシデント”への対処法

コロナ禍という災害時には、医療現場の「供給」が不足

須藤泰史氏:つるぎ町立半田病院の須藤でございます。本日はこのような機会をお与えくださいまして、ありがとうございます。

まず自己紹介です。私は1962年の3月生まれで、ちょうど(半田病院が)サイバーにやられた時は還暦になる年度でした。還暦というのはおめでたいかなと思ってたんですが、実は厄年らしくて、それでこんなふうな目に遭ったのかなと今になって思っております。

事業管理者になる前は病院長をしておりまして、徳島県は南海トラフの地震で災害訓練が盛んな所です。私も、徳島県のローカルDMAT(災害派遣医療チーム)、災害医療コーディネーター、病院長として、そういったことに取り組んでいました。最近は、また日本DMATの医師になっております。

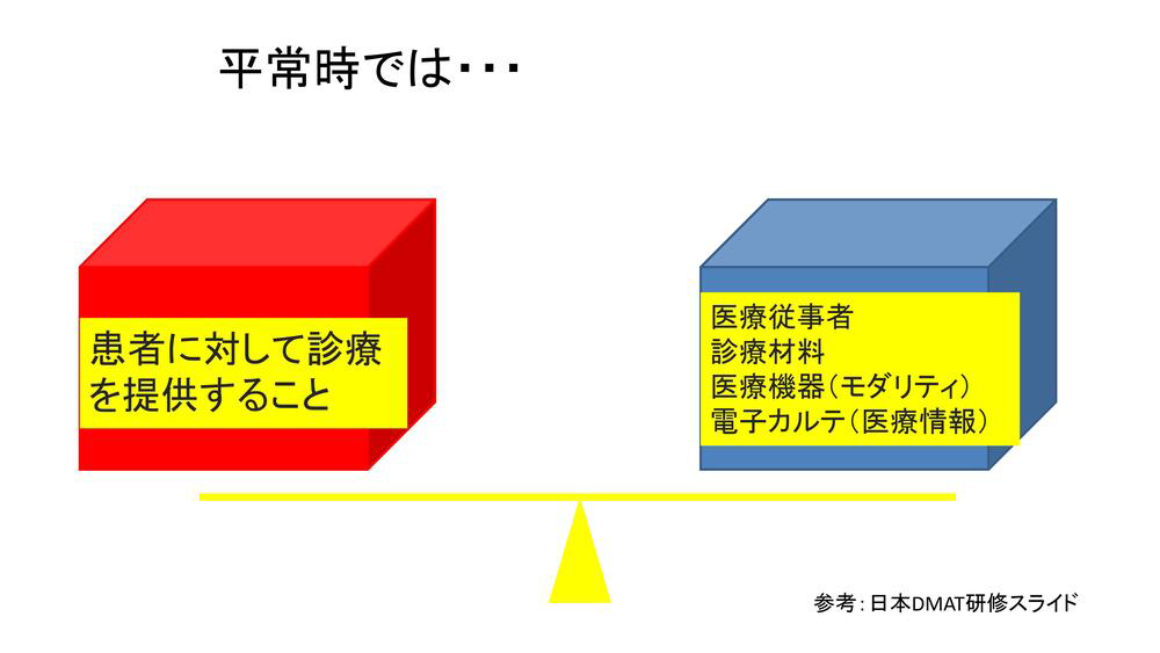

DMATの研修で使う資料を使って、今回の状況をお話ししようと思っています。平常時では、患者さんに対して診療を提供することが「需要」、それに対して医療従事者・診療材料・医療機器・電子カルテが整っている状況が「供給」です。

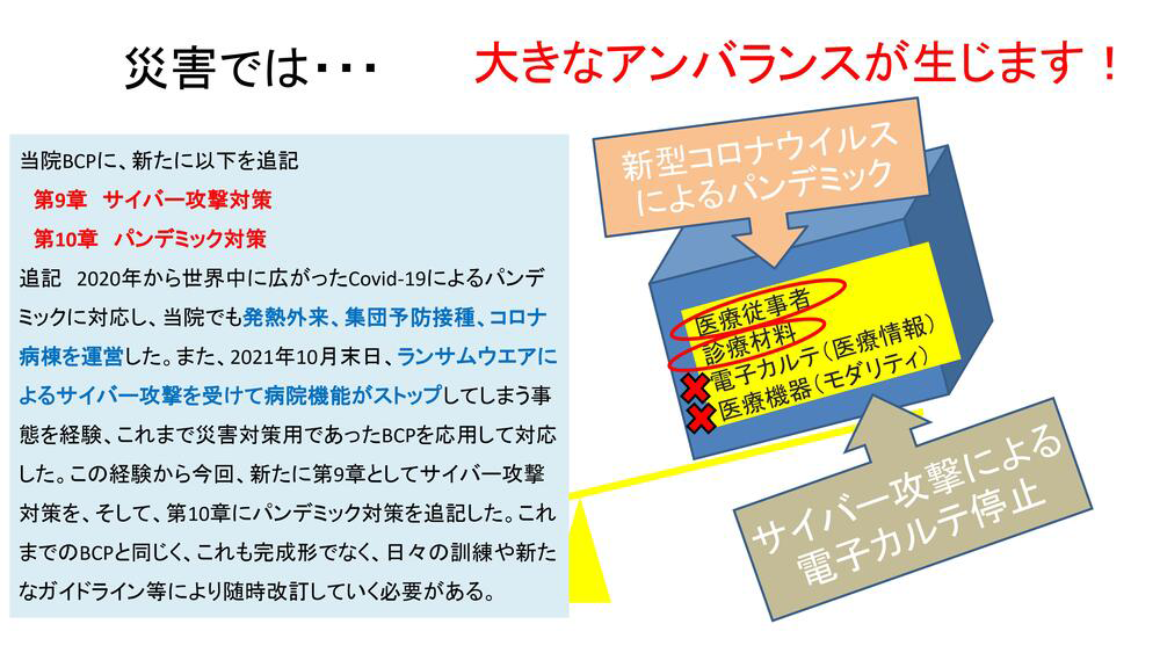

災害時では「需要」が拡大します。多数傷病者が発生した状況で、バランスが崩れて、とても供給が追いつかない。一方で供給が消えてしまうこともあります。それは、医療従事者・診療材料がなくなった今回の新型コロナウイルスのパンデミックですね。

診療できるドクターがいない、熱があっても病院へ受診してはいけないなんていう、おかしなことになりました。対応できる治療薬やマスクが足りないという状況も1つの災害です。

人口8,000弱、深刻な医師不足に悩む小さな町

今回、我々が経験したサイバー攻撃による電子カルテの停止も、電子カルテが止まって、それに関連する医療機器が止まってしまった。これはまさしく災害で、大きなアンバランスが生じました。

そこで今回当院のBCPには、第9章としてサイバー攻撃対策、10章としてパンデミック対策を入れることにしております。つまりこれらは、大きな“災害”であるということです。

それでは、半田病院を襲ったサイバー攻撃の概略についてお話ししたいと思います。徳島県は四国の東側、黄緑のエリアですね。人口は80万人弱、72万人ですね。吉野川が高知県から流れているんですが、我々のつるぎ町は吉野川の上流の中山間地域にあります。

人口は8,000人弱で、高齢化率が46.6パーセント。徳島県は人口10万人あたり医師の多い県とよく言われていますが、(医師が)多いのは東部です。南部、西部と3つの医療圏があるんですが、我々の西部医療圏は少子高齢化で医師も不足しているエリアです。

まず、そんな西部地域における半田病院の役割についてお話しします。地図で赤い丸で囲った東側が旧美馬郡、現在の美馬郡と美馬市合わせて人口35,000人の所があります。そこにある唯一の公立病院で、120床です。

このあたりは開業医の先生が高齢化して、跡継ぎはドクターになっていらっしゃるんですが、(地元に)帰ってこないんですね。看護師も不足しておりまして、相次いで病院が閉院しています。また、有床診療所から無床診療所になるなど、医療規模が縮小している所です。

2021年のある日の深夜、プリンターから英語の犯行声明が

そんな中、我々の病院は唯一西部圏域でお産が可能な施設で、分娩件数は年間300件弱です。分娩を扱っていますから、小児科の常勤医がおります。県西部の輪番での24時間の小児の救急を、金・土・日・月と週4日担当しておりまして、県西部の小児医療の要なんです。

二次救急も担当してるんですが、整形外科・外科の常勤医が相次いで退職しておりまして、現在は救急受け入れできる疾患にちょっと制限がかかっています。私は泌尿器科ですが、産婦人科と泌尿器科は手術治療を継続しております。

そんな田舎の病院なんですが、3つある病棟の1つを新型コロナ対応に変えました。これまで約400名の方が入院して、新型コロナの治療を受けております。

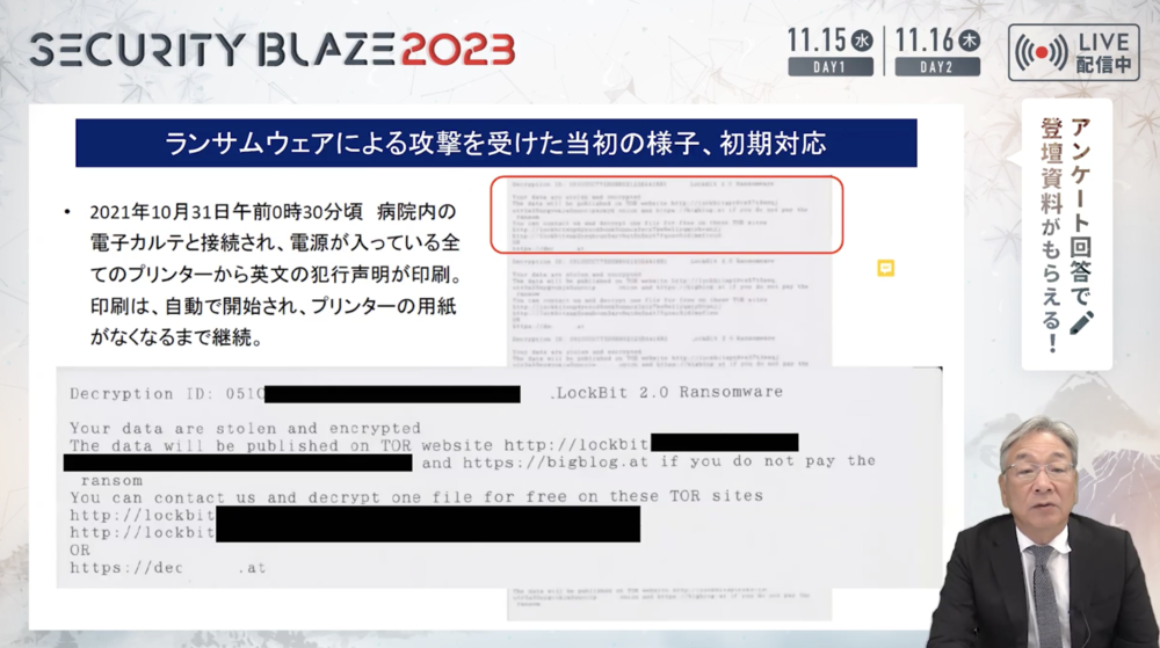

ランサムウェアの攻撃を受けたのは、2021年の10月31日の午前0時30分頃。病院内の電子カルテと接続され、電源が入っているすべてのプリンターからこの犯行声明が出ました。このA4の用紙が、プリンターから自動的にどんどん出てきたんですね。

赤で囲っているところのセンテンスを前に大きく出していますが、「LockBit 2.0 Ransomware」と書かれています。今はLockBit3.0にバージョンアップしてますが、当時は2.0でした。

「データを盗んで暗号化したぞ」と。いくらとは書いてませんが、「支払いをしなければTORのWebサイトにデータを公開するぞ」と書かれています。恐ろしい犯行声明文でした。

夜勤の病棟の看護師、それから救急外来の看護師のところでは電源が入った電子カルテとプリンターがつながっていましたので、そこから自動的に紙がなくなるまでずっとプリンターからこの犯行声明が出てくるんですね。

システム担当者が駆けつけ、ランサムウェア攻撃が発覚

その異変に気づいた看護師が電子カルテを見てみると、カルテが動かない。当直医に報告がいって、当直医から当院のシステム担当者に連絡が入りました。そして彼が来て、ランサムウェアによるサイバー攻撃によってすべてのシステムが使えなくなっていることが判明しました。

医局の電子カルテもこんな状態です。URLに問題があるのでフォーカスはぼかしていますが、上のほうには同じような犯行声明文が書かれておりました。

我々のような病院上層部には、8時過ぎに事務長から電話が入りました。「大変なことが起きている」と。私はその報告を聞いて「これは災害対応だな」とすぐに思いました。「各部署の代表者を集めておいてくれ。対策本部を開くよ」と彼に告げて、病院へ向かいました。もちろん警察への連絡もするように指示しました。

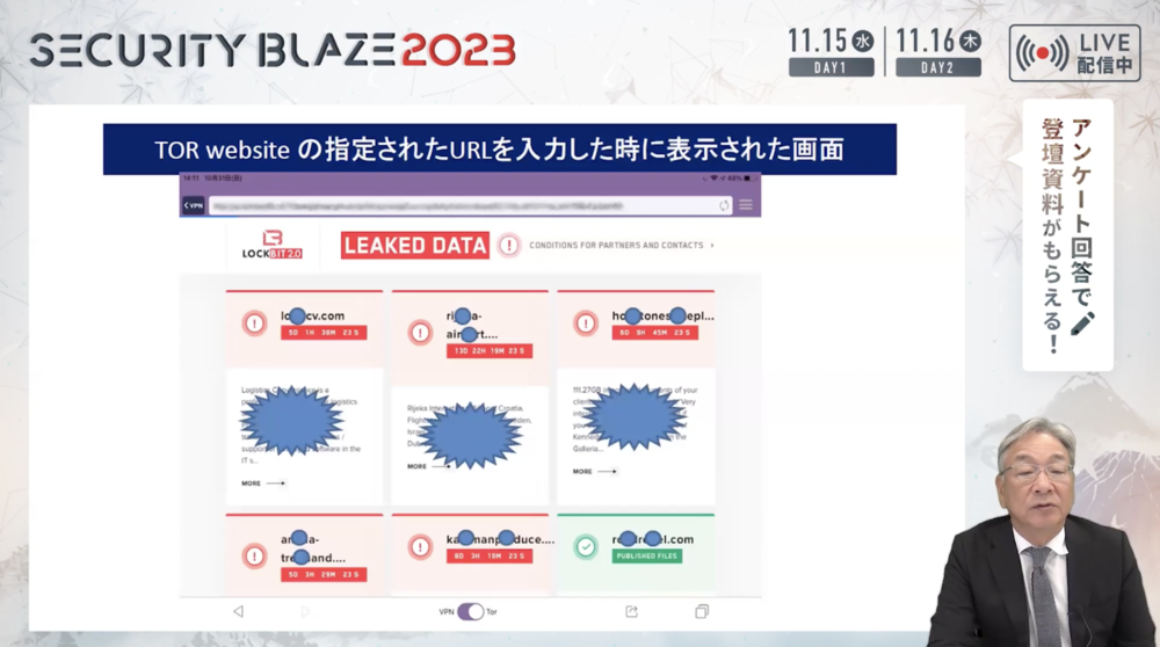

徳島県警が来てくれて、彼らのPCはTORのWebサイトに入れるPCでしたので、さっきはフォーカスをぼかしましたが、指定されたURLを入れるとLockBitとつながりました。

ここに書いてるのは、いろんな企業・団体名ですね。その下に(赤い枠で)カウントダウンがあります。例えばこれは「30Days, 23hours, 19minutes, 23seconds」。23、22、21……と、どんどんカウントダウンしていくんですね。「この間に交渉に来い」という意味です。

(右下には)緑のボタンがあります。「PUBLISHED FILES」と書かれているんですが、交渉が決裂して、確かこの下にあったボタンを押せばデータがダウンロードできるという恐ろしい画面でした。

病院がストップすれば町民にも大きな影響が

理由はわかりませんが、半田病院の名前はずっとここに公開されることなく現在も過ぎています。徳島県警は、時効になるまでここにアクセスして見てくれてるわけなんですが、半田病院の名前は出ておりません。

対策本部を立ち上げて、みんなには「9時に集まってくれ」「各部署の状況をチェックして、10時の会議で報告してくれ」とお願いしたんですが、各部署の被害報告を聞くにつけ「これはまったく真っ当な医療ができない」と思いました。

冒頭で申しましたように、我々の病院がストップしてしまうと、徳島県の西部医療圏でほかに小児科救急、お産ができるところはないという事態になってしまいます。

もうこれは頭を下げて、住民のみなさん、関係各方面、医療機関・消防・救急にも連絡をして、「しばらく復旧にかかる」とお伝えするしかないと思いましたので、マスコミにも連絡をいたしました。

そうするとマスコミから「午後4時に記者会見を開いてくれ」ということになったんですね。夕方6時のローカルニュースに間に合う時間です。

対策本部は、災害対策用に作成したBCP、これはあくまで南海トラフの大地震を想定したBCPでしたが、それに基づいて行いました。本部長は病院長、マスコミ対応は事務長、記録・調整要員を当院のDMATが担当しました。

対策本部を立ち上げ、休日も対応に明け暮れる日々

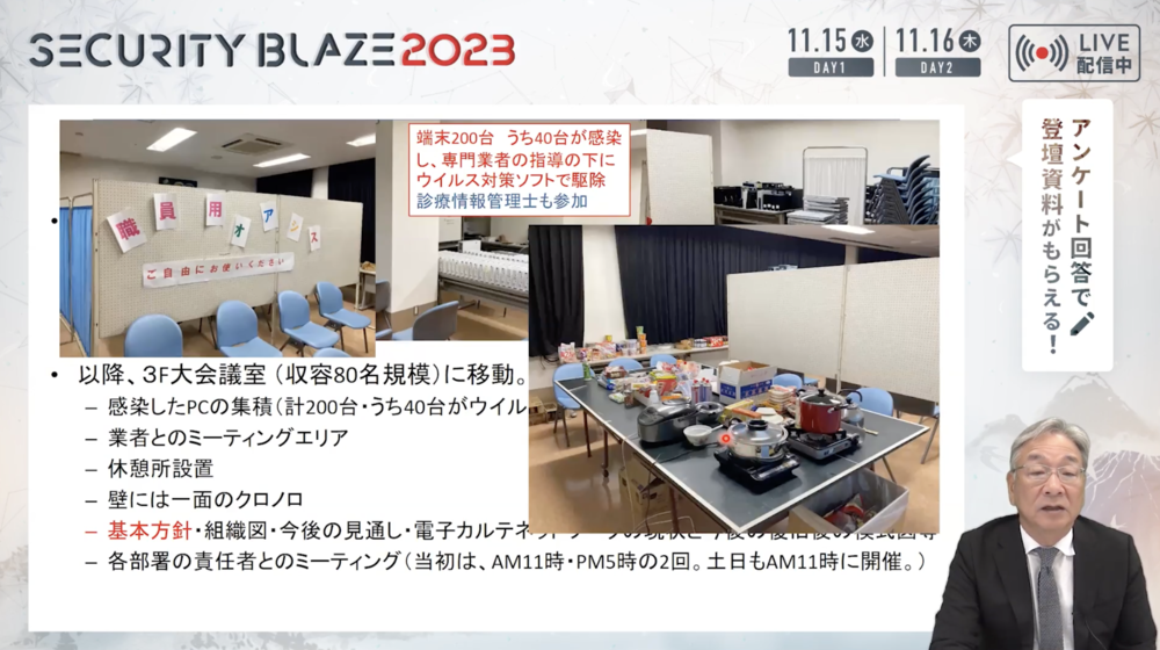

3階にある80名ほど入る大会議室を4分割して、1つの分割した所には当院にある電子カルテ200台の端末を全部集めました。このうち40台にLockBitの拡張子を認めるファイルがありまして、専門業者の指導のもと、ウイルス対策ソフトで駆除していきました。

これも1台いくらかでやってくれるという話もあったんですが、このあとどれだけの被害総額になるかわからないということでしたので、できることは我々の手作業でやっていこうと。当院のシステム担当者、診療情報管理士、DMATのコンピューターに詳しい者が入って、手作業で駆除していきました。

あとの分画の4分の1はテーブルと椅子を置いて、ベンダー等との打ち合わせの場所を設けました。それからほかの4分の1は、このように職員用のオアシスを設けました。これは卓球台なんですが、卓球台の上にカセットコンロ・炊飯器を置いてます。冷蔵庫も置いていました。

職員が土曜日、日曜日、祝日、それから夜間も詰めていろんな作業をしていましたので、休憩できるエリアを設けました。また、我々の病院がこういった被害に遭っていることを聞いて、近隣の医療機関等々からお見舞いの品をいただくこともあったので、それも職員に供与できるエリアとして設けました。

壁一面に情報を記録し、職員同士で現状を共有

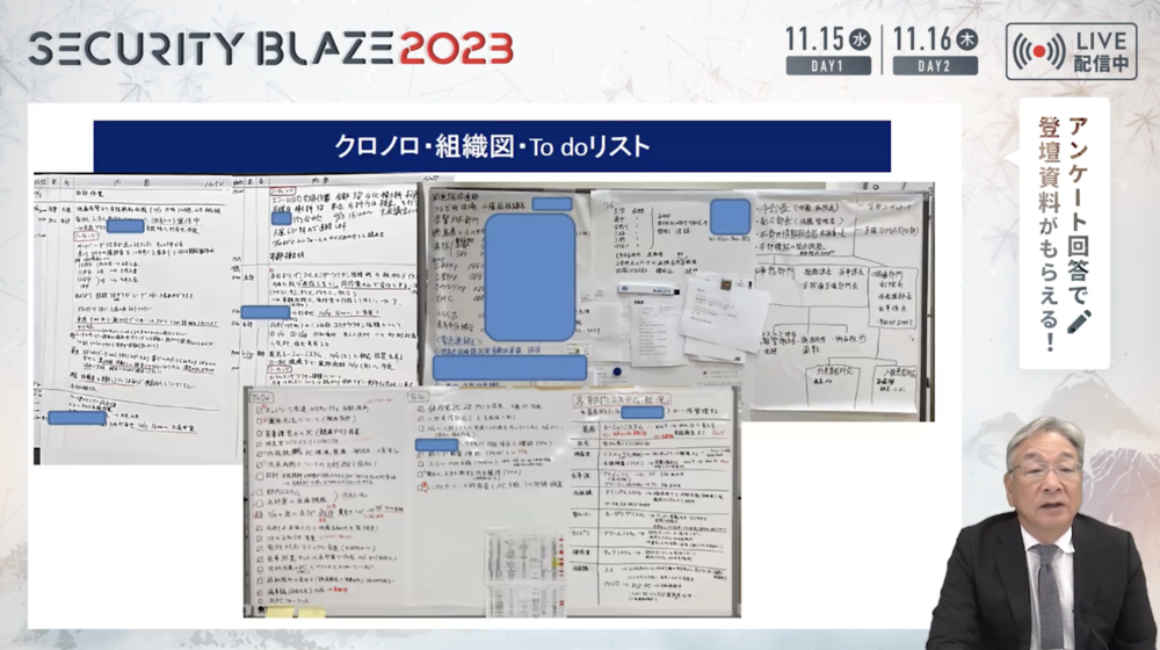

これは実際に対策本部で使っていたものですが、「クロノロ」をみなさんはご存知でしょうか。「どこ発、どこ受けで、何があったか」というのを壁新聞のように、ライティングシートという静電気でくっつく紙に書いていくんですね。

どうしてこれを書くかというと、対策本部の会議に出られなかった人が本部に来れば、今日は何があったか、どんなことが起きてるかがいつでもわかるようにするためです。もちろんこれを書くだけじゃなくて、本部のPCにも記録として残していきました。

あとは、連絡先一覧や組織図であったり、これ(スライド下の画像)はTo Doリストですね。会議をするたびにいろんな事案が出てきますので、それが終わればここにチェックを入れる。

そして、一番大事なのは各部門のシステム状況ですね。電子カルテはいろんなものとつながってます。ちょっと見えにくいですが、私のやってる腎センターには「ホーピングシステム」と書いてあって、リハビリであれば「グリームシステム」と書いてあります。

それぞれの電子カルテの先の枝葉のシステムにウイルスが入り込んで(いたので)、その中の状況がどうなってるのか、データをクリアできたのか、ウイルスは除去できたのか、使えるようになったのかをそれぞれの部署がチェックして、ここに報告するかたちをとっておりました。

危機的な状況の中でも「今いる入院患者を守る」

平日は11時と17時、各部門の代表者と本部職員が集まってミーティングを開きました。土日、祝日も1日1回、11時に開催しました。もちろん新型コロナのことも大変だったので、コロナの話し合いもしておりました。

(サイバー攻撃への対処は)2ヶ月かかりましたので、壁にはクロノロがずっと張りつけられるような状況で、ホワイトボードも多用しました。

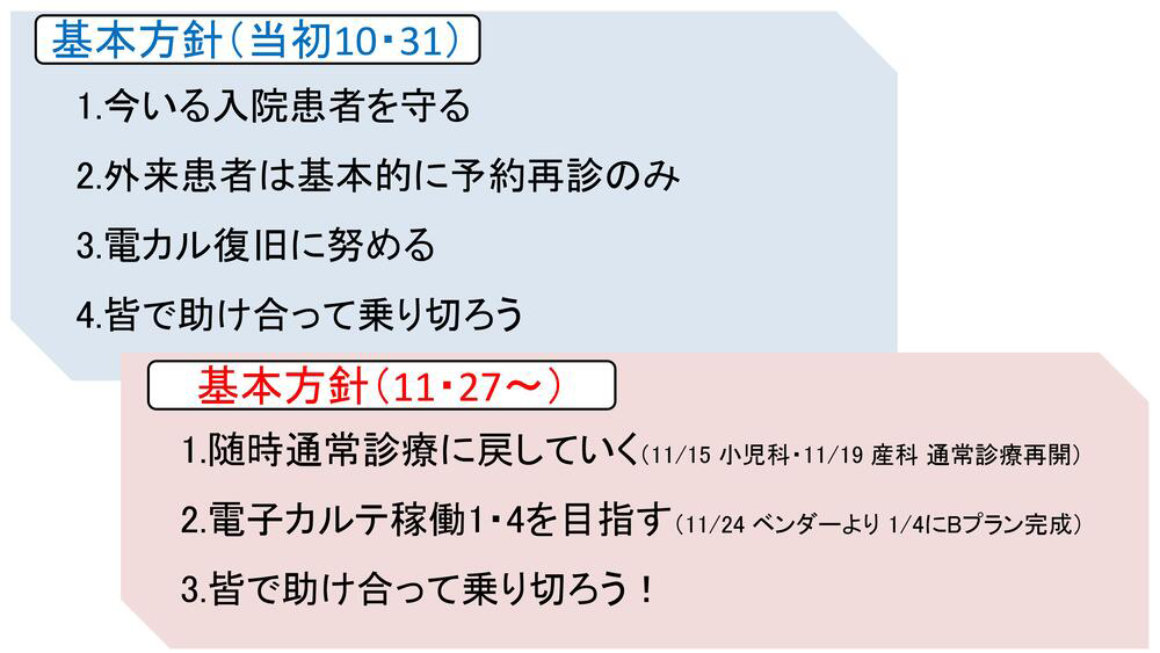

こういった本部運営に大事なのが基本方針です。当初の基本方針は、まずは「今いる入院患者さんをお守りする」というものでした。

ちょっとオーバーなように聞こえるかもしれませんが、電子カルテが止まってしまうと、前の日にどれだけ患者さんが食事を摂ったのか、熱がどうだったのか、尿量はいくらだったのか、まったくわからないんですね。

ですから、紙ベースで残っているもの、それからその方の過去の入院履歴に関する資料、入院要約などのサマリー、アレルギー履歴に関する情報をとにかくかき集めました。

とにかく、そういうものをチェックできる入院カルテをもう一度作り直そうというところから始まりました。入院患者さんは何十名かいらっしゃったんですが、幸い2ヶ月の間、問題なく過ごすことができました。

外来患者さんはCT、検査機器、全部が止まっていましたので、本当に顔馴染みの患者さんで「いつもと変わりないね、いつもの薬でいいね」なんていう方しか診られない状況に追い込まれました。

サイバー攻撃から約1ヶ月、科によっては通常診療再開

大事なポイントは、みんなで電子カルテ復旧に努めていこう、そして助け合って乗り切ろうというのが大事な方針でした。

基本方針は1ヶ月経ったところで変わりました。どういうことかと言いますと、紙カルテベースの診療で本当に大変だったんですが、「半田病院が小児の救急をやめると困る」と。紙カルテベースでも、なんとかスムーズに診療が進んだ段階で、小児科の救急を診られるように戻していきました。

それから、お産ができるようにしてくれないと困る、お産できる所がないと大変だということで、これも紙カルテベースの診療でしたけど、産科診療をもとに戻していきました。

そしてまた1ヶ月経った頃ですが、修復をお願いしたサーバーがなかなか返ってこないんです。そこで、当院に電子カルテを納入していたベンダーから、電子カルテを新規に作る話をいただきました。ただ、今、半導体不足でなかなかIT機器が手に入らないんですね。

ですから、「ベンダーが持ってるサーバーをレンタルでお貸しするから、そこに最低限の半田病院用の電子カルテを構築して、医事システムをつないで使えるようなやつを作ります」と言っていただきました。

もちろん端末の数は少ないしスピードも遅いんだけど、それだったら1月の4日になんとかできますよと言ってくださったので、この1月4日を「半田病院復活の日」と定めてがんばっていこうというかたちで乗り切っていきました。

紙カルテでは限界を迎え、古いPCを持ち出して使用

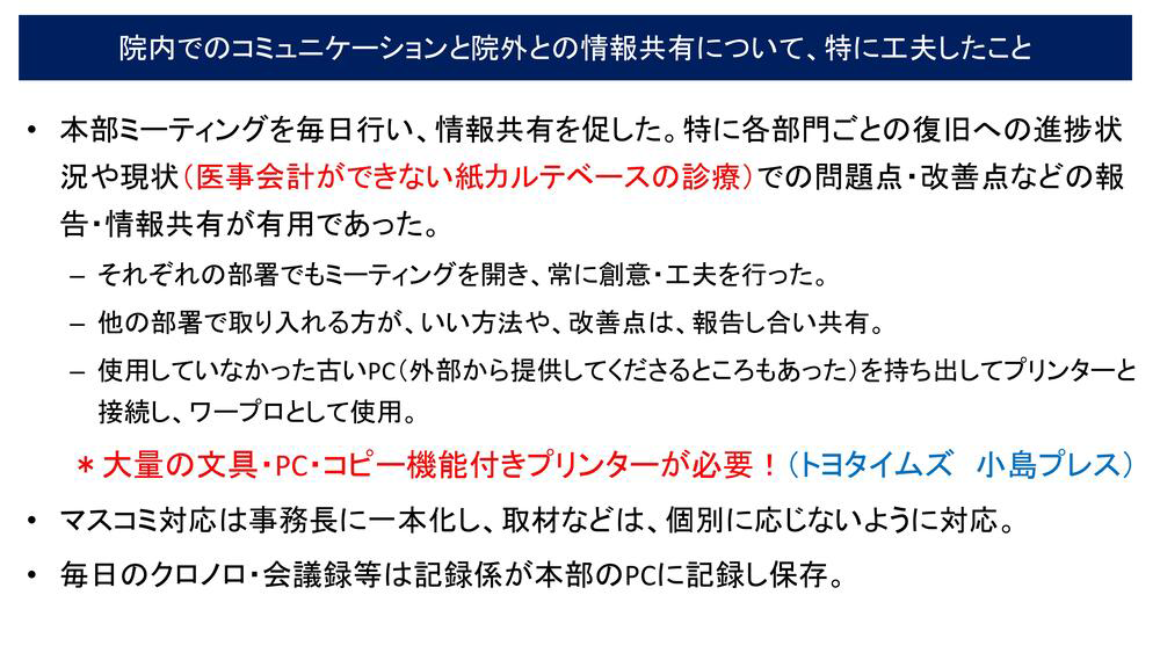

実際に院内外でのコミュニケーションで工夫したことなんですが、とにかくミーティングですね。いろんな情報を共有して、問題点があればそれに対する改善点を見つけて、みんなで共有してやっていこうというかたちをとっていました。

それから紙カルテベースの診療と言いましたが、本当に紙だけでは無理なんですね。ですから、使ってなかった古いWindows7のPCを持ち出したり、役場から借りたり、地元の事業所の方からも提供してくださったものをワープロとして使用して、紙カルテベースの診療が少しでもスムーズに行くようにしました。

トヨタの関連会社の、サプライチェーンの小島プレスさんが同じようなウイルス被害に遭った時に、小島プレスさんも紙伝票でやっていこうとしている姿が『トヨタイムズ』に映っていました。

それを見に来た当時の豊田章男社長が「これでは大変だ」ということで、トヨタ本社から小島プレスさんに大量のPCが送られたんですね。

まったくそのとおりで、こういったサイバー攻撃を受けた時には、目の前にいっぱいコンピューターはあるんですけど、ウイルスが入っていて使えないものですから、こういうものが大量に届けられると非常に助かります。これは今後BCP(事業継続計画)として、行政に考えてほしいなと思っていることです。

システムが止まり診療報酬請求もできない状況に

それからマスコミ対応は事務長に一本化して、取材などは個別に応じないようにみんなに注意していましたが、一部のマスコミの報道の仕方で残念ながら心の病になってしまった職員がでて、しばらく休むことになりました。みなさんもサイバー攻撃災害時には、こういったことに注意していただけたらと思います。

それから、毎日のクロノロ・会議録は全部PCに記録して、どうして我々はこんなことになったのか、そして今後どうすればいいのかを、有識者の先生に判断してもらうために保存していきました。

紙カルテベースの診療なんですが、過去のデータも何もないので、紙に書いて記録を残すだけというものでした。カルテに書いても計算できないので、診療報酬請求もできませんでした。

もちろん、南海トラフの地震を想定して紙カルテベースの訓練もやってたんですが、実際の訓練の時は紙カルテを短時間しか使ったことがなかったので、それを長時間使うのは本当に大変でした。

過去の検査データを持って来診するなど、協力的な患者たち

患者さんにも「いつからうちに来てました?」「アレルギーはなかったよね?」と、本当にお恥ずかしいことを聞くようになりました。ただ、徳島県西部の患者さんは本当に優しい人が多くて、つるぎ町内には「半田病院が大変なので、過去のデータを持って受診してくださいね」とお話ししていたんですね。

そうすると患者さんから「先生、持ってきたよ」と、過去の検査データとかを持ってきてもらえて、我々は「ありがとう!」とコピーしてお返しして、それを紙カルテに貼りつけるなんていうこともしてました。

お薬手帳も非常に有用で、門前薬局がお薬手帳に貼る小さな薬の内容を送ってくれて、その方が前回どんな処方だったかわかるようにしてくれたんですね。紙カルテの上にカーボン紙を置いて、処方せんを置いて、ボールペンで手書きするんですね。本当に大変な作業でした。

それから、災害・緊急用の検体検査依頼書って紙ベースでやるオーダーなんですが、こんなところもやはり手書きで書かないといけないんですね。ですから、紙カルテベースの診療もなるべく手作業をなくして、コンピューターを使ってプリントアウトしていくかたちが持てれば、スムーズな診療になるかと思います。

機密情報の漏えいにより、病院の電子カルテが60日間停止…… 悪質なハッキングと戦うために、医療機関に必要な“備え”

サイバー攻撃後、復旧までのプロセス

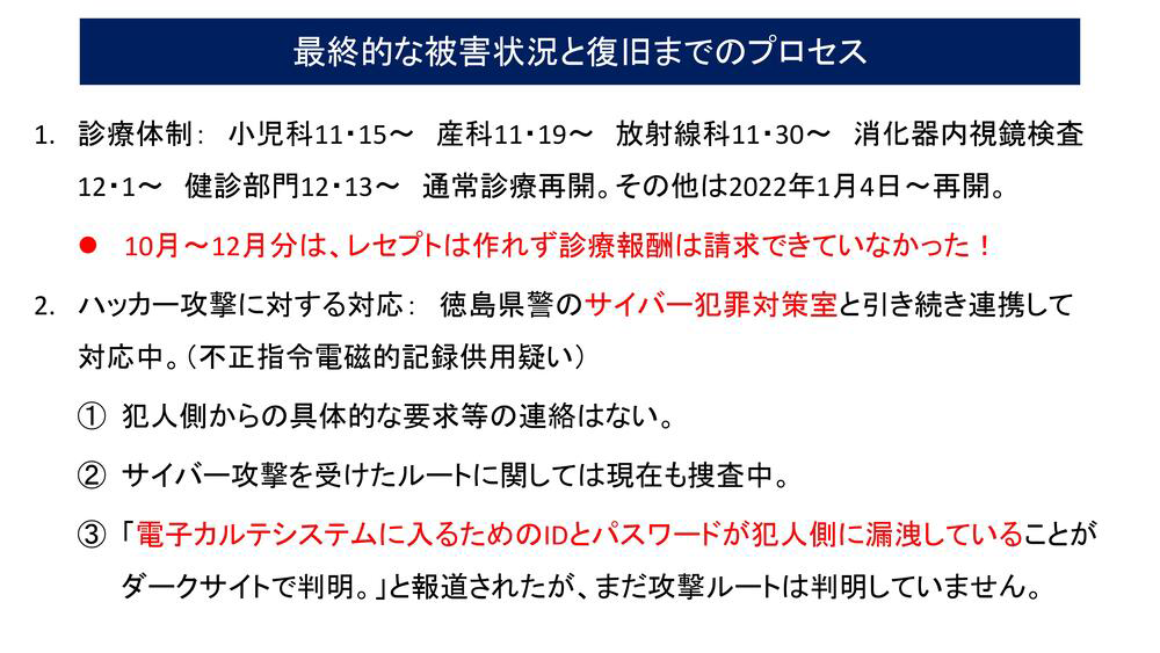

(ランサムウェア攻撃から)復旧までのプロセスなんですが、先ほど言いましたように小児科・産科が復活したあと、放射線科は、近隣の開業医の先生から「CTやMRIを撮ってほしい」というオーダーを受けることを復活させました。

CT・MRIのサーバーの中にはウイルスがもういないと確定ができた段階から、そういったことも復活させていきました。レセプトは作れず請求できない、診療報酬請求が入らない、お金が入らない状態で診療を続けていました。

ハッカー攻撃に対する対応は、時効になるまで、今も徳島県警のサイバー犯罪対策室が引き続き捜査をしています。犯人側からの具体的な要求はないんですね。

サイバー攻撃を受けたルートについては捜査中と書いていますが、我々の電子カルテに入るためのIDとパスワードが犯人に漏えいしていることがダークサイトで判明したんですね。つまり、VPNのある会社のソフトが脆弱で、パッチを当ててバージョンアップしておかないといけないと言われていたものが、できていなかったんです。

脆弱なVPNを使っている一覧がダークサイトにあって、そこに「handa」という名前を入れて検索すると、我々の電子カルテに入れるIDとパスワードが出ていたということです。

過去の患者データなどをすぐに取り込むことができた

復旧までのプロセスですが、感染したサーバーとか、直すものをまずは専門の業者に委託しました。それから先ほど「1月4日に電子カルテ復活」と言いましたが、レンタルサーバーで同じ電子カルテのベンターが再構築してくれました。

電子カルテから取り出していた医事会計のデータとか、新型コロナワクチンの接種は「かかりつけの患者さんに打ちましょう」ということになっていましたので、患者さんのお名前などのデータを抜いてたんです。それを戻すこともできるようになりました。

ですから、電子カルテのベンダーが立ち上げたコンピューターには、何の情報もないというよりかは、過去にある程度抜いていた情報を戻して使えることが利点でした。

もちろん、我々の電子カルテがこんなふうに被害にあったので、今のベンダーではなくてまったく別のベンダーでやろうということも考えたんです。

ある大手のベンダーに問い合わせしたところ、半田病院が公開したことで、「その大手のベンダーが入れている電子カルテは大丈夫なのか?」ということで、そこのSEがあちこちの病院に出払っているので、半田病院用にカスタマイズする人員がいないと。「6ヶ月はかかりますよ」と言われたので、早々にこれは断念しました。

攻撃から約2ヶ月、システム復旧を試みる

実際に復旧したかたちはこれです。修復に送っていたシステムからバックアップサーバーが返ってきたんですが、我々は2011年に電子カルテを入れて、2018年にバージョンアップしたんですね。その時までのフルバックアップだけは復活しており、同じ電子カルテなのですぐに戻したんです。

それから、電子カルテから抜いていたいろんなデータを戻して、「過去の記録は全てないが、少しでもこのデータでやっていこう」と準備していた時に、やっと12月28日に残りの修復に送っていたシステムが返ってきたんですね。(スライドの)上が全部ちゃんと修復して動けば下は必要なかったんですが、実際に動かしてみると動かなかったんです。

けれども、同じ電子カルテシステムだったので新しく構築したシステムで読み込めて、この中(電子カルテ・データベース)に2018年以降のデータも残っていましたので、過去のデータは全て復活し、それで現在は稼働できています。

機械自体は壊れていなかったので、全部をクリーンにして再起動して、今はこちら(レンタルサーバーを)は全部お返しして、このシステムでやっています。まだ外とはつながってないんですが、今後は外とつなげる予定です。

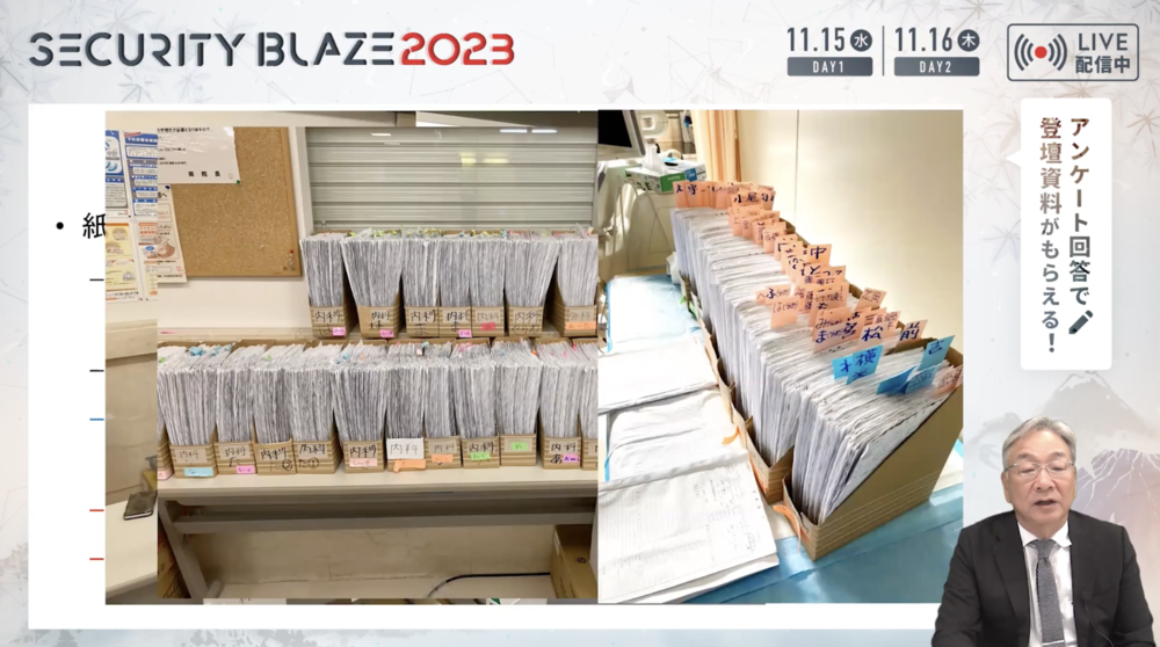

約5,000冊もある紙カルテを電子カルテに再入力

1月4日の通常診療再開以降の対応なんですけど、とにかく紙で書いていた記録を電子カルテにもう一度入力していきました。10月分は31日だけだったので、すぐにそれを入力して、1月10日に10月分の診療報酬を請求。本来であれば11月の初めに請求するものをやっと請求できたんですね。

11月から12月分の紙カルテは約5,000冊ありました。これを1月4日以降、電子カルテに入力する。本当に大変な作業でした。11月分はなんとか2月10日、12月分は3月10日に請求しました。この作業が大変だったので、1月から3月は4月10日にまとめて請求して、5月20日に3ヶ月分入金がありました。

実際の様子です。(平常時は)通常のカウンターで、料金や処方せんを全部渡したりしていたので簡単に済むんですが、とてもここでは間に合わないということでテーブルを並べました。その後ろには、内科だったら内科のカルテを置いて、今日はどなたが来たのか、なければカルテを作るという状況でした。

泌尿器科もこれだけのカルテがありました。全部で5,000冊です。復活した時に何をやったかというと、診療、処方、処置したことを全部その日に戻って電子カルテに入力していきました。本当に大変な作業でした。

慣れない紙カルテの記入、予約状況も把握しきれない……

各部門の被害状況調査なんですが、たくさん書いてるので、また資料をご覧になっていただきたいと思います。「紙カルテの記録に慣れてない」というのは、20代、30代の電子カルテで育ってる世代はまったく紙カルテを知らないんですね。

それから診断が確定した日がわからないので、生命保険の診断書も書けない。これは本当に患者さんにご迷惑をかけました。検査、レントゲン、いろんなものが大変だったんですね。内容を書いていますので、またご覧になってください。

予約も電子カルテで動いていたので、今日は誰が来るのか、その先に予約を入れても何人が入っているのかがわからない状態で診療を続けておりました。それから健診部門も電子カルテとつながっていましたので、健診予定であった方々のところへの連絡も本当に苦労いたしました。

患者さんの対応で一番困りごとを聞いてくれたとこ、あるいはそれに対して努力してくれたのが患者さんのサポート室なんですが、診療情報提供書、紹介状を紹介先から戻してもらえれば、紹介状を作った時までの患者さんの情報がわかるわけなので、紹介先の病院から「FAXで戻してください」なんていうのもお願いしたんです。

もちろん当院にも控えがあったんですが、ファイリングしておらず、簡単に見られない状況だったんですね。そこでこんなタグをつけて、「誰々さんが来た」「その方の診療情報提供書があるか」ということを簡単に見つけられるように作り直してくれました。

これもあとで申しますが、簡易バックアップシステムなんかを作っていれば、簡単に検索できたんですね。これは今後、BCPとして考えています。

サイバーセキュリティの専門家も現地を訪問

医療機関はヒヤリハットやインシデント、アクシデントの報告会をやってるんですが、こんなサイバー攻撃を受けた時も報告会をやりました。23件中19件が紙カルテ運用のミスですね。

糊で検査結果がちゃんと貼れていなかったとか、紙カルテを立てるボックスの中に紙カルテがクシャッと入っていたり、紙カルテをそのままお渡しするわけにはいかないのでプラスチックのケースで患者さんにお渡ししていたんですが、ケースの中に別のものが入っていたことがありました。

先ほどクロノロのところでお話ししましたが、全部の記録を有識者の先生に判断してもらって、今後どうすべきかを評価していただくことを決めていました。

電子カルテが復活して以降、我々の事件が徳島新聞に出た時に有識者としてコメントしてくださった、神戸大学の森井(昌克)先生、徳島大学の上田(哲史)先生、それからSoftware ISACの板東(直樹)さん、県とつるぎ町に入っていただいて、有識者の会議を開きました。

Software ISACの板東さん、加藤(智巳)さん、萩原(健太)さんは、2回ほど現地調査に来てくださいました。彼ら3名はサイバーセキュリティの専門家なんですが、実際に病院で起きたらどんなことになるのかを2回の現地調査で非常によく知ってくださって、最終的な取りまとめを行ってくれました。

サイバー攻撃による被害額はどのくらい?

報告書は、この内容を私も議会でも説明しましたが、半田病院のホームページからダウンロードできるようになっています。

Software ISACのみなさんが「医療機関はセキュリティについて詳しくないだろう。これをぜひ叩き台にしてもらって、ベンダーと交渉する時に使ってください」というかたちで用意していますので、何があったか、技術的にはどうだったか、ぜひみなさんご利用いただければと思います。

この中に書いてるのは、本当にまだ不十分な内容です。我々ができてなかったこと、じゃあ実際に今後どうしていけばいいのかは、さらに突っ込んだことを出さないといけないんですが、まずはこれを世に出して、日本の医療機関の改善に貢献できればと思ってお出ししていますので、ぜひご使用になっていただければと思います。

それから「いくら被害額があったんですか?」とよく聞かれます。まだ全額をお支払いしたわけではないですが、復旧と新たなシステム作りに2億円ぐらいかかりそうです。それから11月、12月の2ヶ月で診療を制限しましたので、その減収が数千万円あるんだろうと思ってます。

先ほど言いましたSoftware ISACの方々が厚労省から委託事業をいただいて、医療機関向けのセキュリティ教育支援ポータルサイトを作っています。

ぜひみなさんもアクセスしていただいて、「コンテンツ集」をクリックしていただくと、私も出演していますが、我々の病院で実際にどういうことがあって、何がいけなかったのか、非常にわかりやすい17分ほどのビデオになってますので、ぜひご覧になっていただければと思います。

被害に遭ってわかった“大きな災害”への対応方法

次に、大きな災害に対しての対応なんですが、「サイバーセキュリティを高める」というお話です。「バックアップは確実にしましょう」「セキュリティ情報の取得をしよう」ということについて、お話ししたいと思います。

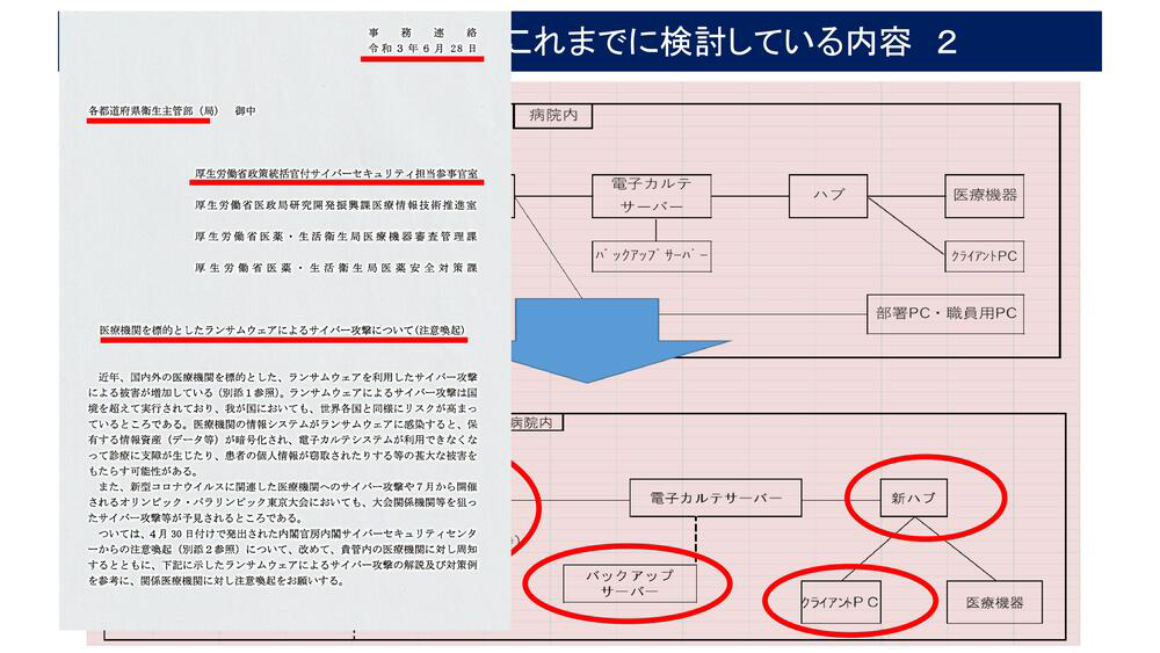

これは1ヶ月経った時の記者会見でも使ったんですが、我々のネットワークはVPNが脆弱で簡単に入ってこられて、バックアップサーバーもあったんですが、建物を別にしてるだけで24時間つながってたんですね。それで、簡単にウイルスに入ってこられたということです。

今後は、必要時にだけ外とつなぐようにする。VPNはログが残るようにする。それからバックアップサーバーは、我々はテープを考えていますけど、クラウドやテープといったものに変えていく。

ハブも、なんでもつなぐハブではなくて、登録したものしかつながない。それからクライアントPCにアンチウイルスソフトを入れる。アンチウイルスソフトを入れると本当に電子カルテの動きが遅くなってしまうので、ずっと入れてなかったんですが、こういったことをやっていこうと考えています。

「情報を取得しましょう」と言いましたが、令和3年の6月にはすでに厚労省から、今指摘した内容の注意喚起が来てたんですね。我々がやられたのは10月だったので、6月にこういうことをちゃんと知って対応していれば、やられなかったかもしれません。

再発防止に向けた取り組み

今、有識者のメンバーの方と当院の電子カルテを入れたベンダーとシステムを入れたベンダーを交えて新たな電子カルテシステムを作っています。今年度中につながる予定なので、またそのあと新たに報告書を出そうかと思ってます。

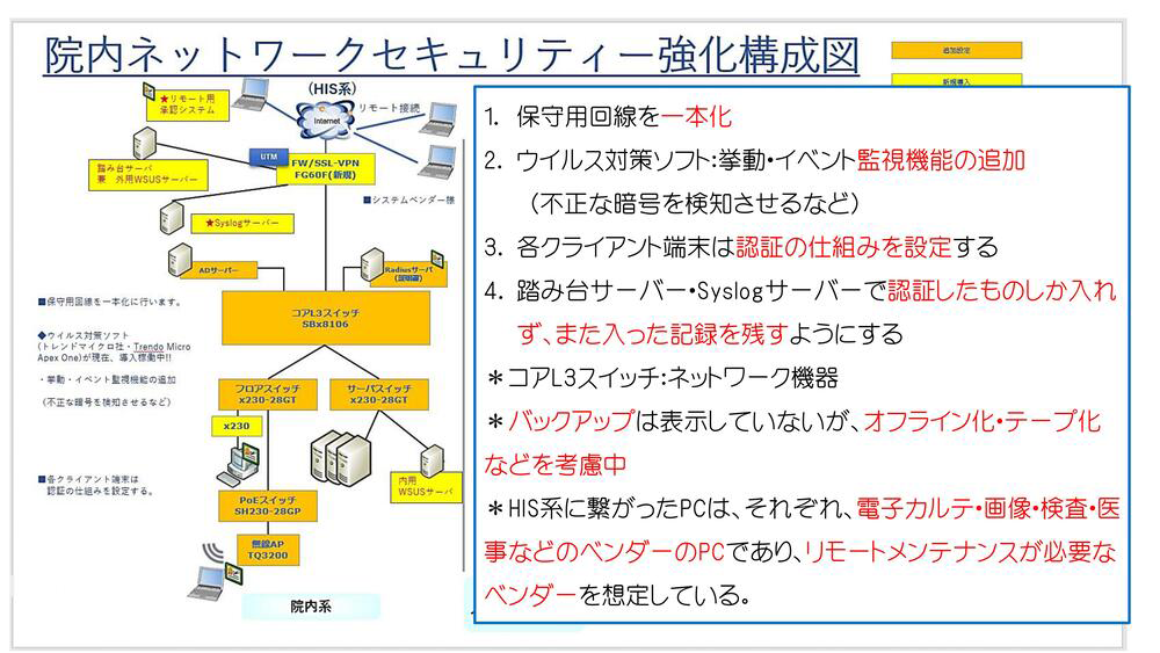

今のところ、こんな構成図を考えているんですね。保守回線を一本化するとか、いろんなことを書いてますが、またみなさんにご報告したいと思います。

有識者の先生方から教えていただいたんですが、2020年の8月にすでに総務省と経産省はベンダーに対して「医療機関は医療の専門機関であって、セキュリティについての専門性は乏しい。だから安全管理義務を履行するためには、必要な情報を適時適切にベンダーは医療機関に提供する義務があるんだよ」ということが書かれている、ガイドラインがあることを教えていただきました。

このガイドラインは今年、新たなものになりました。ガイドラインというだけではなくて、実は刑法や民法、それから個人情報保護法といった法律に基づいてこのガイドラインはあるんだよと。だから、よりベンダーに対して注意喚起を促すものに変わりました。

この情報の中に、実は半田病院のこともちょっと出てます。リスクコミュニケーションのところに「徳島県つるぎ町立半田病院で起きたこと」というコラムがあります。何が問題で、(ベンダーは)どういったことをやらないといけないのか、詳しく箇条書きで出ています。

有事に備え、備蓄のPC等を準備することがおすすめ

「責任分界上の課題」「初動対応上の課題」「サービス提供上の課題」とありますが、ベンダーに対する注意喚起なんですね。こういったことがベンダーにも求められるようになりました。

それから厚労省も、我々の事件のあとにすぐにガイドライン5.2を出しました。(医療機関は)「責任分界点をはっきりしなさいよ」と書かれているんですが、2022年の11月から保健所の立ち入り調査にこういったことが入ってきました。さらに2023年、厚労省はガイドラインを6.0にバージョンアップしました。

そうなってきた時に、こういう項目だけではなくて、さらに詳しいセキュリティ対策チェックリストが求められるようになりました。

これは医療機関用なんですが、ベンダーに対しても事業者に対しても「こういったことをちゃんとやってくださいよ」と、医療機関が問い合わせをして確認しておくかたちに変わりました。

それからサイバー攻撃を想定した訓練、BCPの必要性についてもお話しします。先ほど何度も申しましたが、簡易バックアップが有用です。それから自治体に大量の備蓄……大量とは言わなくても、ある程度の備蓄のPC・プリンターがあれば、こういった時には本当に助かると思います。

簡易バックアップシステムの有用性

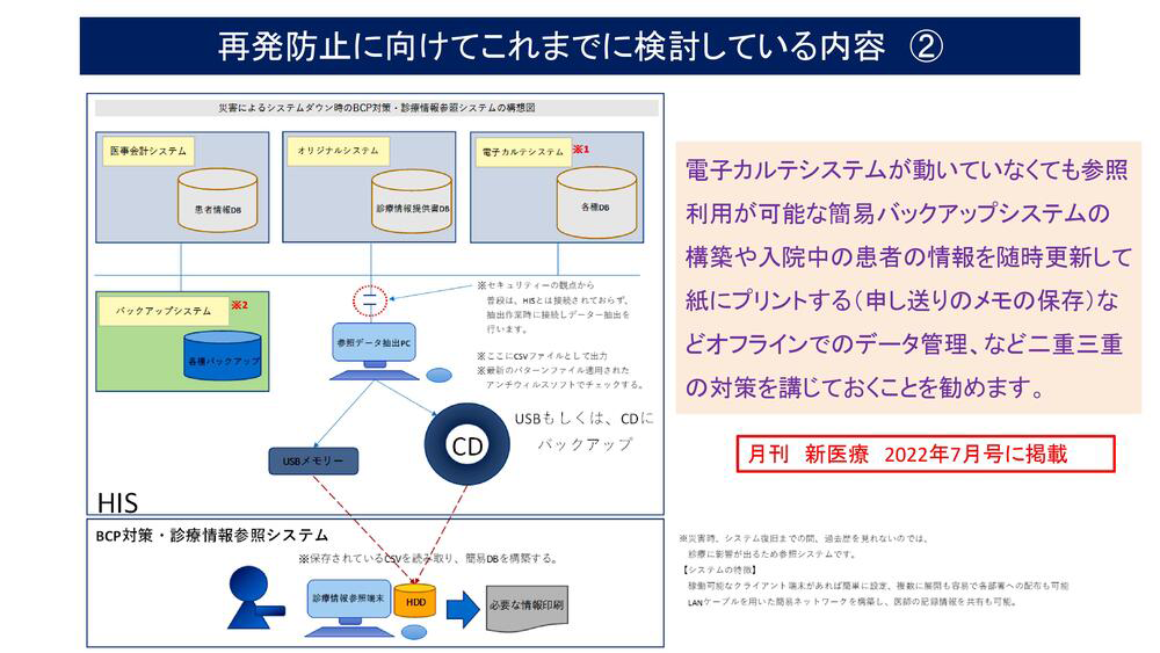

これは簡易バックアップの話なんですが、詳しくは『月刊新医療(2022年7月号)』を読んでいただければ、私とシステム担当の山本の2人で共著で書いてます。

どういうことかと言うと、電子カルテシステムがウイルスにやられて、バックアップデータを守っていたとしても、こちらにウイルスに入られるとバックアップデータを見られないんですね。フォレンジックの調査(不正アクセスなどのセキュリティインシデントが発生した際に、法的証拠を見つけるための鑑識調査やデータ解析)で数週間は使えませんから、その間どうするか。

電子カルテシステムとは別のシステムで、簡易的な患者さんの情報を常にバックアップしていれば、診療を継続できる。

あるいは被災した場合には、普通のコンピューターでその情報を見られますから、診療情報を患者さんにお付けして、被災地から外に出すことが可能なので、こういった簡易なバックアップシステムは非常に有用だと思います。

実際にこれを書いたあとに、大阪急性期(・総合医療センター)さんが(サイバー攻撃に)やられた時に、大阪急性期さんの中にはDACSという簡易バックアップシステムがあったようなので、それで診療が継続できたというお話もありました。

厚労省はインシデントの相談窓口を設置中

それから、セキュリティ教育支援ポータルサイトの「研修内容」をクリックしていただければ、今度の6.0に合わせたいろんなセキュリティ教育が受けられるようになってますので、これをご活用いただければと思ってます。

セキュリティ教育支援ポータルサイトには、「インシデントかも?」というものがあるんですが、実際インシデントがあったらここをクリックすれば相談・対応をしてくれるようになってます。

当院で現地調査をしてくれたソフトウェア協会の3名の方は、厚労省から委託を受けて大阪急性期さんのインシデント初期対応チームとして駆けつけましたので、非常に助かったという話も聞いてます。

私たちの時は本当に誰も助けにきてくれなかったんですが、今は本当に良くなってますので、こういうのを利用していただければと思います。

ランサムウェアとの戦いは、勝つことも降りることもできない

最後になんですが、徳島県警のサイバー犯罪対策室から「システム担当責任者はすべてのシステムを把握してください」と言われました。検査機器であったり、それから画像のシステムは、24時間リモートのメンテナンスが必要ということで、システム担当が知らないうちに外のネットワークとつながっていることがよくあるんですね。

大阪急性期さんも本丸のVPNはしっかりして守っていたんだけど、給食センターという横のルートからウイルスにやられたわけです。ですから、すべてのシステムを把握していないと問題があるということになります。

それから、アメリカのランサムウェア対策をしてる識者の方からこういうことを教えていただきました。ランサムウェアとの戦いは勝つことはできないが、降りることもできないゲームであって、侵入されることを前提に「バックアップデータをいかに守るか」と「感染した際に事業継続をいかに行うか」が大事だということです。

簡易バックアップシステムや、行政単位である程度のPC・プリンターを抱えておいてもらうことが本当にBCPに役立つので、考えていただけたらと思います。

以上です。ちょっと早口で聞き取りにくいところもあろうかと思いますが、これで発表を終わりたいと思います。ご清聴ありがとうございました。

本記事は、株式会社ログミーが運営する「LOGMI Biz(https://logmi.jp/)」に掲載された記事を、許諾のもとタイトルのみ編集して転載したものです。

元記事はこちら:

https://logmi.jp/brandtopics/329518

https://logmi.jp/brandtopics/329519