投稿:2025/09/10

専門家を唸らせた脅威アクター──高度化するAPT攻撃と国家関与の現実

サイバーセキュリティの専門家が一堂に会する、株式会社網屋の「Security BLAZE 2024」。現代の企業運営には、ランサムウェアに代表されるサイバー攻撃や内部不正など、さまざまなセキュリティリスクが伴います。本セッションでは、サイバーセキュリティの専門家が、脅威アクターの攻撃手法や対応策を解説しました。国が攻撃者に対して出す声明「パブリックアトリビューション」の効果や、サイバー攻撃者について知ることが重要な理由、また中国や北朝鮮、ロシアなどの脅威アクターが使用する攻撃手段や、海外でサイバー攻撃者の人材育成が推奨されている背景をひもときながら、日本企業への打ち手についてアドバイスを贈ります。

登壇者

元海外特殊部隊員/ホワイトハッカー

大佐

顔出し/プロフィール公開NGの元海外特殊部隊員。ひろゆき氏とのYouTube共演などで話題に。

登壇者

セキュリティインコ

piyokango

インシデントや脆弱性をはじめとしたさまざまなセキュリティ事象のファクトをひたすらに追い求めるセキュリティインコ。Twitterやブログ「piyolog」の他、より多くの人にリーチすべく、ポッドキャストや講演、執筆を通じたセキュリティ情報の発信活動を10年以上続けている。

登壇者

日本経済新聞社 記者

寺岡 篤志

2008年、日本経済新聞社入社。コーポレートセキュリティ、安全保障、影響工作、サイバー犯罪などをテーマとした取材のほか、OSINTベースの調査報道も手掛ける。

中国や北朝鮮によるサイバー攻撃を日本が名指しで非難 脅威アクターに対する「パブリックアトリビューション」の意義

サイバーセキュリティの専門家が登壇

寺岡篤志氏(以下、寺岡)

それでは、「彼れを知りて己を知れば、百戦して殆うからず 【スペシャル対談】専門家を唸らせた脅威アクター」。このタイトルで始めさせていただきたいと思います。まず、このブロックでお話しする人たちを紹介します。では大佐さん、よろしくお願いします。

大佐氏(以下、大佐)

よろしくお願いします。

寺岡

大佐さんは、顔出し・プロフィール公開NGの元海外特殊部隊員ということで、これを読むと「何者なんだ?」という感じですけれども。2023年もご登場いただいていましたが、簡単に自己紹介をお願いできますか?

大佐

基本的には、サイバーセキュリティのオフェンシブの部分をずっとやっています。攻撃の部分に関してというところで、今回は「APT」、いわゆる攻撃をしてくるような犯罪集団に特色を当てて、少しお話しできればと思っています。よろしくお願いします。

寺岡

よろしくお願いします。続いて、お二人目がpiyokango(ぴよかんご)さん。ブログなどをご覧になっている方は、ご存じの方も多いんじゃないかなと思うんですが、私も愛読者です。

いろんなインシデントの取りまとめのレポートを出していただいていてすごくわかりやすいので、みなさんも読んでいらっしゃるんじゃないかなと思います。piyokangoさんも、みなさんご存じのとおり、実名・顔出しNGの方なんですが、簡単に自己紹介をお願いできますでしょうか?

piyokango氏(以下、piyokango)

みなさんこんにちは、piyokangoです。寺岡さんは、(登壇者が2人も顔出しNGという)なかなか難しいファシリテーションをやっていらっしゃるなという感じで。

寺岡

(笑)。

piyokango

先ほど「人が」というお話があったんですけども、下手をしたら、人が寺岡さんしかいないんじゃないかという構成のメンバーではありますけども。私も今ご紹介いただいたとおり、主にサイバーセキュリティに関連するインシデントとかを調査・分析、時に発信ということをひたすら続けております。

この後ご紹介する各アクター、実際に起こったインシデントなんかも、過去にまとめた記事をちょっと取り上げながらお話をさせていただこうかなと思っております。よろしくお願いします。

サイバー攻撃者を知ることの意味

寺岡

よろしくお願いします。こういった専門家のお二人を迎えまして、私がファシリテーターを務めさせていただきます、日経新聞の記者の寺岡と申します。

サイバーセキュリティを専門に取材していまして、いろいろと幅広くコーポレートの(セキュリティ広報の)話をやったり、安全保障や影響力工作をやったり、OSINT(公開情報を収集・分析してインテリジェンスとして活用する手法)もやったりしています。では、この3人で今回お届けしたいと思います。よろしくお願いします。

「今日は敵について語りませんか?」というテーマですね。もちろん自社がどんなアセットを持っているかとか、それに対して適時適切な防御体制が引けているかというのはもちろん非常に重要なんですけども、インテリジェンスの世界ですね。

寺岡

みなさんは、タイトルを見て孔子を思い浮かべたと思うんですが、「いかに敵を知るか」というのは極めて重要であると。なかなかこういうところまで手を出せる会社さんって、まだそんなに多くはないのかもしれないんですけども、脅威インテリジェンスの重要性は非常に増してきているのかなという認識でいます。

例えばログを見るにしても、やはりログが多すぎて追い切れないというお話があると思います。どういう敵が自分たちにとって脅威なのか、どういう脅威があるのかを知ることによって、ログの見方が変わってくるし、効率化も可能かもしれないとかですね。

あとは、けっこう取っていらっしゃる企業さんも多いと思うんですけど、ISMS(情報セキュリティマネジメントシステム)ですね。あの認証もバージョンが変わって、一応新しいものの中には「脅威インテリジェンス」という言葉も入っていると。

たぶん、そこまで深い意味での脅威インテリジェンスではないという理解なんですけれども、そういった言葉が大企業だけじゃなくて、いろんな企業にとって重要になってきているんじゃないかなという認識でおります。こういったテーマで、興味深いお話をいただけるので、ぜひ聞いていただければなと思います。

それぞれ、脅威動向にお詳しい方々に来ていただいていますので、お二人を唸らせた脅威アクターと言いますか。特に日本に対してどうかとか、世界でどういうアクターが注目されているのか。どんな組織でどんな目的を持っているのか、どんな攻撃手法に気をつければいいのか。そういった観点から、お二人に語っていただきたいなと思います。

国が出す、サイバー攻撃に対する声明

寺岡

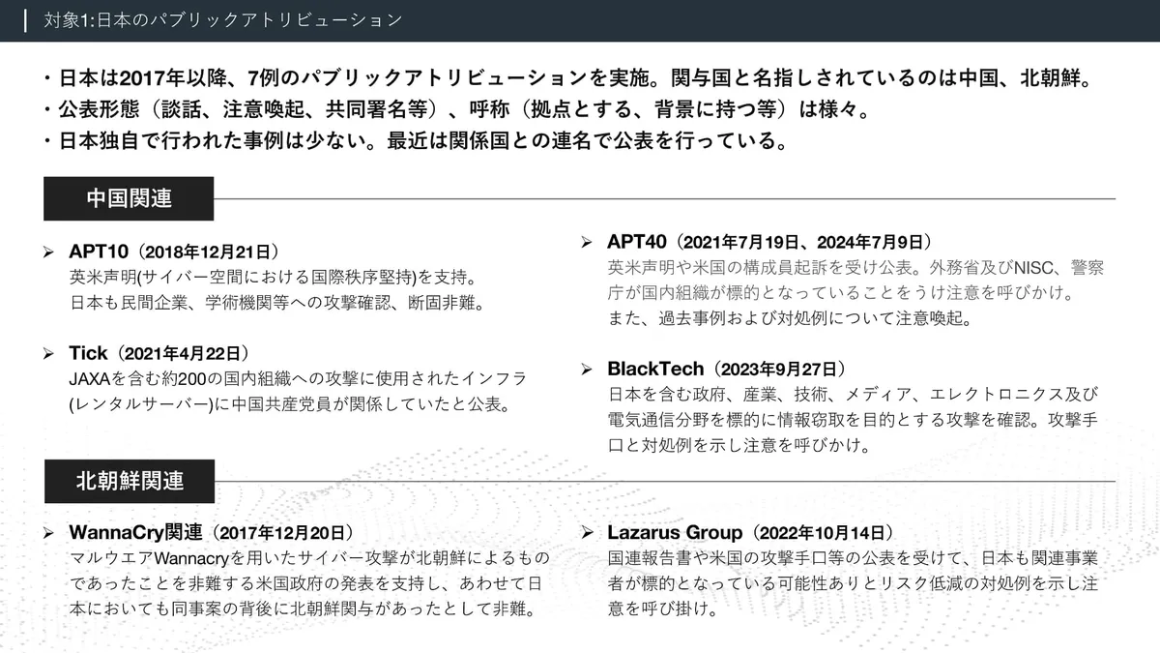

では、まず最初にpiyokangoさんからお話をいただければなと思います。画面で見ていただいているとおり、日本がしたパブリックアトリビューション、つまりある事件などに関して、「お前たちがやっただろ!」と名指しすることによって、次の事件を抑止する。

寺岡

例えば、「こういった手口でバレるなら、次の手口をやらなきゃいけない」となると、相手(攻撃者)にコストがかかります。そういったかたちで抑止をすることを「パブリックアトリビューション」と言います。

今の日本のサイバー安全保障政策の中でも、1つの重要なテーマの1つとなっておりますが、これをテーマに、piyokangoさんにお話しいただければと思います。

piyokango

私からは、今ほとんどお話をいただいてしまった感はあるんですけども。

寺岡

すみません(笑)、失礼しました。

piyokango

いえいえ。国として名指しをするという。日本は「遺憾の意を出す」というので非常に有名な国ではありますけども、実際に関与国を名指しして、疑いがある、あるいは実際にやっているというかたちで、非難に近いかたちで主張をする。このパブリックアトリビューションを、日本でもやっています。

今回、ちょうど脅威アクターについて取り上げるというところもありましたので、そもそも日本がどんな国を想定して名指しするというか。実際に日本が脅威というかたちで、ある意味想定しているアクターにはどんなものがあるのかなと。

これは過去に私が確認したものですと、7例ありました。その事例をちょっと並べさせていただくと、アクターというかたちで言うと6つなんですね。「APT40」だけ2回あったので、アトリビューション例としては7例なんですが、6つのアクターになります。

ひと目見てわかるとおり、中国と北朝鮮に、それぞれ関連あるいは帰属が強く疑われるアクターが並んでおりまして。ただ、最近こそ注意喚起とか、私たちが実際に目にする機会が増えるというかたちでやられてはいるんですけれども。

最初の2017年とか2018年、「WannaCry」の時に関しては談話みたいなかたちで、実際に気をつけるというところまでのアクションにつながるかが若干微妙なかたちではあったんですけども。

おそらく日本も初めてに近いかたちでやられているところもあり、恐る恐るやったんだろうなとは思いつつ、2017年からこういったかたちでアトリビューションをやっています。

米国では攻撃に関与した人物を起訴するケースも

piyokango

ただ、先ほども言ったとおり、公表の形態が1つにまとまっているようなものではないです。アメリカですと、実際にこういったアクターに関与している人たちを特定して、起訴するなんていうケースもあったりはするんですけども。

日本はそこまではいってなくて。関係している人物を書類送検ぐらいはしていたとは思うんですけども、アクターが行っていた行為やキャンペーンに対しての談話や注意喚起(が主です)。

あとは、これも最近多いんですが、他の国と一緒に共同署名をするようなかたちですね。名を連ねて間接的に名指しする、パブリックアトリビューションを行っているケースがけっこう見られたなと。

ただちょっと微妙だなと思うのは、呼び方がけっこうさまざまで。「中国を拠点とする」とか、「どこそこを背景に持つ」というのは、読み手はどう解釈したらいいのかがなかなか難しい。意図してやっているのかどうかは、なんともわからない感じではあるんですけど。

そういったケースが多々あるんですが、せめてここに挙がっている名前ぐらいは、実際にどういった手口を行っているグループなのかとか、どういう分野をターゲットにしているかといったところは当然知っておいたほうがいいかなとは思っていて。「Tick」とか「BlackTech」は、たぶん新聞でもそのまま名前が載ったりすることも。

寺岡

けっこう大きく扱われましたね。

piyokango

はい、ありますよね。つい先日も報道がありましたけども、これはJAXAでしたっけ。

寺岡

ええ。この収録の2〜3日前に朝日新聞が(記事を)書いています。

国から声明が出た時は、「なぜ今なのか」に着目する

piyokango

やはりこういった事案は1回限りではなくて、ずっと続いているところがあります。これを読んでもらうとわかるんですけど、注意喚起もわりと当たり前のことしか書いてないところがあって、実際に何かしようというところへの結び付けが難しいところはめちゃくちゃあるんですけど。

ただ、「なんでこのタイミングで、このアクター、このグループが名指しされたのか」という経緯や背景は、やはり十分に理解してもらったほうがいいなとは思っています。本当に手口も、「フィッシング」とか「脆弱性を使った」とか、言葉尻だけ見れば「またか」と取られかねないんですけども、使い方・やり方は日々進化しているので。

私たち側が取っている対策は、実はすでにこういったアクターが行っている攻撃に対して、十分に有効とならない可能性もあるので、「なんでこのタイミングで出たのかな?」というのは、流し読みだけせずにしっかり見て(いただきたいです)。

特に事案とだいたいセットで名指しされることがあるので、どういった事案とセットで行われているのか。JAXAやさまざまな日本のIT事業者など、いろいろなケースがあるんですけども、そういったところは見ていったほうがいいなと思いましたので、今回ちょっと取り上げさせていただいた感じです。

日米に見られる、パブリックアトリビューションの相違点

寺岡

ありがとうございます。今触れていただきましたけども、「どういうふうに企業が使うか」というところですね。実を言うと、私もちょうど少し前に、日本と英国と米国のパブリックアトリビューションを5年間ぐらい遡って、全部いちいち見るという仕事をしていたんですけど。

piyokango

すばらしいですね。

寺岡

一番大きく違うなと思ったのが、日本はいわゆるIoC(Indicator of Compromise:システムやネットワークに侵害や攻撃があった際に残されるデータ)を1件も公開してないんですよね。

IPアドレスなどが(損害)指標になるので、例えばSIEM(セキュリティ機器などのログデータを収集し、リアルタイムで脅威を自動で検出、通知するセキュリティ管理システム)に入れたら検知ができますよというものを、日本は1つも利用している案件がなくて。

実を言うと、警察庁の人とかにも「なんでですか?」と聞いたんですけど、よくわからない答えが返ってきちゃいまして。そういう意味で、まだ日本のパブリックアトリビューションには、わかりやすい自分たちの防御の活かし方というものがないなという認識でいます。

もちろん先ほど言ったとおり、抑止が第1目的なので、必ずしも注意喚起が第1目的ではないのかもしれないんですけど、企業側として日本のパブリックアトリビューションのどこに着目すればわかりやすいですかね? IoCを公開してくれるほうがいいのかもしれないですけど、それが駄目だった場合、どこに着目するとわかりやすいですかね?

日頃からセキュリティ事故に関する情報を見ておく必要性

piyokango

やはり日本が(パブリックアトリビューションを)行っているので、どうしても政治的要素が切っても切れない関係になると、やはり「なんでこれが出たのか?」というところを気にする必要はあるんですが。

一方で、寺岡さんがおっしゃっていたように、結局出ている注意喚起を、私たち自身が具体的にどうやって対策に活かすんだというところに落とし込もうとすると、どうしてもそこの情報がすっぽり抜けちゃうのが実際のところではあるので。

先ほどもお話ししたんですけども、具体的な事例が出てきた時に、やはりこれ(なぜ出たのか)をセットにして見ていかないといけないなと。この手の話は、どうしても時間軸ではきれいにつながってなくて、やはり「インシデントが起きました」というのからしばらく経ってから、こういうアトリビューションをされます。

寺岡

そうですね、どうしてもタイムラグは(ありますね)。

piyokango

どうしてもあるので、やはり急に脅威アクターの名前が出てきた時に、「これ、何だっけ?」というところから入ってしまうと、実際に対策・対応しようとすると「これに関連した事案は何だっけ?」というふうに、どんどん遡ることになります。また、遡ろうとしても当時の情報がないことがけっこうあります。

やはりインシデントというかたちで公開されている情報を常々整理しつつ、脅威アクターやアトリビューションの情報が出た時には、そのへんの話がうまくつながるところがないかを見ていっていただく。実際に企業側のサイバーセキュリティに対応されている方からすると、やはりそういったことが必要となってきてしまっているのかなとは思いますね。

民間企業の自助努力によるセキュリティ対策の課題

寺岡

そうですね。そういえば、IoCもなかったんですけど、MITRE ATT&CK(攻撃者の行動を理解するため)のフレームワークも、英米はけっこうあるのに日本だけないというのもありました。

いわゆる攻撃手法のナンバリングみたいなものもなかったので、「もうちょっと情報を出さないんですかね?」と、この間NISC(内閣サイバーセキュリティセンター)の人たちにもチクリと言ってきましたが(笑)。すみません、大佐さん、さえぎっちゃいました。

大佐

いえいえ。あんまり政府を頼りにしないほうがいいですよ。

寺岡

そうですか(笑)。

大佐

というよりは、顧問弁護士みたいな感じで、お抱えのセキュリティ企業を。いつでも相談できる窓口や専門家を抱えているところに専門的なアドバイスを求められるように、ちゃんと顧問契約を結んでおいたほうがいいと思います。それこそ網屋さんとかね(笑)。

脅威インテリジェンスといっても、結局APT(標的に対して継続的かつ長期間にわたって検知されない攻撃)にしろ、他のめいめいにしろ、いろんな犯罪集団がタケノコのように出てくるので。

ある程度のモニタリングや脅威の認識は、情シス部門や経営者は絶対にしないといけないんですけれど。商売をやっているイチ民間企業が、自分たちの自助努力でそうした能力を有することが、果たして経営指標的に正しいのかと言われると、わりと懐疑的です。

それよりも、経営層に向けてという意味合いでいけば、専門家といつでもコミュニケーションを取れたり、定期的に情報交換を行う体制を作ることのほうが、政府発表を待って、自分たちで内助努力するよりも効果的なんじゃないかと感じますけどね。

セキュリティ対策を内製化するか・外部委託するかの判断基準

寺岡

そういう意味ですと、どうでしょう。私も自前の脅威インテリジェンスチームを持っている企業さんってもちろんいくつか知っていますけど、やはり超大手企業で、しかもけっこうなインフラ系の企業というイメージがあって。

現状、自前でやらなきゃいけないところと、今言ったようにアドホック的に相談できるところがあればいいレベルは、どこらへんで決まるものですかね?

大佐

うーん、まず実際に自分たちのところで抱えている情報資産の算定を行ったほうがいいと思いますね。いわゆる顧客情報1つがいくらというのも分類が細かくありますし、それ自体が漏洩するといくらという副次被害の計算式もあるんですけれど。

自分たちの持っている情報資産を守るために必要な体制として、「人件費をかけて内製化して、それに対応することがコスパがいい」と考えられるくらい情報資産を持っている大企業は内製すべきですし。

「外出しでコスパが合うよね」というところは、ある意味、外部委託で補助を行うのが経営指標的にプラスであるという。そこはシンプルにコスパで分けちゃえばいいんだろうとは思うんですが、まず一番最初に考えるべきは、自分たちが保有している情報資産。

情報資産はもちろん多岐にわたっていて、金銭的な情報や認証情報、個人情報などが含まれますが、まず情報資産の価値を試算するところから、各企業がやるべきだとは思いますね。

それさえ決まってしまえば、計算式は複数あるので、一概に「これだけ」という方程式というのはないんです。それは特許の価値を決めるのと近かったりするので何ともですが。

自分たちの保有している情報の価値。ないしは漏洩した時の被害から逆算した、想定被害に基づく情報資産の価値みたいなところで、どれぐらいのコストをかけてそれらの情報資産を守るのかというところで、シンプルに考えればいいんじゃないかなと思います。

寺岡

ありがとうございます。

大佐

私見ですが(笑)。

寺岡

(笑)。いや、いろいろな背景のある正しい私見だと思うので。

大佐

たぶんけっこう正しいことを言っている気がするんやけど、っていう。

イランやロシアからのサイバー攻撃への声明は?

寺岡

(笑)。あと、ごめんなさい、あえてちょっと素人質問といいますか。やはりこういったパブリックアトリビューションで言いますと、いわゆる「usual suspects」といいますか。中国、北朝鮮と、あともう2つ。やはり他の西洋諸国だと、イランとロシアが出てくると思うんですけど。

現状日本は、この2つに関してはあまり何も出してないと思うんですけど、お二人はどのように捉えていらっしゃいますか?

piyokango

私からですかね。実際に攻撃に遭っているかどうかという意味では……。

寺岡

まずそこですよね。

piyokango

当然遭ってはいるとは思うんですけども、今回はだいぶ格式が高いというか、国が実際に名指しをするような状況ではあるので、そのレベルまで至るような情報が(あるのかどうか)。

先ほど、大佐さんから「政府は頼りない」みたいな話もあったんですけど、もしかすると、政府側ではっきりと言及できるような情報の分析がまだ足りていないところがあるのかもしれないなと。実際、イランは何とも言えないですけど、ロシアに関しては本当に日本をターゲットにしたキャンペーンというのは(ありました)。

寺岡

そうですね。民間レベルだと。

piyokango

ベンダーのレポートを見ていると、実際にあるところではあるので、ここに入っていてもいいぐらいではあるんですけど。勝手な想像ではあるんですが、そういう状況なのかなと思います。

寺岡

なるほど。

企業にとっては、国に情報共有するメリットがない状態

大佐

(企業にとっては)被害に遭ったところで、それをパブリックに共有するメリットがないんですよね。

piyokango

そうですね。

大佐

強い政府でもないというところはそうですし、「じゃあNISCに共有したから何かやってくれるの?」と。

寺岡

(笑)。

piyokango

そうそう、何かやってくれるのかという。下手をしたら逆に報告事項みたいな仕事が増えてしまうんじゃないかとか。

寺岡

今、サイバー安全保障に関する専門家委員会をやっていますけど、そこはたぶん非常に重要なテーマの1つになっているという理解ですね。そもそもインセンティブがないじゃないかという。

大佐

そうです。民から徴収する手法って、恩賞か懲罰以外にないと思うんですよ。

寺岡

そうですね。でも、重要インフラに関しては義務化すると言っていますからね。

大佐

そうです。この後にも話しますが、内閣府で重要インフラに関する行動指針自体は6月にも出ているんです。そこ単体というよりは、例えばイギリスにしろ、アメリカの各州ごとに違いますが、そういった罰則規定が存在していたり、いわゆる情報の共有をしないことに対する罰則規定があったりですとか。

逆に共有したのであれば、何かしらのメリットを準備する。どちらかの手法もしくは両方でもって吸い上げを行わないと、政府として動くのはかなり難しい部分じゃないかなとは思います。

情報を公表すると被害者が叩かれる文化

寺岡

正直に言うと、私はマスコミは大いに反省しなきゃいけないなと思っていまして。やはり被害者を叩く文化というのがいまだに多いんですよね。本当に憎むべきは犯人でしょうという、基礎的なところがあんまりちゃんと浸透していなくて。

実はこの間、某被害を受けた方と某政府側の方が会話をしている場に立ち会うことがあったんです。政府側の人は、「あなたたちが事件のことをもうちょっと公の場で話してくれると、すごくみなさんの勉強になるので」と言ったんですけど、被害者側は「私たちに何のメリットがあるんですか? 言ったところで、またマスコミに叩かれるじゃないですか」とおっしゃっていて、それは……。

大佐

懲罰部分は一応、構造上は存在しています。例えば、取締役の善管注意義務みたいなものは存在するんですよ。いわゆるサイバー体制の構築に関わった取締役は、任務懈怠に基づく損害賠償請求の対象となるというのは内閣府も発表しているので。

寺岡

方針、ガイドラインですね。ありますね。ただ、日本だと実際に裁判は起きてないですよね。

大佐

そうそう、そもそも株主代表訴訟自体が起きづらい構造にあるので。ベネッセ以来ぐらいじゃないですか?

piyokango

確かにね(笑)。

寺岡

アメリカだと、裁判どころか逮捕されますからね。

大佐

秒で株主代表訴訟が起きるので。いわゆる株主代表訴訟用のファンドみたいなものが出てきたら変わるんでしょうけどね。

寺岡

(笑)。そこを厳しく見る。

大佐

被害が出てから6ヶ月経てば、株主代表訴訟を最低単元株数からでも行えるので、それでいわゆる空売りをかけるような。中国のマディ・ウォーターズみたいな会社ですね。

いわゆる探偵を行って、粉飾決算を見つけてレポートを出して、株価が下がるから、株ショートから売りをかける中国の企業があったりするんですが。それが日本でも出てきたら、株主代表訴訟がめっちゃ起きるようになるかもしれないですね。すみません、脱線しました。

寺岡

お二人ともどうもありがとうございます。

検知が難しいサイバー攻撃が増加中 サイバーセキュリティの専門家を唸らせた脅威アクターの実例

スパイ活動や身代金目的で狙われる企業

寺岡

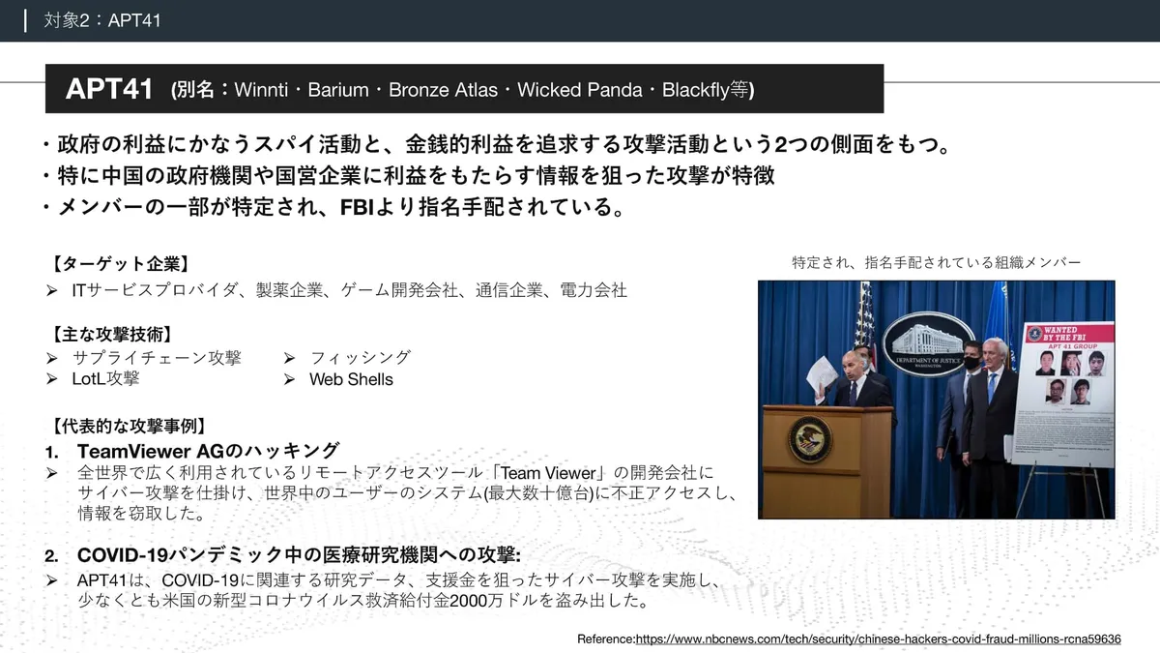

次は大佐さんから、いくつか事例を紹介していただければと思います。まず、「APT41」からですね。

大佐

わかりました。「APT」の略自体、知っている人と知らない人がいると思うので、簡単にご説明します。「Advanced Persistent Threat」の略で「APT」です。その中でも、今日は「攻撃する人たちってどういう人? どういう組織?」というところが注目ポイントだと聞いていますので、いったん3つほど挙げています。

1つ目が、「APT41」です。いくつかの命名規則が存在しまして、「Winnti」とか「Barium」とかいろいろあります。

大佐

ちょっとここには記載していないんですが、有名な名前としては「Double Dragon」があると思います。彼らのやることは、政府の利益にかなうようなスパイ活動、それから身代金を含む金銭的利益を追求するような攻撃活動の2つになっています。

主に中国が関与していると言われていて、政府機関、それから国営企業等々の中国国内の企業に利益をもたらすような情報を狙った攻撃が特徴的です。部分的にメンバーの一部は特定されていまして、FBIより指名手配されているのが現状です。

ターゲットになっていた企業は、ITサービスプロバイダー、製薬企業、ゲーム開発会社、通信企業、電力会社等々ですね。そのほかにもあるんですが、主要なターゲットはこういった情報になっています。

製薬企業の中で重要なものは、創薬中ないしは現在進行系で研究しているものの生データを抜き出すとか、ゲームに関しても開発中のゲームを抜き出す。そういった情報の主要素を抜き出すようなことが多くあります。

検知が難しいサイバー攻撃が増加中

大佐

主な攻撃技術はサプライチェーンやフィッシング。Web Shellsというのは聞いたことあるかもしれないですが。最近いろいろなところで取り沙汰されていて、NISCも「警戒しましょう」という声明を出しているのが、3つ目のLotL攻撃です。

LotL攻撃について超簡単に言うと、ふだんのパソコンやシステムの中に標準で入っているようなシステムを悪用してアクセスする。Living off the Land攻撃と言いますので、その頭文字だけ取って通称LotL攻撃と言います。

それで、いわゆる「明らかに悪いことするやん」という悪性ツールを用いたような従来のサイバー攻撃とは違いまして。例えばActiveDirectoryモジュールを使ったり、そのほかにもさまざまなものがあったりするんですけれども、正規のツールですね。

通常の使用用途でPCに入っていたり、Windowsだったら初期設定で入ってるようなモジュール群を悪用して、侵入したり悪いことをすると。ActiveDirectoryモジュールの場合だと、通常のActiveDirectoryの疎通で使用することがほとんどなので、見過ごされやすかったり。

使用ツールそのものの異常性はセキュリティソフトで検知できないので、通常時の動きと違う時に「このモジュール動いてないっけ?」というかたちで別の監視手法が必要になるので、より難しくなっていっています。

実際に6月の25日にもLiving off the Land戦術、いわゆるシステム内寄生戦術と言うんですけれども。そういった検知が容易でないサイバー攻撃が数多く増えてきています。

従来から行われているようなマルウェアを用いたり、そのほかの既知になっている手法とは異なって、正規の管理ツールやコマンド・機能を用いて収集活動が行われるから検知が難しい。

どうやって対応していかなあかんのかというところや、ログの監視手法も通常オペレーションとは違った、さらに専門的なものが必要になってしまっています

実際に起動する時にも、「ウイルス.exe」ファイルみたいな実行不可能なものも、例えばフォルダーの読み込みなら「explorer.exe」ファイルで……。どのやり方でもいいんですが、Cドライブの下に任意のフォルダーをまたかまえて「ウイルス.exe」ファイルみたいに。

コマンドを親プロセスとして動くものをフォルダーにしておいた上で、子プロセスとして悪いファイルが動くように組み込んだりもするので、さらに検知が難しくなっているのが現状です。

TeamViewerを使ったことある人も多くいるかもしれないんですが、代表的なAPT41の攻撃事例は、リモートアクセスツールの開発会社にサイバー攻撃を仕掛けて、ユーザーの情報を不正アクセスして窃取したりとか。

これができると、別のTeamViewerが起動している最中の無実のユーザーの端末にそのままアクセスしたり、情報を抜いたりもしてるでしょう、というところです。

中国やロシアの攻撃者が使う「LotL攻撃」

大佐

2つ目は製薬企業に絡むんですけれども、医療研究機関への攻撃というところです。コロナに関連する研究データや支援金そのものを狙ったサイバー攻撃を実施して、少なくとも給付金は30億円ほどで抜き出しているところがあります。

APT41を例として挙げましたが、主な攻撃技術としてLotL攻撃が最近増えています。それ自体は北朝鮮の企業も中国の企業も……。企業というか、中国の悪いことをするAPTも、中国もロシアも最近このLotL攻撃というのを(行うようになっています)。

ただ攻撃手法が命名されただけなんですが、こういった攻撃手法が増えてきてます、というのは、みなさん「LotL攻撃」とググれば「なるほどね」ということにはなると思います。

「どうやって防いだらいいの?」ということに関しては、またシステムごとの議論が必要になるので、網屋さんに相談してください。

寺岡

私はLotL攻撃の記事を書きましたので、ぜひ読んでください(笑)。

大佐

(笑)。ありがとうございます。

各国の脅威アクターを区別する、命名規則のルール

大佐

次のAPTは「うまくやってるよね、すごいよね」という感じのところで3つ並べています。APT29、最近だと「Midnight Blizzard」という名前をよく聞くと思います。ここで「どういう命名規則があるの?」というところもさらっとお話しできればなと思っているんですが。

大佐

Mandiantという会社がAPTのあとにナンバーをつけるということで、いわゆるサイバー攻撃者グループに対して……「APT」は全部一緒なんですけれども、そのあとに数字の識別番号をつけて識別するという手法をやってるのがMandiantです。

例を挙げますと、APTの29はロシアです。先ほどの41は中国。それで、APTの1も中国で、APTの32はベトナム。33とかだとイラン、37は北朝鮮というかたちです。このAPT〇〇は、数字と国家支援型のサイバー攻撃グループの分類ですね。

そのあとのMidnight BlizzardやCozy Bearという名前に関しては、CrowdStrikeないしはMicrosoftがつけているものでして。

例えばBearという名前がついているとロシア、Buffaloだとベトナム、Kittenだとイランというかたちで、動物の名前で識別されます。動物には形容詞が追加されて、それが同じ国家の中での別グループというかたちで区別できます。

例えば国家主導以外の攻撃者だとSpiderという名前がついてたら犯罪者組織、Jackalという名前だと活動家の組織みたいなかたちで、形容詞部分で国の命名とそれ以外での分類をしています。Cozyはまた違う名前で、形容詞で分けています。

Microsoftに関しては、APTグループを自然要素や気象現象に関連づけた名称で識別しています。例えばTyphoonだと中国、Blizzardだとロシア、Dustだとトルコみたいなかたちで分けてます。

Tempestみたいな、いわゆる気象現象のまた別の命名もあります。Tempestだと金銭目当て、Stormだと開発途上のグループ、Tsunamiだと民間攻撃するやつら、Floodだと影響作戦みたいに、細かく分かれてたりします。

同じ対象が複数の名前で呼ばれて、ちょっとごちゃごちゃになんねんというのは理解できるんですが。主に3つの会社が命名していて、APT29はMandiantの命名形式、Cozy BearはCrowdStrikeの命名形式、Midnight BlizzardはMicrosoftの命名形式。

そういうかたちで、同じ対象が複数の名前で呼ばれるというのはちょっとメモしていただければと。どういうやつらが攻撃したり介入してるのか。「複数の名前があるけどなんやねん」ということは、解消されるんじゃないかなと思ってます。

ロシアの脅威アクターの攻撃目的と標的

大佐

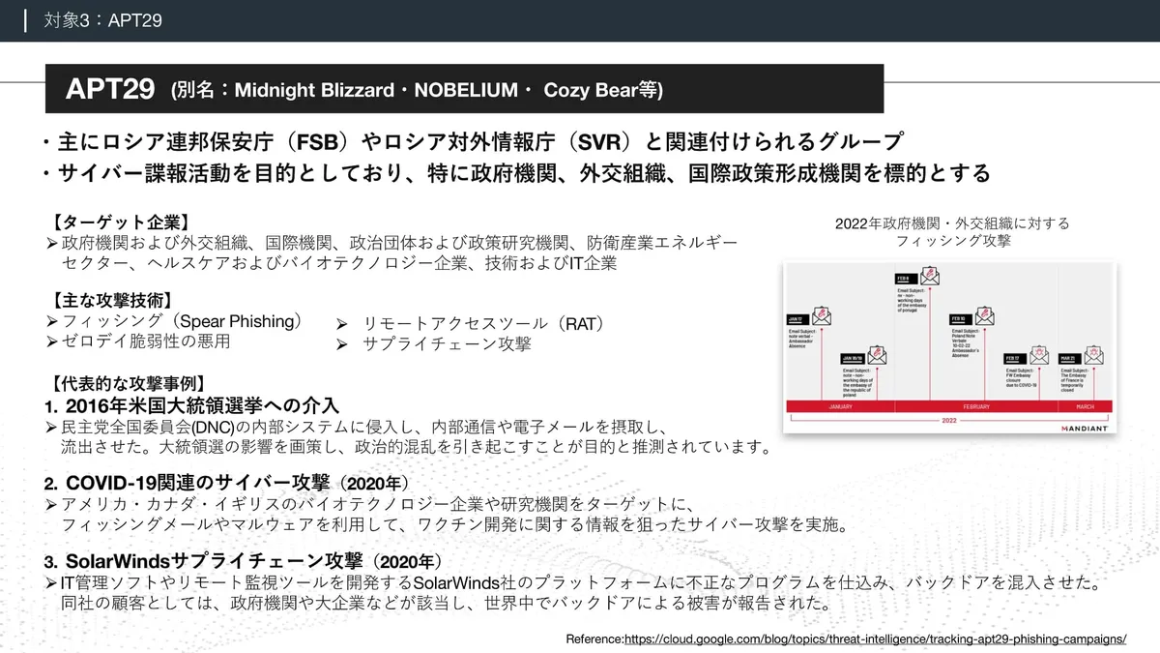

詳細のターゲット企業のところに戻りますが、ロシアのAPT29に関しては主にFSB(ロシア連邦保安庁)ですね。それから、SVR(ロシア対外情報庁)と関連づけられているグループです。

サイバー諜報の活動を目的としていて、OSINTだけでなく実際に攻撃も行います。国際政策形成機関と書いてるんですが、特に政府機関、外交組織、いわゆるシンクタンクといったものを標的としています。

それだけではなくて防衛産業、それからエネルギーセクター、ヘルスケア、健康、バイオテクノロジーの企業。一般的な技術・IT企業も当然ターゲットにはしています。

攻撃技術に関してはスピアフィッシング。ターゲットを絞って、そこに対して片っ端からフィッシングをかけていくやり方をとったりとか。

彼らはゼロデイの研究も日々行っていますので、表になっていないような脆弱性も含めて、ゼロデイの脆弱性の悪用。それからRAT(遠隔操作ウイルス)、リモートアクセスツールでサプライチェーン攻撃というのが主な攻撃技術です。

これらに関しては、これまでずっとセキュリティ業界でも言われているようなものだと思うので、いったんこのAPT29については攻撃技術を割愛します。

代表的な攻撃事例としては、2016年のUSの大統領選挙に介入したというのは表になっていたり。あとはこれもまたコロナ関係ではあるんですが、アメリカ、カナダ、イギリスのバイオテクノロジー企業や研究機関をターゲットに、ワクチン開発に関する情報を窃取したところは表になっています。

米国の名だたるIT企業も被害に遭った、サプライチェーン攻撃

大佐

SolarWindsのサプライチェーン攻撃というところでは、IT管理ソフトですね。確か2020年の12月13日とかだったと思うんですけれども。

IT管理ソフトやリモート監視ツールの開発を行っているSolarWindsが開発している、Orionという名前のプラットフォームがあります。そこに正規のアップデートを通じて不正なプログラム、いわゆるバックドアが仕込まれたというかたちですね。

FireEyeとかMicrosoft、Cisco、NVIDIA、VMware、Intelみたいな有名どころが、もう片っ端から被害に遭いまして。それ以外にも財務省からDoD(国防総省)、エネルギー省、原子力研究所も片っ端から被害に遭ってます。

ちょっとした詳細の小ネタみたいなところに関しては、利用されたマルウェアの1つにSunburstという名前がありまして。

アップデートで配布された標準のWindowsのインストーラーにパッチファイルという修正プログラムがあるんですけど、それにバックドア機能を持つDLL(コンピュータープログラム中で使用される一連のコードとデータを含むライブラリ)を組み込んだと。

隠した方法も非常に有能で、正規の実行ファイルに読み込まれてから2週間は休止期間が設定されていたんですが、その間にC2サーバーのサブドメインの名前解決を実施して……。

ちょっとテクニカルな話になっちゃうんですが、正規のOrionのインプルーブメントプログラム(OIP)のプロトコルに偽装して、入手した情報をさらに正規のプラグイン構成ファイルに保存することで隠していたと。

要するに被害組織の環境で発見した正規のホスト名を、悪いことをするC2、Command and Controlのサーバーホスト名と一致するように設定を行っていたというところ。

それと、仮想プライベートサーバーを使用して被害者組織と同じ国のIPアドレスを使用していたというのが、APT29がSolarWinds、3番目のサプライチェーン攻撃時にやっていた「こいつら頭いいな」というポイントになってます。

ただ根本的な原因に関して、SolarWinds社から公式の発表はされていないんですが、有識者のほうでもいくつか要因調査が行われていて。

「downloads.solarwinds.com」というアップデート配信サーバーがあったんですけれども、設定されている管理パスワードが「solarwinds123」というあまりにも脆弱なパスワードでした。

「SolarWinds サプライチェーン攻撃」で調べると大量の記事が出てくるんですが、これだけ大規模な被害を出したのが実は「設定していたパスワードがsolarwinds123だったからだよ」というのは……。

公式発表もされていないが、ちょっとおもしろいよねという小ネタを付け足して、このページは終わります。

寺岡

インターンが設定したパスワードとかいう話でしたっけ。

大佐

(笑)。小ネタを挟みすぎると時間をめっちゃ食っちゃうんで、それなりに割愛します(笑)。

外貨獲得を目的とする、北朝鮮のハッカー集団「Lazarus」

大佐

次、これも知ってる人もいると思いますが、Lazarus Group。北朝鮮のハッカー集団です。『ラザルス』という書籍も出ているので、そちらを買っていただいて読むのが非常にわかりやすいんじゃないかなと思っています。

知らない人もいらっしゃると思うので、APT38、別名Lazarusの詳細というところで、少しお話しさせていただきます。

大佐

彼らの活動目的は外貨獲得が基本です。これは、もともと金正日、今の金正恩の前のお父さんの時代、それからおじいさんの時代からの北朝鮮の国家戦略です。

もともとソビエトとの連携からいろいろと始まり、武器を調達し、自国の力を伸ばしていっていたのがおじいさんです。お父さんの時代になりまして、核開発に莫大なリソースを割いて、戦略的に国際社会に存在感を打ち出してきました。

それは基本的には偽造紙幣の作成と、核開発に伴う武器の輸出入、あとはマネーロンダリングが国家プロジェクトだったりするんですが。金正恩の時代になり、それらの動きがだいぶIT技術、サイバーのほうにスライドしました。

彼らの主目的は外貨の獲得です。外貨の獲得というのはUSドルだけじゃなくて、仮想通貨も含まれます。仮想通貨を外貨としていいのかは別としても、他国の通貨に対して変換をする上で非常に、Bitcoin等々……BitcoinだけじゃなくてNEMのハッキングとかも絡んでると言われていますし。

ここにも書いているように、日本ではZaif。今は体制が変わりましたが、そういった仮想通貨の取引所自体も、彼らの主な攻撃対象になっています。

単なる情報収集に基づくスパイ活動ではなく、金融資産の窃取を目的としたハッキング活動、ないしはハッキング活動を行う前の情報活動、情報工作、コミュニケーションを行うのが特徴的です。

暗号通貨もサイバー攻撃者の標的に

大佐

先ほども申したように、近年は容易かつ匿名性が高い暗号通貨を標的としています。一昔前だとZcash、今だとMoneroとか、Bitcoinでもミキシングする手法が確立され始めているので、そういったものも増えています。

Ethereumに関してもTornado Cashというサービスは捕まりましたが、Ethereumのトランザクションをミキシングして、誰がそれを持っているのかわからないようにするサービスもあったり。そういった暗号通貨を標的としているのは間違いないです。

ただ暗号通貨だけじゃなくて、いわゆる通常の銀行のシステムをハックして、そのまま金をブチ抜くのも、表になっていない被害を含めるとかなり多くあります。どこの銀行がとは言えないけれども、実際に被害に遭ってる銀行はあります。

グローバルな銀行で表にすでになっているものでいけば、バングラデシュの銀行(のお金)がニューヨーク銀行に送られたあと、フィリピンの支店に送られて、そのあとカジノでマネロンされて、キャッシュでトラックのデリバリーで北朝鮮に持ち帰られたという話があります。

FBIでも指名手配していたりするんですが、その辺も『ラザルス』という本に書いてあるので、ぜひ興味がある方は見てみてください。

主な攻撃技術に関しては、基本的には潜伏活動。フィッシングとは書いているんですが、潜伏活動を主に行うのは有名な話です。

実際の貿易の企業になりすましたり、普通のIT企業になりすますということで、他国での長期間の潜伏活動がセットになっていて、大規模なハッキングを行うのが彼らの特徴です。

実際の攻撃事例に関しては、ここに書いているのはZaifやビットポイントジャパン、それからいくつかのNFTのゲーム。これはベトナム人代表がやっているAxie InfinityというNFTゲームですけれども。

この中で独自開発されているRonin Networkという、エクステンションのような……メインチェーンではないんですけれども、それにウォレット部分を組み合わせるようなRonin Networkというものを開発していたAxie Infinityという会社から、6億ドル相当の暗号通貨が抜き出されたと。

内容に関してはバリデーター権限、秘密鍵の保存がノードの中にあったとか、いくつかの設定のミスだとか。途中で「こういう攻撃をされたのか」というものはかなり組み合わせにはなっているんですけれども、結果的に不正送金は成功させましたというところが、実際に彼らが行ったものになっています。

北朝鮮がハッカー集団として知られるようになった背景

大佐

特色として、どうやってこんな金融関係、それから最近台頭したようなブロックチェーンを含める攻撃に力を割けているのかというと、貴族みたいな話とはちょっと違うんですけど、昔で言う公爵とか男爵みたいな階級がありまして。

数学のオリンピック、ないしはハッキングというところで攻撃チームに参加できれば、親族含めた一族郎党の格が上がることを国民全体に敷いていますし、それ自体を明確にしています。

子どもたちが数学オリンピックにいけるように、こういった国際的なハッキングの部隊にいけるように親が育てる。ないしはそれをやることで自分たちの格、親族の格が上がるという明確な報奨と……罰則に関しては今回は触れないですが(笑)。

明確な報奨が国全体で制定されているといったところで、多くの人たちが「俺らもあそこにいきたい、数学オリンピックに参加しよう」ないしは「ハッキングの部隊にいこう」といった、インセンティブが働くような。

良い戦略なのか悪い戦略なのかはわからないですが、少なくとも北朝鮮という国がここまでハッキングというところで世界に名前を知らしめているのは……。

いわゆる「核の北朝鮮」といった代名詞から、もう次の展開に移っていて、北朝鮮のハッカーはめっちゃ優秀なんだよ、という観点と脅威認識は持っておいたほうがいいんじゃないかなと思っております。

ちょっと話せてない内容だったりとか詳細みたいな部分もかなり多くはあったりするんですけれども、Lazarusに関してはわかりやすくまとまっている本がありますので。

『ラザルス』とkindleないしはAmazonとかで調べれば出てくるので、そちらを読んでいただくと非常にわかりやすいかもしれません。APT38に関しては以上です。

サイバー攻撃の事例や被害、対応策を学習することの意味

寺岡

ありがとうございました。3つ連続してお話をうかがいましたけども、1点だけ。Lazarusは日本でも報道される機会も多いですし、耳にする機会も多いと思うんですが、残り2つの29と41と日本企業との被害はいかがでしょうか。

大佐

被害に遭ってるかどうかという話ですか。

寺岡

そうですね。そんなに表だってたくさんあるわけではないとは思うんですけど、有名な事案ですね。

大佐

彼ら自身の関与がダイレクトに認められたというところで表になっている事例は、そんなに多くないんですけれども。各種APTで国が支援しているかたちなので、同様の形式ないしは同様のサービス、同じような環境があった時には、当然攻撃対象には入っていますし。

ほかのAPTグループとの情報連携を各APT同士で行ってたりするんですね。例えばAPT41とLazarusは、直接的な国同士の絡みはないにしても、両方とも動かしているマルウェアのプログラムが似ていたり。

Cobalt Strikeを使いながら侵入するという手法の共有みたいな部分や、他のAPTの侵入経路を学習して他のAPTが伸びることがあったりするので。

いわゆる戦略目標として、すでに直接日本が被害に遭っている・遭っていないというのは、これらのAPT学習やAPTの攻撃者を学ぶという観点から言うと、物事を判断する上であまり良くないんです。

彼らの行っている事例、それからその時にあった被害の状況。その後の対策はどうなっていて、追加の攻撃はあったのかというのを学習しておくこと。

いわゆる名前もついていないAPTが日本を攻撃してきた、ないしは御社や特定の会社を攻撃してきたという時に、手法としては「APT41の攻撃を参考にしました」というのはぜんぜんある話なので。

直接的に彼らが僕らを狙ってきたというのが重要であるかというと、そこまで重要ではなくて。彼らの手法がどういうものなのか、どういう攻撃をどういう段取りで行っているのかを知見として貯めておいて。

それに該当しそう、ないしは連携の中で自分たちも対象になりそうという観点でAPTを学んだり、学んでいる人からレクチャーを受けることが非常に重要です。

サイバー攻撃者の組織や体制も常に変化し続けている

寺岡

大佐さん、ありがとうございました。それでは最後にまとめということで、お二人からみなさんに、敵を知ってどう生かすかというところで、アドバイスをいただければなと思います。じゃあpiyokangoさん、お願いします。

piyokango

今日はどうもありがとうございました。大佐さんの話も非常に興味深くて、ついつい聞き入ってしまってたんですけども(笑)。

やはりお話をうかがっていてあらためて思ったんですけど、今日ご紹介いただいていた、特に後半の3つのアクターって、どれも老舗というか。下手したら、もう本当に10年以上前から活動してるようなアクターではあるんですが。

最初のグループのAPT41などは、もしかしたら昔呼ばれていた「Winnti」のほうが知っている人が多いんじゃないかなというグループだったりしてですね。

もともとは情報を盗むよりもお金を稼ぐほうを目的としていたグループではあったんですけど、やはり最近は情報を盗み出すところを重点的に活動するところもあったりして。

何を言いたいかというと、働いている方だったらわかるとは思うんですが、私たちも当然、組織や体制は変わっていくものです。当然ながら、これは相手にとっても同じ状況であるところは、やはり留意しておきたいなと。

これまで脅威アクターの追跡調査というと物好きだったり趣味といった見方をされることは多かったんですけど、常に変わっていくところがポイントかなと思っています。

やはりこのへんについては情報収集の継続が非常に大事ですし。当然ながらアクターが何かというところに関わらず、最低限やるべきところはあるんですけど、それだけでは十分にはならないところも現実ではあってですね。

先ほどのお話の中で、手口については、どのアクターかに関わらず調査や分析をしっかりしていく必要があるというお話があったんですが、そこでやはり何を対策としてとるべきかという判断(が重要です)。

冒頭でも対策の選択や優先順位というお話はあったとは思うんですけど、まさにそこにかかるところなんだろうなとは思います。単純な趣味とかで終わるものではなくて、脅威アクターと絡めた攻撃、あるいは事例の分析をしっかりやっていく必要があるかなと。

正解が誰にも分からない中、情報に踊らされないためには

piyokango

もう1つ、一方でこれが正解というのは誰にもわからないです。結局このAPTいくつとか、なんとかブリザードというのは、セキュリティベンダーなどが呼称しているだけで。

「私がAPTなんちゃらです」というかたちで、まさに名指しされた国が自分たちでそう言ってるわけでは決してなくてですね。

要は正解はたぶん誰にもわからないというのが現実ではあります。そういう意味で、不確実性もあるということを前提に、目の前の情報に踊らされずに慎重に分析をやっていく。

たぶん一番わかりやすいのは、単一な情報だけ見るのではなくて、多角的にというか。だいたいこの手の、特に有名なアクターになってくると、いろいろなレポートが出てきます。先ほどの攻撃の手口に使っているマルウェアや通信先もそうかもしれないんですけども。

そういったさまざまな観点から見ていって、不確実性をどこまで落としていけるかというところは今後も注目していく必要があるかなと思いました。以上です。

寺岡

ありがとうございます。じゃあ大佐さんも最後に一言、よろしくお願いします。

自分たちの防御が攻撃者にどのくらい通用するかを知っておく

大佐

「敵を知り己を知れば百戦危うからず」というのが今回のやつのテーマになってると思うんですが、まさにここは昔からそのとおりです。自分たちの会社の防御力を確かめるためには、優秀な攻撃者(に学ぶことが必要です)。

悪い攻撃者が攻撃してくる前に、良い攻撃者……これがホワイトハッカーなのかセキュリティのレッドチームなのか、呼び方はいろいろあるんですけれども。自分たちがやっている防御が、どれぐらい通用するのか。

今日聞いている情報システム部の人や経営者など、いろいろな方がいらっしゃると思うんですけれども。自分たちの会社のシステム、商売を行うために導入しているIT機器は正しく使えているのか、正しく守れているのか。

それを確認するためにも、ぜひ優秀な攻撃をしてくれる会社、サイバー企業ないしは個人のハッカーに協力をしていただいて、実際にテストをしたほうがいいと思います。

それはもしかしたら、このイベントを主催している網屋さんかもしれないですし、知り合いの会社がいらっしゃるんだったら、それでもいいと思うんですけれども。

自分たちが内製で抱えてるんだったら内製のチーム、ないしは内製のチームプラス有識者の外部の人間。そういった攻撃手法に長けている人間に、自分たちの防御力を確かめてもらう。それを帰ったらすぐにでもやったほうがいいと思います。

攻めるよりも守る方が難しいからこそ大事なこと

大佐

もう「大丈夫だよ、自信満々なんだよ」という方に関しては、別にそのままいらっしゃったらいいと思うんですけれども。いわゆる攻撃のほうが防御よりも圧倒的に優位にいるというのは、昔からの原則で語られていることなので。

日進月歩、攻撃者は新しい攻撃手法を常に考えているので、日々いたちごっこにはなるんだけれども、攻撃側のほうが圧倒的に有利です。できるだけ優秀な攻撃能力を持っている人たちに、「代わりに攻撃してくれない?」とお願いをしたほうがいいと思います。

穴が開いて(情報を)抜き出されて被害の対応をするような、後手後手に回るようなものは防御でもなんでもなくて。

ちゃんとやりたいことに集中するために、自分たちがやっているシステムやふだんの業務が滞りなく進むように、水面下でしっかり防御してくれる企業とパートナーを組んでやっておくのがいいと思います。

各々の勉強がてら、今回は攻撃手法や攻撃するAPTに特集を組んでお話ししていますが、「実際どこまで自分らでできんねん」というのは、かなり不安な人たちもいると思います。

そういう人たちは、速やかにプロフェッショナルに依頼するのがいいと思います。この業界でずっと長年やっていて、同じメッセージを言い続けて早何十年みたいな話ですけど(笑)。日々攻撃手法はアップデートされているので、ぜひ胸の奥に「俺らの会社大丈夫かな」っていう不安感と……。

「誰に頼めばいいんだっけ、わからへんわ。サイバー110番って調べても行政と警察しか出てこうへんし、あいつら頼りにならんし」と思ってる経営者の方は「やっと専門家が出てこられる時代になったんだな」ということを心に秘めつつ、お問い合わせすることをお勧めしておきます。以上です。

寺岡

ありがとうございました。それではこれでこのセッションを終わりたいと思います。みなさま、ありがとうございました。

本記事は、株式会社ログミーが運営する「LOGMI Biz(https://logmi.jp/)」に掲載された記事を、許諾のもとタイトルのみ編集して転載したものです。

元記事はこちら:

https://logmi.jp/brandtopics/331174

https://logmi.jp/brandtopics/331175