投稿:2026/03/13

更新:2026/03/11

【対談】ランサムウェア調査担当と考える「VeronaSASE活用術」

登壇者

株式会社網屋 マーケティング統括責任者

別府 征英

2015年に網屋へ入社後、技術営業を経てマーケティング部門を統括し、自社プロダクトのプロモーションや「Security BLAZE」などのセキュリティイベントを主導。またセキュリティサービス事業の責任者として、セキュリティ戦略・事業推進の最前線で活動している。

登壇者

株式会社網屋 セキュリティコンサル部 部長

伊東 一陽

ネットワークセキュリティ分野のエンジニアとして100社を超えるネットワーク構築・セキュリティ対策を支援。現在は、緊急インシデント対応などを担うセキュリティサービス部 部長として組織を統括するとともに、インシデントハンドラーとして実際の攻撃事案対応の最前線に立ち、初動対応から原因分析、再発防止策の提案までを一貫して担当。保有資格:CISSP、GCFE。

登壇者

株式会社網屋 Network All Cloud部 VeronaチームTL

藤田 直哉

ネットワーク分野における幅広い知識と現場経験を背景に、網屋ではフルマネージドSASE「Verona」のサポート業務を担当。多数のSASE環境構築をPMとして手がけ、現在はリーダーとしてメンバー育成にも携わる。Veronaの機能を深く理解し、顧客要望や業務要件に即した設計・構成提案を強みとする。「通信・業務を止めない」「不安にさせない説明」「再発を防ぐ運用」をモットーとしている。

ランサムウェアの侵入経路として最も多いのは、依然としてVPNです。しかし、脆弱性へのパッチ適用や二要素認証の導入だけで本当に守り切れるのか——現場で数多くのインシデントに対応してきた担当者は、そう簡単ではないと口を揃えます。

Verona Summit 2026では、網屋のセキュリティ部門でランサムウェアをはじめとするインシデント調査・フォレンジックを担当する伊東と、Verona SASEの導入支援・運用を担当する藤田が登壇。モデレーターの別府を交え、実際の攻撃事例をもとに「Verona SASEで何が防げて、何に課題が残るのか」を本音で語り合いました。

Veronaの概要はこちらから:https://www.amiya.co.jp/verona/

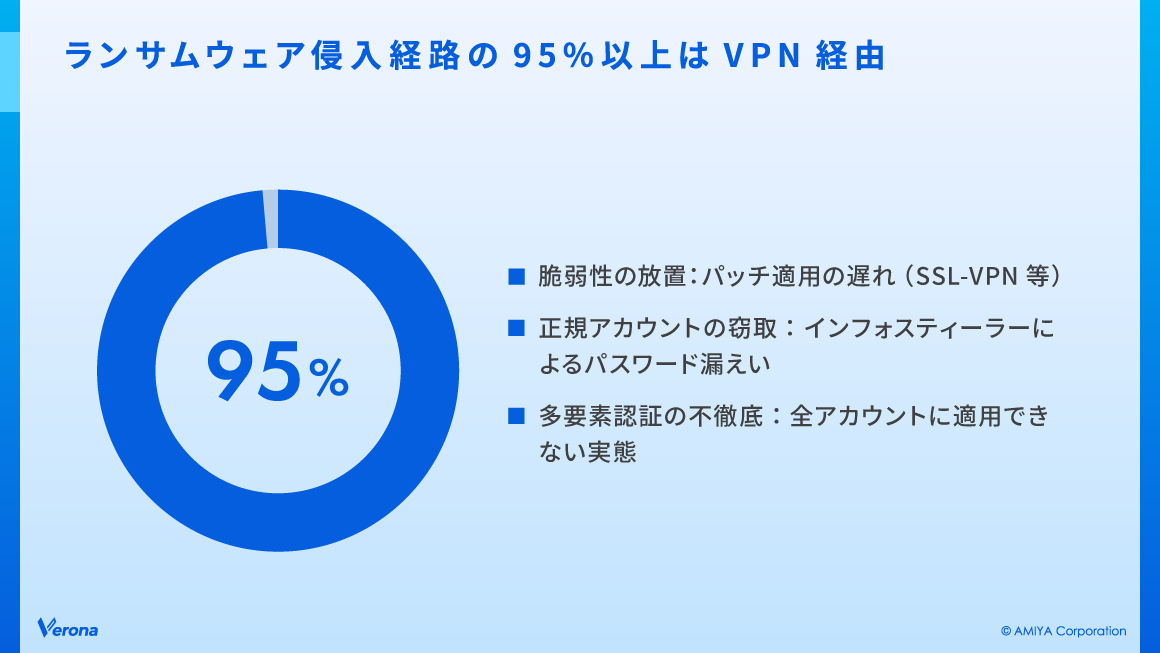

VPNが9割以上―ランサムウェアの二大侵入経路とは

別府

ランサムウェアのイニシャルアクセス(初期侵入)について伺います。実際のインシデント調査ではどこからの侵入が多いですか?

伊東

9割5分以上がVPNからの侵入です。 手口は大きく2つあります。1つ目はSSL-VPN(Secure Sockets Layer Virtual Private Network)機器の脆弱性を突くパターン、2つ目はインフォスティーラーなどで窃取した正規の認証情報を使って正面からログインしてくるパターンです。

最近はランサムウェア犯罪の分業化が進み、侵入用の認証情報を専門に売買する「イニシャルアクセスブローカー(IAB)」が急増しています。ブラウザに保存されたVPNの接続先・ID・パスワードがそのまま持ち出されるケースや、パスワードの使い回しで別サービス経由の漏洩から侵入されるケースもあります。

◆SSL-VPNとは

SSL/TLS暗号化プロトコルを利用して、Webブラウザや専用クライアントソフトから社内ネットワークへ安全にリモート接続するVPNの方式。専用機器の設置が比較的容易なため中小企業でも広く導入されているが、機器の脆弱性が公開されるとインターネット側から直接攻撃を受けるリスクがあり、近年ランサムウェアの主要な侵入経路として狙われている。

別府

近年、二要素認証(2FA)の導入が普及していますが、警察庁のレポートを見ると被害件数は年間230〜240件で横ばいですよね。これは二要素認証を導入していても突破されているということでしょうか?

伊東

実は、我々が対応したケースで最も多いのは「二要素認証は導入済みだが、全アカウントには適用されていない」というパターンです。 特定のアカウントだけ二要素認証が未適用で、そこから侵入されるケースが非常に目立ちます。二要素認証を漏れなく全アカウントに適用することが非常に重要です。

別府

そうなってしまうのは、設定ミスや運用上の問題があるのでしょうか?

伊東

設定できていなかったというケースもありますし、外部の委託先とのパワーバランスで「対応できない」と言われてしまうケースもあります。要因は様々ですが、なぜか適用されていないアカウントが残っているという状況が起きています。

別府

VPN以外の侵入経路には、どのようなルートがありますか?

伊東

RDP(Remote Desktop Protocol/リモートデスクトップ)のポートがインターネットに公開されていて、ブルートフォース攻撃(総当たり攻撃)で突破されるケースがあります。また、SIMカード内蔵型のPCがキャリアの仕様上グローバルIPで公開されてしまい、そこから侵入されたケースもありました。

Verona SASEが初期侵入を防ぐ仕組み

別府

これらの脅威に対して、Verona SASEではどのような対策を取っているのでしょうか?

藤田

まず脆弱性への対応ですが、Veronaに脆弱性が発見された場合はサポート・開発部門がパッチを即時適用します。 脆弱性が放置されたまま運用されることはありません。

認証情報についても、VeronaクライアントというリモートアクセスVPNソフトを使用しており、専用の証明書がインストールされていない端末からはそもそも接続できない仕組みになっています。 これにより、二要素認証が未適用のアカウントが残るという状況自体を防ぐことができます。

別府

マネージドサービスとして脆弱性パッチを即時適用してもらえるということですね。加えて、ダイナミックポートコントロール機能についても教えてください。

藤田

ダイナミックポートコントロール機能が外向きに常時ポートが開かないよう制御するため、 Veronaに対してポートスキャンをかけても応答しない設計になっています。

別府

証明書ファイルを別の端末にコピーして使えてしまうリスクはありますか?

藤田

Veronaの証明書はデバイス認証と紐づいているため、一度端末に登録された証明書は他の端末では使用できません。 端末を入れ替える際は紐づけを一旦解除してから移行する手順になりますが、マネージドサービスとして我々が対応します。

別府

伊東さん、Verona SASEの仕組みを聞いてみていかがですか?

伊東

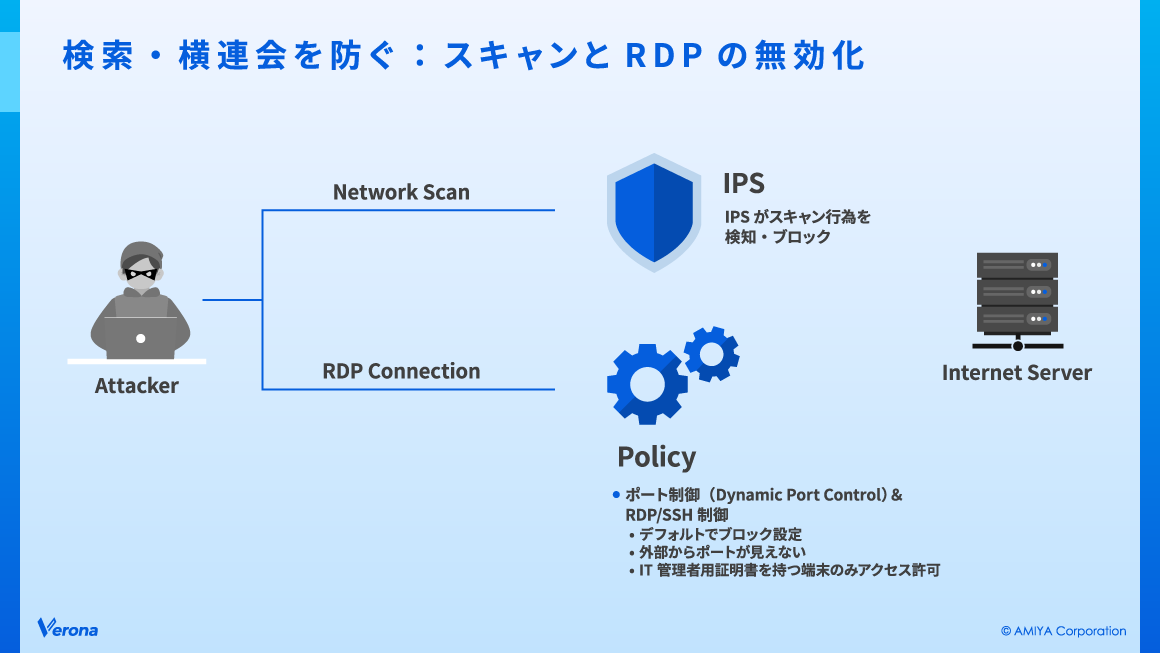

証明書の全アカウントへの適用もそうですし、ポートがそもそも開いていないというのは大きなメリットですね。 攻撃者がスキャンをかけて標的を選定するフェーズから対象外になるということは、MITRE ATT&CK(サイバー攻撃の戦術・技術を体系化したフレームワーク)の前段階で攻撃を阻止できるということであり、非常に有効だと思います。

侵入後の横展開をどう封じるか

別府

次に、ネットワークに侵入された後の話に移ります。攻撃者はどのような行動を取るのでしょうか?

伊東

クライアントVPNで接続されると、攻撃者の端末がLAN内に直接つながっているのと同じ状態になります。まずネットワーク内をスキャンしてどのような端末・サーバーがあるかを把握し、特にActive Directory(AD)やファイルサーバーを狙います。 脆弱なサーバーを見つけたら侵入して権限を奪取し、さらに資産管理ツールなどの遠隔操作可能なソフトウェアをインストールしてC2通信(Command and Control/攻撃者が遠隔から指令を送る通信)の踏み台にします。その後、重要情報を外部に持ち出してから全体を暗号化する——これが典型的な攻撃の流れです。

◆C2通信(Command and Control)とは

攻撃者がマルウェアに感染した端末やサーバーに対して、外部から指令を送受信するための通信経路。攻撃者はC2サーバーを介して情報の窃取、追加マルウェアの展開、暗号化の実行などを遠隔で操作する。

別府

スキャンの後、サーバーへの侵入にはどのような手法が使われますか?

伊東

RDPでそのまま接続してくるケースが意外に多いですね。認証情報はインフォスティーラー経由で窃取されていることもありますし、VPN機器のAD連携設定の中にユーザー名とパスワードのハッシュが含まれていて、それをクラック(解読)されて侵入されたケースもあります。

◆RDP(Remote Desktop Protocol)とは

Microsoft が開発した、離れた場所にあるPCやサーバーの画面を手元の端末から操作するためのプロトコル。Windows に標準搭載されており、リモートワークやサーバー管理に広く利用されている。便利な反面、ポートがインターネットに公開されたまま運用されると攻撃者の格好の標的となり、ブルートフォース攻撃や窃取された認証情報による不正アクセスの入口として悪用されるケースが多い。

別府

Verona SASEではこうした横展開に対してどのような対策をしていますか?

藤田

Verona SASEではIPS(Intrusion Prevention System/侵入防止システム)が有効になっており、スキャン活動を検知・遮断できます。 またRDPやSSHなどのリモートアクセスプロトコルは、導入時にブロックするよう設定します。

別府

IT担当者がサーバーにアクセスする必要がある場合はどうするのですか?

藤田

IT担当者専用の証明書を個別に発行し、その証明書に対してのみRDPやSSHを許可するポリシーを設定することで、必要な人だけがアクセスできる環境を構築できます。

別府

伊東さん、この対策についてはどう思われますか?

伊東

理論的には「止めればいい」のですが、実際にそれが運用上きちんと適用できているかどうかがポイントです。 可用性を考慮して止められずに残してしまっているケースが現場では多いので、そこが気になります。

別府

藤田さん、実際に通信制御をしっかり絞っている企業は多いですか?

藤田

止めているお客様もいますが、「全許可(All Allow)」で広く開けたまま運用しているケースも少なくありません。導入時にパラメーターシートで提案はしますが、お客様側でどの通信が業務上必要かを洗い出しきれず、一旦許可のまま運用が続いてしまうことがあります。

別府

マイクロセグメンテーションは理想ではあるが、なかなかやりきれていないということですね。

藤田

Verona SASEにはプロフェッショナルサービスというオプションがあります。 これを契約いただければ、既存環境でどのような通信が発生しているかのヒアリングからポリシー設計のフォローまで対応しますので、デフォルトの全許可よりも安全な環境を構築できます。

別府

SASE導入を契機にプロフェッショナルサービスを活用してマイクロセグメンテーションを実現する——これが理想的な進め方ですね。

◆マイクロセグメンテーションとは

ネットワークを細かい単位(セグメント)に分割し、セグメントごとにアクセス制御ポリシーを適用するセキュリティ手法。従来のファイアウォールによる境界防御と異なり、ネットワーク内部の通信も制御するため、万が一侵入されてもラテラルムーブメント(横展開)による被害拡大を最小限に封じ込めることができる。ゼロトラストの実装において中核となる技術の一つ。

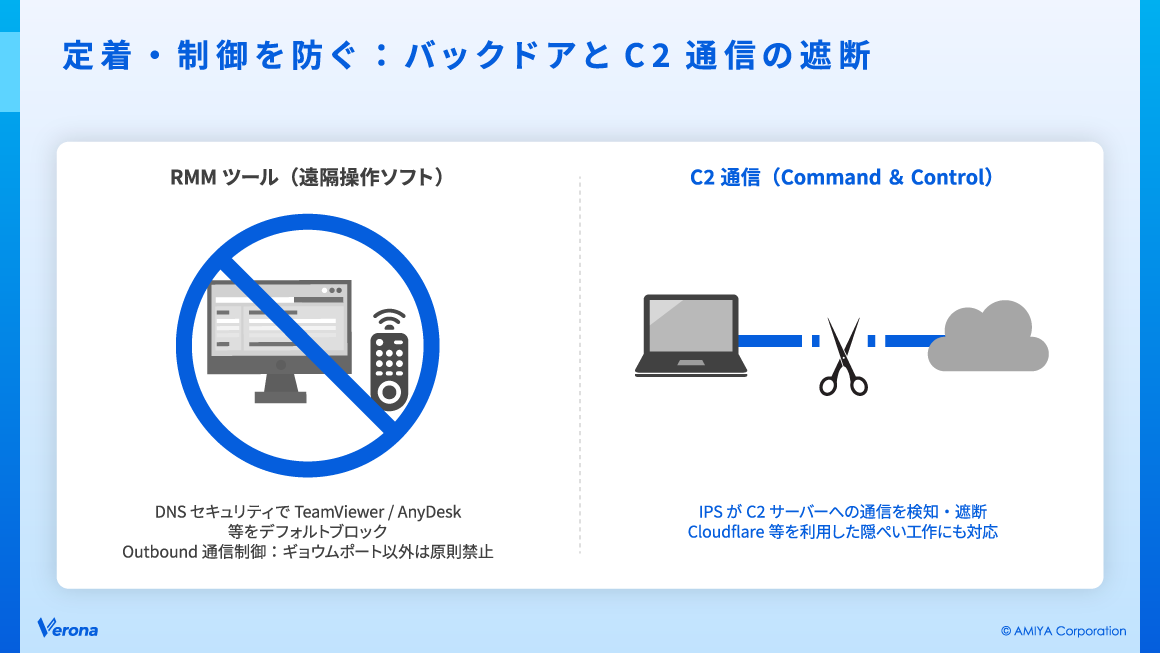

C2通信とバックドア——攻撃者の「第2の侵入経路」を断つ

別府

伊東さん、先ほど「資産管理ツールや遠隔操作ツールを仕込む」という話がありましたが、攻撃者はそれを何に使っているのですか?

伊東

主な目的はバックドア(裏口)の確保です。 最初に侵入したVPN機器が撤去された場合に備えて、攻撃者がLAN内に別の接続手段を用意しておくということです。TeamViewer、AnyDesk、ScreenConnectなどのRMMツール(Remote Monitoring and Management/リモート監視・管理ツール)がよく使われます。

伊東

あわせてC2通信も常套手段です。最近ではCloudflareなどのパブリッククラウド基盤を利用してC2サーバーを構築するケースが増えており、 レピュテーション(評判)の悪いIPアドレスだけをブロックしていれば安心とは言えなくなっています。

別府

Verona SASEではC2通信やRMMツールに対してどのような対策を取っていますか?

藤田

インターネット向けのアクセス制限として、HTTPSやSMTPなど業務で使うポートのみを許可するポリシーを適用しているケースが多いため、不審なポートの通信はSASEでブロックできます。C2サーバーへの通信についてはIPSのC2ブロック機能がデフォルトで有効になっています。

別府

RMMツール——TeamViewerなどについてはどうですか?

藤田

VeronaのDNSセキュリティ機能により、TeamViewerなどのリモートアクセスツールはデフォルトでブロックされています。 業務でどうしても使う必要がある場合は、ご連絡いただければ個別に許可します。

トラフィックログが復旧を左右する

別府

ここからは、多層防御をしていてもランサムウェアの被害が発生してしまった場合の対応について聞いていきます。インシデント対応ではまず何をするのでしょうか?

伊東

最初にご連絡をいただいたら、侵入経路の特定と被害範囲の特定を最優先で行います。 どこから侵入されてどこまで感染が広がっているかを明らかにし、封じ込めを実施してから具体的な調査フェーズに入ります。

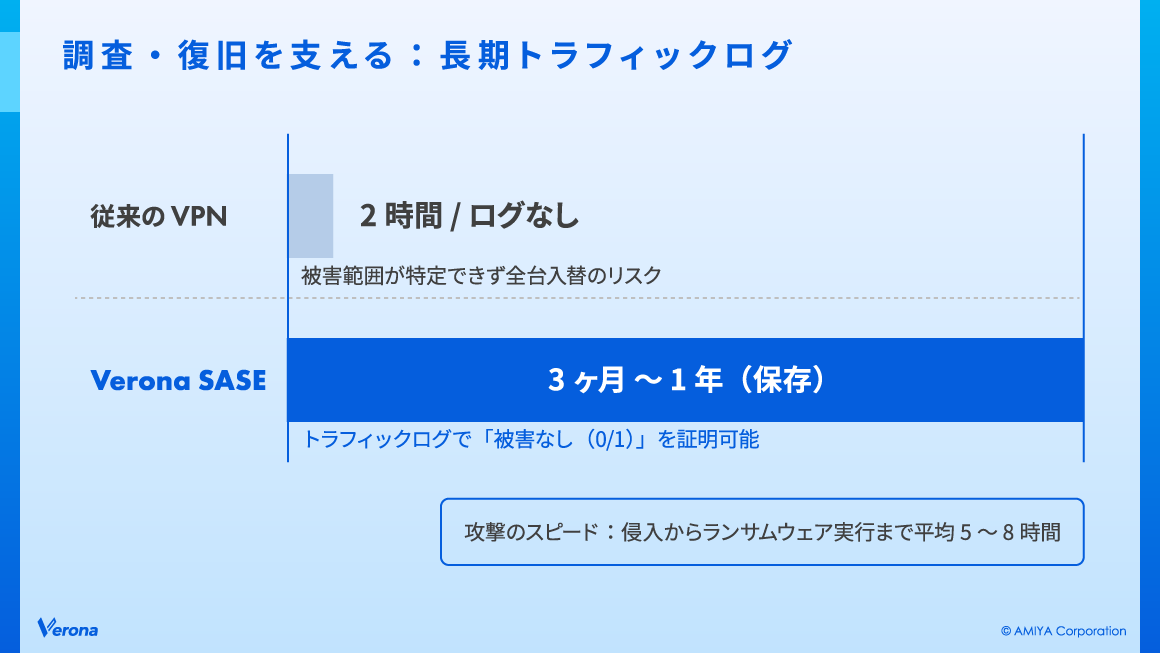

調査ではサーバーのイベントログやフォレンジックアーティファクト、VPN認証ログなどを総合的に見ていきますが、被害範囲の特定で最も重要なのはトラフィックログです。 あるセグメントへの通信が「あったかなかったか」を判断できるのはトラフィックログだけで、これがないと感染していないことを証明できず、端末を丸ごと総入れ替えする事態に発展するケースが意外と多い。 既存のVPN機器ではトラフィックログが残っていない、あるいは残っていても数時間分しかないというケースが大半です。

別府

Verona SASEではトラフィックログはどうなっていますか?

藤田

インターネット向け・拠点間通信の両方のトラフィックログが許可・拒否ともに記録され、デフォルトで3か月間保存されます。 ログ延長オプションを契約いただければ1年間の保持も可能です。

伊東

ランサムウェアは初期侵入から数時間で完了するケースが多い一方、3〜4か月かかるものもあります。最近は初期侵入の実行者とランサムウェアの実行者が別々というケースもあり、1年間のログがあると非常に助かります。もう一つ、ファイルアクセスログも重要です。 攻撃者は暗号化の前にデータを外部へ持ち出して脅迫材料にしますが、Windowsのファイルアクセスログはデフォルトで無効のため、「何を持ち出されたか分からない」という状況に陥りがちです。弊社のALogというログ管理製品はファイルアクセスログの取得に強いので、Veronaとあわせてぜひご検討ください(笑)。

別府

侵入後にいかに早く気づけるかもポイントですね。監視サービスはありますか?

藤田

最近リリースされた「Verona SOC」というオプションサービスがあります。SASEが検知したIPSのアラートなどをお客様に通知する仕組みです。

伊東

EDRを入れていても監視していなければアラートが2週間放置されていた、というケースは実際に多いです。ツールの導入だけでなく、監視体制を整えることが不可欠ですね。

調査担当・運用担当が語るVerona SASEの現在地

別府

今回の対談を通じた率直な感想はいかがですか?

伊東

初期侵入の観点では、Veronaの導入により、ポート非公開と証明書認証の効果で一般的な攻撃では非常に入られにくくなると感じました。 侵入後もマイクロセグメンテーションを適切に設定しておけば監視ポイントが明確になり、ネットワークという下のレイヤーを固めることでその上のセキュリティ対策の負荷も軽くなるという考え方だと思います。

藤田

外部からの攻撃に対してVeronaはかなり強いと感じています。 一方で侵入後のポリシー設計にはまだ改善の余地があるので、導入前にお客様と要件をしっかり詰めて提案を強化していきたいと思います。

別府

侵入前はデフォルトでかなりの防御力があり、侵入後はセグメンテーション設計がカギになるということですね。これから導入される企業も、すでに導入済みの企業も、ぜひ設定の見直しをご相談ください。

本日はご清聴いただき、誠にありがとうございました。