投稿:2026/03/13

更新:2026/03/11

【対談】機密性から可用性へ。事業を止めない「新ネットワーク論」

登壇者

多摩大学 客員教授

西尾 素己

幼少期より世界各国の著名ホワイトハットと共に互いに各々のサーバーに対して侵入を試みる「模擬戦」を通じてサイバーセキュリティ技術を独学。2社の新規事業立ち上げの後に、国内セキュリティベンダーで基礎技術研究に従事。大手検索エンジン企業を経てコンサルティングファームに参画。多摩大学、東京大学、Pacific Forumにも在籍し、サイバーセキュリティを学術、経済、安全保障の3つの視点から分析し、官学民へ支援を展開する。

登壇者

株式会社網屋 マーケティング統括責任者

別府 征英

2015年に網屋へ入社後、技術営業を経てマーケティング部門を統括し、自社プロダクトのプロモーションや「Security BLAZE」などのセキュリティイベントを主導。またセキュリティサービス事業の責任者として、セキュリティ戦略・事業推進の最前線で活動している。

※本記事は、2026/2/26開催『Verona Summit 2026』で配信された講演内容を元に、イベントを主催した網屋側で講演内容を書き起こしたものです。

ランサムウェア被害は年々深刻化し、国内でも2025年末に複数の大規模インシデントが相次ぎました。しかし多くの企業が取り組んできた「侵入を防ぐ」という従来の対策は、攻撃手法の進化によって通用しにくくなっています。

Verona Summit 2026では、多摩大学大学院特任教授でサイバーセキュリティの研究・コンサルティング・安全保障分析の3つの立場を持つ西尾 素己 氏が登壇。網屋でセキュリティコンサルティングおよびインシデント対応を担当する別府との対談形式で、最新の脅威動向や事業を守るネットワーク設計の考え方など、研究者の視点から詳しく語っていただきました。

AIが「3年のリード」を崩した——研究者グレードの攻撃が日常に

別府

西尾様は「世間より3年早い」段階の攻撃手法を研究されていらっしゃるそうですね。現在の攻撃手法はどのようなものでしょうか?

西尾様

実は現在、この「3年進んでいる」をすぐに訂正しなければならない状況になっています。AIの進化によって状況が激変しているからです。これまでセキュリティに関する論文やベンダーの研究成果は非常に難解で、研究者の間だけでやり取りされることがほとんどでした。ところが今は、そういった論文をAIに読ませて、すぐに攻撃のコードやツールに変換するサイクルが回り始めています。

西尾様

もはや、我々研究者とほぼ同じ速度で研究者グレードの攻撃が来る時代になってしまいました。最も顕著な例がBYOVD(Bring Your Own Vulnerable Driver/脆弱なドライバーを持ち込む攻撃手法)です。わざと脆弱性のあるドライバーを仕込み、カーネルランドにマルウェアを滑り込ませるという手法で、最初の論文が出てから1年半ほどで実際の攻撃に実装されたという事例がありました。

◆BYOVDとは

「Bring Your Own Vulnerable Driver」の略。攻撃者が意図的に脆弱性を持つ正規ドライバーを標的システムに持ち込み、OSのカーネル(最も権限の高いレイヤー)にマルウェアを滑り込ませる攻撃手法。セキュリティソフトによる検知が困難なため、近年急増している。

西尾様

そのため守る側も、意欲的に最新の情報をトレースし、確かな技術を持った会社の製品を選ぶことが重要です。「現時点で良さそう」「比較して安い」という理由だけで選ぶのではなく、その製品が攻撃の進化に合わせて更新されていくかどうかを見極めなければ、後になって製品選定が間違いだったということになりかねません。

ランサムウェアが変えた「セキュリティの定義」——機密性から可用性へ

別府

今回の講演タイトルにもある「機密性から可用性へ」ですが、具体的にどのようなセキュリティのトレンドを表しているのでしょうか。

西尾様

セキュリティには「CIA」という概念があります。Confidentiality(機密性)、Integrity(完全性)、Availability(可用性)の3つです。これまで我々は主に機密性と完全性をセキュリティと呼んできました。個人情報を漏らしたくない、決済トランザクションを改ざんされたくない——こういったことがセキュリティだと考えてきたわけです。

ところが2015年頃からランサムウェアが本格化してきました。ランサム攻撃は、3つめの「可用性」に対する攻撃です。サイバー攻撃によって事業継続性を断ち切るという大きな流れの変化が起きています。

さらにそれを加速させたのがRaaS(Ransomware as a Service)です。サイバー攻撃の技術がなくても犯罪で収益を得たい人に、利用料を払えばパッケージ化された攻撃ツールを使えるようにする業者が登場しました。この2つの組み合わせが大きく流れを変えたと思います。

◆RaaSとは

「Ransomware as a Service(ランサムウェア・アズ・ア・サービス)」の略。ランサムウェアをサービスとして提供するビジネスモデル。攻撃ツール一式がパッケージ化されており、専門知識がなくてもサイバー攻撃が可能になる。攻撃者(アフィリエイター)が被害者から身代金を得ると、RaaS提供者に一定のパーセンテージを支払う仕組み。

4,000億円の被害が示したサプライチェーンリスクの本質

別府

RaaSの登場でランサムウェアの被害が広がった具体的な事例には何がありますか。

西尾様

専門家の間でとりわけ重要視されているのがイギリスで起きた事件です。英国の大手自動車メーカーがランサムウェアの攻撃を受け、工場が約3ヶ月間止まりました。英国経済のGDPを下方修正しなければならないほどのダメージで、具体的には約4,000億円規模の被害が出ました。

この4,000億円の内訳も非常に重要です。1,000億円がその会社自体の生産停止によるダメージ。残りの3,000億円はサプライチェーンへの補填金です。約700社のサプライヤーのうち45%がその会社の仕事だけで生計を立てており、法律上それらへの補填が義務づけられていました。

そしてここが本質なのですが、攻撃の最初のきっかけはサプライチェーン側にありました。そのサプライチェーンに含まれるある会社のパソコンが、インフォスティーラーというタイプのマルウェアに感染したことが全ての始まりでした。それが4,000億円規模の被害につながったのです。

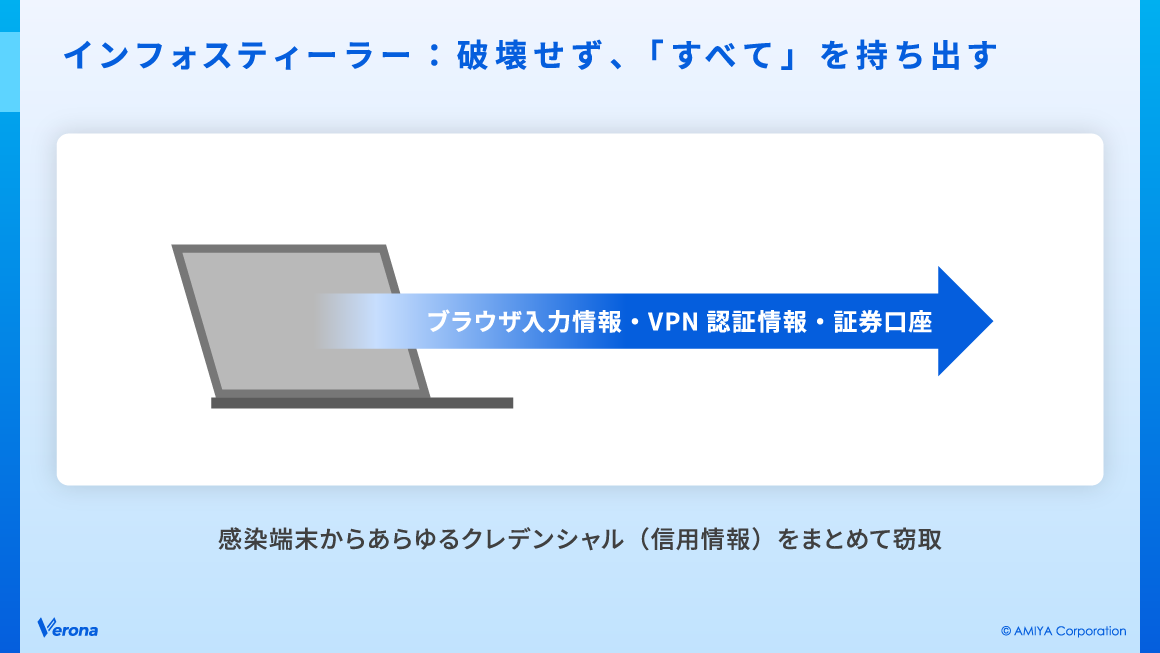

◆インフォスティーラーとは

パソコンに感染し、ブラウザに保存されたID・パスワード、VPN接続情報、クッキーなど多様な認証情報を密かに収集して外部に送信するマルウェア。挙動が単純なため検知が難しく、長期間の潜伏が特徴。収集された認証情報はダークウェブで売買され、ランサムウェア攻撃の入口として悪用される。

西尾様

経産省の推進するサプライチェーン強化に向けたセキュリティ対策評価制度(SCS(Supply Chain Security)評価制度 )もそうですが、サプライチェーンの強靭化は中小企業にとっても大企業にとっても等しく重要な課題です。自社がいくら堅牢でも、取引先が感染すれば自社が攻撃の入口になり得ます。逆に、取引先への配慮を怠れば、自社が大規模被害の引き金を引く側になりかねないのです。

認証情報はすでに盗まれている——インフォスティーラーと多要素認証の限界

別府

ランサムウェア対策として「VPNからの侵入対策」と「万全なバックアップ」がよく挙げられますが、この対策で問題ないでしょうか?

西尾様

基本的な方向性としては同意しますが、どちらにも補足すべきことがあります。まず「感染を防ぐ」というアプローチ自体のハードルが、すでに非常に高くなっています。攻撃がインフォスティーラー型へ移行しているためです。

西尾様

インフォスティーラーは、証券口座の乗っ取り事件でご存知の方も多いかもしれません。気づかないうちにIDとパスワードを窃取され、多要素認証を有効にしていたにもかかわらず口座を乗っ取られた——その正体がインフォスティーラーです。パソコンに感染すると、ブラウザに入力された情報やVPN接続時の認証情報など、あらゆるクレデンシャルをまとめて持ち出します。

しかもその挙動はきわめて単純で、テキスト情報を定期的に外部サーバーへ送信するだけです。アンチウイルスエンジンから見ると検知しにくく、結果として潜伏期間が極めて長期化します。インフォスティーラーの散布は2020年頃に始まっており、すでに5〜6年潜伏しているものも存在する。つまり、感染端末から最新の認証情報が絶えず抜き取られ続けているわけです。

窃取された大量の認証情報はダークウェブで売買され、購入した攻撃者は正規のIDとパスワードを手にした状態でネットワークに侵入してきます。これがアタックサーフェース(攻撃の最初の接点)の位置が一段ずれたということです。

西尾様

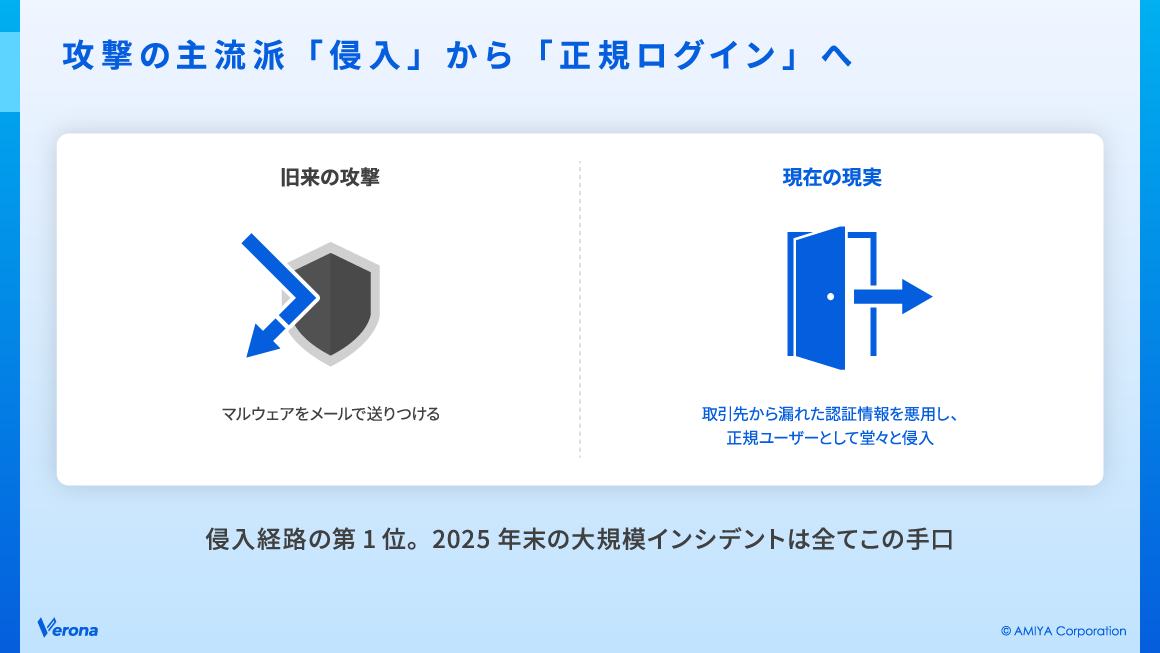

もはやマルウェアをメールで送りつける必要はありません。取引先の誰かひとりのパソコンから漏れた認証情報を悪用し、正規ユーザーと同じ形で侵入してくるのが現在の攻撃の主流です。統計上も侵入経路の第1位であり、2025年末に国内で発生した大規模インシデントもすべてこのインフォスティーラー型の攻撃でした。

別府

インフォスティーラーには多要素認証は効果がないのでしょうか?

西尾様

MITM(Man-in-the-Middle/中間者攻撃)という手法があり、SMSで送られるPINコードはSS7(Signaling System No.7)プロトコルの脆弱性やSIMスワッピングによって傍受される可能性があります。さらに、インフォスティーラーが多要素認証のコードを受信するメールアカウント自体も窃取しているため、攻撃者がそのメールにログインしてコードを取得し認証を突破するケースもあり得ます。

オーセンティケーターアプリはかなりセキュアです。ただし「承認しますか?」というプッシュ通知を大量に送りつけ、ユーザーがわずらわしさから誤って承認してしまうMFA疲労攻撃(MFA Fatigue)という手口も存在します。実際にこの手法で大企業の多要素認証が突破された事例も報告されています。多要素認証は「設定していること」と「どの認証要素を選ぶか」の両方が重要です。

バックアップがあっても復旧できない理由―CプレーンとBYOVD

別府

ところで、バックアップを取っているにもかかわらず復旧できないケースがあると伺いましたが、それはどういうことでしょうか?

西尾様

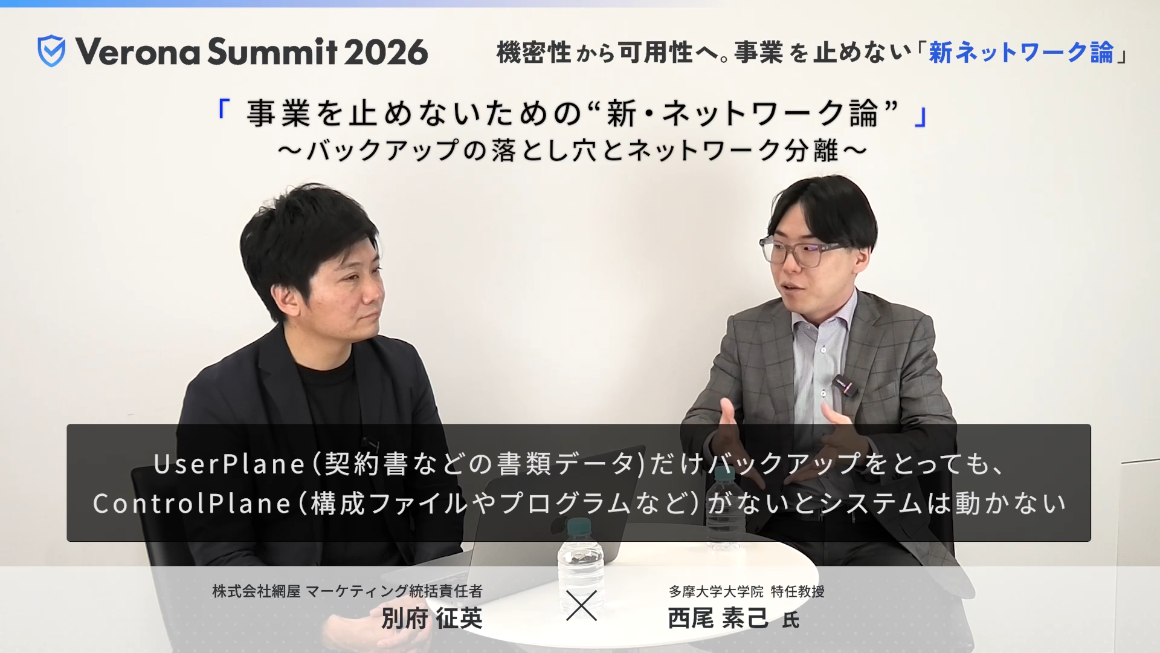

原因は大きく2つあります。1つ目は、バックアップにCプレーン(コントロールプレーン)とUプレーン(ユーザープレーン)という考え方がある点です。多くの企業がバックアップしているのは、Uプレーンという契約書やPDFなど業務で使うデータだけです。しかし、構成ファイルや設定ファイルといったCプレーンのバックアップを取っていないと、データは復元できても、それを稼働させるシステム自体を復旧できないという状況に陥ります。

2つ目は低レイヤーへの汚染です。最近のマルウェアは、BYOVDなどの手法を使い、一度侵入するとハードウェア層にまで到達します。こうなると、すべてのバックアップが揃っていても「このハードウェア自体が本当にクリーンなのか」という悪魔の証明を求められることになり、どれだけ迅速に対応しても2〜3か月の事業停止を見込まなければならないのが現実です。

入られた後を制する、ネットワーク設計とゼロトラスト・SASEの現実解

別府

では、このような状況の中で、どういった対策が現実的なのでしょうか?

西尾様

まず、意識そのものを切り替える必要があります。「攻撃を受けないようにするにはどうするか」という考え方は、もう通用しません。研究者の立場から率直に申し上げても、どれだけ堅固に守りを固めても侵入される時は侵入されます。重要なのは、侵入された際に被害規模をコントロールできるかどうかです。

そのカギを握るのがネットワークの設計です。ラテラルムーブメント(横展開)、つまり侵入後に権限を奪取し、ネットワーク越しに感染を広げていくのがランサムウェアの典型的な攻撃パターンです。

たとえばMicrosoft Entra IDに対して不正なトークンを発行し、SSOと連携する全サーバーへ一斉にアクセスできる状態を作り出すといった手法が、技術的に可能になっています。

◆ラテラルムーブメント(横展開)とは

サイバー攻撃において、最初に侵入したシステムから権限を悪用し、隣接するサーバーや端末へ次々と侵入範囲を拡大していく攻撃行動。ランサムウェアの感染拡大における典型的なパターンであり、ネットワークの分割(セグメンテーション)による封じ込めが有効な対策となる。

西尾様

だからこそ、ネットワークの制御を徹底すること、そしてゼロトラストを導入して「この人はこの操作を許可されているのか」をトラストアルゴリズムで常に判定し続ける仕組みが欠かせません。

ただし、ゼロトラストを自社で一から構築しようとすると、NIST SP800-207というゼロトラストアーキテクチャの標準文書を読み解く必要があります。関連文書も含めると約400ページに及ぶこの文書を精読し、自社環境に合わせた実装を設計するのは、いわば車輪の再発明のようなものです。

体力のある大企業であれば自社構築も選択肢になりますが、そうでなければ、信頼できるSASE製品・サービスを活用する方が現実的でしょう。SASEの基盤そのものが陥落しない限りランサムウェアは横展開できませんから、信頼に足る製品と会社を選ぶことでセキュリティを担保できます。

◆NIST SP800-207とは

米国国立標準技術研究所(NIST)が発行したゼロトラストアーキテクチャに関する標準文書。ゼロトラストの定義・原則・実装パターンが詳細に記述されており、世界中でゼロトラスト導入の指針として参照されている。

別府

マイクロセグメンテーションが特に重要ということですね。最後に、視聴されている皆様へコメントをいただけますか?

西尾様

まず「完璧を目指さないこと」。これが1つ目です。そしてもう1つ、インシデントが発生した際に、責任を問われる企業と問われない企業があります。その差は「説明できる対策をしていたかどうか」です。「よく分からない会社に任せていました」と言うのか、「当社はこのフレームワークに基づき、この技術を用いて、このように防御体制を構築していました」と説明できるのか。せっかく対策に取り組むのであれば、そうした説明責任の観点も意識していただきたいと思います。

セキュリティの世界は日進月歩です。ぜひ継続的に情報へアンテナを張り続けてください。こうした動画の視聴も、その一歩になるはずです。

別府

セキュリティに関してお困りの点がありましたら、ぜひ以下までお気軽にお問い合わせ下さい。本日はご清聴いただき、誠にありがとうございました。