投稿:2026/03/13

更新:2026/03/11

ネットワークセキュリティ対策の第一法則「道(ネットワーク)を制す者が攻撃を制する」

登壇者

国土交通省 最高情報セキュリティアドバイザー/日本シーサート協議会 専門委員

北尾 辰也

三菱UFJ銀行のシステム⼦会社に30年間勤務。2009年から2021年の12年間は銀行に出向しサイバーセキュリティに従事、CSIRTの⽴上げや対策製品の導⼊などを手掛ける。その間、外部委員や対外活動を通じ国内外の専門家との交流を育むとともに知見を広げる。 2022年4月からフリーランスとしてサイバーセキュリティに関するコンサルティング業務を行う。2022年11月から国土交通省の最高情報セキュリティアドバイザーを務めるとともに、日本シーサート協議会の専門委員としても活動している。

皆様こんにちは。国土交通省最高情報セキュリティアドバイザーおよびサイバーセキュリティのコンサルタントを務める北尾と申します。「VeronaSummit2026」へのご参加ありがとうございます。

この基調講演では、サイバーセキュリティ防御の中でも「ネットワーク防御」に焦点を当て、「道を制する者が、攻撃を制する」というテーマのもと、企業が取るべき対策を解説します。

※本講演は、私が関係する組織や団体を代表して行うものではなく、それらの組織や団体の見解とも無関係です。

なぜ「道を制する者」が攻撃を制するのか?

今回のテーマである「道(ネットワーク)を制する者が、攻撃を制する」。まずはこの言葉の意味からお伝えします。

サイバー攻撃が組織内で拡大してしまうのは、攻撃者が特別に強力な力を持っているからではありません。単に攻撃者が「通れる道」が存在するからです。どんなに堅牢なシステムを導入していても、全ての通信ポートが開けっ放しであれば、攻撃を防ぎきることはできません。

ネットワークの本質とは、やみくもに通信を広げるのではなく、本当に通すべき通信だけを通すことにあります。この「アクセス制御」こそ、セキュリティ対策の中で最も誤解されがちでありながら、最も重要で効果的な防御レイヤーなのです。

基本は単純な話で、道を開ければ攻撃は広がり、道を閉じれば攻撃は止まります。だからこそ、ネットワークという「道」を適切に制御できる者こそが、サイバー攻撃を制することができるのです。

事例から学ぶネットワーク防御の死角

実際に起きたインシデント事例をいくつかご紹介しながら、ネットワーク防御の重要性を見ていきましょう。

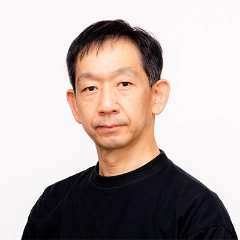

事例1:大阪急性期・総合医療センターのランサムウェア事案(2022年)

この事案では、給食事業者のデータセンターに設置されていた保守用のVPN機器から攻撃者が侵入しました。そして、そのデータセンターと病院とを接続していた閉域網を通じて、病院内のサーバーが攻撃を受け、院内の多数の機器がランサムウェアに感染しました。

調査報告書で注目すべきは、侵害されたサーバーAから別のサーバーBへの通信経路です。フォレンジック調査の結果、サーバーAからサーバーBへ大量のRDP通信が行われていたことが判明しました。

◆フォレンジックとは

コンピュータやネットワーク機器に残されたログなどの電子的記録を収集・分析し、不正アクセスの原因や被害状況などを法的な証拠として明らかにする調査手法のことである。

◆RDPとは

「Remote Desktop Protocol」の略。Windowsに標準搭載されている、ネットワーク経由で他のコンピュータを遠隔操作するためのプロトコル(通信規約)である。正規の保守目的で広く利用されるが、攻撃者による侵入後の内部活動(ラテラルムーブメント)にも頻繁に悪用される。

このサーバー間にはファイアウォールが設置されていましたが、RDPの通信ポートは開いたままでした。「本当にこの通信は必要なのか」という確認がされないまま、長年放置されていたのです。

実は、この給食事業者からは他の事業者へも攻撃が試みられていましたが、他の事業者はRDPを閉じていたため被害を免れた、という事実も報告書には記されています。まさに「道の開け閉め」が明暗を分けた典型的な例です。

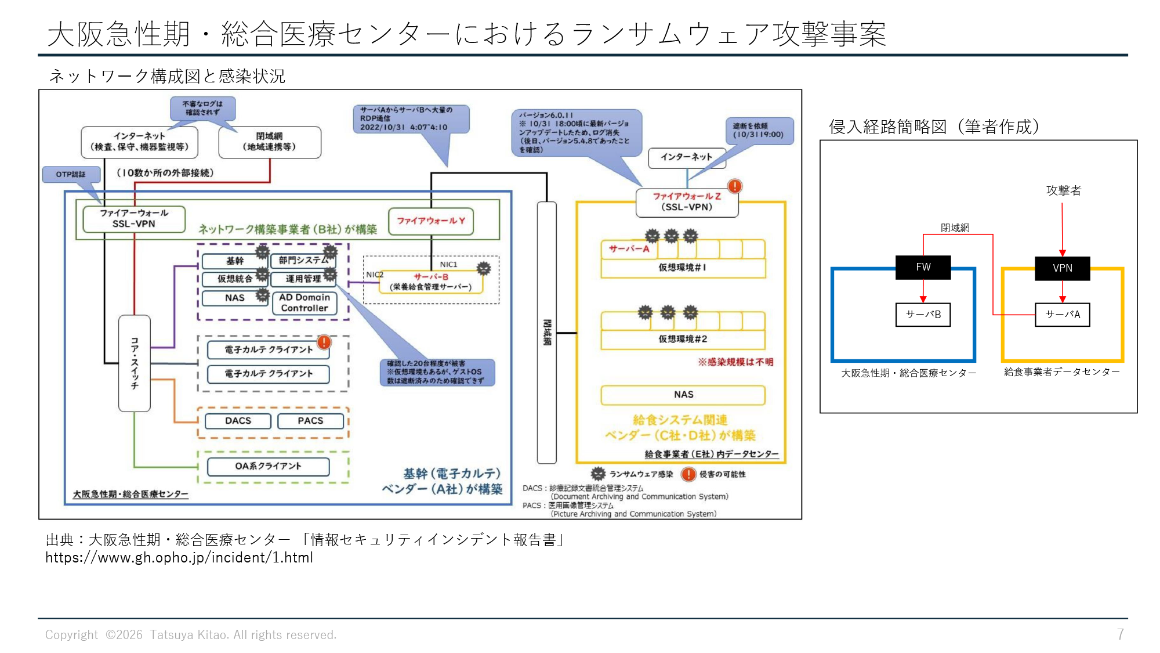

事例2:小島プレス工業のランサムウェア事案(2022年)

トヨタ自動車の系列部品メーカーである小島プレス工業で発生した事案の報告書にも、同様の構図が見られます。侵害経路は、子会社が特定の外部企業との接続に利用していたリモート保守機器の脆弱性でした。攻撃者はまず子会社のネットワークに侵入し、そこから接続経路を辿って親会社である小島プレス工業のネットワークへと侵入したのです。

この事例で印象的だったのは、インシデントを察知した小島プレス工業が即座に外部との接続を全て遮断した点です。これは、自社の被害拡大を防ぐと同時に、「自分たちが踏み台となって他社へ被害を広げないように」という配慮を優先した素晴らしい判断だったと言えます。

事例3:IT資産管理製品の脆弱性を悪用した侵入事案

これは私が直接関わった事案ですが、ここにもネットワーク防御の教訓が詰まっています。

1. 初期侵入

攻撃者は、IT資産管理製品のゼロデイ脆弱性を悪用し、管理サーバーAに侵入。外部から遠隔操作するためのツール(RAT)を設置しました。

なぜ侵入を許したのか。このサーバーAは、製品の保守運用上、ベンダーサイトとの通信が必要だったため、外部との通信が許可されていました。しかし、本来は通信先をベンダーサイトのIPアドレスに限定すべきところを、全ての送信元(Any)からのインバウンド通信を許可していたため、攻撃を受けてしまったのです。

2. 内部侵入(ドメインコントローラー)

次に攻撃者は、サーバーAで窃取したアカウント情報を使い、いとも簡単にドメインコントローラーへRDPでログインしました。

これも、本来サーバーAからドメインコントローラーへRDP接続する要件はありませんでした。しかしネットワーク的に全ての端末からドメインコントローラーへのRDP接続が許可(Any)されていたため、容易に侵入を許してしまったのです。これにより、攻撃者は組織全体のシステムを掌握できる特権を手に入れました。

3. 潜伏とバックドア設置

さらに攻撃者は、別のサーバーBに侵入し、今度はアウトバウンド型のRATを設置しました。これは、サーバーBから外部の攻撃者の指令サーバー(C2サーバー)へHTTPSで通信するものです。

なぜ通信が許可されたのか。このサーバーBも、保守のためにベンダーサイトとのアウトバウンド通信が許可されていました。しかし、これも通信先がAnyになっていたため、攻撃者のC2サーバーとの通信を許してしまったのです。このRATは、最初の侵入経路が遮断された後も攻撃を継続するための「バックアップ」として設置されたもので、教科書通りの巧妙な手口でした。

◆ゼロデイ脆弱性とは

ソフトウェアの脆弱性が発見されてから、開発元が修正パッチを提供するまでの期間(ゼロデイ期間)に存在する脆弱性のことである。対策が存在しないため、これを悪用した攻撃は防御が極めて困難とされる。

◆RATとは

「Remote Access Tool」または「Remote Administration Trojan」の略。遠隔地からコンピュータを不正に操作するために使用されるマルウェアのことである。

◆ドメインコントローラーとは

Windows Serverの機能の一つで、ネットワーク内のユーザーアカウントやコンピュータなどを一元管理するサーバーのことである。組織のITシステムの中核であり、侵害されるとネットワーク全体が乗っ取られる危険性がある。

この事例からも、必要最小限の原則を無視した安易なネットワーク設定が、いかに攻撃を容易にしてしまうかがお分かりいただけると思います。

なぜどの組織も同じ過ちを繰り返してしまうのか?

ここまで事例を見てきて皆様に気づいてほしいのは、どの脆弱性を悪用されたかという「侵入ポイント」よりも、そもそもどの組織も基本的なネットワーク防御を実践できていないという共通の課題がある、ということです。

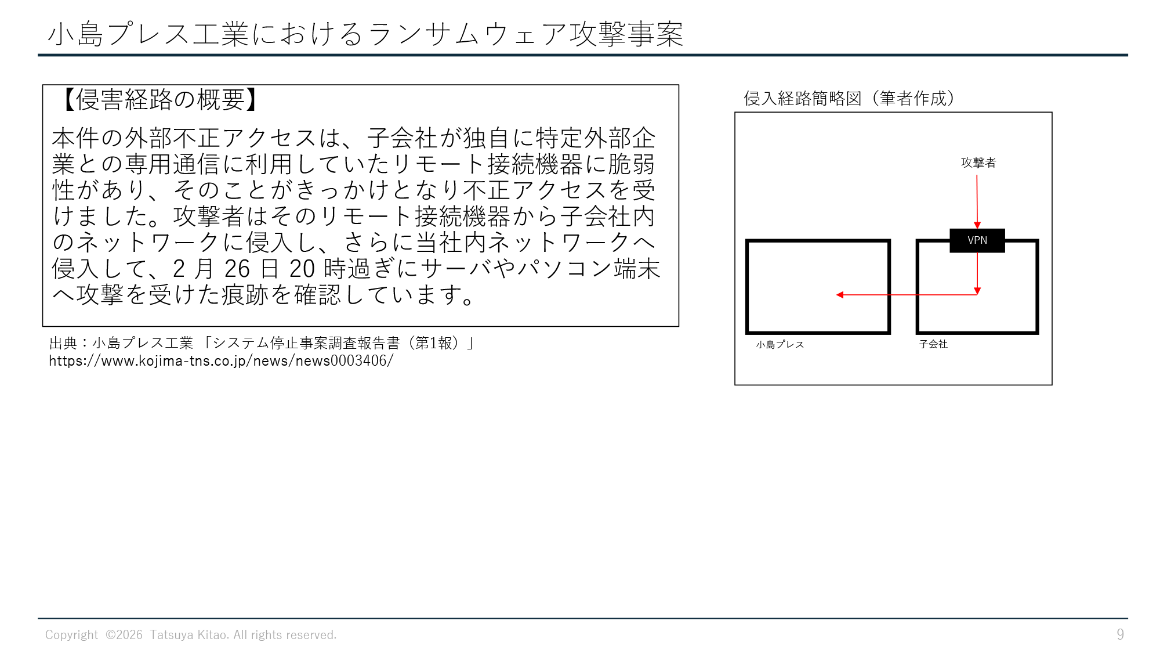

従来のネットワークセキュリティのイメージを城に例えるなら、次のような状態です。

城門には警備員が立っているものの、城内はだだっ広い広場で監視もなく、誰でも自由に歩き回れる。おまけに、隣の城とは警備されていない秘密の通路で繋がっている――。

現実の城ではあり得ないことですが、サイバーの世界では、かつてはこの「境界線型防御」モデルでも大きな問題は起きませんでした。しかし、時代は大きく変わりました。

私たちと攻撃者を取り巻く環境の変化

なぜ、もはや従来型の防御では通用しなくなったのか。それは、私たち「防御側」と「攻撃者側」の双方に大きな変化があったからです。

私たち(防御側)の変化:DXによる攻撃面の拡大

DXや働き方改革の推進により、リモートアクセスやクラウド活用が当たり前になりました。これは、ビジネスを成長させる上で不可欠ですが、同時に攻撃者が侵入できる「入口」を増やすことにも繋がります。

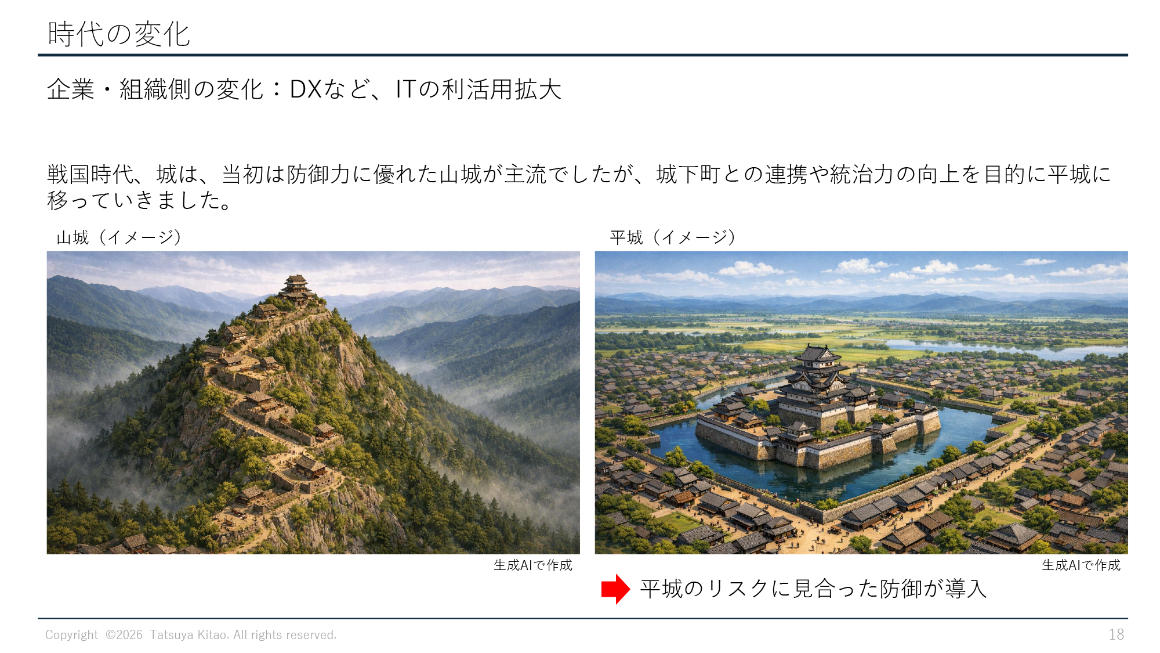

歴史に例えるなら、かつての城は防御力に優れた「山城」でした。しかし、城下町との連携や統治力を高めるため、城は次第にリスクの高い「平地」へと移っていきます。これが「平城」です。平地に城を築くなら、堀を深くし、城内の通路を複雑にするなど、平地のリスクに見合った新たな防御の仕組みが必要になります。

私たちも、DXにより平地に降りてきた今、ビジネスの利便性と両立する新たな防御の考え方を導入しなければならないのです。

攻撃者側の変化:攻撃の産業化と分業モデル

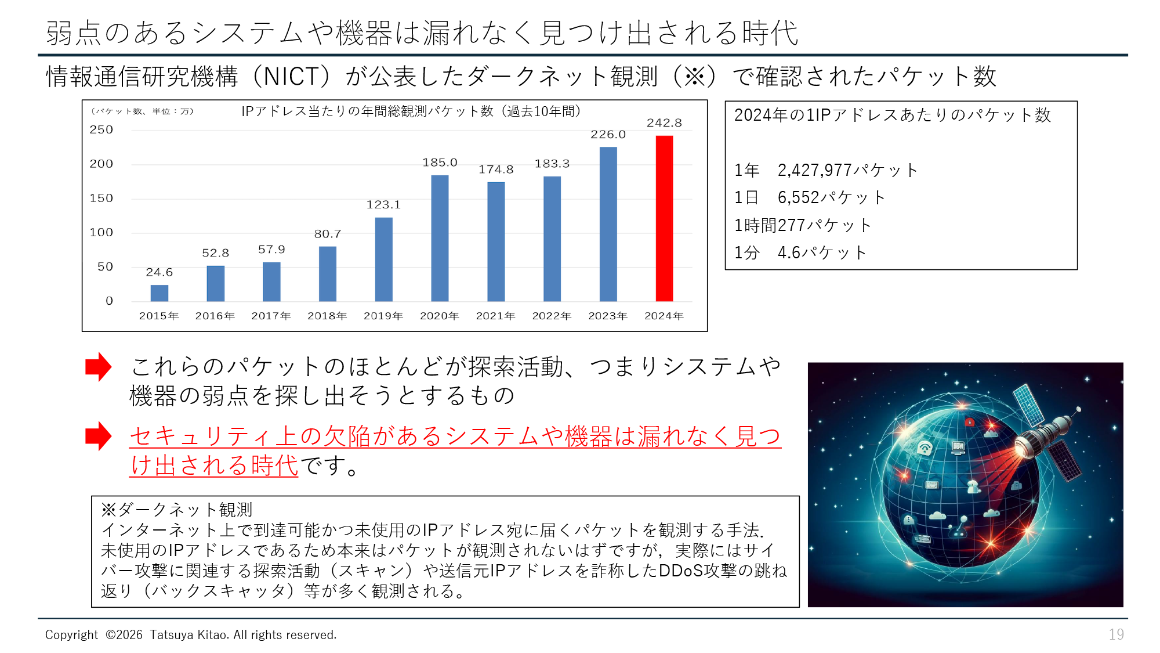

今や、インターネットに接続されたシステムや機器に弱点があれば、即座に、そして漏れなく発見される時代です。

情報通信研究機構(NICT)の観測によれば、皆さんの持つグローバルIPアドレスには、1分あたり平均4.6パケットもの探索通信が降り注いでいます。これは、いわば自動で脆弱性の“健康診断”をされているようなものです。

そして、見つかった弱点は闇市場で売買され、それを購入して攻撃を実行する者がいます。それが、RaaS(ランサムウェア・アズ・ア・サービス)と呼ばれる、高度に分業化された攻撃エコシステムです。

◆RaaSとは

「Ransomware as a Service」の略。ランサムウェアの開発者が、攻撃の実行者(アフィリエイト)に対してマルウェアやインフラをサービスとして提供し、得られた身代金の一部を報酬として受け取るビジネスモデルである。

このモデルでは、ランサムウェアを開発する専門家、システムの脆弱性を探して売る不正アクセス仲介人、そして実際に攻撃を実行するアフィリエイトが分業することで、効率的かつ大規模に攻撃を行えるようになっています。

こうしたRaaSの台頭により、弱点のあるシステムはもれなく発見され、もれなく攻撃を受ける時代になってしまったのです。

入られることを前提とした新時代のネットワーク防御

DXによって攻撃面は拡大し、サプライチェーンを通じて自社がコントロールできない外部組織からも侵入される可能性がある。そして、攻撃者は産業化し、弱点を必ず見つけ出してくる。

こうした現実を踏まえるならば、もはや侵入を100%防ぐことは不可能であり、私たちは入られることを前提とした防御に考え方を変えなければなりません。

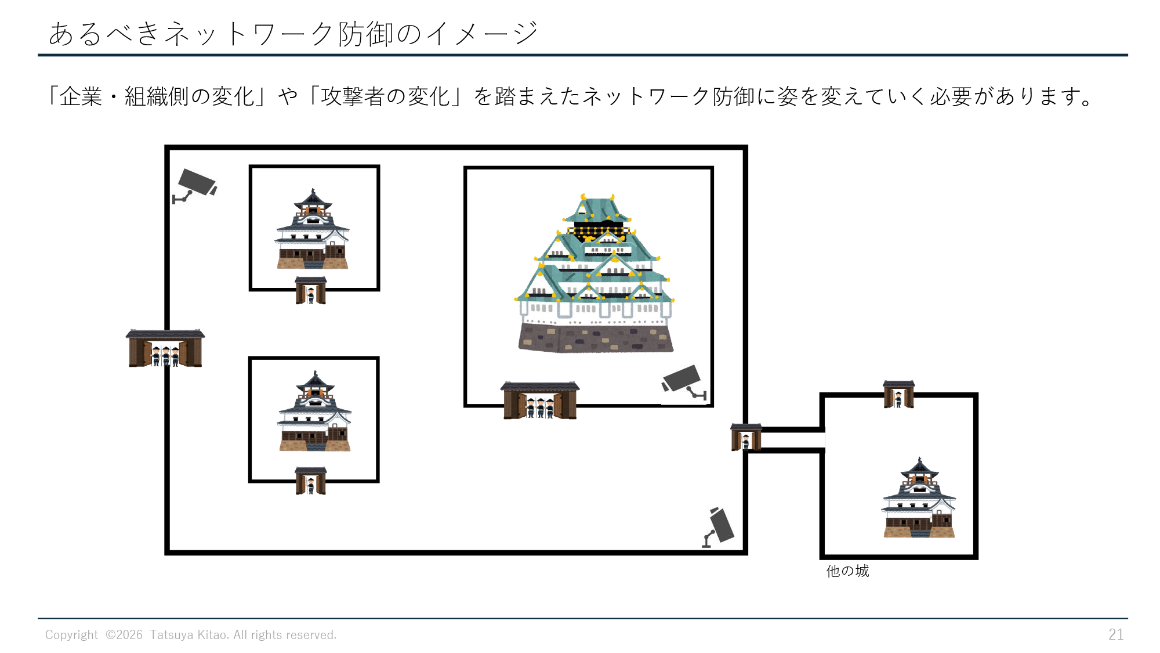

目指すべき姿は、先ほどの平城のイメージです。

城門(境界線)を突破されたとしても、城内は区画化され、重要な施設ごとに追加の防御策が施されている。至る所に監視の目が光っており、不審な動きはすぐに検知できる。そして、隣の城(取引先や子会社)のことは、仲間であっても信用せず、厳格な関所を設ける。

このような、多層的な防御と監視の仕組みをネットワーク上に構築していく必要があります。

ランサムウェアに侵入されたら?「封じ込め」の厳しい現実

もし、こうした内部対策が不十分な状態でランサムウェアの侵入を許してしまったら、どうなるでしょうか。

インシデントを察知した時点では、いくつかのサーバーや端末で異常が発生している、という断片的な情報しかありません。どこから侵入されたのか、他に潜伏しているマルウェアはないのか、全く分からない状態です。

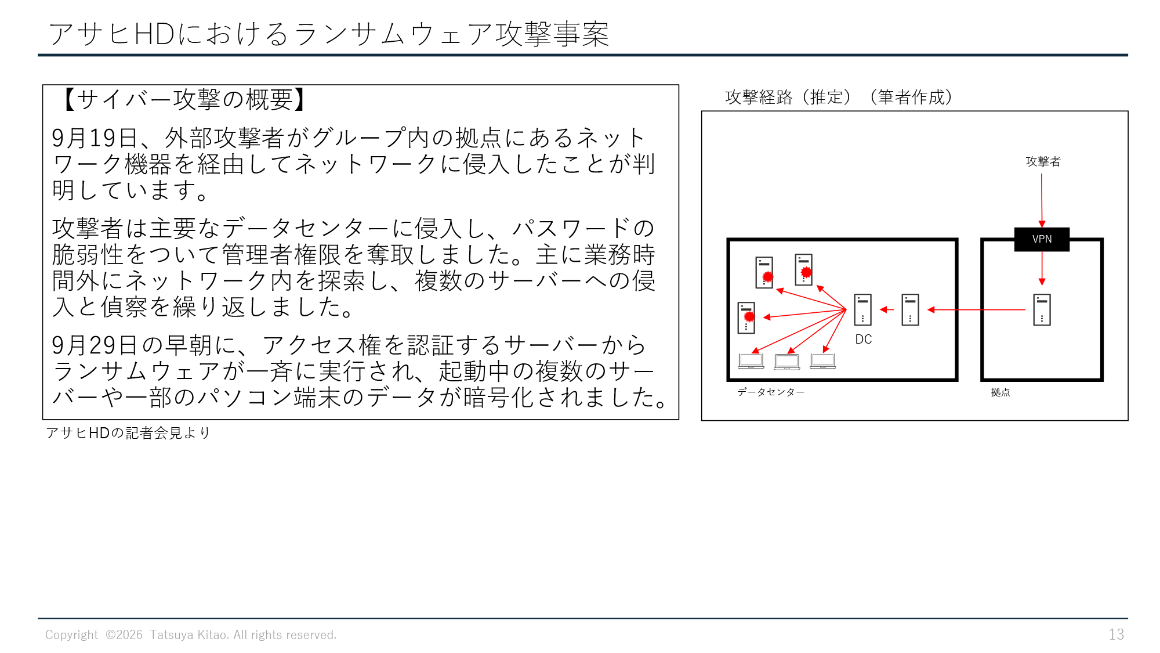

この状況で被害の拡大を防ぐために企業が取る手段は、ネットワークの完全な遮断、すなわち「封じ込め」です。2025年に大きなニュースとなったアサヒホールディングスの事案でも、データセンター丸ごとの隔離措置を講じたことが発表されています。

しかし封じ込めには「全てのシステムが停止する」という強烈な副作用が伴います。被害を受けていない健全なシステムであっても、動かすことができなくなるのです。そこから、一つひとつのシステムが本当に安全か、バックアップは使えるか、気の遠くなるような調査と復旧作業が始まります。

侵入経路が特定できなければ、重要なシステムがたとえ無傷だと分かっても、再びネットワークに接続することはできません。VPNのログは残っておらず、専用線には監視の仕組みすらない…というのが、多くの組織の現実ではないでしょうか。

今、本当にやるべきネットワーク対策の具体策とは

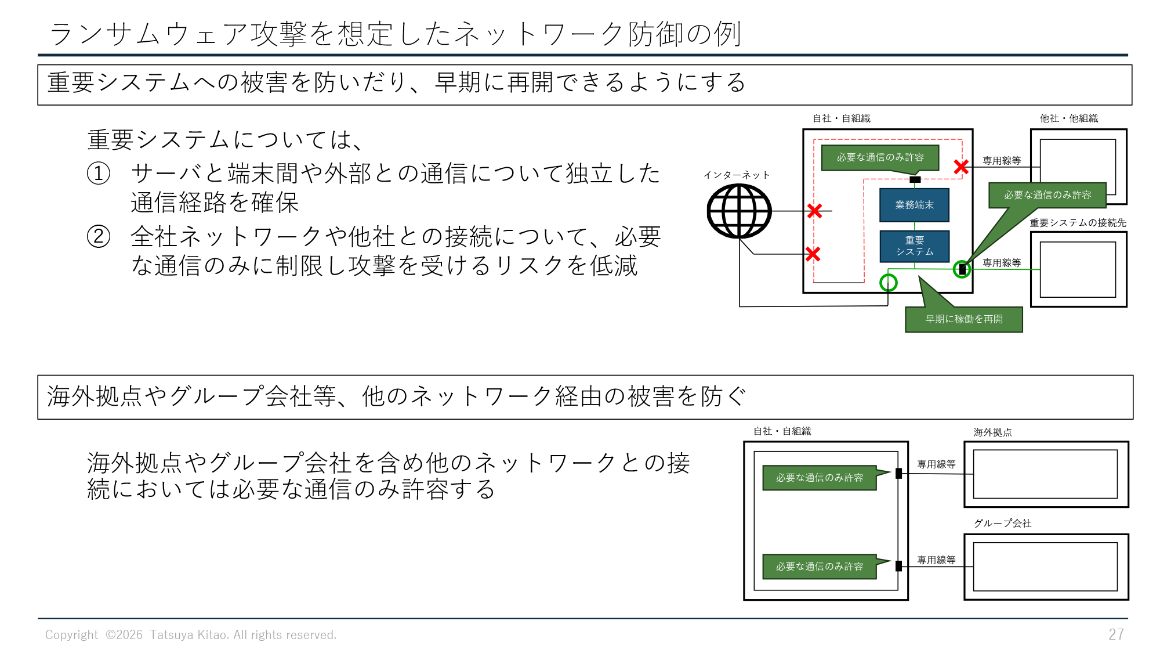

では、こうした最悪の事態を避けるために、私たちは具体的に何をすべきなのでしょうか。キーワードは「ネットワークセグメンテーション」です。

これは、ネットワークを機能や重要度に応じて小さなセグメント(区画)に分割し、セグメント間の通信を厳しく制御する考え方です。

特に基幹システムのような重要なシステムは独立したセグメントに配置し、周りが被害を受けても単独で稼働し続けられるように設計することが理想です。

海外拠点やグループ会社、取引先からの通信は決して信用せず、業務上本当に必要な通信だけを許可リスト(アローリスト)方式で許可します。

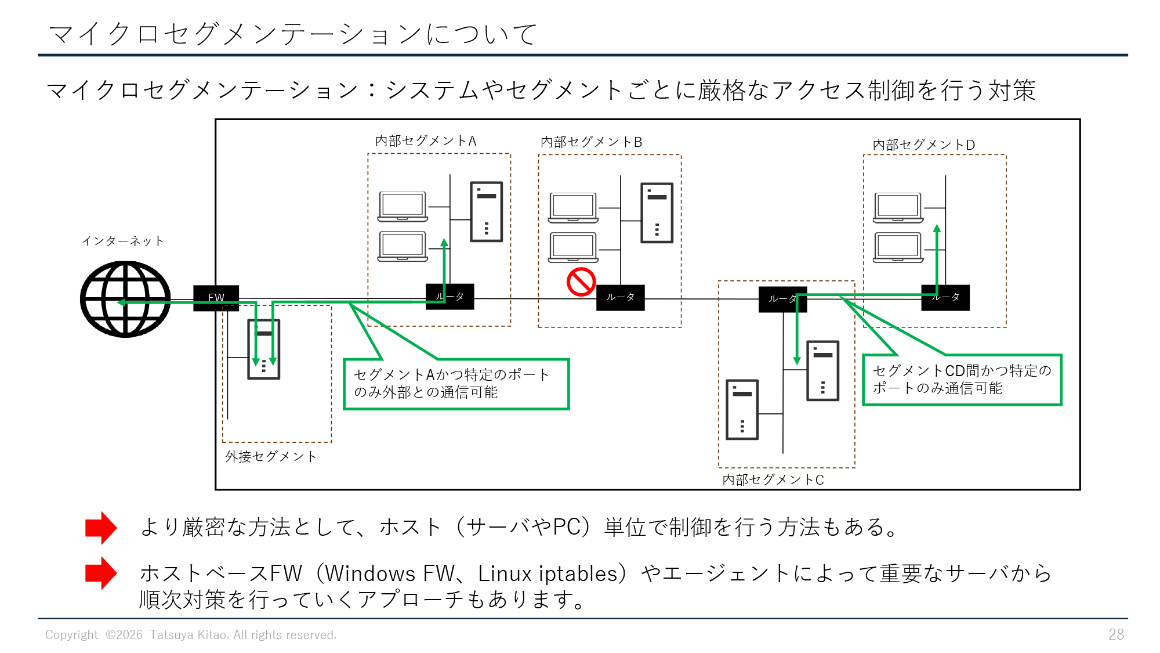

この考え方をさらに推し進めたのが「マイクロセグメンテーション」です。これは、ネットワーク単位ではなくサーバーやアプリケーション単位で通信を制御する、より厳密な方法です。

物理的な機器で実現するのが難しければ、ホストベースファイアウォールやセキュリティエージェントをサーバーに導入することで実現することも可能です。

◆ホストベースファイアウォールとは

サーバーやPCなど個々の端末(ホスト)に導入するソフトウェア型のファイアウォールで、端末単位で出入りする通信を細かく監視・制御し、万一ネットワーク内部に侵入されても被害の拡大を防ぐ。

もちろん、こうしたネットワーク対策と並行して、脆弱性管理やID管理、多要素認証の導入といった基本的な対策を徹底することも極めて重要です。閉域網の中は安全だという「神話」は、もう過去のものです。

あらためて結論をお伝えします。攻撃が広がるのは、攻撃者が強いからではなく通れる道があるからです。アクセス制御は、セキュリティの中で最も重要で効果のある要素であり、道を開ければ攻撃は広がり、道を閉じれば攻撃は止まるというシンプルな第一法則をぜひ覚えておいてください。

「道=ネットワークを制する者が、攻撃を制する」この言葉を、皆様のセキュリティ対策を見直すきっかけとしていただければ幸いです。ご清聴ありがとうございました。