3. Forwarderを使い始める¶

3.1. Forwarderの構築¶

3.1.1. 構築の準備¶

3.1.1.1. 共通の準備事項¶

Forwarder のセットアッププログラム一式

クレデンシャルファイル(ALog Cloudから発行)

Forwarder の動作に必要なユーザーアカウント … [参考] 動作に必要なユーザーアカウントと権限

3.1.1.2. ウィルススキャン/バックアップ等のログを除外するには¶

対象ホストでウィルススキャンやバックアップソフトによるバックアップを行っている場合、そのソフトウェアの実行アカウントにドメインユーザーアカウントを指定していると、ウィルススキャンやバックアップが実行される時間帯に大量のREADログが出力されることがあります。

ソフトウェアの動作によっては数10万ファイルものREADログが発生するため、その結果イベントログがオーバーフローし、アクセスログが欠落する恐れがあります。 これを回避するために、ウィルススキャンやバックアップの実行アカウントにローカルアカウントを利用し、このアカウントを監査対象から除外してください。

ローカルアカウントでの実行が難しい場合は、下記手順に従って、監査設定を行ってください。

3.1.1.2.1. 特定のドメインアカウントを監査対象外に設定する手順¶

監査するアカウントと監査しないアカウントを分離する手順です。

ドメインアカウント「unaudit」を作成し、監査対象から外したいアプリケーション(ウィルススキャンやバックアップなど)をこのアカウントで実行する設定にする

グループ「audit_group」を作成し、監査対象としたいユーザーやグループをこれに登録する

「domain users」など、1.で作成したアカウントが所属するグループは登録しない

ここで「audit_group」に含めないユーザーのログは出力されなくなるため、ログ取得したいユーザーはもれなく「audit_group」に含める必要がある

フォルダーの監査オプションの対象ユーザーに「audit_group」を設定する

3.1.2. Forwarderをインストールする¶

注意

Forwarderの動作に必要な.NET Framework 4.8がForwarderを構築するホストにインストールされていない場合、インストールを促すダイアログが表示されます。 画面に従ってインストールを実行してください。.NET Frameworkのインストーラーの判定によりOS再起動が必要な場合があります。 その場合は、OS再起動後改めてセットアッププログラムを実行してください。

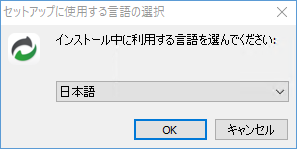

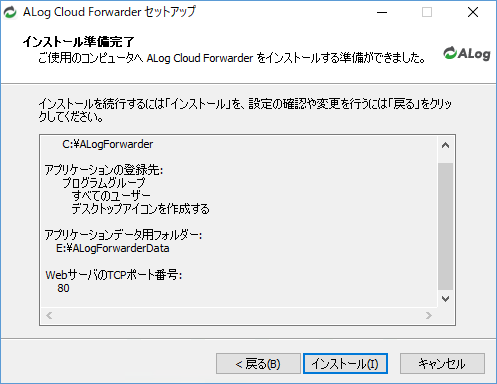

Forwarderのセットアッププログラムを実行すると言語選択画面が表示される。言語を選択し[OK]ボタンをクリックする

セットアップウィザード開始画面が表示される。[次へ]ボタンをクリックする

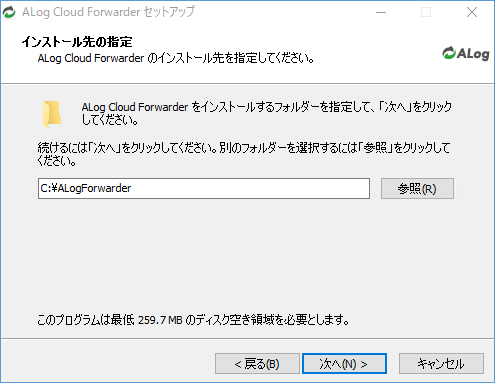

インストール先フォルダーを指定し、[次へ]ボタンをクリックする

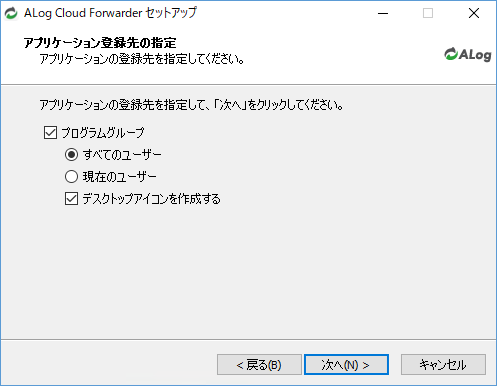

アプリケーションの登録先およびショートカット作成をするか否かを指定し、[次へ]ボタンをクリックする

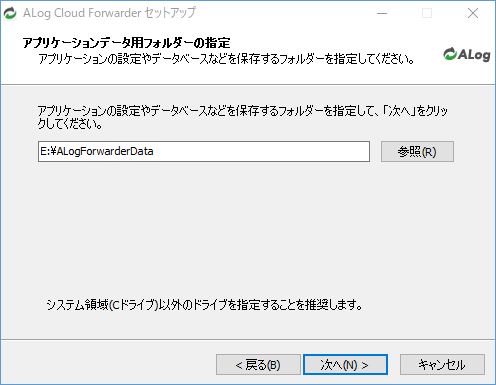

アプリケーションデータ用フォルダー(アプリケーションの設定やデータベースなどを保存するフォルダー)を指定し、[次へ]ボタンをクリックする

このフォルダーは大きいサイズのディスク領域を必要とするため、システム領域(Cドライブ)以外に作成することを推奨

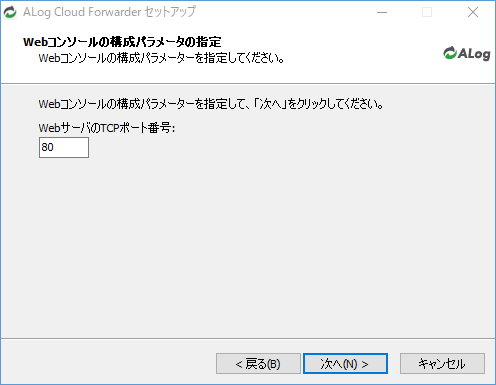

Webコンソールに接続する際のポート番号を指定し、[次へ]ボタンをクリックする

設定が完了したら[インストール]ボタンをクリックしてインストールを実行する

インストールが完了したら[完了]ボタンをクリックしてセットアップウィザードを終了する

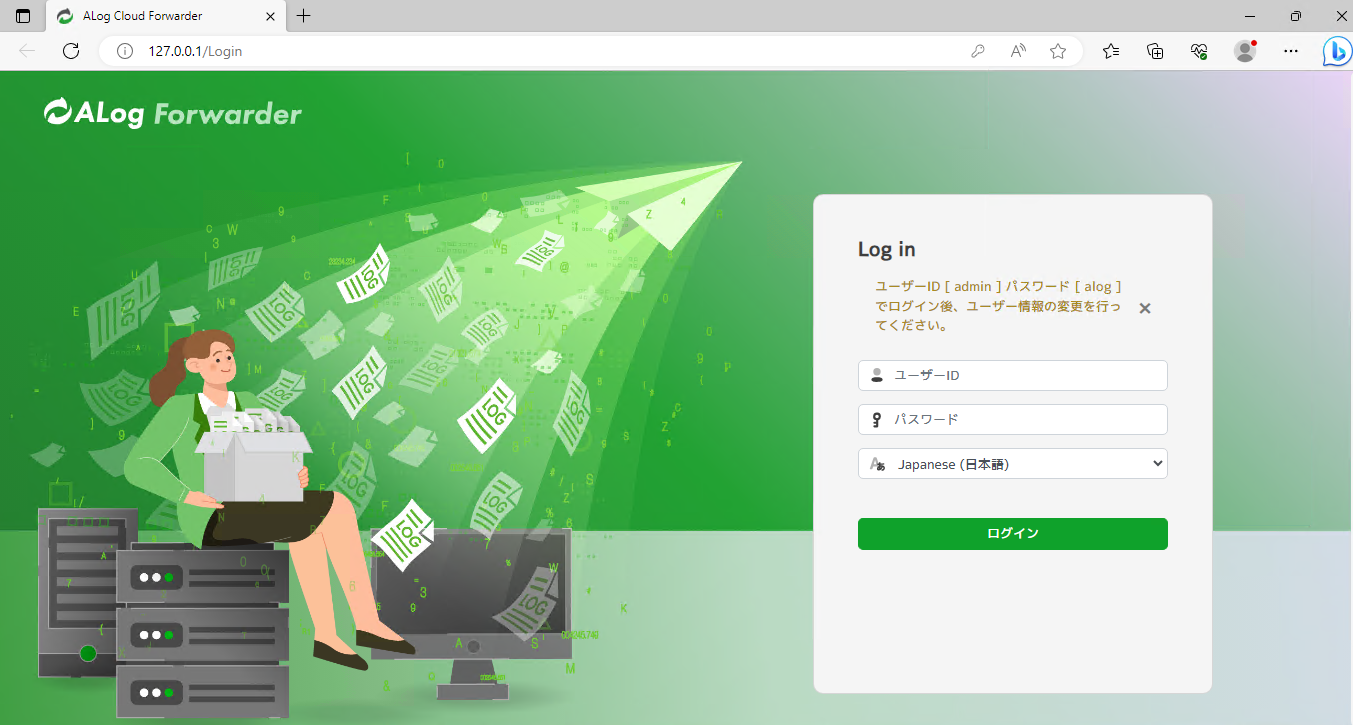

デスクトップに作成されたショートカットアイコンをクリックするか、Webブラウザを起動して以下のURLを入力し、Webコンソールにアクセスする

ヒント

既定の管理者ユーザー「admin」、パスワード「alog」でログインすることができます。ログイン後、管理画面でパスワードを変更してください。

3.1.3. クレデンシャルファイルを登録する¶

ALog(クラウド版)とForwarderを連携するには、Forwarderで「クレデンシャル設定」を有効化する必要があります。

3.1.3.1. クレデンシャル設定¶

クレデンシャル設定の有効化は、下記の手順で実施してください。

ForwarderのWebコンソールへログインする

[クレデンシャル設定]画面が表示されたら、[ホスト名]に任意の値を入力する

「クレデンシャルファイル」で[参照]をクリックし、予め準備しておいたクレデンシャルファイルを選択する

[アクティベーション実行]をクリックする

ヒント

Forwarderをインストールしたホストがプロキシ環境下にある場合は本作業実施前に「プロキシ環境下での利用について」を参照してください。

クレデンシャル設定が完了したら 対象ホストの登録 を行います。

3.1.4. 対象ホストを登録する¶

画面左側のメニューから[対象ホスト]をクリックする

[追加]ボタンをクリックする

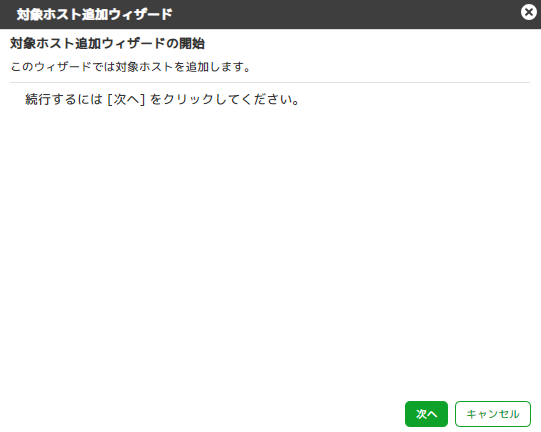

対象ホストの追加ウィザードが起動するので、[次へ]ボタンをクリックする

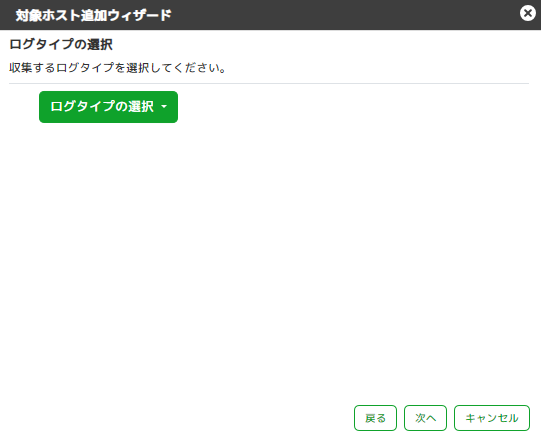

収集するログタイプを選択し、[次へ]ボタンをクリックする

対象ホストのホスト名を指定し、[次へ]ボタンをクリックする

ヒント

ログタイプでWindowsアクセスログ以外を選択した際、後続の「ログ収集方法の選択」画面で「Forwarderのローカルフォルダーから収集」を選択する場合は、こちらで入力した「ホスト名」を接続に使用することはありません。そのため、[Pingによる存在チェックを行う]のチェックを外し、[ホスト名]にはログが発生したマシン名や機器名を入れることを推奨します。

選択したログタイプ

参照する手順

Windowsアクセスログ

Windowsアクセスログ以外

3.1.4.1. Windowsアクセスログのログ収集設定¶

Windowsアクセスログを選択した場合は、以下の手順で設定します。

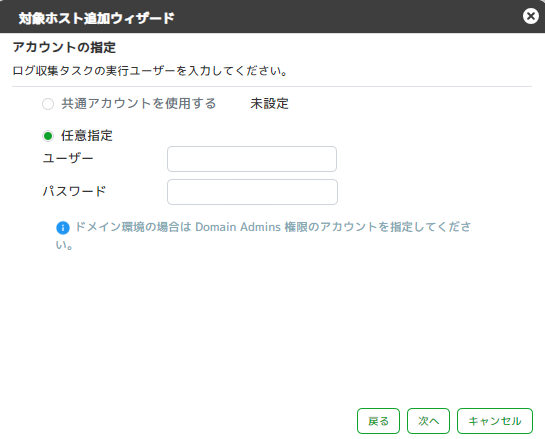

イベントログ収集時の実行ユーザーを指定する

[任意指定]を選択してユーザー名とパスワードを入力し、[次へ]ボタンをクリックする

ヒント

[共通アカウントを使用する]は、共通アカウント設定時のみ選択が可能です。詳細については「共通アカウント」を参照してください。

ログの収集周期を設定し、[次へ]ボタンをクリックする

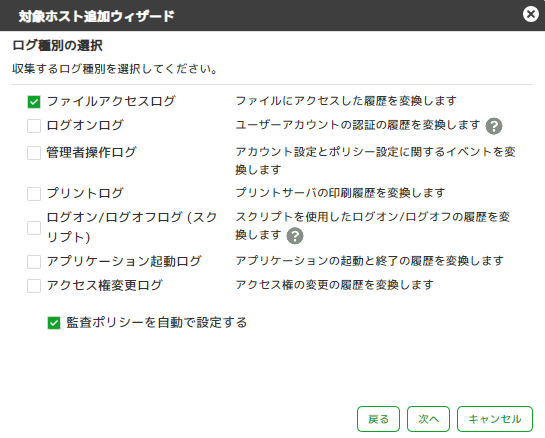

収集したいログ種別にチェックを入れ、[次へ]ボタンをクリックする

[監査ポリシーを自動で設定する]のチェックを入れておくと監査ポリシーが自動で設定される

手動で監査ポリシーの設定を行う場合は、「監査設定を手動で行う(Windows Server)」を参照

「ログオン/ログオフログ(スクリプト)」にチェックを入れた場合は、別途手動でのログオフスクリプト生成が必要。手順については、「ログオン/ログオフログ(スクリプト)」を参照

注意

Forwarderは対象ホストのローカルセキュリティポリシーに対して監査ポリシー設定を行います。グループポリシーを適用している場合は、手動でグループポリシーの設定を変更する必要があります。

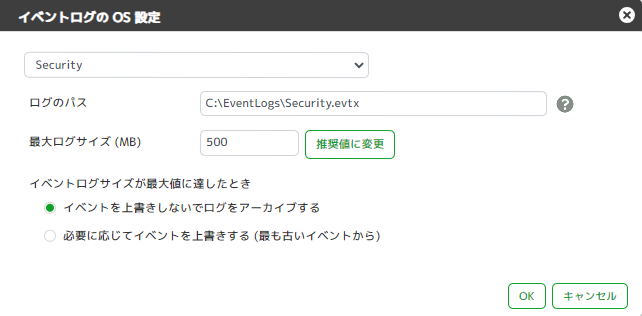

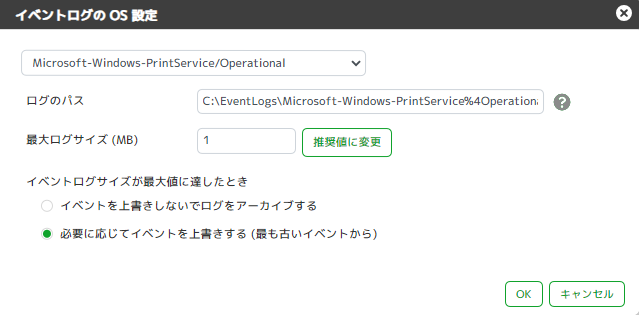

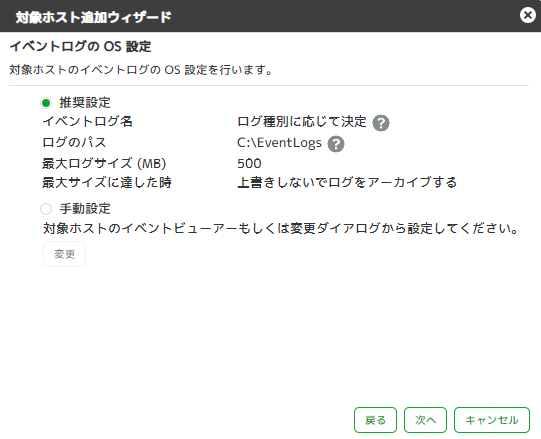

イベントログのOS設定の方法を選択し[次へ]ボタンをクリックする

手動で設定する場合は[変更]ボタンをクリックしてダイアログから設定するか、「イベントログの設定(Windows Serverの場合)」を参照して対象ホストのイベントビューアーから設定する

[手動設定]

注意

[手動設定を行う場合] 最大ログサイズは、アーカイブ方式/上書き方式共に、ALogの仕様上、「推奨するサイズ:500MB」、「機能上の制限サイズ:1GB」となります。

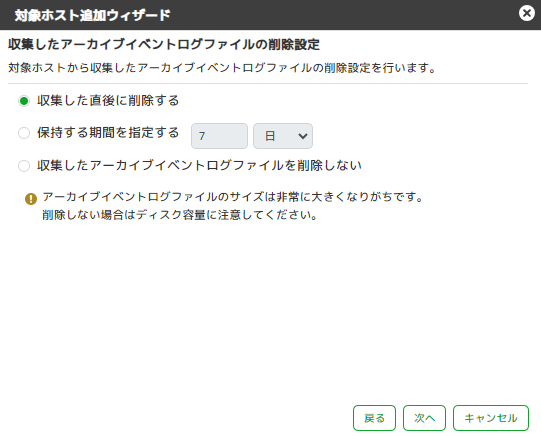

注意

「同一ホストをWindowsアクセスログの収集対象ホストとして登録し、Windowsアクセスログ以外のロス収集対象ホストとしても登録する場合」にOS出力でログを取得する場合は、同じイベントログ(アプリケーションログ)からログ取得を行うことになります。そのため「収集したイベントログの削除設定」の指定によって、イベントログの取得漏れが発生する可能性があります。複数登録した対象ホスト設定のうち、1ホストのみ「保存する期間を指定する:安全な期間(環境による)」を指定し、他ホストは「収集したアーカイブイベントログファイルを削除しない」設定をする事を推奨します。

収集したアーカイブイベントログファイルの削除設定を選択し[次へ]ボタンをクリックする

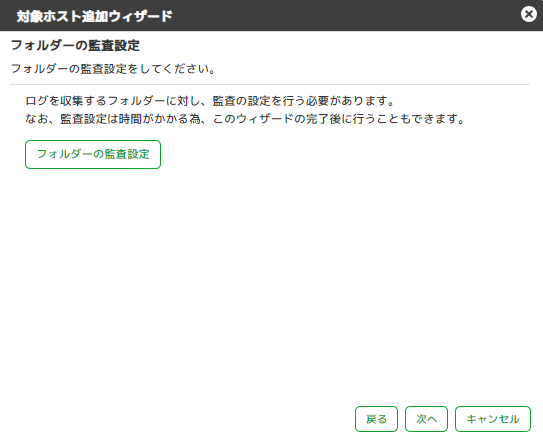

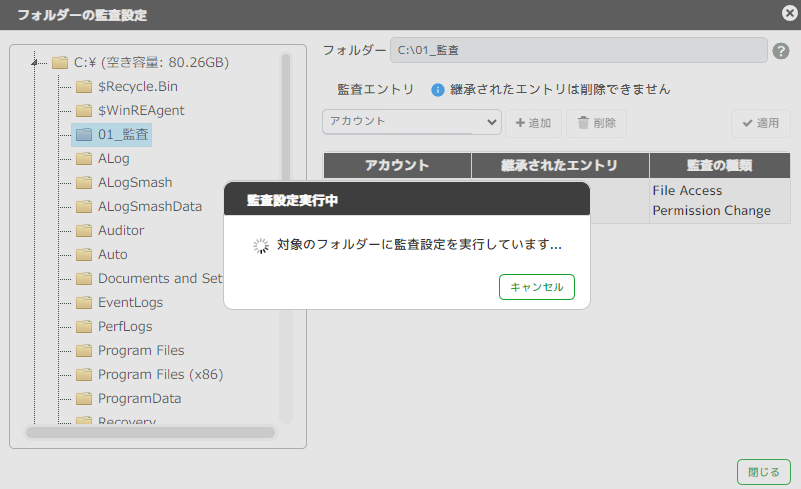

フォルダーの監査設定を実施し[次へ]ボタンをクリックする

別途手動でフォルダーの監査設定を行う場合は、フォルダーの監査設定を行わずに[次へ]ボタンをクリックする手順については、「フォルダーの監査設定(Windows Server)」を参照

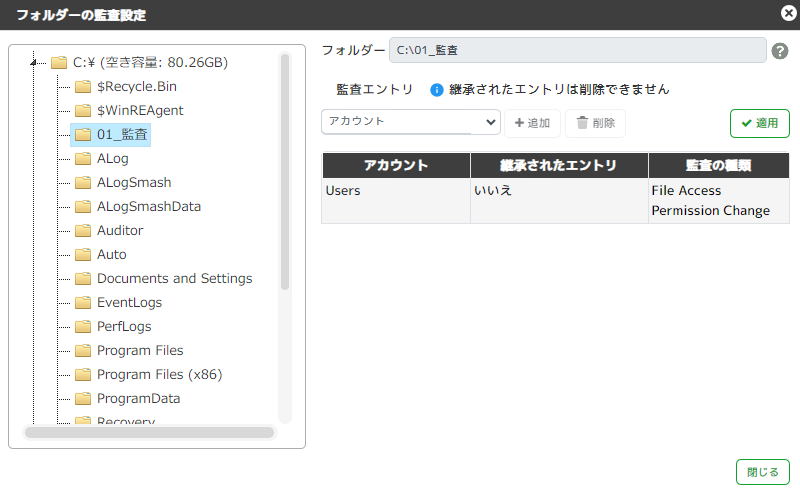

<フォルダーの監査設定をWebコンソールから行う場合>

1. 監査対象とするフォルダーを選択する 2. 監査対象とするアカウント名を入力し、[追加]ボタンをクリック 3. [適用]ボタンをクリック

注意

[削除]の場合も最後に[適用]ボタンをクリックしてください。[適用」ボタンをクリックしたタイミングで、実際の追加/削除処理を開始します。注意

監査対象とするフォルダー配下のファイルやフォルダー数が多い場合、完了までに時間がかかります。

注意

以下のフォルダーの操作、およびテンポラリファイルやシステムファイルに対する操作は変換内部で除外対象としています。

C:\Windows\* / C:\Program Files\* / C:\Program Files (x86)\*

\˜$*.xls / \˜$*.xlsx / \˜$*.doc / \˜$*.docx / \˜$*.ppt / \˜$*.pptx / .tmp

Thumbs.db / desktop.ini / .DS_Store

ヒント

アンチウイルスやバックアップソフト等のアプリケーションにより大量にログが出力される場合には、「ウィルススキャン/バックアップ等のログを除外するには」に記載された手順により、対処することが可能です。

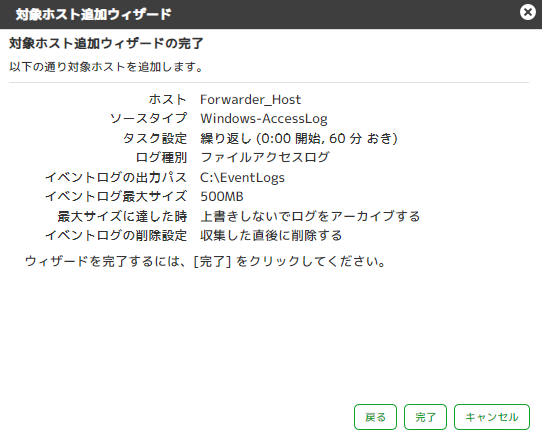

設定内容を確認し、 [完了]ボタンをクリックする

ヒント

対象ホスト側のリモートUACの影響により対象ホストが追加できない場合があります。これに該当する場合、対象ホスト側でのレジストリ変更で「リモートUACの無効化を有効にする」設定を行うと再起動することなく追加できるようになります。管理者権限でコマンドプロンプトを起動し、以下のコマンドを実行してください。[本ケースの条件] WORKGROUP環境、収集アカウントにadministrator以外のユーザーを設定

>reg add HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v LocalAccountTokenFilterPolicy /t REG_DWORD /d 1 /f

Forwarderでの対象ホスト登録が完了したら、次にALog(クラウド版)のWebコンソールにアクセスする

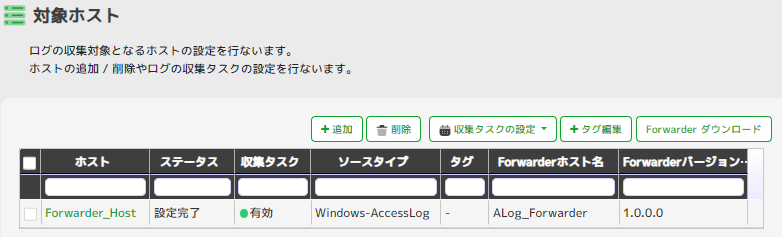

[管理]>[対象ホスト]をクリックし、対象ホスト画面を表示する

対象ホスト一覧にForwarderで登録した対象ホストが表示されていることを確認する

ステータスが「設定完了」となっていることを確認する

対象ホスト追加が完了したら、「ALog Cloud ユーザーガイド」を参照の上、「ログアップロードの動作確認」および「連携完了の確認」を行ってください。

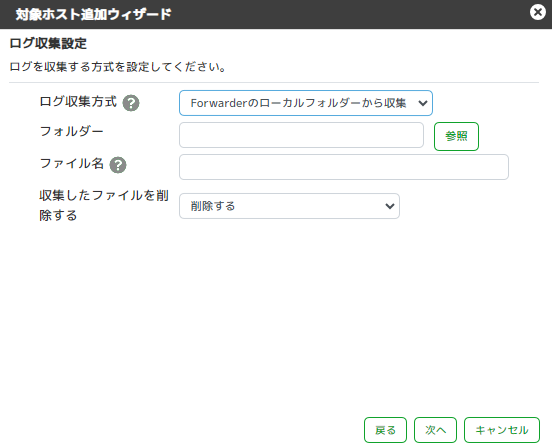

3.1.4.2. Windowsアクセスログ以外のログ収集設定¶

ログ収集方式に合わせて、各設定値を指定する

[対象ホストのイベントログを収集]

※本方式はWindows用です

項目

設定内容

ログ収集方式

[対象ホストのイベントログを収集]を選択する

イベントログ名(チャネル)

取得したいイベントログの[イベント ビューアー] - [プロパティ] から「フルネーム」を確認して設定する

アカウント

対象ホストにおいて管理者権限のあるアカウントを設定する

収集したファイルを削除する

[削除しない/削除する/指定した期間後に削除する(日単位)]から選択する

注意

同一フォルダーに出力された複数のイベントログを同じタイミングで収集した場合、処理がバッティングし、正常に収集できない場合があります。 収集対象とするイベントログが複数ある場合は、出力先のフォルダーを別々にしてください。 同一フォルダーに複数のイベントログを出力しなければならない場合は、「タスクの設定」画面で収集処理の時間が重ならないようにスケジュールを調整してください。

[対象ホストの共有フォルダーから収集]

項目

設定内容

ログ収集方式

[対象ホストの共有フォルダーから収集]を選択する

アカウント

収集アカウントを設定する。共有フォルダー内の収集するログに対して、読み取り/削除が行える権限が必要

フォルダー

収集するログが格納されている共有フォルダーを指定する

ファイル名

収集したファイルを削除する

[削除しない/削除する/指定した期間後に削除する(日単位)]から選択する

[Forwarderのローカルフォルダーから収集]

項目

設定内容

ログ収集方式

[Forwarderのローカルフォルダーから収集]を選択する

フォルダー

収集するログが格納されているローカルフォルダーを指定する

ファイル名

収集したファイルを削除する

[削除しない/削除する/指定した期間後に削除する(日単位)]から選択する

[対象ホストにSCP接続して収集]

パスワード認証

公開鍵認証

項目

設定内容

ログ収集方式

[対象ホストにSCP接続して収集]を選択する

認証方式

[パスワード認証 / 公開鍵認証]を選択する

ユーザー名

SCP接続に使用するユーザーアカウントを指定する

パスワード

秘密鍵ファイルパス

秘密鍵パスフレーズ

ポート番号

ポート番号を指定する

ログディレクトリ

収集するログが格納されているディレクトリを指定する

ファイル名

ログファイル収集にsudoが必要

収集時にスーパーユーザー権限が必要なログファイルを削除する場合はチェックをつける

作業ディレクトリ

ログ収集のために一時的に使用するディレクトリを指定する

収集したファイルを削除する

収集したログを収集後に削除する場合はチェックをつける

コマンドテストを実行する

ヒント

公開鍵で認証する場合はあらかじめ対象ホストに公開鍵を設定してください。

注意

1つの対象ホストに対し、複数のForwarderやALog(ソフトウェア版)から「対象ホストにSCP接続して収集」方式で収集する場合、「作業ディレクトリ」は異なるディレクトリを指定する必要があります。

ログの収集周期を設定し、[次へ]ボタンをクリックする

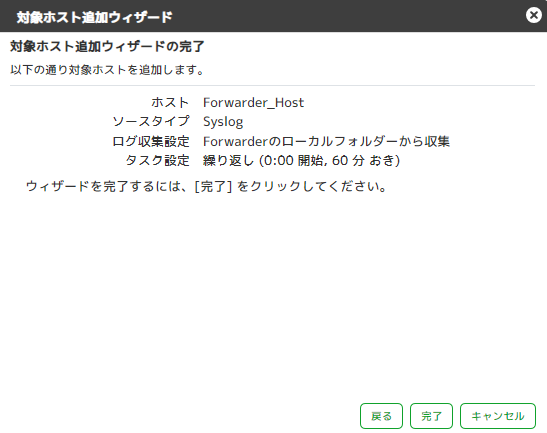

設定内容を確認し、 [完了]ボタンをクリックする

Forwarderでの対象ホスト登録が完了したら、ALog(クラウド版)のWebコンソールにアクセスする

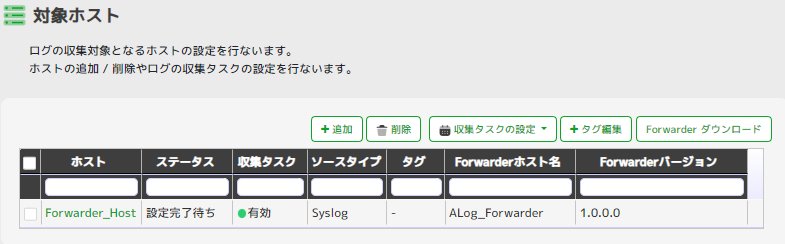

[管理]>[対象ホスト]をクリックし、対象ホスト画面を表示する

対象ホスト一覧にForwarderで登録した対象ホストが表示されていることを確認する

ステータスが「設定完了待ち」となっていることを確認する

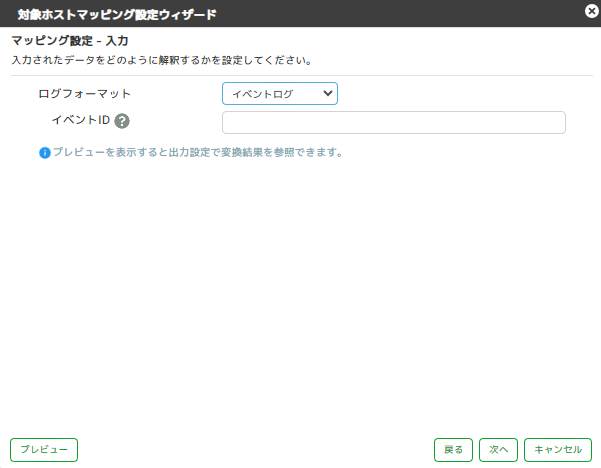

対象ホストをクリックし、対象ホストマッピング設定ウィザードを開く

テンプレート選択画面で、対象ホスト登録時に選択したログタイプと同じものが選択されていることを確認し、「次へ」をクリックする

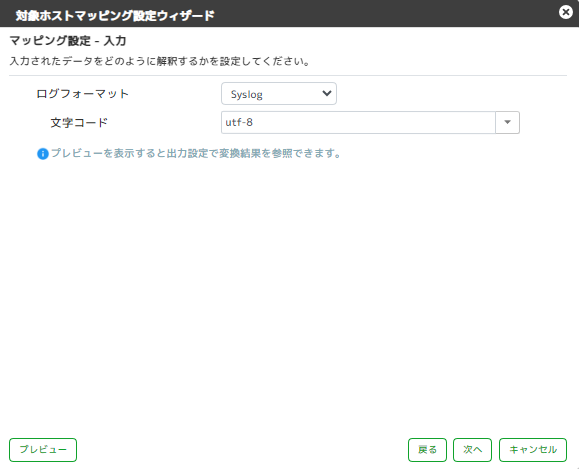

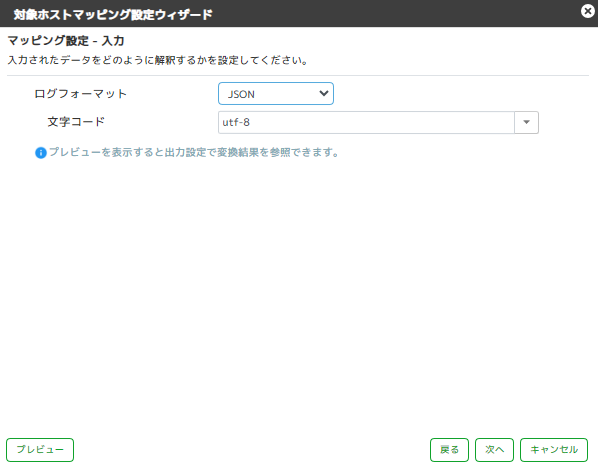

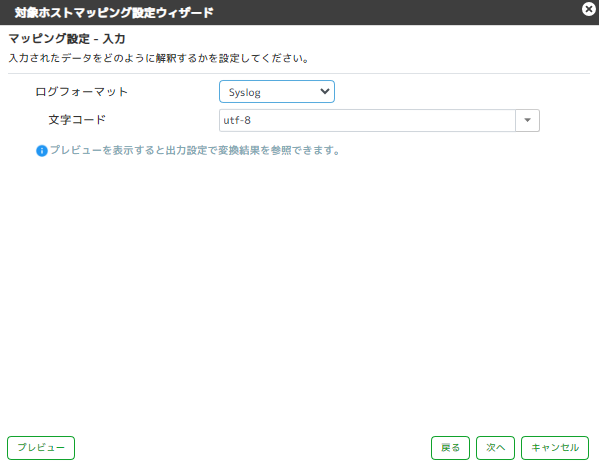

「マッピング設定 - 入力」画面が表示されたら、「次へ」をクリックする

ログタイプで[その他]を選択した時のみForwarderで収集するログのフォーマットを選択し、下表の手順に従い対象ホストマッピング設定ウィザードを進めていく

ログフォーマット

手順

プレーンテキスト

CSV/TSV/DSV

イベントログ

必要に応じて、[イベントID]に取得対象とするイベントIDを指定し、[次へ]ボタンをクリックする(複数指定可)

JSON

[文字コード]を指定し、[次へ]ボタンをクリックする

Syslog

[文字コード]を指定し、[次へ]ボタンをクリックする

ヒント

ログフォーマットは「ログのマッピング」を参考に選択してください。

ヒント

後続の画面においても[プレビュー]ボタンをクリックし、サンプルファイルをアップロードすることはできますが、この段階でアップロードすることで後続処理でのファイルの読み込みが必要なくなる上、内部関数(F())などの処理があらかじめ評価され、入力補助が有効に利用できるようになります。

注意

書き込み(レコードの追記)が継続しているログファイルを収集する場合は、[入力ファイルにヘッダーを含む]にチェックを入れないでください。 このオプションは入力ファイルの1行目をマッピング処理から除外するため、ヘッダー以外のログ行を除外してしまうことがあります。

「ログタイプのマッピング値を使用する」にチェックが入っていることを確認し、「プレビュー」をクリックする

ヒント

ログタイプに[その他]以外を選択している場合、「ログタイプのマッピング値を使用する」チェックボックスが表示されます。チェックON/OFFでの挙動については下記の通りです。

チェックON: 選択したログタイプのデフォルトのマッピング値をそのまま使用する。バージョンアップでマッピング値の内容が変更になった場合に対象ホストを編集せずに追随することができる

チェックOFF:ログタイプのマッピング値を変更できる

ヒント

ログタイプにWindowsアクセスログ以外を選択した場合は、以下のnamespaceを持つMicrosoft C#の関数を利用することが可能です。

System

System.Collections.Generic

System.Linq

System.Text.RegularExpressions

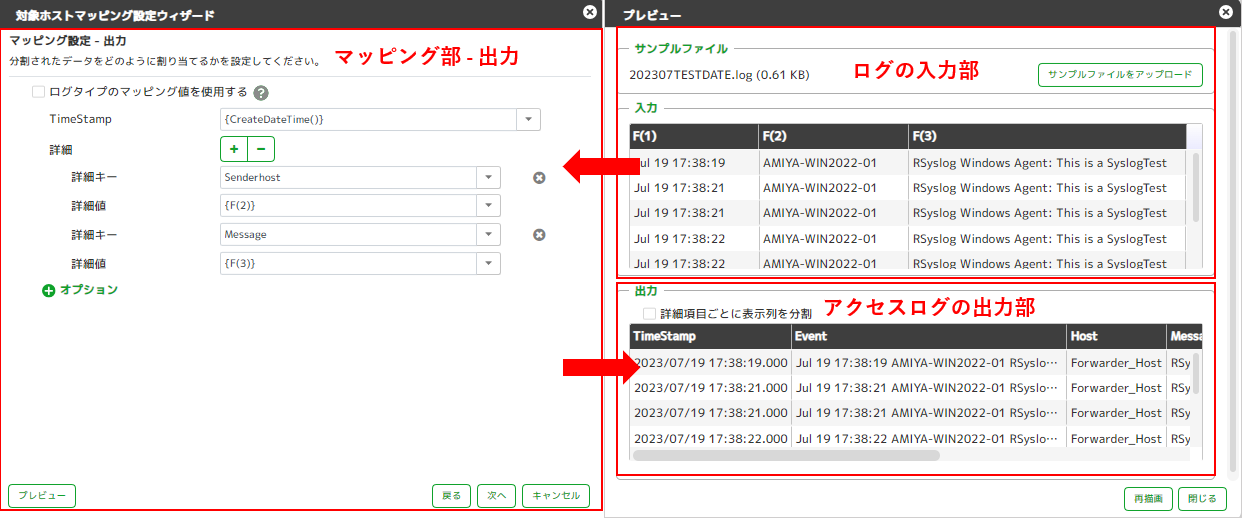

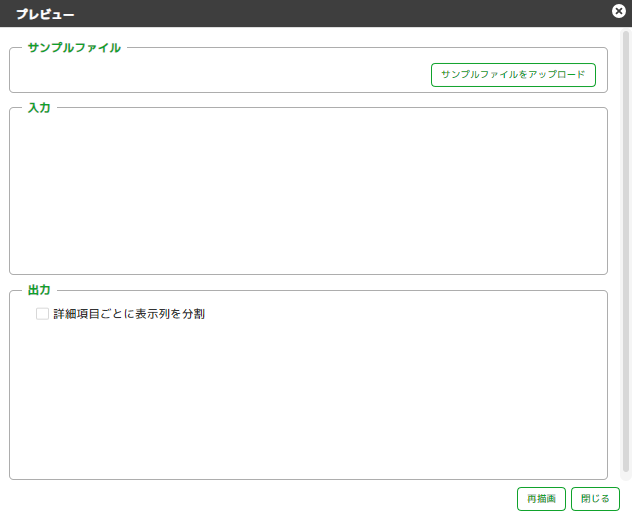

入力したログが期待したとおりにマッピングされているかを[出力]の内容で確認する。[出力]が期待通りになっている事を確認したら、「マッピング設定 – 出力」画面にある[次へ]ボタンをクリックする

期待どおりにマッピングが出来ていない場合は、「マッピング設定 – 出力」で行ったマッピング設定を修正して、プレビュー画面右下の[再描画]ボタンをクリックし、再度[出力]の内容を確認する

マッピング設定とプレビューを繰り返し、希望するログに調整を行う

ヒント

サンプルとするログは、プレビュー画面の[サンプルファイルをアップロード]ボタンをクリックして、取り込むログを指定します。 詳細は「サンプルデータの指定方法」を参照してください。

注意

マッピングで指定できる式評価外の文字は、文字種によってエスケープシーケンスで入力する必要があります。 詳細は「特別な文字列のエスケープ方法」を参照してください。

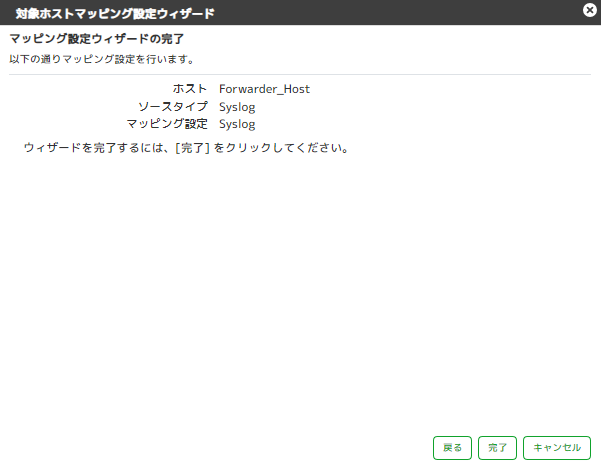

「マッピング設定ウィザードの完了」の画面が表示されたら、設定内容に誤りがないことを確認し、[完了]ボタンをクリックする

マッピング設定まで完了したら、「ALog Cloud ユーザーガイド」を参照の上、「ログアップロードの動作確認」および「連携完了の確認」を行ってください。

注意

マッピング設定が完了するまではForwarderでログ収集を行っても、ALog(クラウド版)での変換処理は行われません。

マッピング設定が「設定完了待ち」の間も、イベントログのアップロードと保存は実施されます。

3.1.4.2.1. プレビュー画面の見方とサンプルデータの指定方法¶

3.1.4.2.1.1. プレビュー画面の見方¶

サンプルデータの変更や入力したログを指定されたファイル形式などに従って変数に割り当てた状態を表示する「ログの入力部」

「マッピング設定 – 出力」の定義に従って、出力されるアクセスログのマッピング結果を表示する「アクセスログの出力部」

プレビュー画面

項目

説明

ログの入力部

サンプルデータ

入力

アクセスログの出力部

出力

ヒント

対象ホストマッピング設定ウィザードのダイアログとプレビューのダイアログは、ブラウザ上で同時に表示して並べることが可能です。並べながらマッピング設定の調整を行ってください。

3.1.4.2.1.2. サンプルデータの指定方法¶

対象ホストマッピング設定ウィザードの「マッピング設定 –入力」または、「マッピング設定 –出力」画面の左下にある[プレビュー]ボタンをクリックする

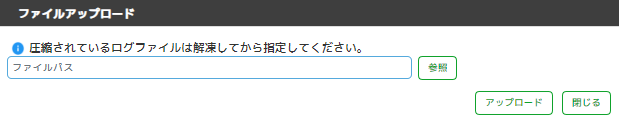

「プレビュー」画面の右上にある[サンプルファイルをアップロード]ボタンをクリックする

注意

[サンプルファイルをアップロード]から指定するファイルは、圧縮されていないものを指定してください。

[参照]ボタンをクリックして、アップロードするログファイルを指定し、[アップロード]ボタンをクリックする

3.2. 監査設定を手動で行う¶

本章では対象ホストの追加にあたり、事前または、事後に必要となる監査設定の手順について説明します。

3.2.1. Windowsアクセスログの場合¶

3.2.1.1. ファイルアクセスログ¶

3.2.1.1.1. Step1. 監査ポリシーの設定¶

注意

3.2.1.1.1.1. ファイルアクセスログ:監査ポリシーを簡易設定する¶

3.2.1.1.1.2. ファイルアクセスログ:監査ポリシーを詳細設定する¶

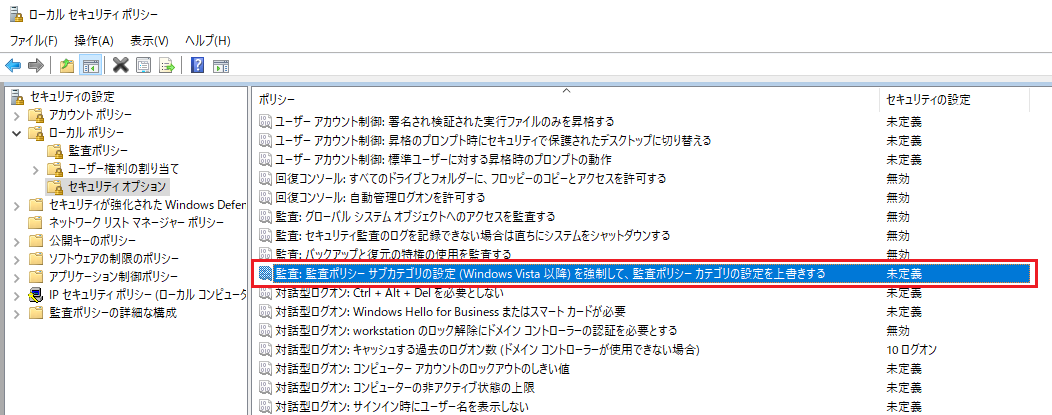

管理者権限をもつアカウントでログオンする

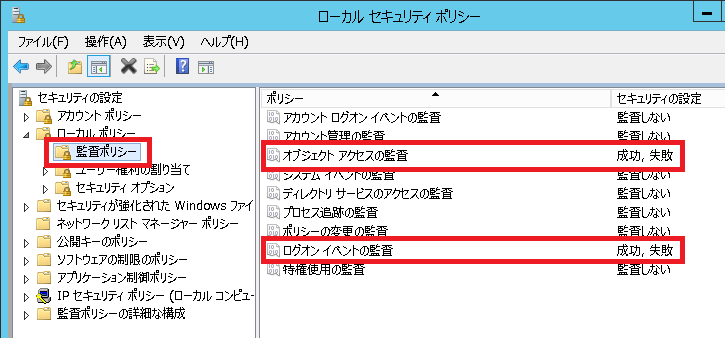

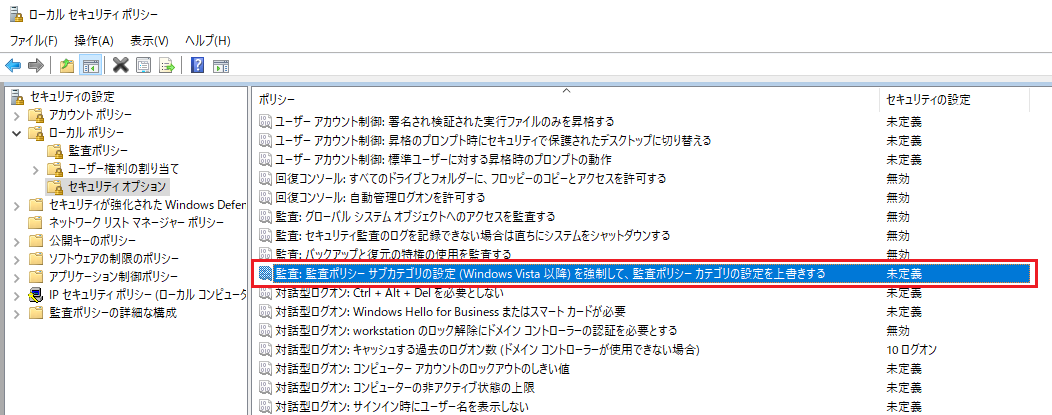

スタートメニューの[Windows 管理ツール]から[ローカル セキュリティ ポリシー]をダブルクリックする

[ローカルセキュリティポリシー]画面が開くので[セキュリティの設定]、[ローカルポリシー] 、[セキュリティオプション]と展開し、[監査: 監査ポリシー サブカテゴリの設定 (Windows Vista 以降) を強制して、監査ポリシー カテゴリの設定を上書きする]を開く

[有効]にチェックを入れて、「OK」ボタンをクリックする

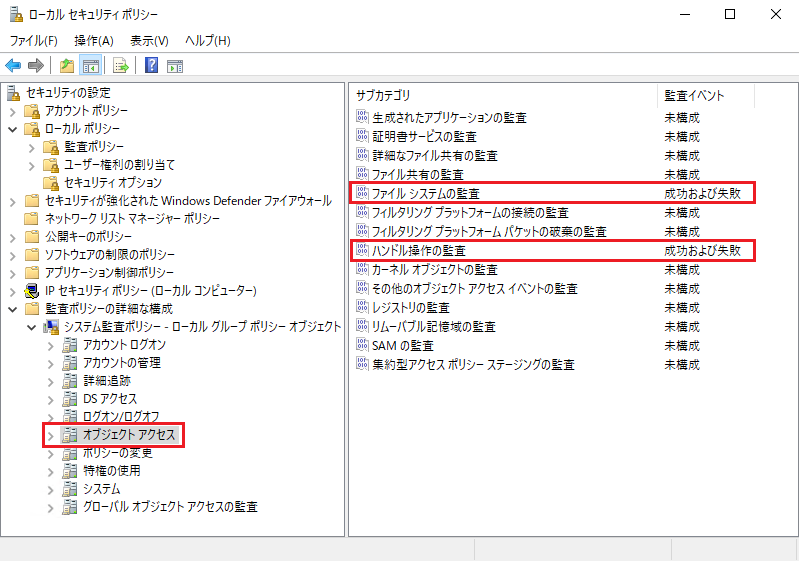

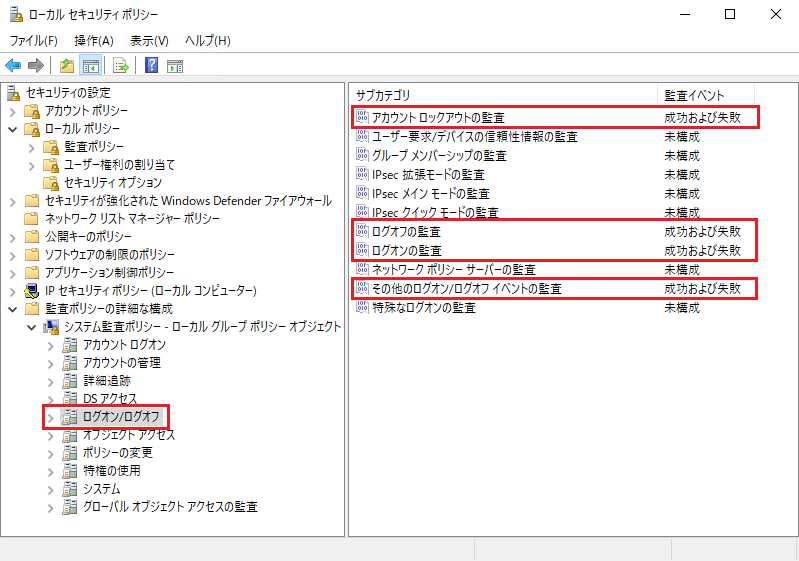

[ローカルセキュリティポリシー]画面が開くので[セキュリティの設定]、[監査ポリシーの詳細な構成]と展開し、[システム監査ポリシー-ローカルグループポリシーオブジェクト]をクリックする

ALogで取得するログに対応する項目に[成功]、[失敗]チェックを入れて[OK]ボタンをクリックし終了する

ファイルアクセスログに必要な監査ポリシーは「オブジェクトアクセス」と「ログオン/ログオフ」カテゴリ配下にあります。

表 3.1 ファイルアクセスログに必要な監査ポリシー¶ オブジェクトアクセス

ログオン/ログオフ

※表における「-」は「未構成(監査なし)」を意味します

サブカテゴリ |

セキュリティの設定 |

|---|---|

生成されたアプリケーションの監査 |

- |

証明書サービスの監査 |

- |

詳細なファイル共有の監査 |

- |

ファイル共有の監査 |

- |

ファイルシステムの監査 |

成功および失敗 |

フィルタリングプラットフォームの接続の監査 |

- |

フィルタリングプラットフォームパケットの破棄の監査 |

- |

ハンドル操作の監査 |

成功および失敗 |

カーネルオブジェクトの監査 |

- |

その他のオブジェクトアクセスイベントの監査 |

- |

レジストリの監査 |

- |

SAMの監査 |

- |

リムーバブル記憶域の監査 |

- |

集約型アクセスポリシーステージングの監査 |

- |

サブカテゴリ |

セキュリティの設定 |

|---|---|

アカウントロックアウトの監査 |

成功および失敗 |

IPsec拡張モードの監査 |

- |

IPsecメインモードの監査 |

- |

IPsecクイックモードの監査 |

- |

ログオフの監査 |

成功および失敗 |

ログオンの監査 |

成功および失敗 |

ネットワークポリシーサーバーの監査 |

- |

その他のログオン/ログオフイベントの監査 |

成功および失敗 |

特殊なログオンの監査 |

- |

ユーザー要求/デバイスの信頼性情報の監査 |

- |

3.2.1.1.2. Step2. イベントログの設定¶

方式 |

説明 |

|---|---|

イベントログはWindowsにより自動でアーカイブされる

ディスク容量が許す限りアーカイブされ、ログが欠落する恐れがなくなるため通常はアーカイブ方式を採用する

※アーカイブされたイベントログはイベントビューアーからは参照できなくなる

|

|

イベントログは一定のサイズでローテートされ、古いイベントログは上書きされる

イベントログが上書きされる前にイベントログを収集する必要がある

(既定では1時間おきに収集する設定)

|

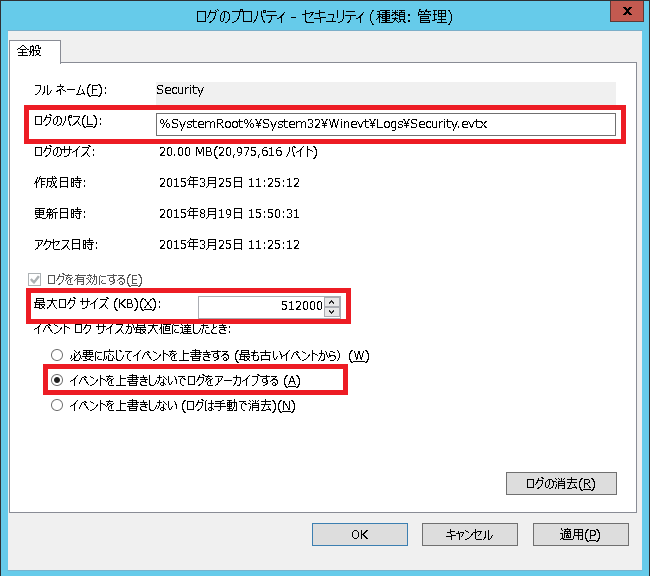

イベントログの設定を確認および変更する手順は以下のとおりです。

3.2.1.1.2.1. アーカイブ方式の設定¶

スタートメニューから[コントロールパネル]‐[管理ツール]‐[イベント ビューアー]を選択する

イベントビューアーが起動するので、画面左側のツリーで[イベント ビューアー]‐[Windowsログ]‐[セキュリティ]を右クリックして[プロパティ]を選択する

「ログのプロパティ」画面で、下記の通り設定したうえで[適用]ボタンをクリックする

注意

[ログのパス]には”C:\WINDOWS”配下のフォルダーを指定しないでください。 空き容量の大きいドライブをイベントログの出力先に指定することを推奨します。

注意

[ログのパス]を変更した場合、「Windows Event Log」サービスの再起動や、OSの再起動を必要とする場合があります。 変更する際は注意してください。

注意

最大ログサイズは、アーカイブ方式/上書き方式共に、ALogの仕様上、「推奨するサイズ:500MB」、「機能上の制限サイズ:1GB」となります。

3.2.1.1.2.2. 上書き方式の設定¶

スタートメニューから[コントロールパネル]‐[管理ツール]‐[イベント ビューアー]を選択する

イベントビューアーが起動するので、画面左側のツリーで[イベント ビューアー]‐[Windowsログ]‐[セキュリティ]を右クリックして[プロパティ]を選択する

「ログのプロパティ」画面で、最大ログサイズを設定し[必要に応じてイベントを上書きする]を選択して[OK]ボタンをクリックする

注意

最大ログサイズは、アーカイブ方式/上書き方式共に、ALogの仕様上、「推奨するサイズ:500MB」、「機能上の制限サイズ:1GB」となります。

3.2.1.1.3. Step3. フォルダーの監査設定¶

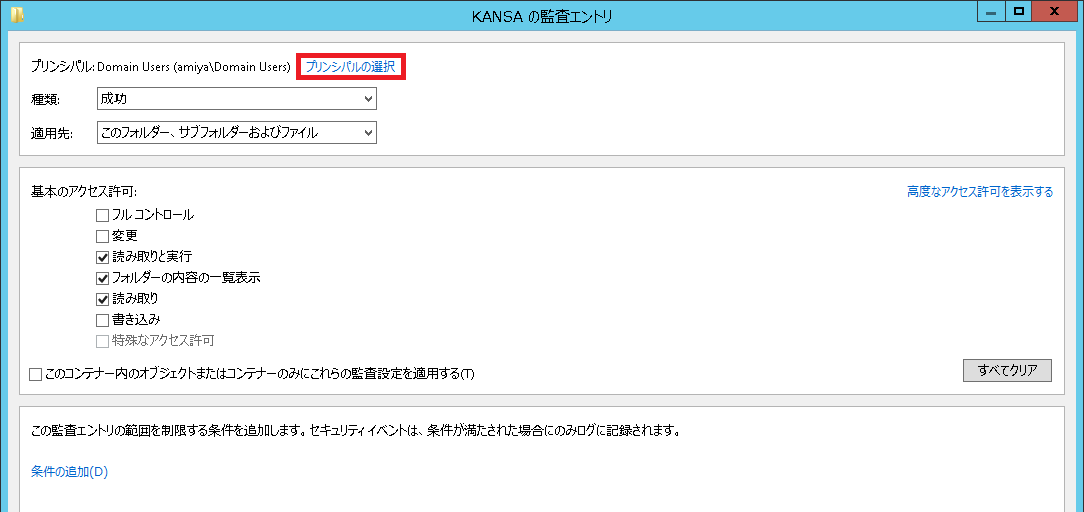

ファイルアクセスログ/アクセス権変更ログの収集対象としたいファイル、フォルダー、またはドライブを右クリックしてプロパティを開く

注意

ドライブ全体などの広範囲に設定を適用するとログの出力量が膨大になりますのでご注意ください。 必要なフォルダーのみに監査設定を行うことを推奨します。

注意

アンチウイルスやバックアップソフト等のアプリケーションにより大量にログが出力される場合には、「ウィルススキャン/バックアップ等のログを除外するには」に記載された手順により、対処することが可能です。

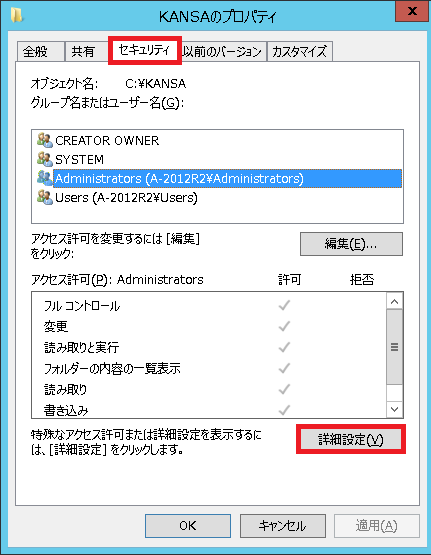

「フォルダーのプロパティ」画面の[セキュリティ]タブで[詳細設定]ボタンをクリックする

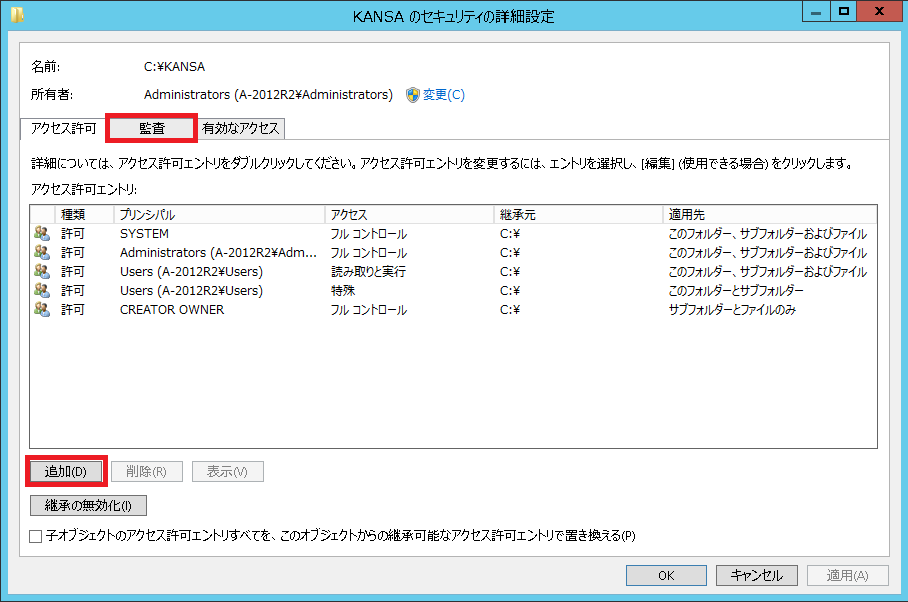

「セキュリティの詳細設定」画面の[監査]タブで[追加]ボタンをクリックする

「監査エントリ」画面で以下の設定を行う

3.2.1.2. ログオンログ¶

注意

3.2.1.2.1. ログオンログ:監査ポリシーを簡易設定する¶

対象ホストに管理者権限をもつアカウントでログオンする

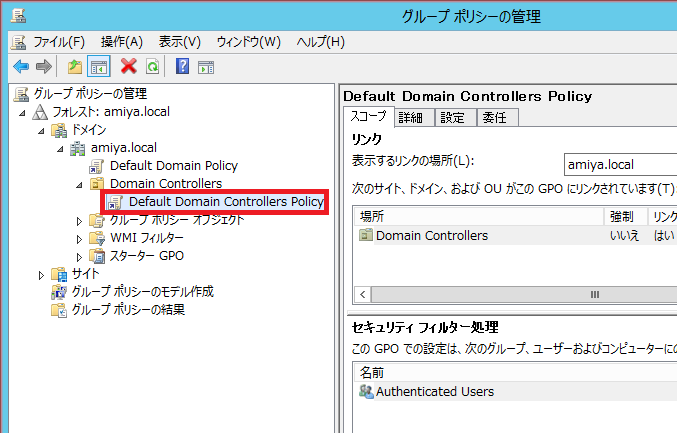

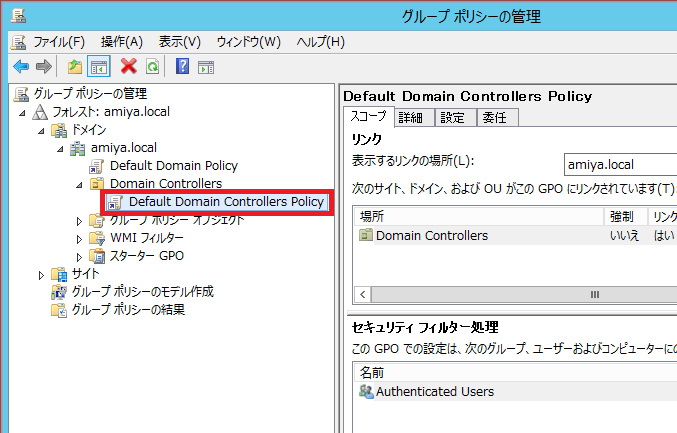

スタートメニューから[コントロールパネル]‐[管理ツール]‐[グループ ポリシーの管理]を開く

[グループ ポリシーの管理]画面で[Default Domain Controller Policy]を右クリックし、[編集]を選択する

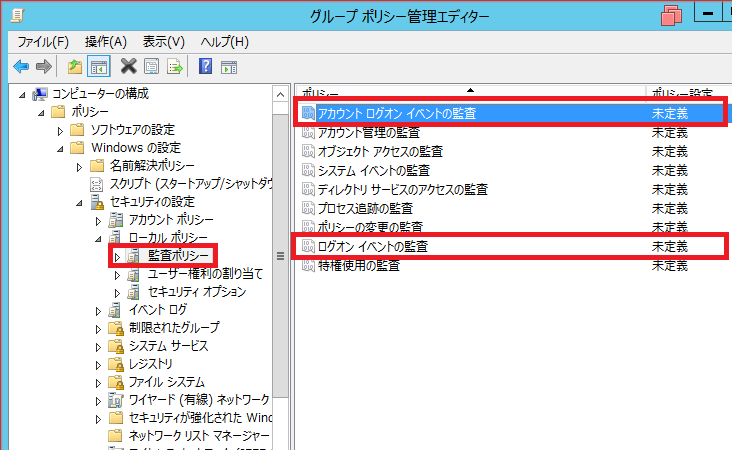

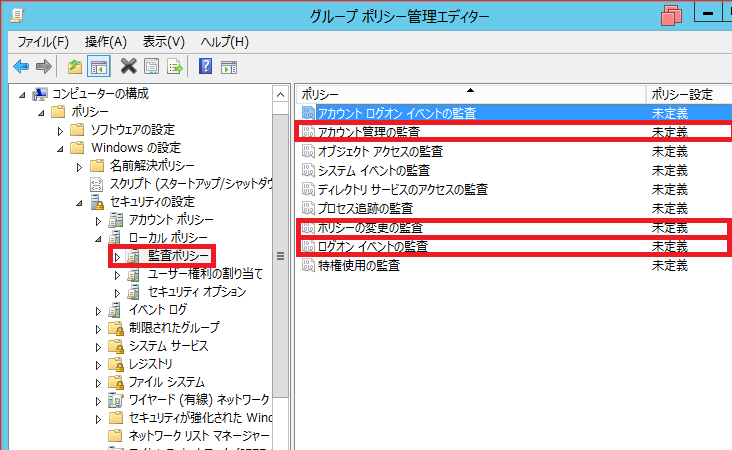

[グループ ポリシー管理エディター]画面の左側のツリーから[コンピューターの構成]-[ポリシー]‐[Windowsの設定]‐[セキュリティの設定]‐[ローカル ポリシー]‐[監査ポリシー]の順に選択する

[アカウント ログオン イベントの監査]及び、[ログオンイベントの監査]をダブルクリックし、[成功]および[失敗]にチェックを入れて[OK]ボタンをクリックする

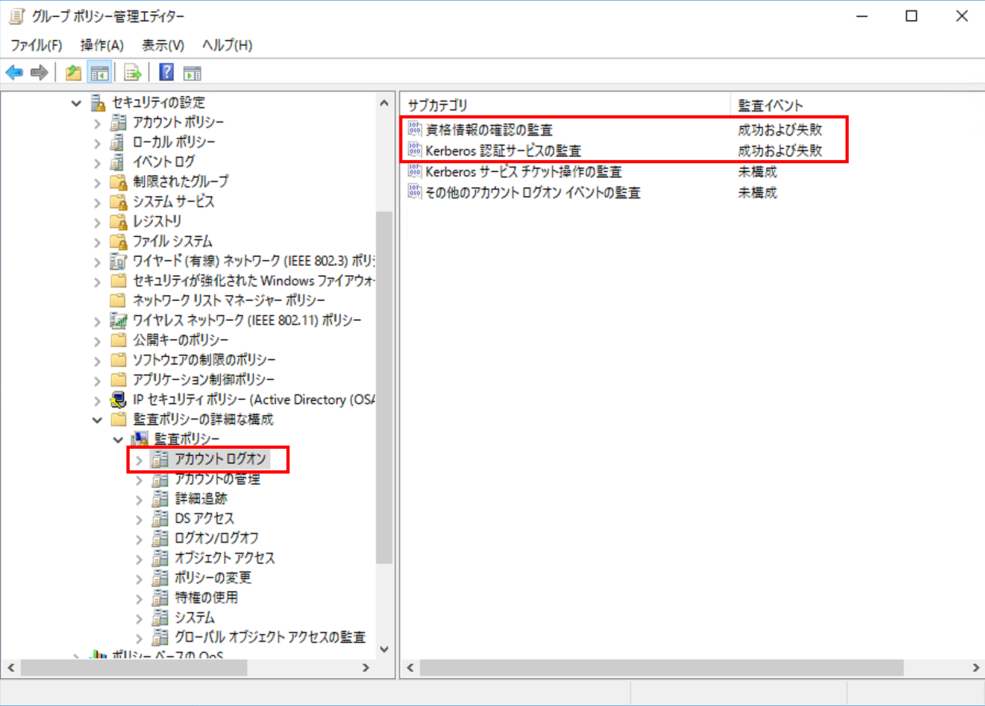

3.2.1.2.2. ログオンログ:監査ポリシーを詳細設定する¶

管理者権限をもつアカウントでログオンする

スタートメニューから[コントロールパネル]‐[管理ツール]‐[グループ ポリシーの管理]を開く

[グループ ポリシーの管理]画面で[Default Domain Controller Policy]を右クリックし、[編集]を選択する

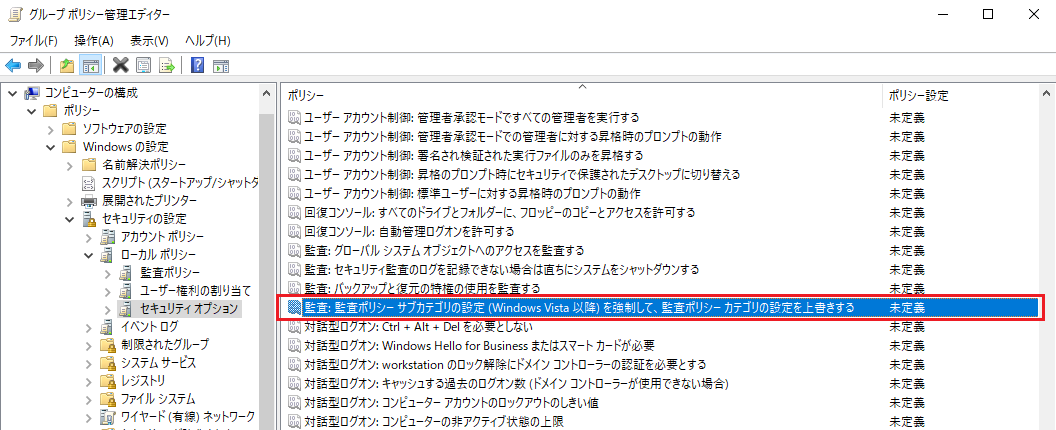

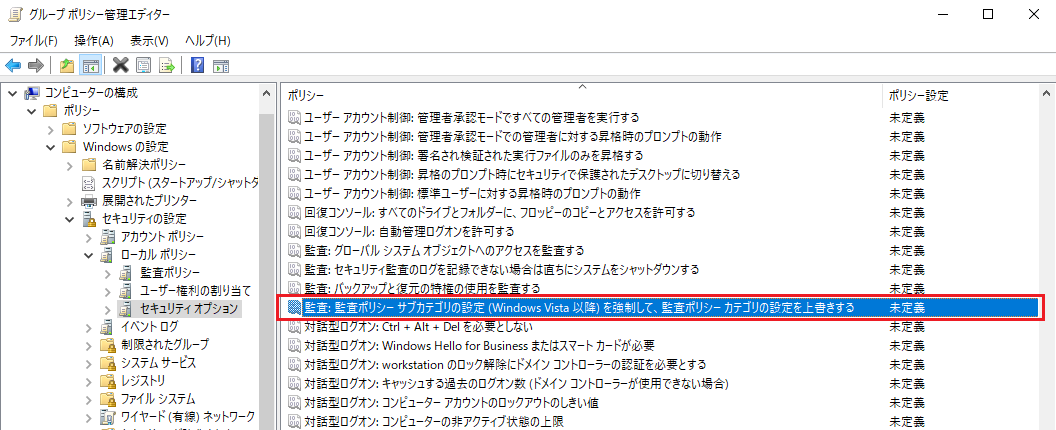

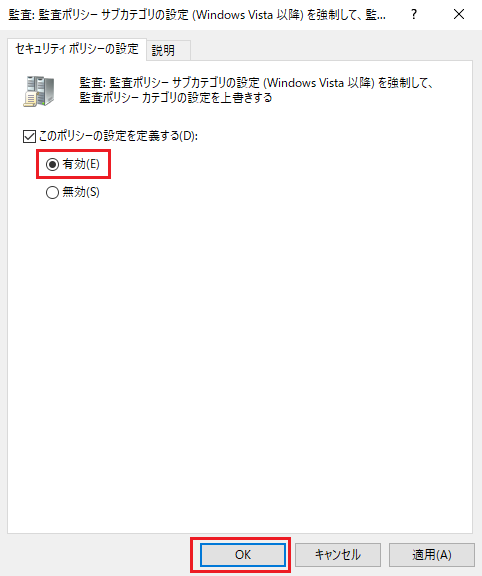

[グループ ポリシー管理エディター]画面の左側のツリーから[コンピューターの構成]-[ポリシー]‐[Windowsの設定]‐[セキュリティの設定]‐[ローカル ポリシー]‐[セキュリティオプション]と展開し、[監査: 監査ポリシー サブカテゴリの設定 (Windows Vista 以降)を強制して、監査ポリシー カテゴリの設定を上書きする] をダブルクリックして開く

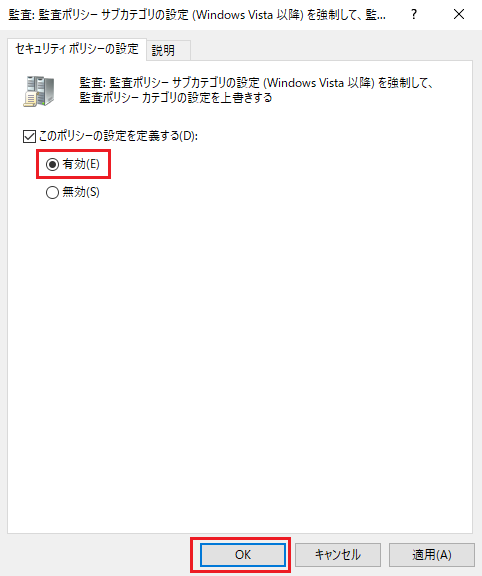

[有効]にチェックを入れて、「OK」ボタンをクリックする

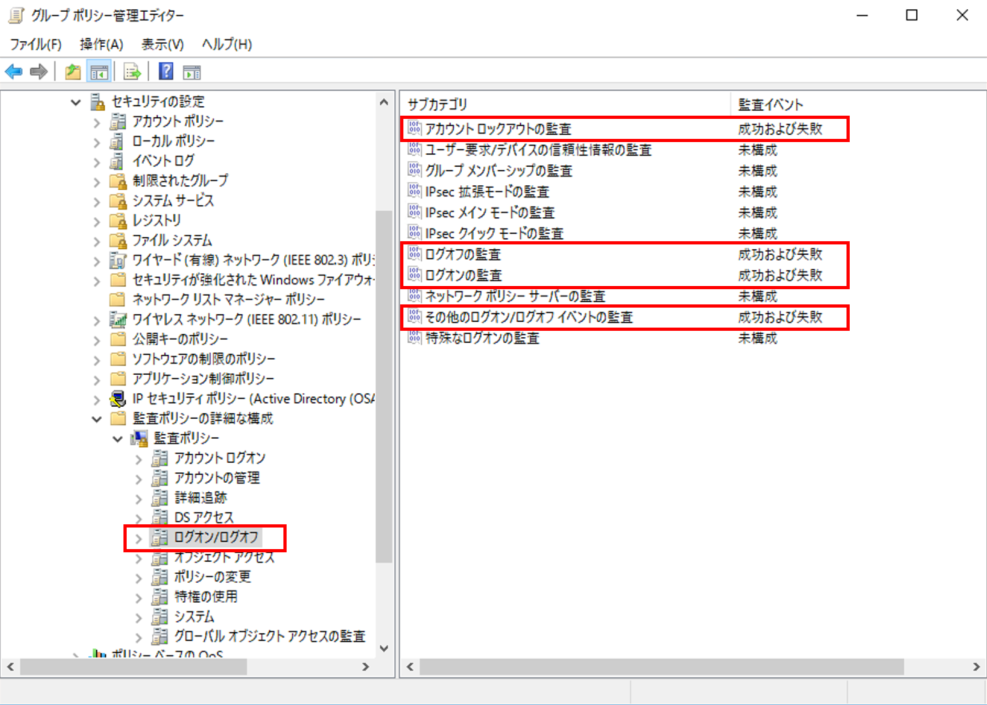

[グループ ポリシー管理エディター]画面の左側のツリーから[コンピューターの構成]-[ポリシー]‐[Windowsの設定]‐[セキュリティの設定]‐[監査ポリシーの詳細な構成]-[監査ポリシー]と展開する

Forwarderで取得するログに対応する項目に[成功]、[失敗]チェックを入れて[OK]ボタンをクリックし終了する

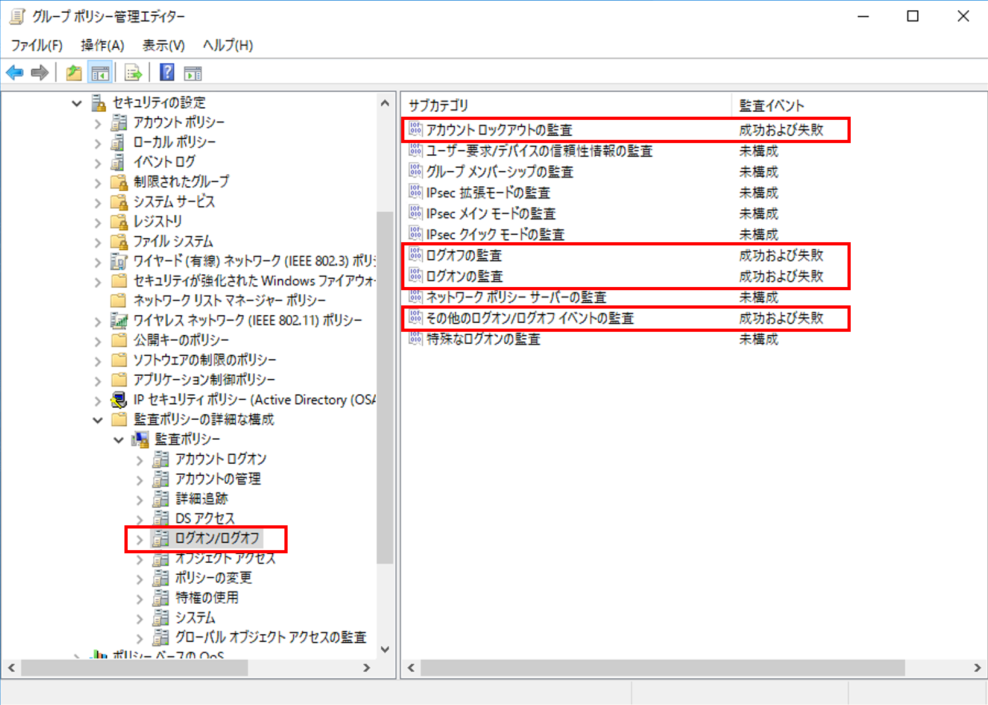

ログオンログに必要な監査ポリシーは「アカウント ログオン」と「ログオン/ログオフ」カテゴリ配下にあります。

表 3.4 ログオンログに必要な監査ポリシー¶ アカウント ログオン

ログオン/ログオフ

※表における「-」は「未構成(監査なし)」を意味します

サブカテゴリ |

セキュリティの設定 |

|---|---|

資格情報の確認の監査 |

成功および失敗 |

Kerberos認証サービスの監査 |

成功および失敗 |

Kerberosサービスチケット操作の監査 |

- |

その他のアカウントログオンイベントの監査 |

- |

サブカテゴリ |

セキュリティの設定 |

|---|---|

アカウントロックアウトの監査 |

成功および失敗 |

ユーザー要求/デバイスの信頼性情報の監査 |

- |

IPsec拡張モードの監査 |

- |

IPsecメインモードの監査 |

- |

IPsecクイックモードの監査 |

- |

ログオフの監査 |

成功および失敗 |

ログオンの監査 |

成功および失敗 |

ネットワークポリシーサーバーの監査 |

- |

その他のログオン/ログオフイベントの監査 |

成功および失敗 |

特殊なログオンの監査 |

- |

3.2.1.3. 管理者操作ログ¶

注意

3.2.1.3.1. 管理者操作ログ:監査ポリシーの簡易設定¶

対象ホストに管理者権限をもつアカウントでログオンする

スタートメニューから[コントロールパネル]‐[管理ツール]‐[グループ ポリシーの管理]を開く

[グループ ポリシーの管理]画面で[Default Domain Controller Policy]を右クリックし、[編集]を選択する

[グループ ポリシー管理エディター]画面の左側のツリーから[コンピューターの構成]-[ポリシー]‐[Windowsの設定]‐[セキュリティの設定]‐[ローカル ポリシー]‐[監査ポリシー]の順に選択する

[アカウント管理の監査]、[ポリシーの変更の監査]及び[ログオンイベントの監査]をそれぞれダブルクリックし、[成功]および[失敗]にチェックを入れて[OK]ボタンをクリックする

3.2.1.3.2. 管理者操作ログ:監査ポリシーの詳細設定¶

管理者権限をもつアカウントでログオンする

スタートメニューから[コントロールパネル]‐[管理ツール]‐[グループ ポリシーの管理]を開く

[グループ ポリシーの管理]画面で[Default Domain Controller Policy]を右クリックし、[編集]を選択する

[グループ ポリシー管理エディター]画面の左側のツリーから[コンピューターの構成]-[ポリシー]‐[Windowsの設定]‐[セキュリティの設定]‐[ローカル ポリシー]‐[セキュリティオプション]と展開し、[監査: 監査ポリシー サブカテゴリの設定 (Windows Vista 以降)を強制して、監査ポリシー カテゴリの設定を上書きする] をダブルクリックして開く

[有効]にチェックを入れて、[OK]ボタンをクリックする

[グループ ポリシー管理エディター]画面の左側のツリーから[コンピューターの構成]-[ポリシー]‐[Windowsの設定]‐[セキュリティの設定]‐[監査ポリシーの詳細な構成]-[監査ポリシー]と展開する

Forwarderで取得するログに対応する項目に[成功]、[失敗]チェックを入れて[OK]ボタンをクリックし終了する

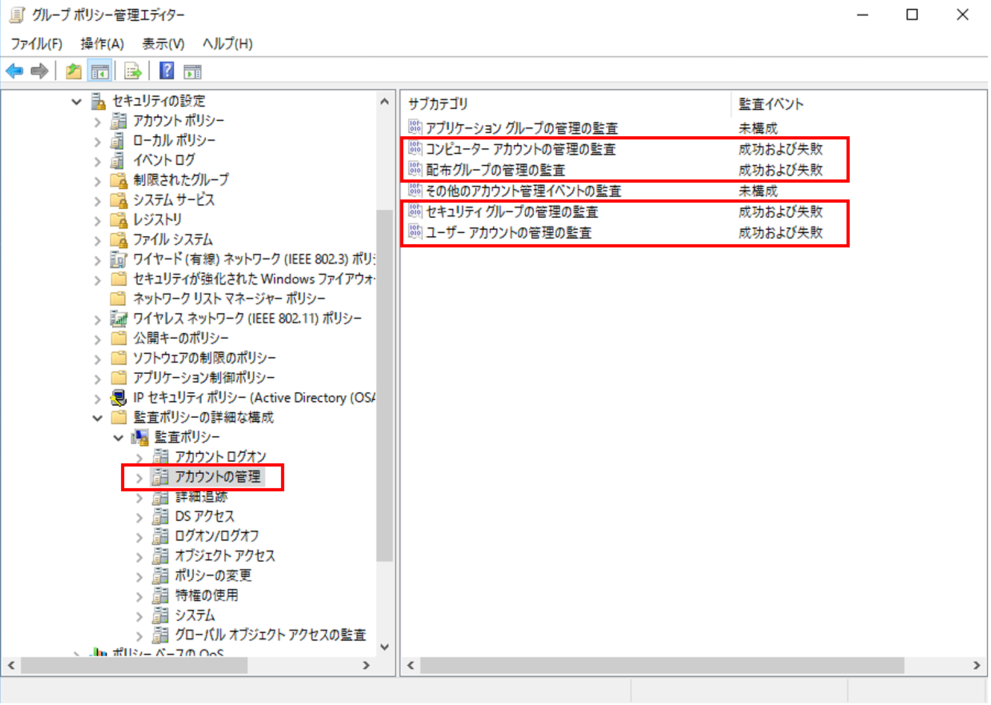

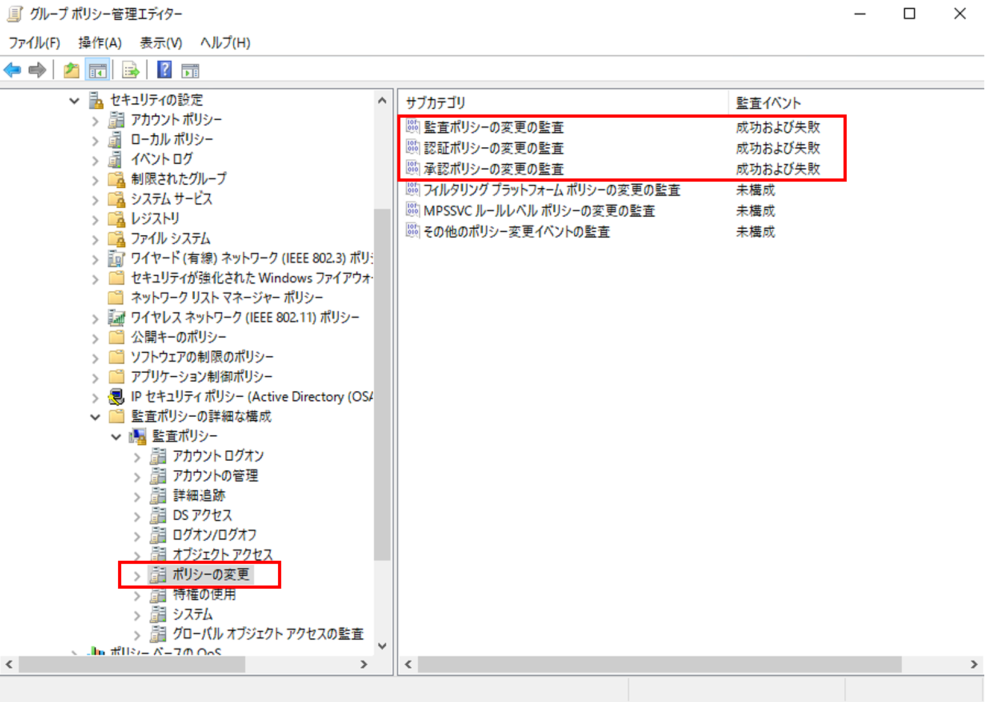

管理者操作ログに必要な監査ポリシーは「アカウントの管理」と「ポリシーの変更」、「ログオン/ログオフ」カテゴリ配下にあります。

表 3.7 管理者操作ログに必要な監査ポリシー¶ アカウントの管理

ポリシーの変更

ログオン/ログオフ

※表における「-」は「未構成(監査なし)」を意味します

サブカテゴリ |

セキュリティの設定 |

|---|---|

アプリケーショングループの管理の監査 |

- |

コンピューターアカウントの管理の監査 |

成功および失敗 |

配布グループの管理の監査 |

成功および失敗 |

その他のアカウント管理イベントの監査 |

- |

セキュリティグループの管理の監査 |

成功および失敗 |

ユーザーアカウントの管理の監査 |

成功および失敗 |

サブカテゴリ |

セキュリティの設定 |

|---|---|

監査ポリシーの変更の監査 |

成功および失敗 |

認証ポリシーの変更の監査 |

成功および失敗 |

承認ポリシーの変更の監査 |

成功および失敗 |

フィルタリングプラットフォームのポリシーの変更の監査 |

- |

MPSSVCルールレベルポリシーの変更の監査 |

- |

その他のポリシー変更イベントの監査 |

- |

サブカテゴリ |

セキュリティの設定 |

|---|---|

アカウントロックアウトの監査 |

成功および失敗 |

ユーザー要求/デバイスの信頼性情報の監査 |

- |

IPsec拡張モードの監査 |

- |

IPsecメインモードの監査 |

- |

IPsecクイックモードの監査 |

- |

ログオフの監査 |

成功および失敗 |

ログオンの監査 |

成功および失敗 |

ネットワークポリシーサーバーの監査 |

- |

その他のログオン/ログオフイベントの監査 |

成功および失敗 |

特殊なログオンの監査 |

- |

3.2.1.4. プリントログ¶

プリントログを収集するための監査設定を行います。

3.2.1.4.1. 監査設定の有効化手順¶

対象ホストに管理者権限をもつアカウントでログオンする

スタートメニューから[コントロールパネル]‐[管理ツール]‐[イベント ビューアー]を開く

[イベント ビューアー]画面で[アプリケーションとサービス ログ]‐[Microsoft]‐[Windows]‐[PrintService]の順に展開し[PrintService]の配下にある[Operational]を右クリックして[ログの有効化] にチェックを入れる

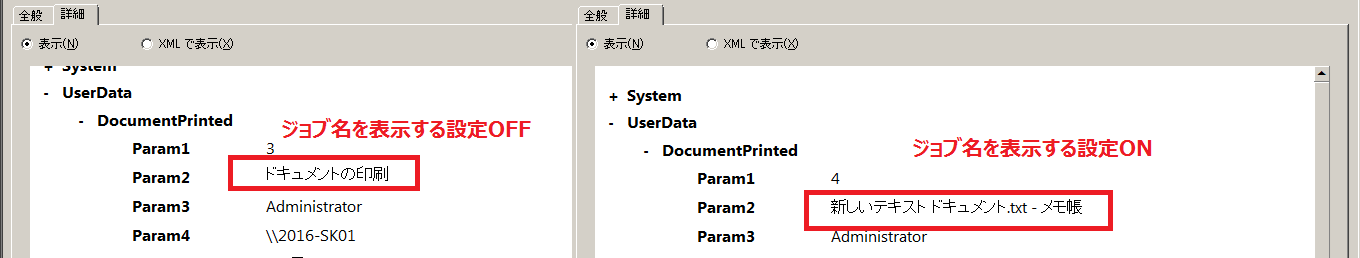

3.2.1.4.2. プリントしたジョブ名をイベントログに出力する設定¶

3.2.1.4.2.1. Windows Server 2012/2012R2での設定¶

下記の更新プログラムをインストールし、OSを再起動する

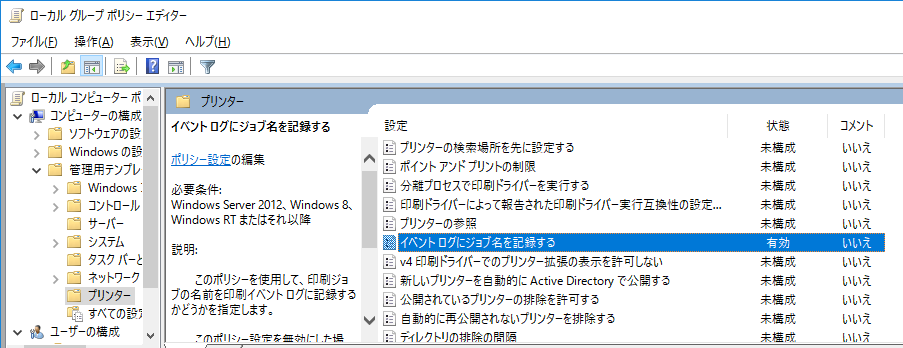

グループポリシーを変更する

グループポリシーエディタの編集(gpedit.msc)を起動する

コンピュータの構成\管理者テンプレート\プリンター\Alow job name in event logs を有効にする

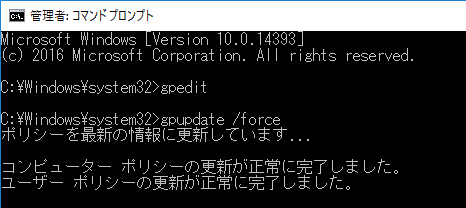

コマンドプロンプトから「gpupdate /force」を実行する

3.2.1.4.2.2. Windows Server 2016/2019/2022での設定¶

3.2.1.5. ログオン/ログオフログ(スクリプト)¶

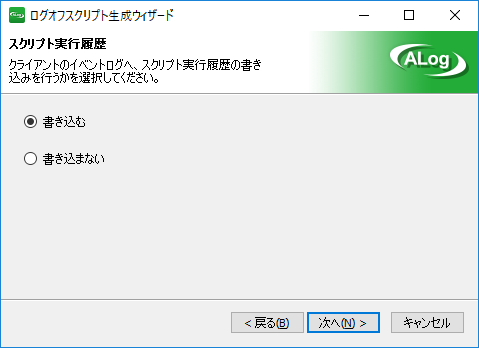

Step |

内容 |

補足 |

|---|---|---|

1 |

スクリプトの書き込む先となるイベントログの設定を変更する |

|

2 |

ログオン/ログオフをイベントログに記録するためのスクリプトを生成する |

スクリプトを生成するためのツール「LogOffScriptBuilder.exe」は、ALogサポートセンターからダウンロード可能。ツールを起動してスクリプト生成する

ツールを起動するマシンは、設定によっては対象ホスト内が適切な場合がある

手順は「ログオン/ログオフスクリプトの生成手順」を参照

|

3 |

生成したスクリプトを登録して動作するようにする |

Step2で生成したスクリプトを登録します。ドメイン環境では

ドメインコントローラーの「ドメインポリシー」にスクリプトを登録する

これによりドメインに所属するクライアントマシンに配布される。

ローカルユーザーのログオン/ログオフを取得する場合は、

ファイルサーバーに登録

手順は「スクリプトファイルの登録 ‐ ファイルサーバーに登録する場合」を参照

|

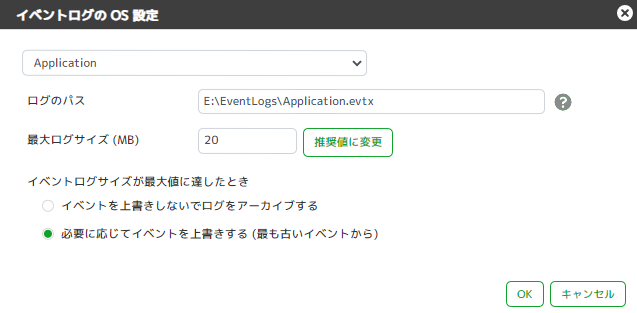

3.2.1.5.1. イベントログの設定手順¶

スタートメニューから[コントロールパネル]‐[管理ツール]‐[イベントビューアー]を選択する

イベントビューアーが起動するので、画面左側のツリーで[イベントビューアー]‐[Windowsログ]‐[アプリケーション]を右クリックして[プロパティ]を選択する

「ログのプロパティ」画面で、下記の通り設定したうえで[適用]ボタンをクリック

「ログのパス」 … 存在する任意のフォルダーに変更する。ファイル名は必ず”Application.evtx”のままにすること(例:”E:\EventLogs\Application.evtx”)

「最大ログサイズ(KB)」 … 512000KB(500MB)に設定する

「イベントログサイズが最大値に達したとき:」 … [イベントを上書きしないでログをアーカイブする]を選択する

3.2.1.5.2. ログオン/ログオフスクリプトの生成手順¶

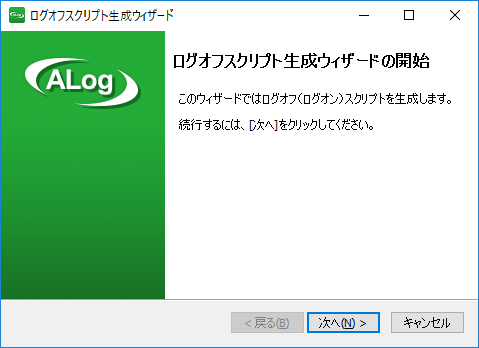

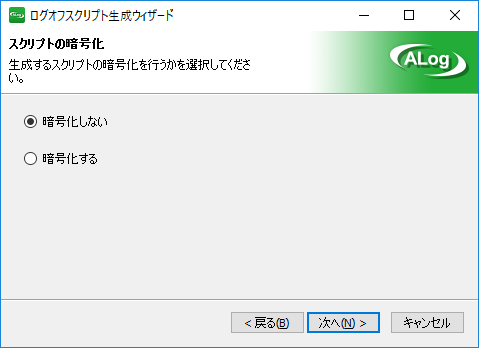

ALogサポートセンターからダウンロードした「LogOffScriptBuilder.exe」を実行し、ログオフスクリプト生成ウィザードを起動します。

ヒント

スクリプト実行時に、ドメインコントローラーへのイベントログ書き込みにスクリプト実行ユーザー自身の権限を利用する(別の管理者アカウント権限を利用しない)場合は、本ウィザードプログラムを含むフォルダーごと対象ホストへコピーしてから以下の作業を実施する必要があります。

ヒント

「LogOffScriptBuilder.exe」は管理者権限で実行してください。

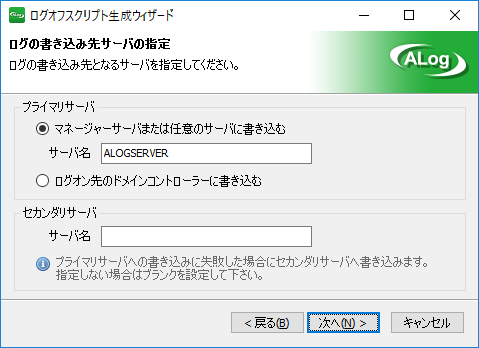

ヒント

セカンダリサーバーを設定すると、プライマリサーバーへのログオン、またはログオフログの書き込みが失敗した場合、セカンダリサーバーに書き込みが行われます。

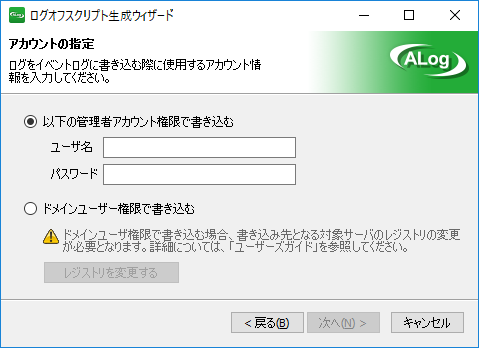

ログオン/ログオフログをサーバーのイベントログへ書き込む際に使用するアカウントを設定し、[次へ]ボタンをクリックする

注意

管理者アカウント権限での書き込みを選択した場合、ログオンまたはログオフスクリプト実行時に、ここで指定したアカウント権限で書き込み先として指定したホストのイベントログ(アプリケーション)への書き込みを行います。

ヒント

ヒント

ヒント

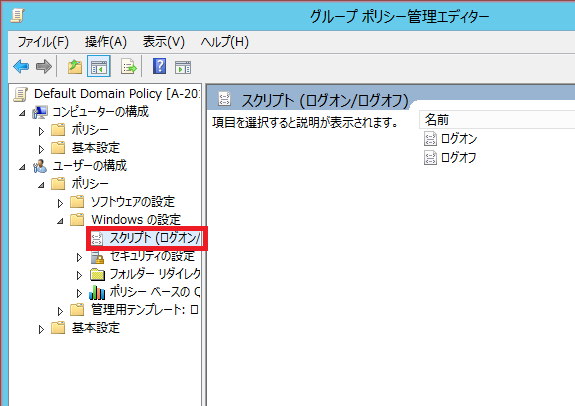

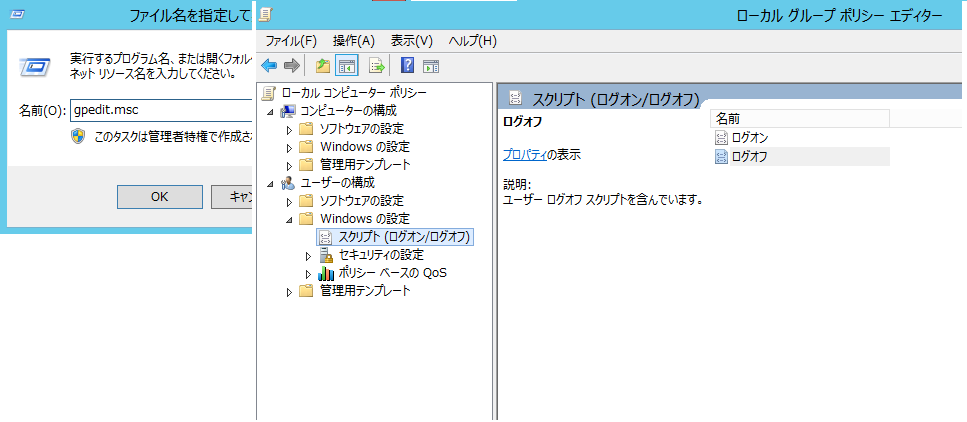

3.2.1.5.3. スクリプトファイルの登録 - ドメインコントローラーに登録する場合¶

対象ホストに管理者権限をもつアカウントでログオンする

スタートメニューから[管理ツール]‐[グループポリシーの管理]を選択する

監査対象のドメインを展開し[Default Domain Policy]を右クリックして[編集]を選択する

[グループポリシー管理エディター]画面で[ユーザーの構成]‐[ポリシー]‐[Windowsの設定]‐[スクリプト(ログオン/ログオフ)]を選択する

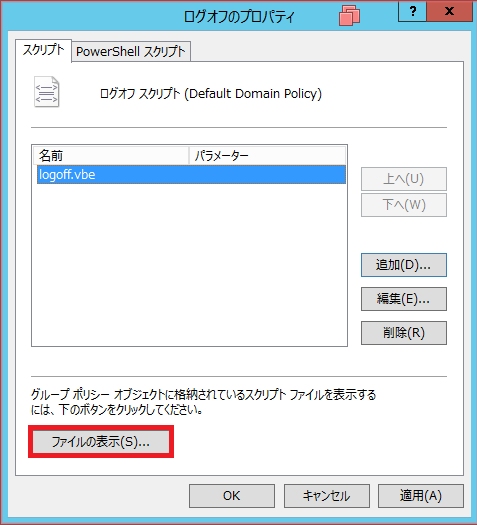

画面右側の項目から[ログオフ]をダブルクリックする

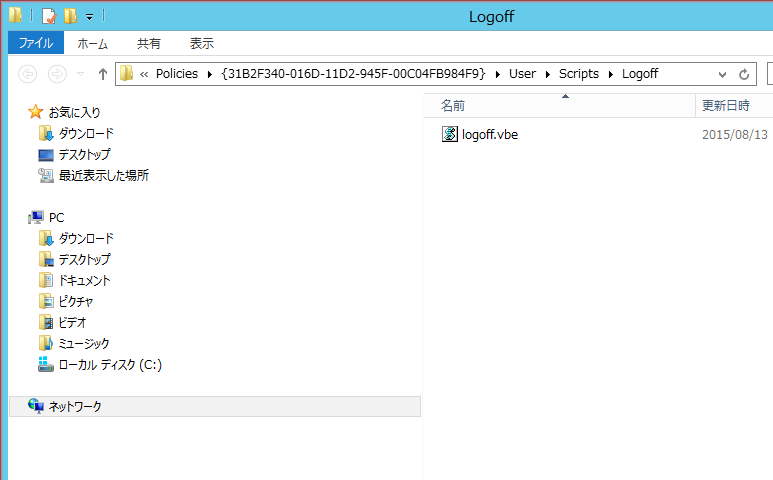

[ログオフのプロパティ]を開き、[ファイルの表示]ボタンをクリックする

ログオフスクリプトを設置するフォルダーが開くので、あらかじめ作成しておいた”logoff.vbs”または”logoff.vbe”をコピーする

[ログオフのプロパティ]画面に戻り、[追加]ボタンをクリックする

スクリプト名に手順7.でコピーした”logoff.vbs”または”logoff.vbe”を入力して[OK]ボタンをクリックする

注意

3.2.1.5.4. スクリプトファイルの登録 ‐ ファイルサーバーに登録する場合¶

ドメインコントローラーではなくファイルサーバーにスクリプトを設置する場合は、ファイルサーバー上で「ローカル グループ ポリシー エディター」を起動し、スクリプトの登録を行います。

3.2.1.6. アプリケーション起動ログ¶

対象ホストでアプリケーション起動ログを収集するための監査設定を行います。

注意

3.2.1.6.1. アプリケーション起動ログ:監査ポリシーの簡易設定¶

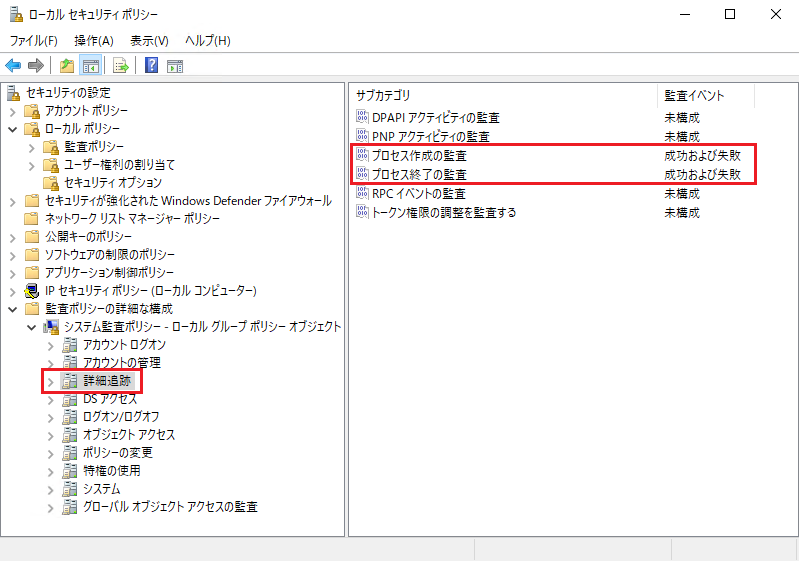

3.2.1.6.2. アプリケーション起動ログ:監査ポリシーの詳細設定¶

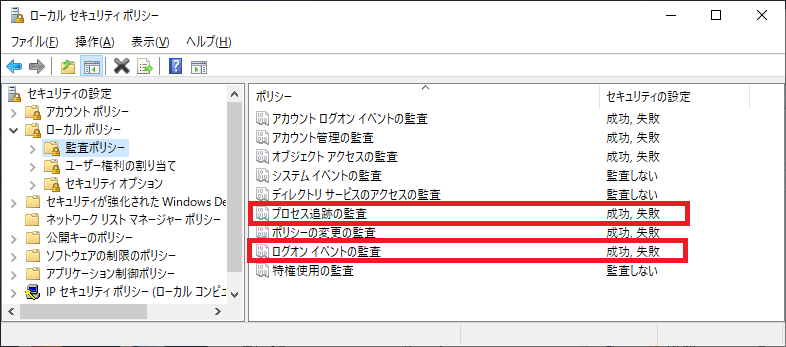

管理者権限をもつアカウントでログオンする

スタートメニューの[Windows 管理ツール]から[ローカル セキュリティ ポリシー]をダブルクリックする

[ローカルセキュリティポリシー]画面が開くので[セキュリティの設定]、[ローカルポリシー] 、[セキュリティオプション]と展開し、[監査: 監査ポリシー サブカテゴリの設定 (Windows Vista 以降) を強制して、監査ポリシー カテゴリの設定を上書きする]を開く

[有効]にチェックを入れて、「OK」ボタンをクリックする

[ローカルセキュリティポリシー]画面が開くので[セキュリティの設定]、[監査ポリシーの詳細な構成]と展開し、[システム監査ポリシー-ローカルグループポリシーオブジェクト]をクリックする

Forwarderで取得するログに対応する項目に[成功]、[失敗]チェックを入れて[OK]ボタンをクリックし終了する

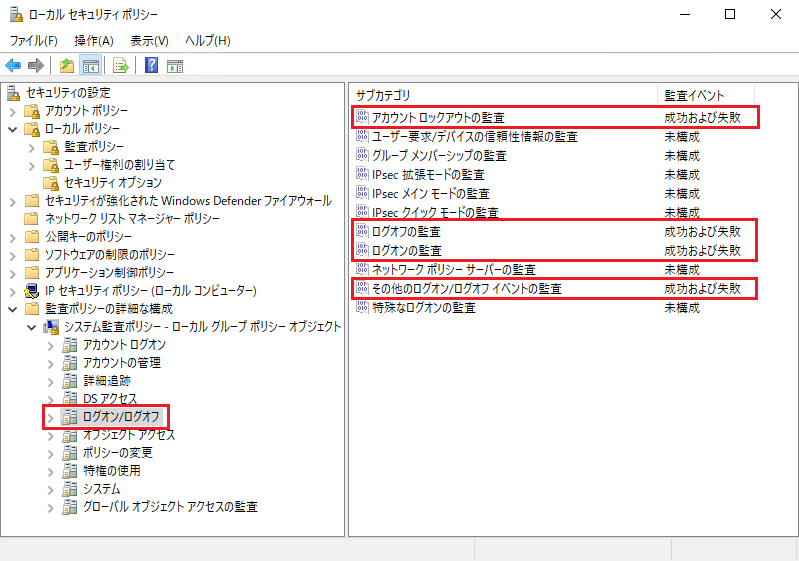

アプリケーション起動ログに必要な監査ポリシーは「詳細追跡」と「ログオン/ログオフ」カテゴリ配下にあります。

表 3.11 アプリケーション起動ログに必要な監査ポリシー¶ 詳細追跡

ログオン/ログオフ

※表における「-」は「未構成(監査なし)」を意味します

サブカテゴリ |

セキュリティの設定 |

|---|---|

DPAPIアクティビティの監査 |

- |

プロセス作成の監査 |

成功および失敗 |

プロセス終了の監査 |

成功および失敗 |

RPCイベントの監査 |

- |

サブカテゴリ |

セキュリティの設定 |

|---|---|

アカウントロックアウトの監査 |

成功および失敗 |

ユーザー要求/デバイスの信頼性情報の監査 |

- |

IPsec拡張モードの監査 |

- |

IPsecメインモードの監査 |

- |

IPsecクイックモードの監査 |

- |

ログオフの監査 |

成功および失敗 |

ログオンの監査 |

成功および失敗 |

ネットワークポリシーサーバーの監査 |

- |

その他のログオン/ログオフイベントの監査 |

成功および失敗 |

特殊なログオンの監査 |

- |

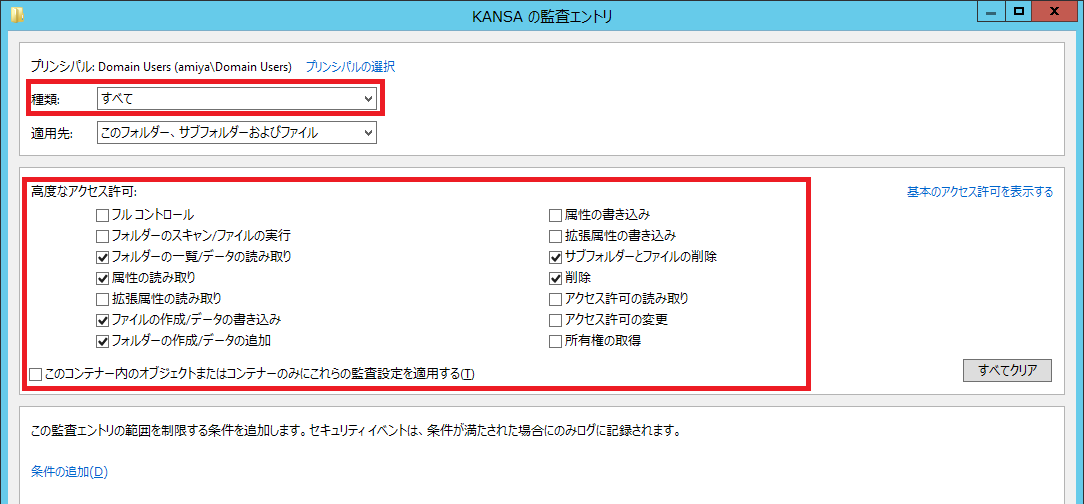

3.2.1.7. アクセス権変更ログ¶

監査エントリ画面で、[種類]を[すべて]に設定した後、[高度なアクセス許可を表示する]をクリックし、[高度なアクセス許可]内の[アクセス許可の変更]に追加でチェックを入れます。