投稿:2025/10/10

更新:2026/01/06

あの時、現場では何が起こっていたのか──病院、工場、港湾コンテナターミナルのランサム被害と復旧の実態

サイバーセキュリティの専門家が一堂に会する、株式会社網屋の「Security BLAZE 2024」。病院や工場、港湾コンテナターミナルビルなども被害に遭った、ランサムウェア攻撃についての講演をお届けします。

登壇者

国土交通省 最高情報セキュリティアドバイザー/日本シーサート協議会 専門委員

北尾 辰也

三菱UFJ銀行のシステム⼦会社に30年間勤務。2009年から2021年の12年間は銀行に出向しサイバーセキュリティに従事、CSIRTの⽴上げや対策製品の導⼊などを手掛ける。その間、外部委員や対外活動を通じ国内外の専門家との交流を育むとともに知見を広げる。 2022年4月からフリーランスとしてサイバーセキュリティに関するコンサルティング業務を行う。2022年11月から国土交通省の最高情報セキュリティアドバイザーを務めるとともに、日本シーサート協議会の専門委員としても活動している。

攻撃が発覚するのは未明や深夜… ネットワーク単位で被害が拡大する、ランサムウェア攻撃への備え

サイバーセキュリティの専門家が登壇

北尾辰也氏:国土交通省 最高情報セキュリティアドバイザーおよび日本シーサート協議会専門委員をやっております、北尾と申します。本日は「病院、工場、港湾コンテナターミナルのランサム被害 あの時、現場で何が起こっていたのか」についてお話ししたいと思います。

まず簡単に自己紹介です。私は三菱UFJ銀行のシステム子会社に30年間勤務していました。最後の12年間は銀行に出向して、サイバーセキュリティに従事しており、CSIRT(セキュリティ事故対応チーム)の立ち上げ等を行っていました。

2022年4月に独立して、現在はフリーランスとして、サイバーセキュリティに関するコンサルティングやアドバイザー業務を行っております。そういった関係で2022年11月から国土交通省の最高情報セキュリティアドバイザーを務めるとともに、日本シーサート協議会の専門委員や金融ISACの個人賛助会員として活動しております。

前置きですが、本公演は私が関係する組織や団体を代表して行うものではなく、それらの組織や団体の見解とも無関係です。またスライドには具体的な事例に関する記述がありますが、公表されているプレスリリースや報告書等をそのまま表示したものです。また個別の事案に対してコメントや見解を述べるものではありません。

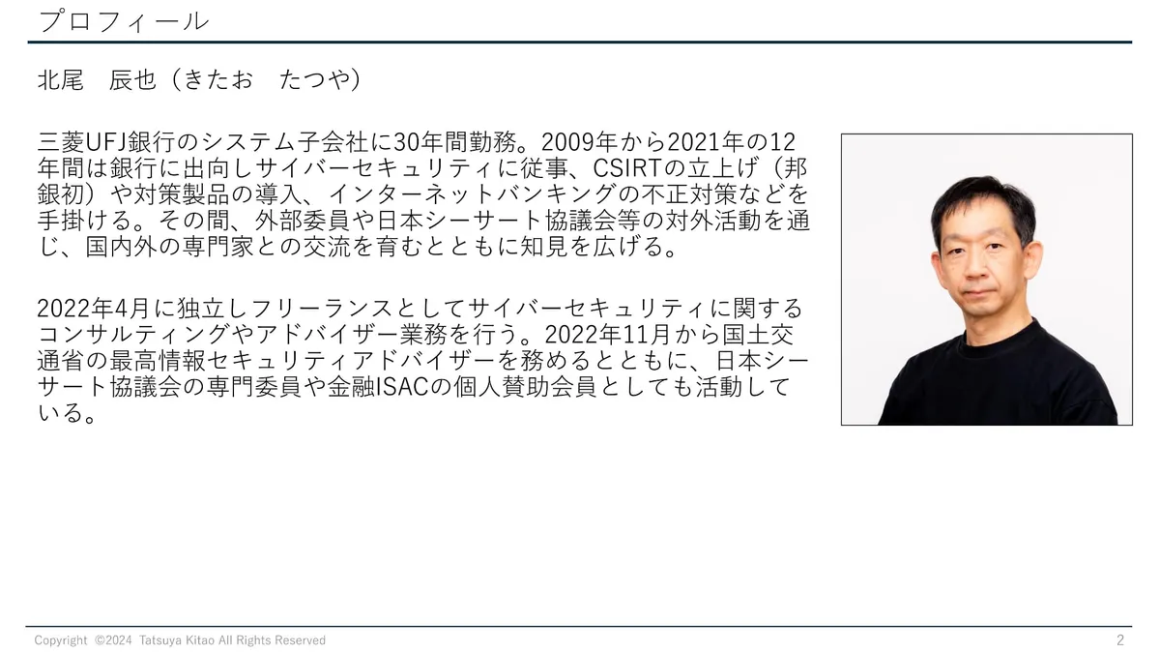

それでは日本におけるランサムウェアの例ということで、ここに出ているような事例はすでに報道等されていて、みなさんご存知の話であると思いますので、一つひとつ説明することは省きます。

復旧に数ヶ月を要する、ランサムウェア攻撃の被害

ただここに書いてあるとおり、例えば半田病院だと復旧まで2ヶ月を要したとか、小島プレス工業だと1ヶ月を要したとか。大阪急性期・総合医療センターだと2ヶ月を要しており、やはりランサムウェア攻撃に関しては復旧までに時間がかかっています。

唯一、名古屋港のコンテナターミナルだけは2日半で戻ったということで、なぜそれが可能だったかについてはご興味があると思いますので、このあとお話しさせていただきたいと思います。

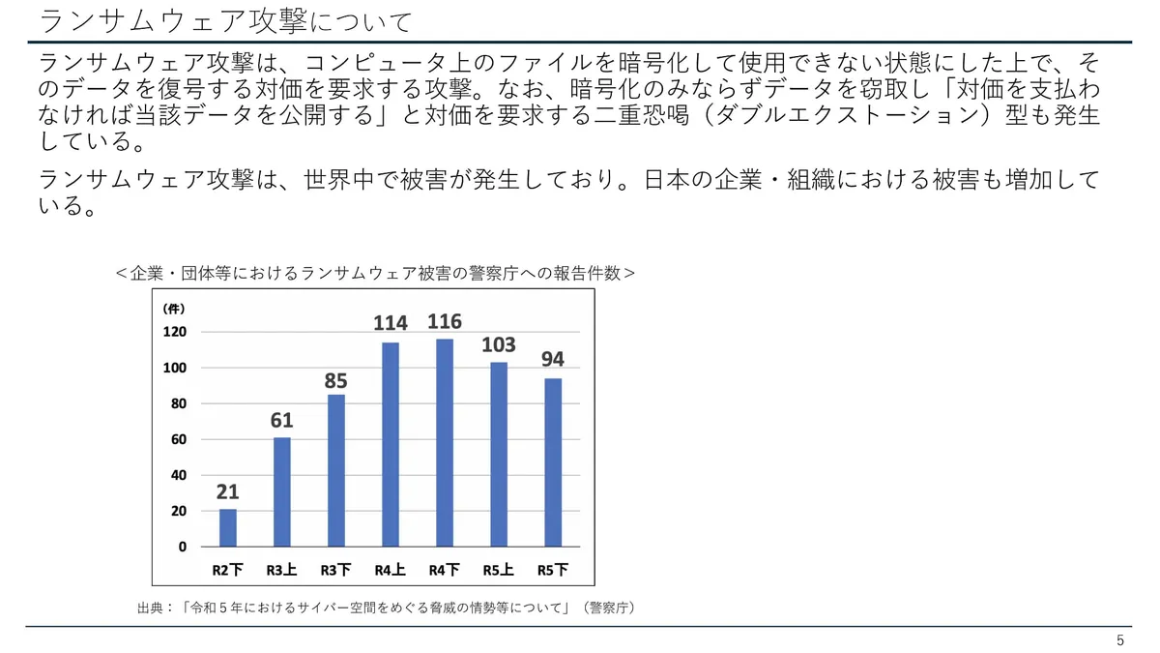

おさらいではありますけど、ランサムウェア攻撃は、コンピュータ上のファイルを暗号化して使用できない状態にした上で、そのデータを復号する対価を要求する攻撃です。

また、暗号化のみならずデータを取って「対価を払わなければデータを公開する」と対価を要求する、二重恐喝も発生しています。この攻撃は世界中で被害が発生しておりまして、日本の企業・組織における被害も増加しています。

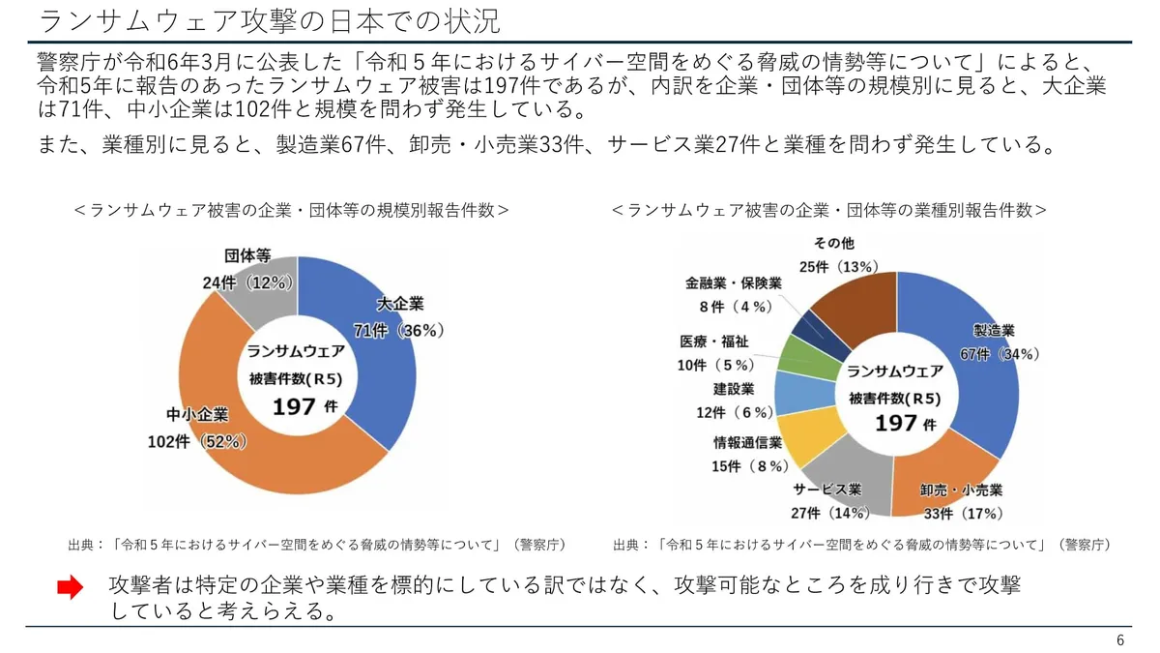

日本での状況も詳しい説明は省きますが、要は下の矢印のところに書いてあるとおりです。攻撃者は特定の企業や業種を標的にしているわけではなく、攻撃可能なところを成り行きで攻撃していると考えられます。そのため、いろいろな業種や規模の企業や団体が被害を受けています。

ランサムウェアは「ばらまき型」から「侵入型」へ進化

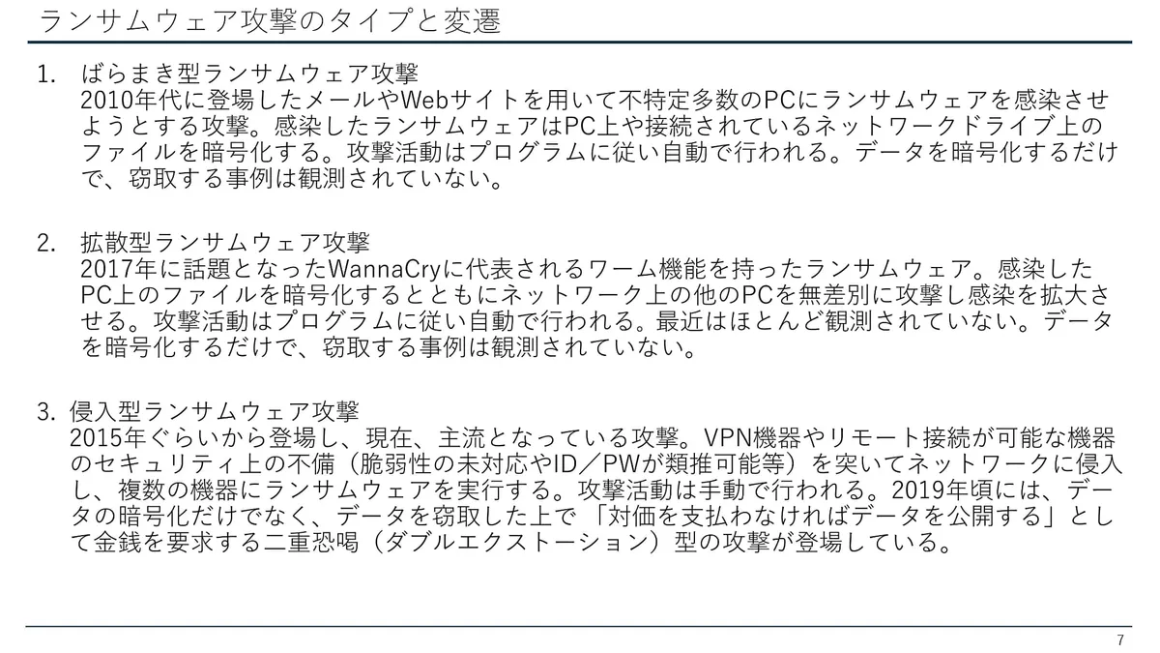

ランサムウェア攻撃のタイプと変遷もご存知の方が多いので、特に詳しくは説明しません。以前はばらまき型と言われるようなメールで配るタイプでしたが、最近では侵入型ランサムウェアというかたちですね。

VPN機器(インターネット上に仮想の専用線を設定し、特定の人のみが利用できる専用ネットワーク)や、リモート接続が可能な機器のセキュリティ上の不備を突いてネットワークに侵入し、複数の機器にランサムウェアを実行するといったものです。

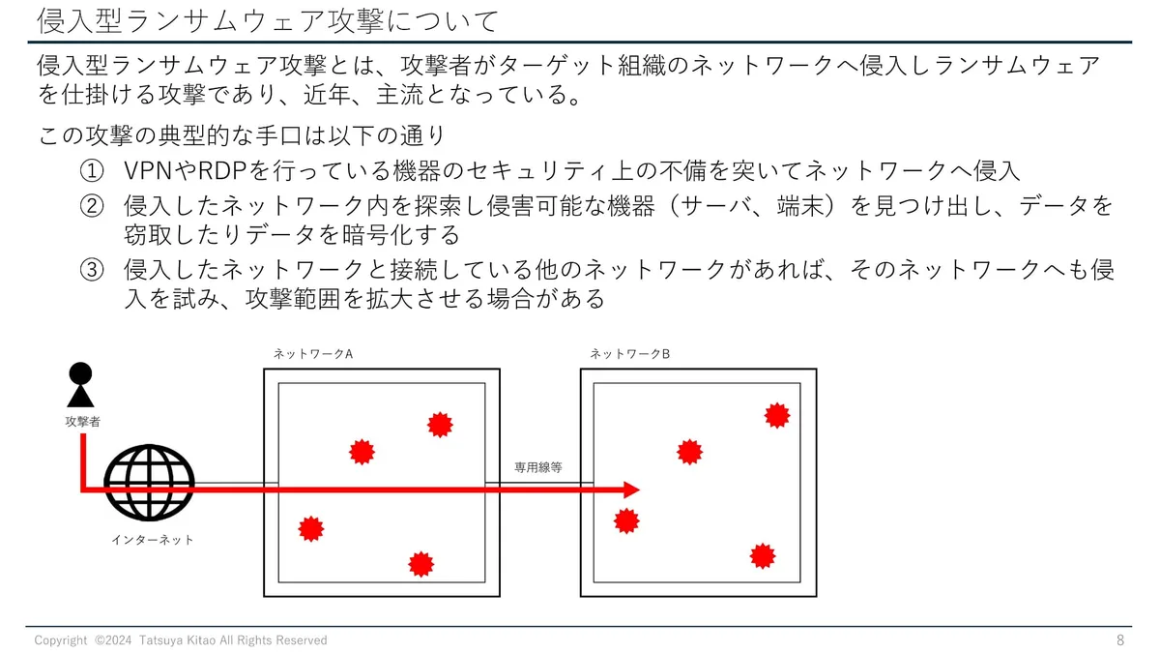

これについて少し細かく説明しますと、侵入型ランサムウェア攻撃は、攻撃者がターゲット組織のネットワークへ侵入しランサムウェアを仕掛けるかたちです。典型的な手口は、VPNやRDP(ネットワークを介して遠隔地のPCにアクセスし、手元の端末で操作する仕組み)を行っている機器のセキュリティ上の不備を突いて、ネットワークに侵入します。

その侵入したネットワークの中を探しまくって、攻撃可能なサーバや端末を見つけ出して、データを取ったり暗号化したりします。

そして、侵入したネットワークと接続している他のネットワークがあれば、そこへも足を伸ばして攻撃を拡大させる場合もあります。実際にいくつかの事例では、他組織経由で攻撃を受けたり、他組織への攻撃が拡大する手前で止めたという話もあります。

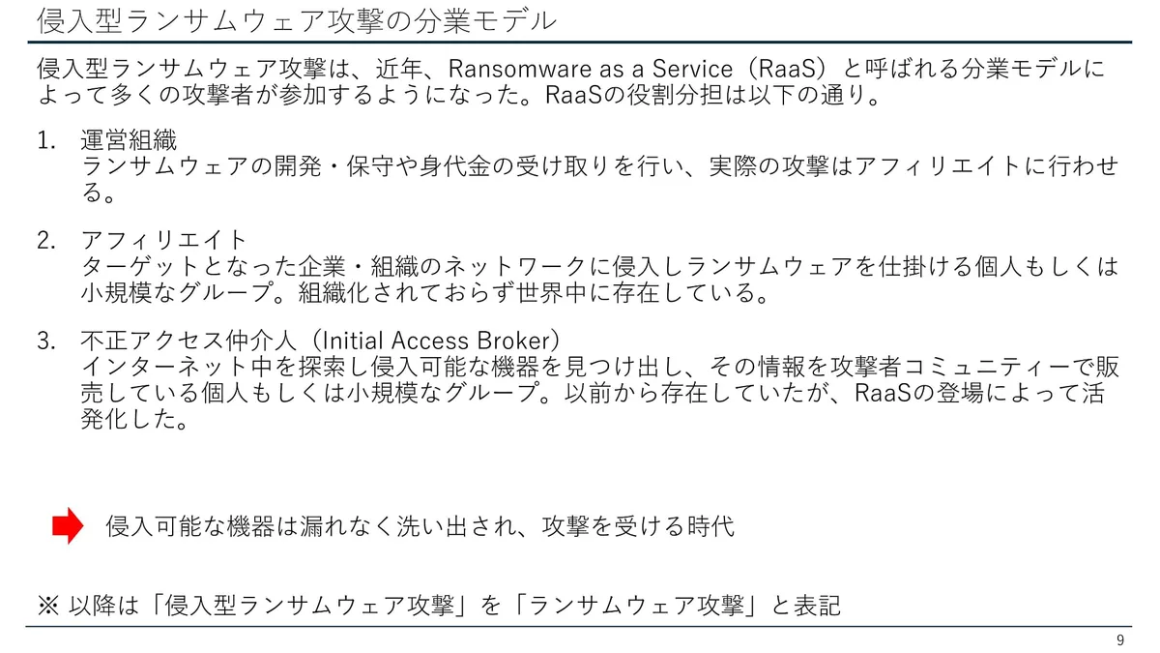

侵入可能な機器をもれなく攻撃できるように

侵入型ランサムウェア攻撃なんですけど、近年は分業モデル、RaaS(サービスとして提供されるランサムウェアやその提供形態)と言われていたりもするんですけど……あまりこういう言い方は好きではないんですが(笑)。この分業モデルで、多くの攻撃者が攻撃に参加するようになってきています。

まずランサムウェアを作るような人たちは、運営組織というかたちでランサムウェアを開発したり、リークサイト(何らかの方法で入手した機密情報や個人情報を不特定多数に公開するウェブサイト)を運用したりします。

実際に攻撃するのは、アフィリエイトと呼ばれる人たちです……要は、都度人を募集して攻撃しているという感じですね。このアフィリエイトの人たちは世界中に散らばっていて、特に組織化されているわけではないです。

そして、「このネットワークのここに脆弱なVPNがある」といった攻撃対象になる情報は、不正アクセス仲介人と言われる、Initial Access Broker……かっこいい呼び方なんですけど、別に呼び方はどうでもいいわけですが。この人たちが、ネットワーク中を探しまくって侵入可能な機器を見つけ出して、その情報を売るといったかたちですね。

Initial Access Brokerは以前からいたのですけど、RaaSの登場によって活発化しています。要はお金になるからということですね。この人たちが積極的に弱点のある機器を見つけ出すので、侵入可能な機器はもれなく洗い出されてしまいます。

それで世界中の攻撃者がアフィリエイトに群がってくるので、もれなく洗い出されて、なおかつ攻撃も受けるといった時代になっているのです。この侵入型ランサムウェアなんですが、少し長いので、以降は単にランサムウェアと表記します。

ランサムウェア攻撃の被害は、ネットワーク単位で拡大

それでは実際にランサムウェア攻撃を受けた際に、どういった対応をしているのか。インシデント対応の実際について話していきます。

ランサムウェア攻撃を受けた場合、どういう状況となるのか。また、実際の現場ではどのような対応を行ったのか、行わざるを得なかったのかについて、実際の事例の報告書やレポートから読み解いていきたいと思います。

まず基本的な認識ですが、ランサムウェア攻撃を受けるとどうなるのか。侵入型ランサムウェア攻撃は、基本的にシステム単位ではなくネットワーク単位になりますので、多くのサーバや端末に被害が発生します。

また、先ほども言いましたが、他のネットワークへ拡大する場合もありますし、他のネットワークが侵入経路である場合もあります。

このあと初動からいろいろ見ていくわけなんですけど、攻撃を認識した時点では進行中という場合がありますので、迅速な初動が望ましいです。うかうかしているとどんどん広がっていったり、隣接するネットワークに攻撃が移っていくということが起こり得ます。

システムがおかしい→「うまく動かなければ再起動だ」はNG

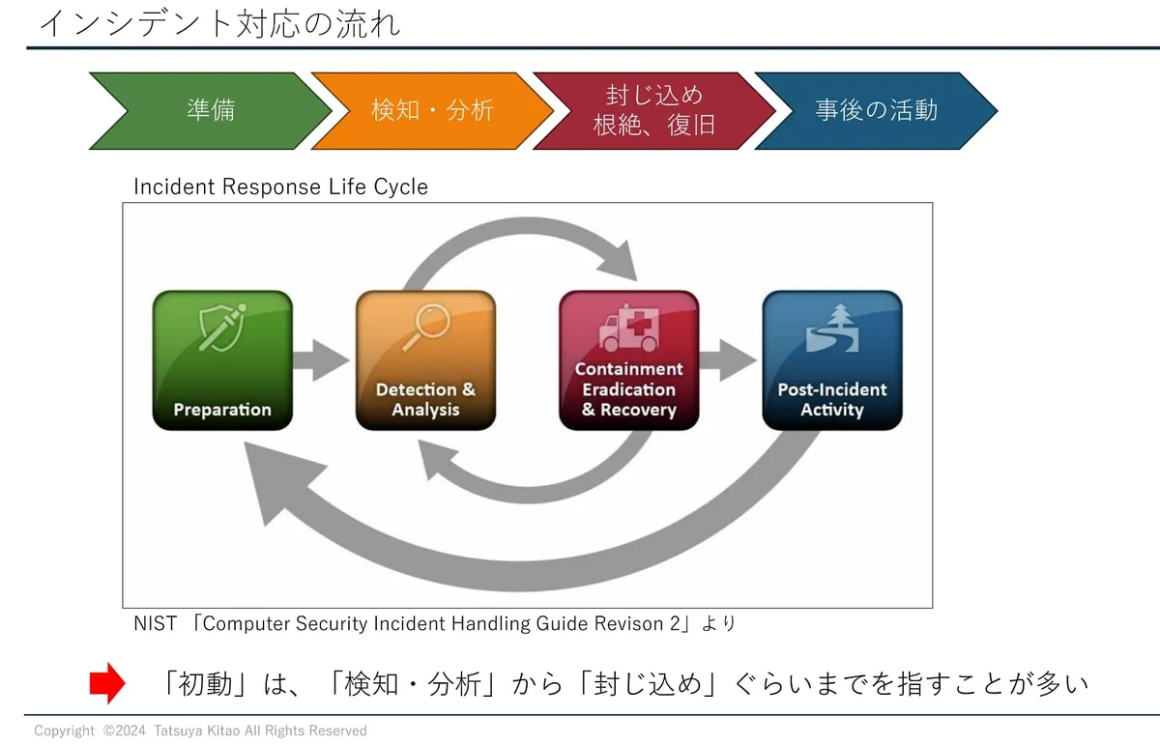

インシデント対応の流れについては、教科書どおりというかたちですけど。今回は検知・分析の部分と封じ込め、根絶、復旧に焦点を当てて見ていきます。

なお、よく「初動」と言われますけど、検知・分析から封じ込めくらいまでを指すことが多いです。非常に大切なところですね。初動できっちりとわかって封じ込めを行うことで被害を極小化できます。

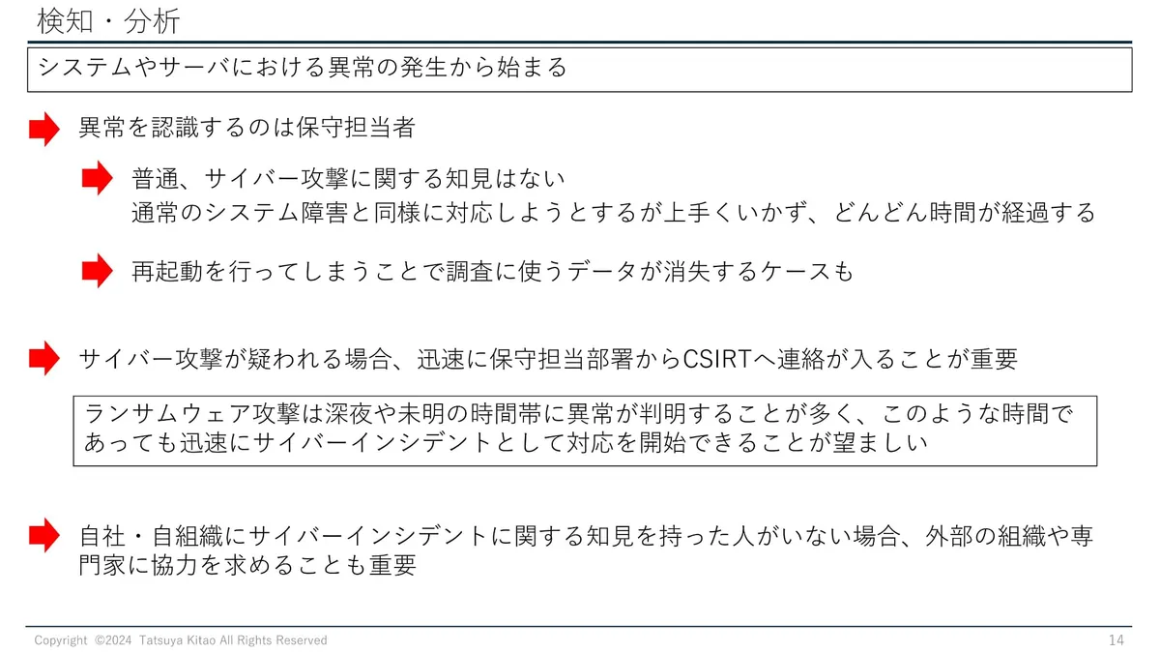

まず検知・分析という最初のところですが、ランサムウェア攻撃の場合、多くはシステムやサーバにおける異常の発生から始まります。

最初に攻撃者が侵入しているところは当然気づきづらいものですから、いよいよ何かを仕掛け始めた時。具体的にはデータが暗号化されたりして、システムが動かなくなるといった異常を検知するところから始まります。

この異常を検知するのは保守担当者ですが、普通はサイバー攻撃に関する知見はありませんよね。当然ですけど、システムがうまく動かないので普通のシステム障害と同様に対応しようとします。だいたいうまくいかなかったり、こんな状況は見たことがないという感じになって、どんどん時間が経過していきます。

また、特に分散系は多いんですけど、日頃から「うまく動かなければ再起動だ」という対応をしてしまうケースも少なくありません。再起動してしまうことで調査に使うデータが消失する……特にメモリなどの情報がクリアされてしまうので、あまりこういうことは行われないほうが、のちのちの調査は楽になっていきます。

サイバー攻撃が発覚する時間帯は未明や深夜

まずサイバー攻撃が疑われる場合、迅速に保守担当部署からCSIRTへ連絡が入ることが重要です。ランサムウェア攻撃は、攻撃者が判明するタイミングを自分でコントロールしていますので、だいたい気づきづらい未明とか深夜といった時間帯にやってきます。

この時間帯に異常が判明することが多いですが、それでも迅速にサイバーインシデントとして対応が開始できることが望ましいです。朝になるまで待つなんてことは当然できないわけですね。

また、いろいろな組織に無差別にこういった事象が発生しますので、自社・自組織にサイバーインシデントに関する知見を持った人がいないような組織もあるかもしれません。そういうところは自分たちだけで無理して対応しようとせずに、外部の組織や専門家に協力を求めることも重要です。

実際にこれから紹介する事例でも、やはり警察と連携するとか専門家の協力を仰いでいるところが報告書には書かれています。

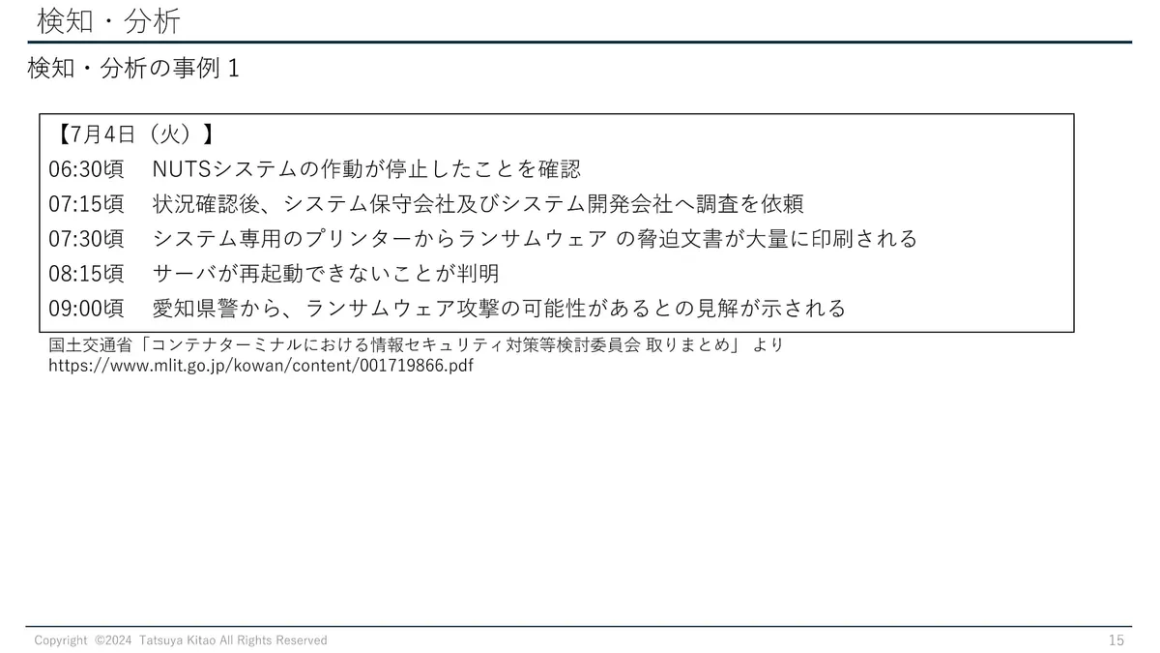

まず最初のところですね。名古屋港のコンテナターミナルは、国土交通省の『コンテナターミナルにおける情報セキュリティ対策等検討会 取りまとめ』資料に書いてあるんですけど。

ここの記載にあるとおり、朝6時半にシステムの作動が停止しました。NUTSはNagoya United Terminal Systemで、まさに名古屋港のコンテナターミナルのシステムです。

そのあと、しばらく調査を行っていたりするんですけど、プリンターから英語の脅迫文書が大量に出てですね。「これは只事ではない」ということで、やはり警察に相談というかたちで、9時頃にはランサムウェア攻撃の可能性があると。普通の障害ではなくて、大規模なシステム障害を伴うような攻撃であることがわかりました。

迅速な「ネットワークの遮断」がカギ

これは小島プレス工業さんのプレスリリースですけど、ここも夜の21時頃にサーバに障害が起こりましたね。やはり脅迫メッセージを見て「これはやばい!」と思ったのでしょう。あっという間に、もう未明には外部のネットワークを遮断しています。おそらくトヨタ本社とのネットワークも含まれていると思うんですけど。

拡散を防止するということで、すばやく遮断をしています。ここで動けていなければ、被害はもう少し広がっていたかもしれません。

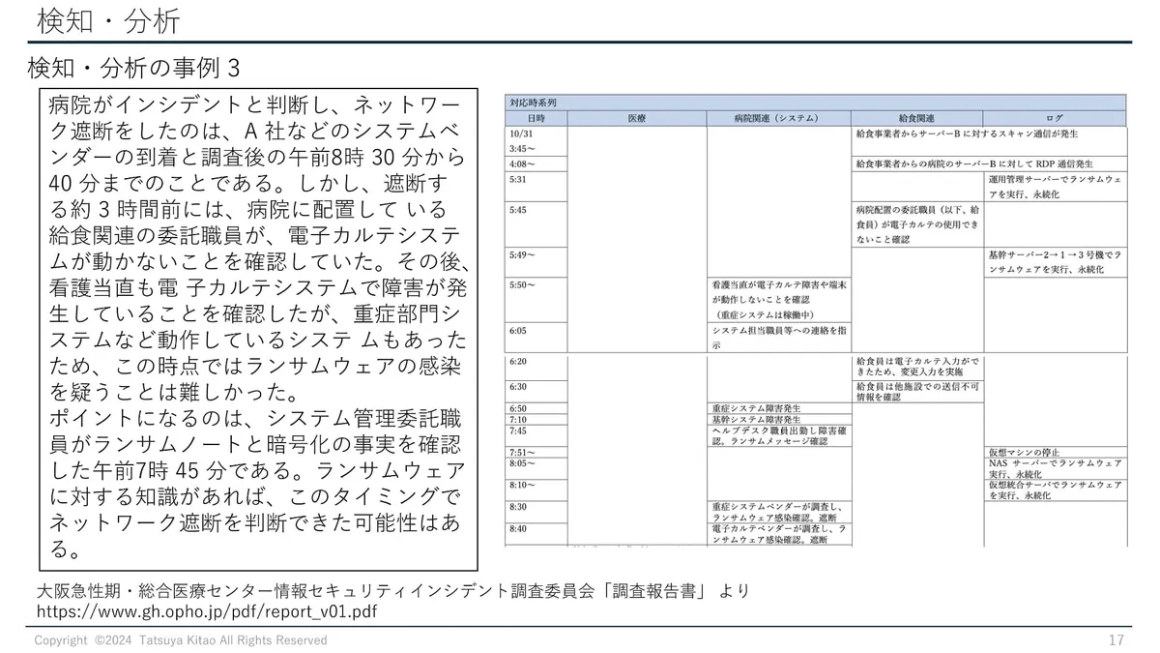

もう1つの事例は長いので、全部は読まないですけど、大阪急性期・総合医療センターの報告書ですね。これは非常に良くできているので、みなさんにぜひ読んでいただきたいです。

この報告書は、フォレンジック(セキュリティ事故が起きた際に、端末やネットワーク内の情報を収集し、被害状況の解明や犯罪捜査に必要な法的証拠を明らかにする取り組み)の結果を、きちっと時系列に並べてくれているんですけど。

順番にやられていってることがあとでわかってきています。やはり最初に気づいたのは朝の4時頃ですけど、どんどん時間が経っていって、最後に「ネットワークを遮断する」と決断したのは8時です。

これがもう少し早く対処が早ければ、最後のほうで被害を受けたシステムはその手前で止まったかもしれません。

また、ここで気づいていなければ……実際どれくらいの割合の機器が被害を受けたかまでは報告書に書いていないんですけど、残りの機器ももれなく全部やられてしまった可能性すらあります。

侵入経路もわからない中で、攻撃者を封じ込めるには?

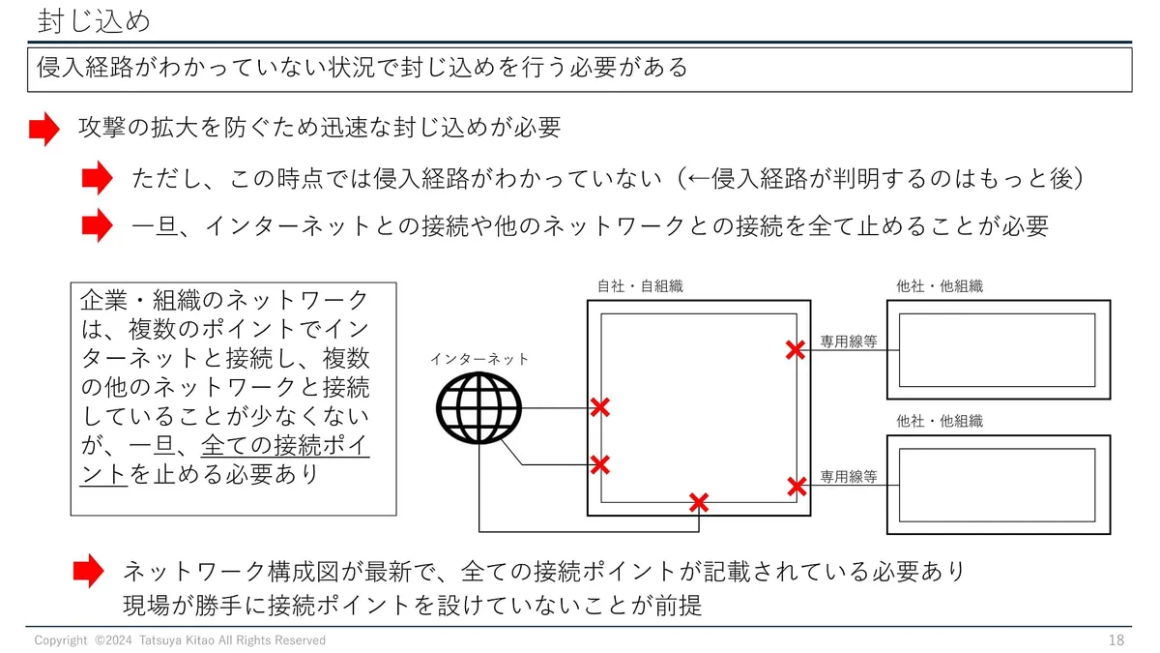

当然ランサムウェア攻撃は進行中ですので、わかってきたところで封じ込めをしないといけないんですけど、実際の現場では非常に難しいです。

なぜ難しいかというと、一番上に書いてあるとおり、侵入経路がわかっていない状態で封じ込めを行う必要があるからです。何かサーバがやられている。何にやられているかさえわかっていない状態ですね。なんとなくランサムウェアにやられているっぽいよねという感じです。

ですので、侵入経路がわかっていない状態の中で封じ込めを行う必要があります。当然、侵入経路が判明するのはもっと後になります。場合によってはログがなかったりして、最後までわからないケースもあったりするんですけど(笑)。

そういう状況であるために、まずいったんインターネットとの接続や他のネットワークとの接続を止めることが必要になります。どこから入ってきたかわからないわけですね。被害が見えている機器に到達できるようなネットワークの範囲は、かなり広いのが現実です。

システムの外部接続ポイントとか、保守のVPNからしか被害を受けているシステムに到達できないような、きちっとセグメンテーションされているところはなかなかないと思います。日本の企業の場合、どこからでも攻撃できるような構造になっているケースが多いものですから。

組織のネットワークが複数のポイントでインターネットと接続していますし、複数の他のネットワークを接続していることが少なくありませんよね。すると、どこから来たかわからないので、すべての接続ポイントをいったん止めるしかないんですよ。

ランサムウェア攻撃後、わずか2日半でシステム復旧 名古屋港コンテナターミナルが早期復旧できた理由

ランサムウェア攻撃を受けたら、どこを止めるべきか

ここでまたもう1つ、「ネットワーク構成図は最新ですか?」という問題が出てきます。(侵入型ランサムウェアに攻撃されたら)外接ポイントを止めなきゃって言うんですけど、ネットワーク構成図が最新じゃないケースが多かったりもします。

「すべての接続ポイントが記載されていますか?」。されていないケースが少なくなかったりするので、これもヒアリングしながら止めていくかたちになっています。

また、これもあるあるなんですけど、現場が勝手に接続ポイントを設けていたりします。こういったことから、封じ込めは意外と苦戦していくということですね。

あとで報告書などを読むと「侵入経路はここ」とか書いてあるんですけど、あくまでもそれは後でわかる話だったり。演習でも「侵入経路はここです」と言ってくれたりするんですけど、実際の現場ではそういうことはありません。

無限に可能性のある侵入経路が出てくるということですね。そういうことを把握した上で、状況に応じて対応しないといけないのが、まず最初の一番の苦労になってきます。

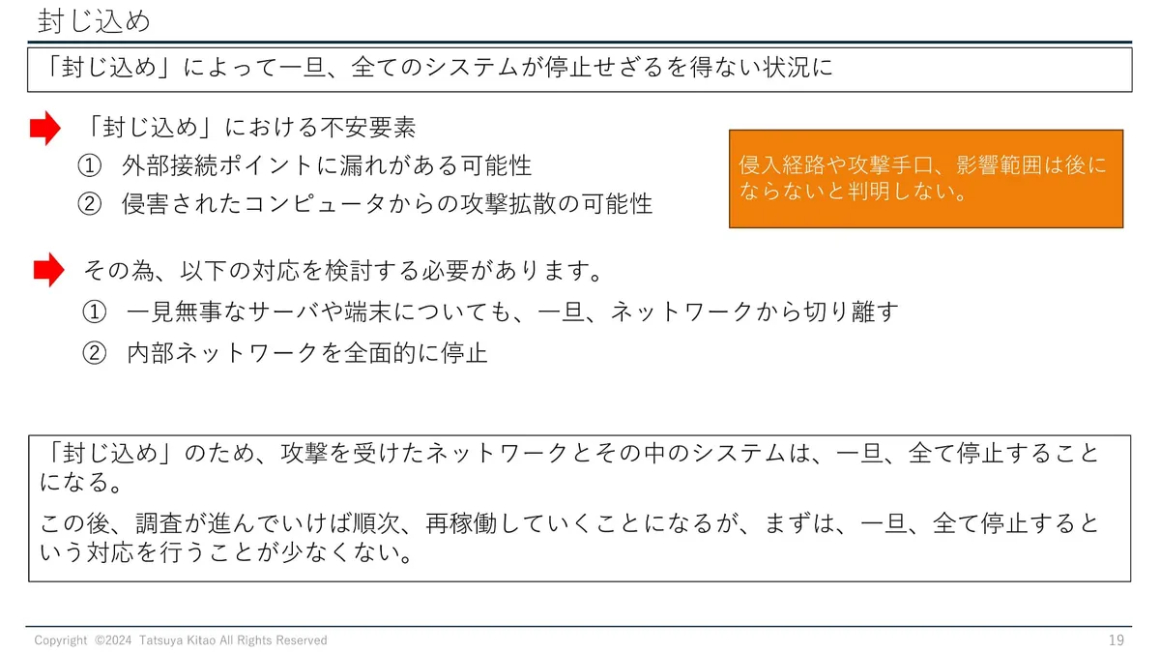

次ですね。封じ込めは侵入経路だけでいいのか? ということですよね。封じ込めにおける不安要素と書いてますけど、外部接続ポイントに漏れがある可能性もあります。全部止めたつもりが実はまだ攻撃者は入れて、さらに攻撃されるかもしれませんし。

また、最近のパターンではあまりないんですけど、侵害されたコンピュータに何か仕込まれていて攻撃が内部で拡散する可能性もあります。こういうことも後になるとわかるんですけど、この時点ではわかりません。

ですので、多くの被害事例でも起きているんですけど、いったん全部止めて、更地から確認していくしかないということになるんですね。一見無事なサーバなどもいったん止めましょうとか、内部ネットワークも全面的に停止しましょうということが起きます。

この後調査が進んでいけば、順次再稼働していくことになるんですけど、やはりいったんすべて停止せざるを得ない状況になることが少なくありません。

OA系システムを止めるとコミュニケーションは壊滅状態に

実際の事例でもそうですね。大阪急性期・総合医療センターでも、やはり電子カルテに関連するすべてのネットワークの遮断および利用停止を行っています。

小島プレスさんもやはり全サーバ停止しています。その後、その日中に工場を稼働するために最低限必要なサーバのシステム稼働可否を確認して、大丈夫そうなので動かしたりはしているんですけど。でもわからないので、いったんは全部停止しています。動かしているとやられてしまうかもしれませんから、止めるしかないわけですね。

いったん全部止めるって言いますけど、みなさんの会社のネットワークによっては、例えば業務システムが入っているところにOA系も一緒にあったりしますよね。被害を受けたネットワークに、通常みなさんが文章を作ったりメールをするOA系のシステムも入っていると、これも止まります。

メール、ファイルサーバ、グループウェアをいったん停止せざるを得なくなるために、社内のコミュニケーションが壊滅的な状態になります。電話をかけようにも電話帳が……今更みなさんのところに紙の電話帳とかないですよね。パソコンで探しますよね。電話すらほとんどしなくてチャットなのに「チャットができない!」という感じです。

当然OA系に被害が発生するケースも少なくはないので、これは停止せざるを得ないんですけど。(ネットワークがつながっていると)被害が発生していなくても停止せざるを得なくなります。もし被害が発生していると、さらに長期間に渡って使用ができなくなってしまいます。

ですので、このOA系が使用できないことで社内も混乱しますし、まずそこの対処をしないと何も始まらないことになってしまうので。やはり多くの事案でこの部分はすごく苦労していると思います。

ある事案では、社員食堂がシステム化されていて、サイバー攻撃の影響で使えなくなってしまいました。ただ、その会社さんではメニューをカレーのみにしてサービスを継続し、しかもカレーはタダにしたので、逆に結束が固まったと聞いたことがあるんですけど。ちょっと余談ではありますけど、こういったものまで止まってしまいます。

ですので、特に侵入型ランサムウェア攻撃の封じ込めは侵入経路がわからない状態で対応しないといけない。ネットワークにつながっている社内のシステムを全部止めざるを得ないことを、まず理解していただく必要があると思っています。

「問題がない」と「問題が見つかっていない」は紙一重

いったん封じ込めができたとしましょう。次は根絶・復旧に移っていきます。影響の確認をして、復旧していくわけです。影響のないものはそのまま使って、影響のあるものは初期化してから直したりしていくと思うんですけど。

これも影響有無の確認は難航します。みなさんも経験したことがあると思うんですけど、問題がないということはすごく難しいんですよね。問題がないことと問題が見つかっていないことは紙一重なので。

ランサムウェア攻撃は、攻撃者が手動でサーバや端末へ攻撃を行うため、攻撃パターンは多様です。ですので、影響有無を特定することが非常に難しいです。当然Windows系であってもLinux系でもやりますし、仕掛けるランサムウェアを変えてくることもできるわけです。

暗号化被害を受けていない、パッと見は何も問題なさそうなサーバや端末も攻撃者が侵害していて、そこを起点に他のサーバを攻撃するといった細工を施しているケースも考えられます。考えだすとキリがないんですけど。

例えばランサムウェアの検体を見つけ出して、それを検知できるようにしてアンチウイルスソフトでスキャンすれば影響有無の確認が終わるような、そんな簡単なものではないです。

そのため、結局影響の有無を1個1個調べていると時間が経ってしまうので、実際は「全部初期化して再構築するしかないよね」という復旧方針にならざるを得ないケースが多いと思います。

まさにそこが詳しく記載されているのが、この事例の報告書ですね。一番最後のパラグラフですけど、システムや機器の正常性を証明できないことから、原則初期化を行う方針を決定するかたちですね。

基幹システムはバックアップがあったんですけど、まずそこに戻すまでの手前までで、機器を初期化してOSもソフトも入れ直してガラを作らないといけない。ガラを作ってからリストアをする。こういうことをしないといけないですから、バックアップがあったとしても、やはり時間はかかります。また、多くの組織ではバックアップもやられてしまう。あればまだマシなんですよね。

オンライン上のバックアップも攻撃者のターゲットに

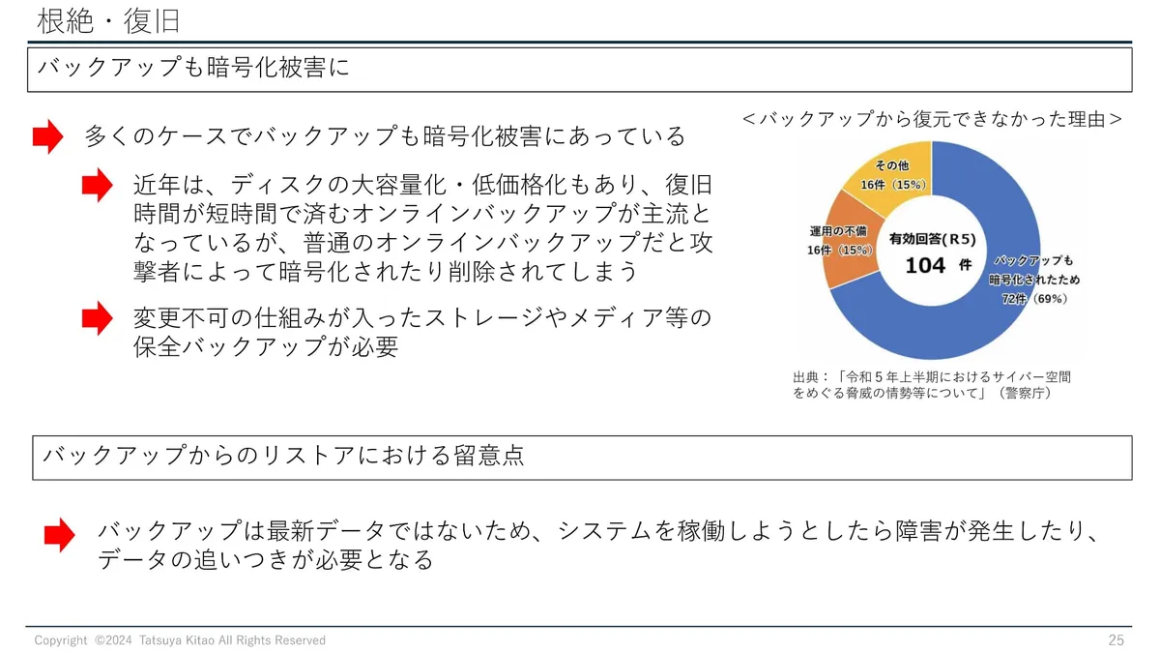

これは警察庁の『サイバー空間をめぐる脅威の情勢等について』という統計資料です。バックアップから復元できなかった理由のアンケートには、やはりバックアップも暗号化されていたためというところがけっこう上がっています。

その他のなぜ復号できなかったかというのは、また別の意味で興味があったりするんですけど。運用の不備って何だろうな。途中でぶっ壊したのか、よくわからないんですけど。おそらく最新じゃなかったからちゃんと動かなかったというのもある感じはしますね。

いわゆるリストアする仕様が十分じゃなくて、バックアップからの復元テストってみなさんのところもやってないケースが多いですよね。実際にやってみるとうまくいかないことも少なくないんじゃないかなと思います。

でも、まずバックアップがあれば、何かしらスタート地点があるんですけど、暗号化されてしまうとどうしようもありません。

この背景としては、やはり近年ディスクが大容量化・低価格化されているので、オンラインバックアップが主流になっている。そのほうが復旧が早いですし。ただ、普通のオンラインバックアップだと攻撃者に暗号化されてしまいます。もしくは削除されてしまうケースもあります。

いずれにしても使えなくされてしまうということですね。ですので、やはり変更不可の仕組みが入った保全型のストレージ、もしくはメディア等ですね。こういう時はメディアが強いですね。メディア等の保全バックアップと呼ばれるものを導入しておかないと、実際のバックアップが使えない状況になってしまいます。

バックアップが残っていても、データが古いことが少なくない

それから、バックアップからリストアする際ですね。これもバックアップは最新データではないので、リストアしたデータからシステムを稼働しようとしてもうまく動かないことは容易に想像できますよね。また古いデータなので、データの追いつきが必要となったりしています。

例えばOAのファイルサーバが3日前に戻ります。諦めてくださいというのは十分あり得ると思うんですけど。「お客さんの取引データが3日分ありませんから」って、それはないですよね(笑)。なんとか復元するとか、欠落を踏まえて次の事務をしていく必要があります。

実際の事例でもやはりバックアップは古く、そこに対する考慮をしないといけなくなってきます。名古屋港のコンテナターミナルでは連携に障害が発生したりしています。

侵入経路の調査も難航するわけですね。なぜかと言うと、外部接続ポイントがたくさんあったり、ログが十分取れていないことがあったりします。

いずれにしてもネットワークを再稼働する際には、すべての外部接続ポイントについてセキュリティ上の対策の現状を調査して、「入られなかったからそこはいいよね」って、そんな甘くはないですよね。

実際に起きると、「ほかは大丈夫なのか!?」という話に絶対になります。そこも踏まえて全部きちっと見直しをかけないといけないので、これも時間がかかります。やはり実際の調査事例でも、「ログが上書きされて調査できませんでした」という話も少なくありません。

名古屋港ではログも暗号化されてしまっています。これは(調査事例に)書いてあるんですけどね。結局のところ、侵入経路はわからなかったというかたちだったりします。

ランサムウェア攻撃の復旧には、数週間〜数ヶ月かかる

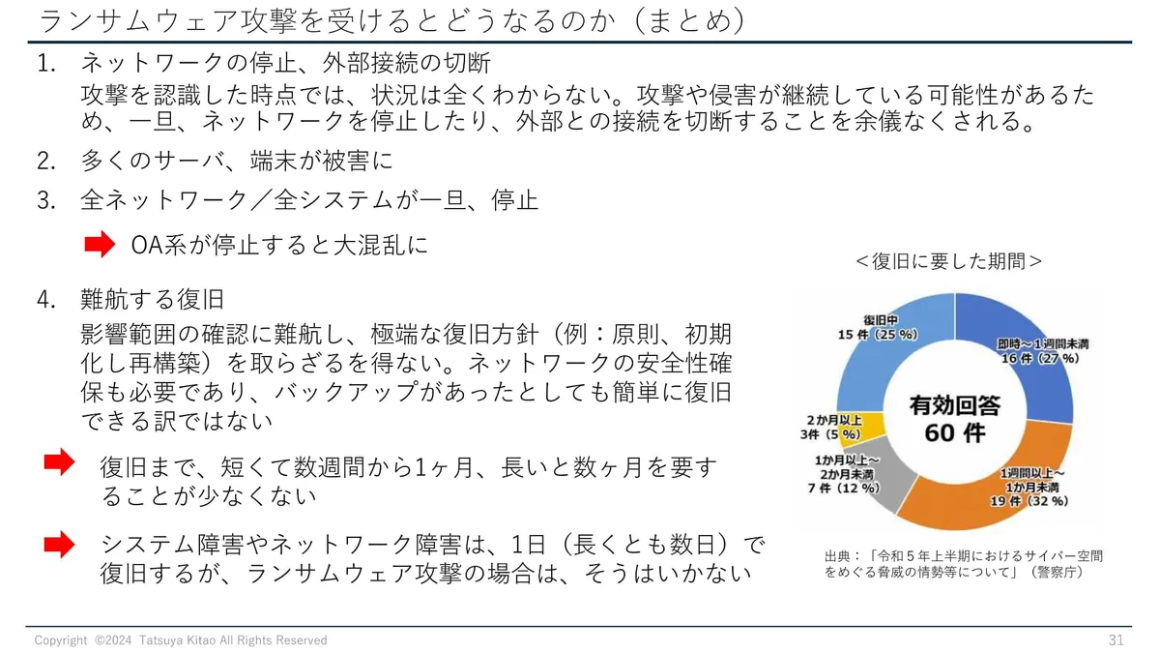

ということで、ランサムウェア攻撃を受けるとどうなるのかのまとめです。まずネットワークが全面的に停止したり、一時的に外部接続の切断をせざるを得ないです。

また、日本の企業・組織の場合は、中のサーバはパッチを当てていないことも少なくなかったり、管理IDやパスワードが類推可能なことが多いので、多くのサーバや端末がやられてしまいます。

OA系も停止すると、大混乱から始まります。それから復旧も、さっき言ったようにそう簡単ではないということですね。影響確認も「何をもって白とするか」というのはなかなか難しいです。ネットワークの安全性をどう確保して再稼働させるかというのも難しいですし。バックアップがあればいいですけど、なかったらもっと大変です。

復旧まで普通のケースでも短くて数週間から1ヶ月、長いと数ヶ月を要することが少なくありません。このあとBCP(事業継続計画)などの話をしていくんですけど、普通のシステム障害やネットワーク障害はだいたい1日とか数日で復旧します。

ランサムウェア攻撃の場合はそうはいかないです。実際にランサムウェア攻撃を受けて警察に届け出た組織・企業の回答では、復旧に要した期間は1週間から1ヶ月というところから、左のほうは1ヶ月以上〜2ヶ月、2ヶ月以上。さらに復旧中というのはどれくらいやってるかわからないんですけど(笑)。こういったかたちですね。

これはあらゆるランサムウェア攻撃なので、即時とか1週間というのは本当に一部だけやられましたというケースじゃないかなと思います。

名古屋港コンテナターミナルは攻撃から2日半で復旧

次ですね。名古屋港は2日半で復旧していますが、どうしてできたのかということですね。これは逆に言うと、どうすれば早期に復旧できるのかということの裏返しにもなります。

まず、実は名古屋港のコンテナターミナルは単独システムでした。ベンダーのデータセンターにこのシステム専用の区画があって、そこに置いてありました。

あとはバックアップが生きていた。単独システムですので、資産の把握が完璧にできているわけですね。システム構成やネットワーク構成も最新のものがあります。保守も頻繁に行われているので、保守ベンダーとの契約や関係もしっかりしていますし、何かあった時にすぐ対応してくれます。

それから関係者が結束していたり、意思決定が早くできていたということです。ただ名古屋港のシステム部門を担当されている方は、あまりサイバーの知見はなかったわけなんですけど、そこを警察と連携することで補っているということですね。

一方、課題はログが暗号化されてしまったり、素人集団でインシデント対応をやっていたことだったり。

実はシステム停止中もマニュアルで最小限の荷役を継続していたんですけど、こういったことに備えてBCPが整備されていたわけではなくて、システム化以前の経験者がいたため可能だったということですね。そういったかたちで乗り切ってきたということです。

ランサムウェア攻撃への技術的な対策

ということで、最後のパートになりますが、ランサムウェア攻撃への技術的な対策です。これまでずっと言ってきているので、ここでは多くは語りませんが、意外と重要なのが、2つ目にあるネットワークガバナンスですね。

ネットワーク構成や資産。このキーワードは世の中にはない言葉なんですけど、ネットワーク構成や資産を把握したり、勝手に外接ポイントを作らせないことも何か起きた時に非常に重要です。

それから、5番目のネットワークのセグメンテーションですね。これはこのあともう少し詳しく説明していきます。それ以外はおそらく言われている対策ですので、みなさんも認識されていると思います。

あとは6番ですね。社内コミュニケーションの代替手段確保です。最近はOA系のサービスやグループウェアはSaaSを使っていることが多いので、直接外部からSaaSにアクセスするような対処をして乗り切ることも可能になっています。以前と比べて代替手段は確保しやすくなっていると思います。

致命的な打撃を免れるためのプランを整備

次は人や組織の対応ということで、まずランサムウェアに対するリスク評価を行ってBCPを整備することが非常に重要です。ランサムウェア攻撃を受けるとどうなってしまうのか、ビジネスや会社の経営にどのような影響が出るのかときちっと評価して、致命的な打撃を免れるためのプランを整備していくことが必要です。

それから、当然下のインシデント対応体制を整備したり、対応要員を確保したり、専門家や警察との連携。システムの保守体制をきちっとしておいたり。

あと、会社や組織によってはステークホルダーがいろいろいて、ふだんは関係調査や役割分担があいまいだったりします。それもきちっとしておかないと、関係調整している間にどんどん時間が経っていったり、お金を誰が出すんだという話になったりすることが少なくありません。

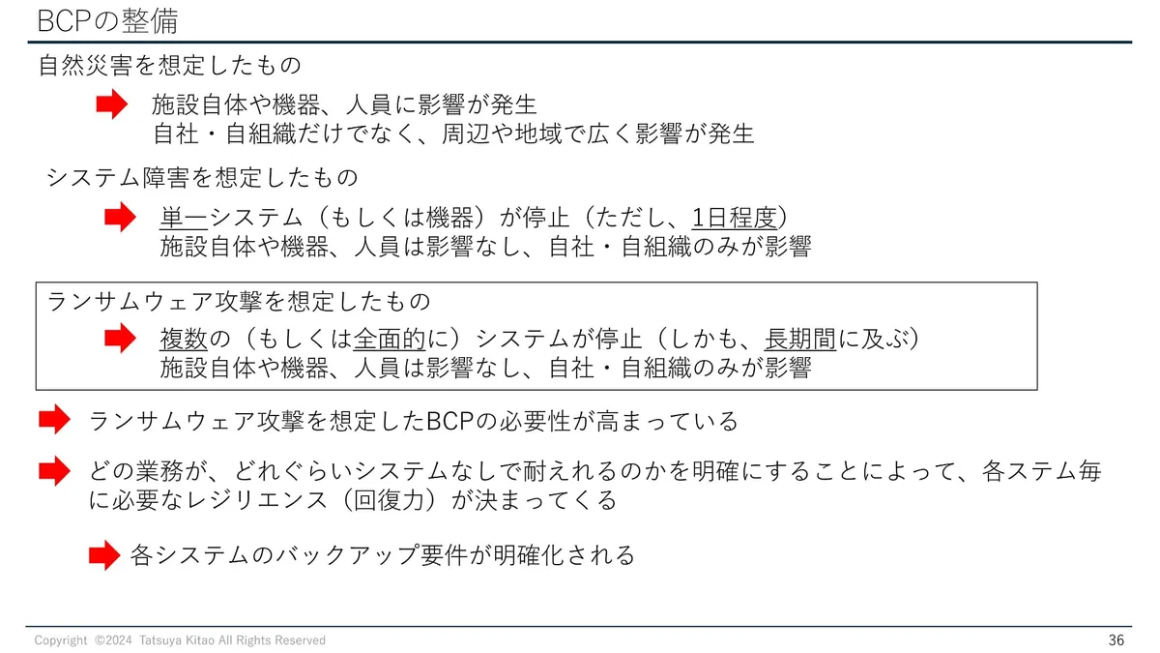

BCPの整備ですね。ランサムウェアを想定したものは、自然災害やシステム障害とは違います。複数のシステム、もしくは全面的にシステムが停止して、しかも長期間に及ぶんですけど。自然災害と違って施設自体や機械は無事だったり、人員は影響なかったり。自社、自組織のみが影響を受ける。

また、世の中の反応も違いますね。非常に批判的な雰囲気になります。ですので、ランサムウェア攻撃を想定したBCPは非常に必要であり、「どの業務がどれくらいシステムなしで耐えられるのか」を明確にすることで、各システムごとに必要なレジリエンスが決まってきます。

要は、どれくらいバックアップを用意しないといけないのか。「全システム保全型バックアップのお金なんてありません」というのは当然だと思うんですけど。すると、こういったところを作ることで、どういうレジリエンスが必要かということがきちっと定義されてきます。

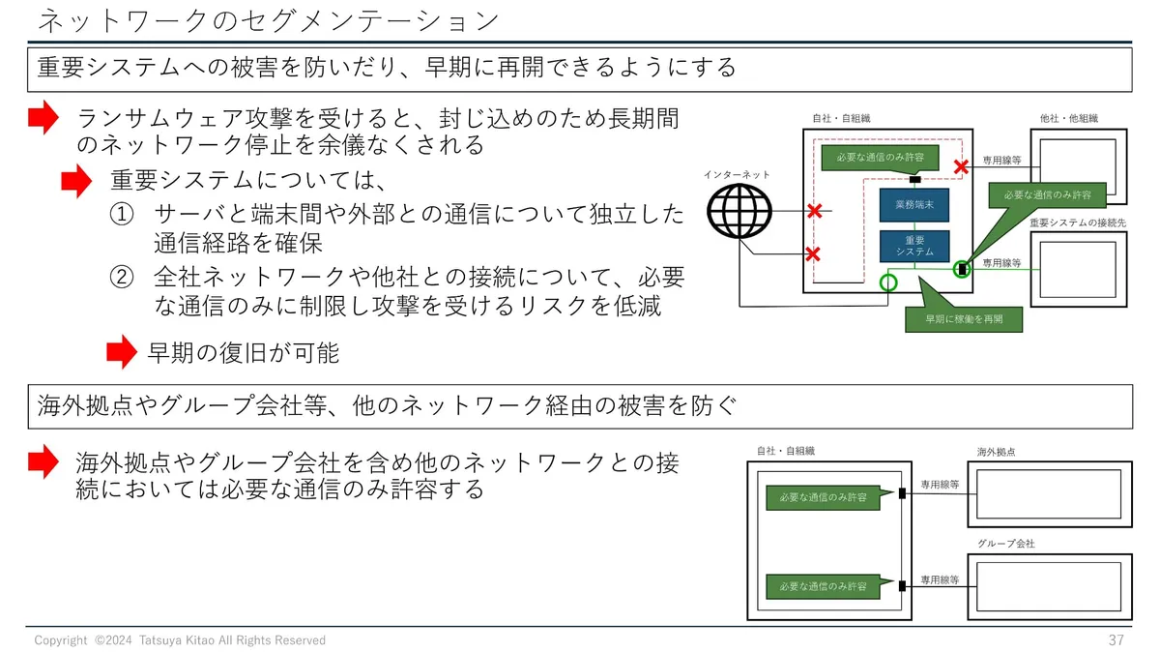

ネットワークのセグメントの重要性

最後に、ネットワークのセグメンテーションは実は非常に重要です。重要システムの被害を防いだり、早期に再開できるようにするということで、いろいろなシステムが混在しているネットワークだと、やはり全部が止まってしまいます。

なので重要な業務システムや、それに関連する業務端末、またそれが外と通信している部分などはできるだけアイソレートされているほうがいいです。いざとなると、ここだけ動かすことは可能です。

また、海外拠点やグループ会社、他のネットワーク経由の被害を防ぐという意味でも……これまでは「専用線は大丈夫だ」というのが日本の社会の中で多かったんですけど。いやいや、専用線であっても必要最小限の通信のみ、ふだんは許容するということで。

これで100パーセント攻撃を受けなくなることはないかもしれないですけど、簡単に攻撃は受けなくなりますので、やはり十分な対策になっていきます。ネットワークのセグメンテーションも、ランサムウェア攻撃を考えた場合に非常に重要になります。

ということで、以上で私からのお話は終了になります。どうもご清聴ありがとうございました。

本記事は、株式会社ログミーが運営する「LOGMI Biz(https://logmi.jp/)」に掲載された記事を、許諾のもとタイトルのみ編集して転載したものです。

元記事はこちら:

https://logmi.jp/brandtopics/331076

https://logmi.jp/brandtopics/331077