抱えていた課題

-

確固たるセキュリティ体制を築きたい。

-

GoogleWorkspaceにも対応した統合ログ製品が必要。

-

日々何十万行と出力される膨大なログを自力で解析するのは至難の業。

導入の効果

-

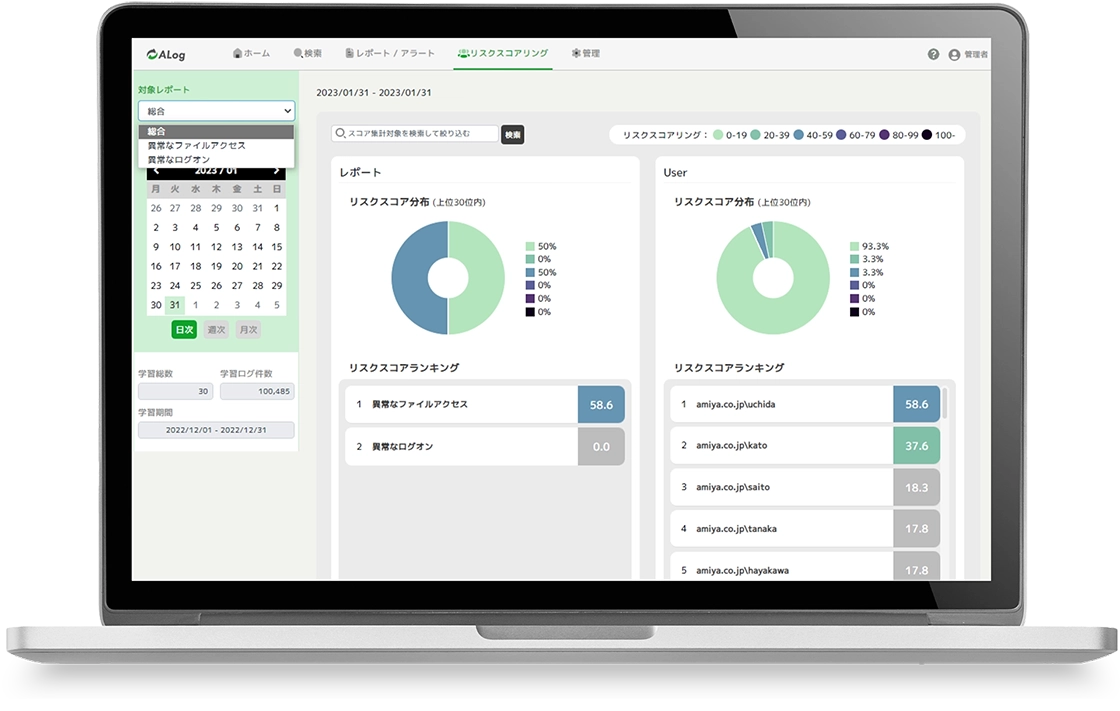

リアルタイム性のあるログ分析の実現で、セキュリティレベルが向上。

-

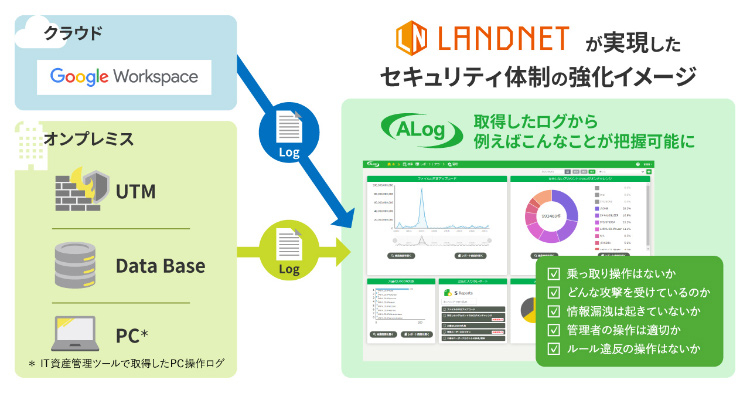

GoogleWorkspace/UTM/PCのログを、統合管理できるようになった。

-

レポートの活用で、丸一日かかる作業が2時間に短縮。

- ALog EVA は、あらゆるITシステムのログを管理する製品です。現在は販売収束しており、ALogに同機能が包括されています。

ランドネット様は、最新のテクノロジーと独自のデータベースを融合させた、不動産のクラウドプラットフォーム『Real estate Cloud Platform』を自社内で構築・運用されるなど、 IT技術を積極的に活用した独自性のある不動産事業を展開されています。今回は創業者でもあり、自らこのクラウドプラットフォーム開発の要件定義などにも関与し、陣頭指揮をとられていらっしゃる榮代表と、情報システムご担当の外川様・山下様に、ALog導入の背景や選定理由などについてお話を伺いました。

※本記事は取材当時(2022.6.13)の内容を元に作成されたものです。

代表取締役社長 榮様

かなり率先してIT化に力を入れていらっしゃいますよね?

榮様

はい。独自性のある『不動産テック企業』を目指し、AI技術の導入、オリジナルアプリの開発、IoTの導入など先進的な取り組みを積極的に実施しています。最近では、経済産業省が定める『DX認定事業者」として認定も取得しました。

『不動産』は、その名の通り、動かすことができない資産。これらの取り組みは、そんな不動産を国境も超えて自由に売買・賃貸できるようにしたいという考えからきています。ただし、当然ここにはデータの漏えい、破損などのリスクもあります。私たちが不動産業でここまで積み上げてきた実績は、信頼から成り立つものですから、これを崩すわけにはいきません。もちろんコスト度外視でとまではいきませんが、『確固たるセキュリティ体制を構築するためには、然るべき予算をかけるべき』というのが私の考えです。

ログ管理ツールが必要だと判断したきっかけは?

外川様

これまでもログは当然きちんと保管していました。UTMをはじめオンプレミス環境のものは機器毎に、業務で利用しているGoogleWorkspaceのログはそのままクラウド上に、といった具合で。ただし、これらはあくまで、システムが吐き出した生ログデータのままでの保管でした。

本来であれば、例えばUTMのログから、いつ、どのような攻撃が、どこの国から、どれくらいあったのか、攻撃の兆候を分析したり、業務で利用しているGoogleWorkspace上の社員の操作ログから、情報漏えいインシデントにつながるような不正/不審な操作がないかを確認したり、あるいはデータが消失してしまったなどの有事の際には、データベースのログを調査して原因・影響範囲を特定したりしたい訳です。しかし、生ログは想像を絶するほど膨大な量で、これらの作業は至難の業。たとえ努力で対応したとしてもリアルタイム性には当然欠けてしまいます。これでは『せっかくのログ保管も意味をなさない』と思うようになりました。このような危機意識の高まりが、ログ管理ツール導入のきっかけでした。

ALog導入の決め手は?

山下様

決め手は3つ。

まず一つ目は、ALogが実績を多数保有する信頼性のある製品であったということ。ログ管理ツール導入にあたり、セキュリティコンサル会社に政府関連にも導入実績のある製品をいくつか紹介して頂いたのですが、その中にALogがありました。

それから、データベース、UTM、PCログ(※IT資産管理ツールで取得したPC操作ログ)など、ALogがあらゆる種類のログを統合管理できる製品であることも理由の一つ。これまでのようなバラバラ管理から脱却し、統合管理で実現する横断分析も行いたいと思っていた為です。

しかしなんといっても、ALogがGoogleWorkspaceのログ収集にも対応していたことが一番の理由です。我々が比較検討した製品のなかで、GoogleWorkspaceのログ収集にも対応した統合ログ製品はALogだけでした。これが最終的な決め手でした。

情報システム部 インフラ課 係長

山下 慎登 様

実際に導入されてみていかがですか?

外川様

作業効率が、かなり向上しました。例えば、一番やりたかったUTMのログ解析。これだけで考えても、1日で30万行くらいのボリュームでログが出力されますから、これが1週間で210万行。導入以前は実際にやってはいませんでしたが、このボリュームのログを解析しようと思ったら、丸一日はかかっていたと思います。ALog導入後は、出力したレポートを利用して報告書が作成できるようになったので、作業時間は2時間足らずに短縮されました。UTMのログだけで考えてもこの具合ですから、他の機器のログも同様に調査していくとその効果は歴然です。

情報システム部 インフラ課 課長

外川 秀之 様

なぜUTMのログ分析を重点的におこなっているのですが?

山下様

リアルな攻撃状況を把握する為です。UTMが記録した攻撃ブロックのログを細かく分析することでこれがわかります。UTMは、各拠点ごとに設置されているのですが、いつ、どのようなアタックが、どれくらいあったのか、またそれはどこの国から行われたものだったのか、などを調べて分析しています。この結果を経営会議などで報告し、さらなるセキュリティ体制の強化へと役立てています。

最後に今後の展望についてお聞かせいただけますか?

榮様

信用を失墜するような情報漏えい事件を起こすわけにはいきませんので、ALogの他にもこれまで様々な面でセキュリティ体制の強化を図ってまいりました。とはいえ、油断は禁物です。毎週の経営会議で、その週に起きた社内・外のセキュリティ情報を共有してているのも、その為です。しつこいくらいにセキュリティ事件・事故について考える時間をつくれば、自ずと意識が高まっていくものです。 今ちょうど次の施策として考えているのは、ホワイトハッカーを起用した検証です。これまで構築してきたセキュリティ体制が、いざ攻撃を受けた際にどのように機能するのか実験してみようと思っています。この時、ALog側でどのようなログが検出され、どのようにアラート通知されるのかも、もちろんチェックするつもりです。

-

企業名

-

株式会社 ランドネット

-

事業内容

-

-

不動産業・物品賃貸業

-

-

従業員数

-

587名(2022年7月時点)