抱えていた課題

-

プライバシーマークの管理策「ログ取得及び監視」を達成したい。

-

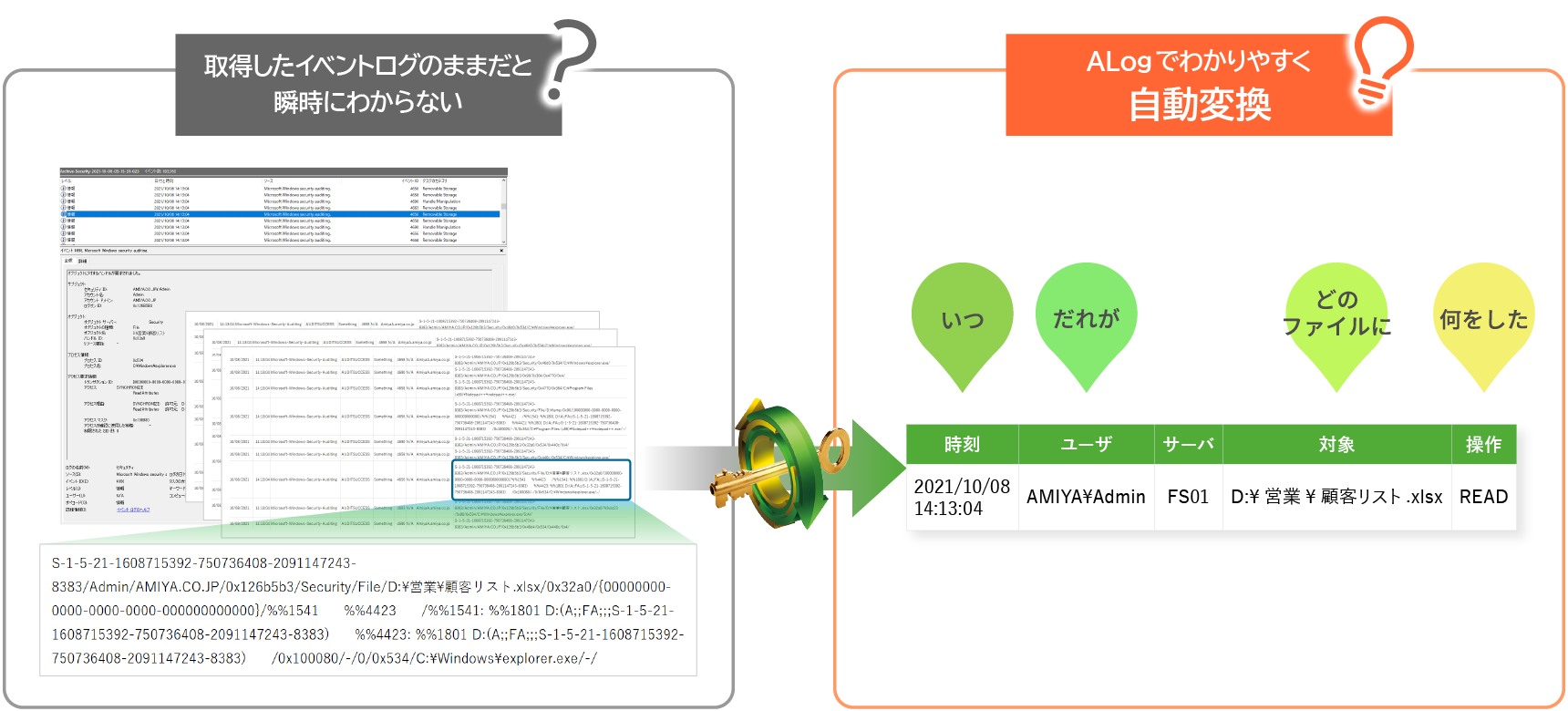

Windowsイベントログは複雑で、実際に何が起こったのかを解析するのが大変。

-

管理者アカウントを悪用していないことを証明したい。

導入の効果

-

ALogが出力するレポートで定期的に不審な操作を監視。

-

ALogのログ変換エンジンで、「いつ、誰が、どのファイルに、何をしたのか?」を瞬時に把握。

-

管理者による操作ログで正当性を証明。

- ALog ConVerter は、ファイルサーバへのアクセスログを管理する製品です。現在は販売収束しており、ALogに同機能が包括されています。

ALogを導入したきっかけは?

当社の主な事業は、教育出版事業です。中でもデジタル教材やオンラインの学習サービスに力を入れているのですが、サービス利用者の拡大に比例して、個人情報の取り扱いも増えてきました。お客様にサービスを安心してご利用いただくために、お預かりしている個人情報を適切に管理・運用することは、サービス提供者の責務だと考えています。当社が個人情報を適切に管理・運用していることを証明するため、プライバシーマークの取得を目指すのは当然の流れとしてありました。

プライバシーマーク取得にあたっての管理策の一つに、「ログ取得及び監視」(個人情報に係るイベントを記録し、証拠を作成する)という項目があり、これには、イベントログ取得とログ情報の保護をしていく必要がありました。

それらのログを管理するためツールを探し始めたのが、導入のきっかけです。

ALogを選んだ決め手は?

プライバシーマークの管理策「ログ取得及び監視」をクリアするためには当初、「個人情報が保管されているファイルサーバのイベントログを取得しておけばいいのだろう」と考えていました。そこで、実際にファイルを「開き」、「書き込み」「保存をする」という一連の操作を実際に行い、イベントログにどう出力されるのかを検証をしてみました。一目でわかる形でログが出ることを期待したのですが、実際には「一連の操作なのに大量のログが出力されてしまう」などかなり難解な出方で、このログからユーザー操作を速やかに把握するのは困難で、実際の運用として現実的ではないと判断しました。

ALogにはログ変換エンジンが搭載されていて、先程のイベントログを人の操作通りに変換してくれます。「いつ、誰が、どのファイルに、何をしたのか?」という形式で表示されるので、解析にかかる作業を省略することができます。

さらに、どんなに万全な体制を整えたとしても日々新たな脅威が生まれ、変化していく現在の状況では、外部からの不正アクセス等による情報流出の危険性について考えざるを得ません。また、万一そのような事態に陥ってしまった場合、どの情報が、どの段階で流出してしまったのかを特定する必要もあります。この時、状況を可能な限り早く把握することが重要と考えますが、ALogなら瞬時に実施することもできます。

これらの点に加えて、グループ運用という観点や親会社での利用実績もあることから、ALogを導入する運びとなりました。

実際にALogを導入した後の活用方法について教えてください。

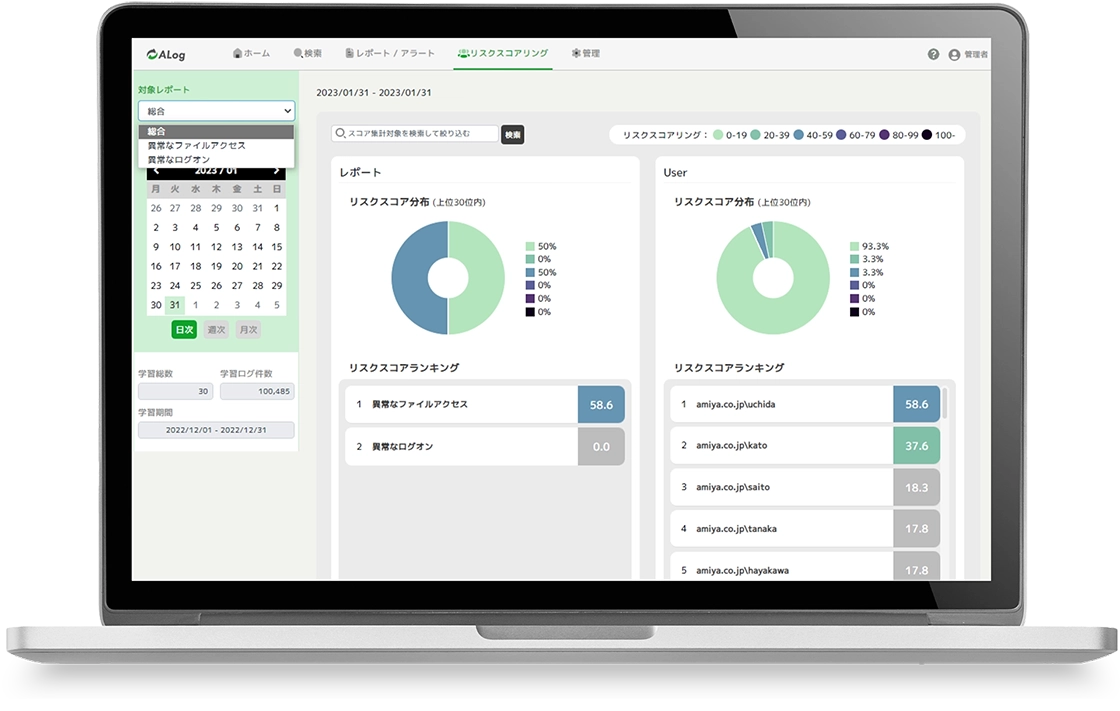

プライバシーマーク取得の要件である、「ログ取得及び監査」 のワークフローにALogを盛り込んでいます。 具体的には、お預かりしている個人情報に対して、「いつ」、「誰が」、「何をしたか」の全てのアクセスを対象に、自動レポートを作成し、不審なアクセスがないかの監視をしています。

また、メンテナンスや問合せ対応時に 横断的なデータアクセスを行うような、システム管理者などの高権限を持つアカウントが悪用されず、適正に運用されていることを示すためにも役立っています。

今後の展望について教えてください。

今後は、不正アクセスの予兆監視に活用したいです。例えば、 「本来、顧客情報にアクセスする必要のないユーザーからのアクセス」や「普段とは違うルート(指定ツール以外のコマンド操作など)でのアクセス」、「アクセス自体の増減」など、いつもと違う動きを把握できれば、インシデントとなる前に止められるのではないかと考えています。なので、ALogを色々設定してみようと思います。効果的な使用方法があれば教えてください。

取材を受けてくださった

柳橋様・古閑様

-

企業名

-

株式会社 桐原書店

-

事業内容

-

-

卸売業・小売業

-

情報通信業

-

-

従業員数

-

124名(2020年3月31日現在)

-

取扱商品

-

-

文部科学省検定教科書

-

学習参考書・問題集

-

デジタル教材

-

小論文添削

-