サービス概要資料(PDF)をダウンロード

本資料では、Webには掲載していない製品の細かな概要や機能、

価格、動作環境、オプション等をまとめてご紹介しています。

-

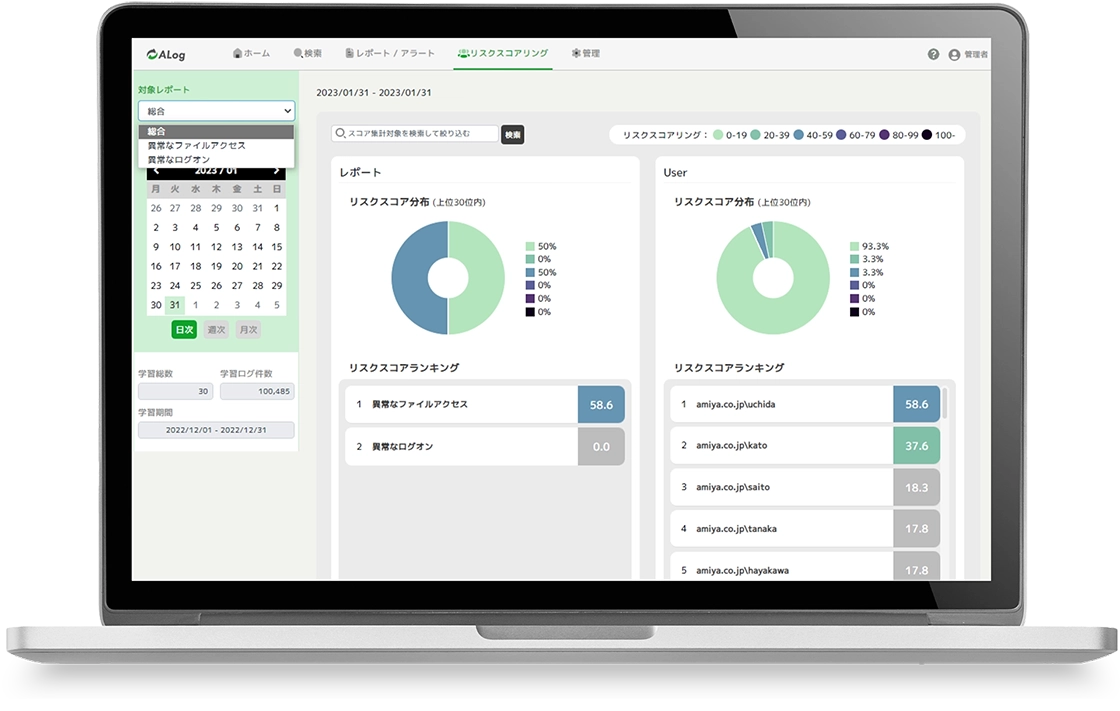

ALogならではのSIEMカンタンポイントがわかる!

-

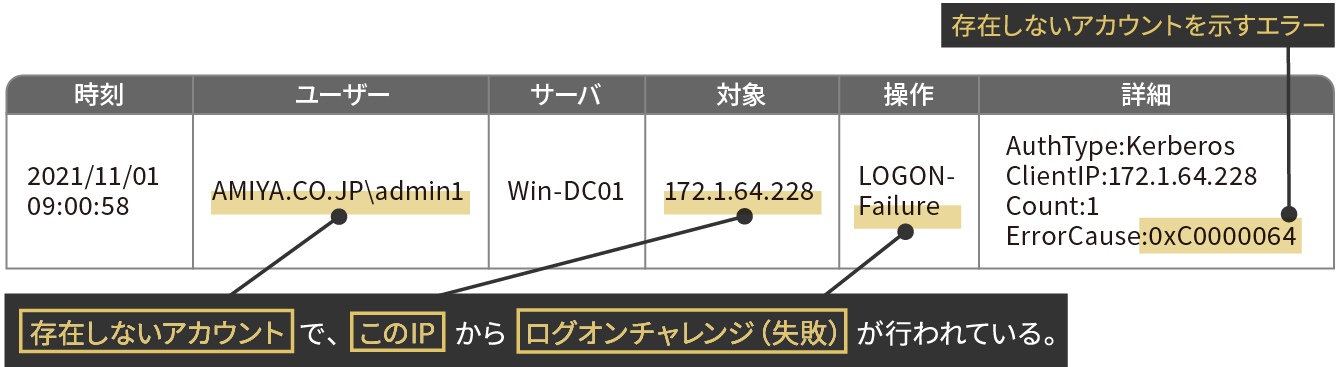

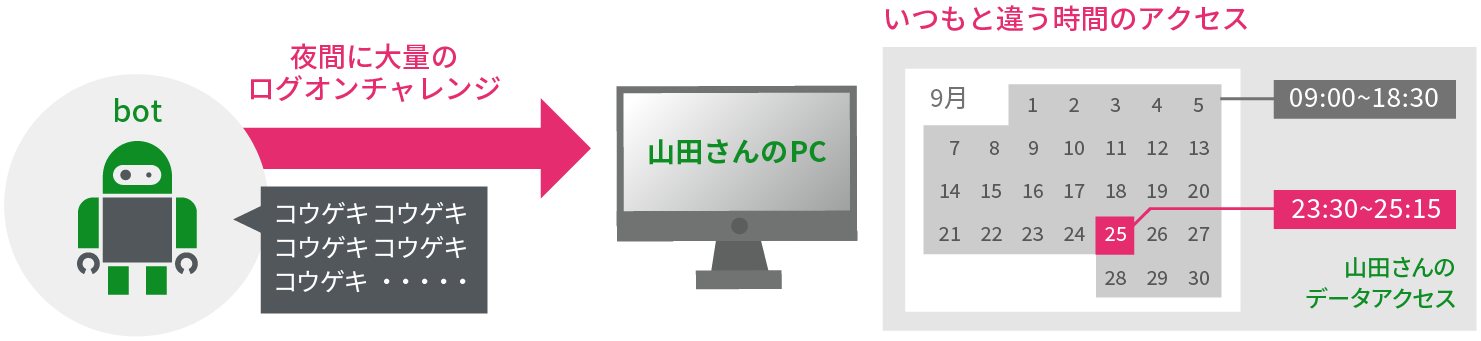

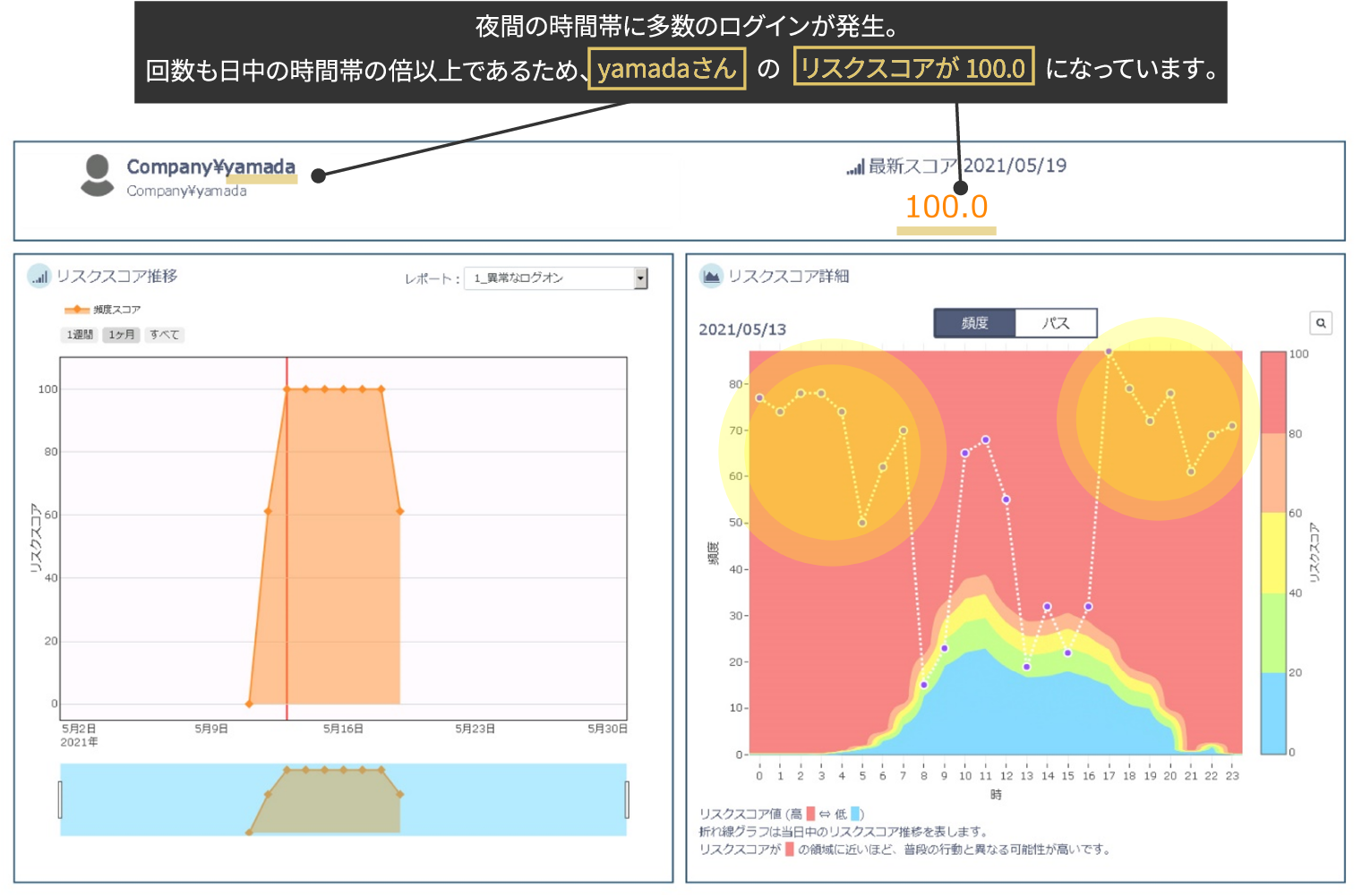

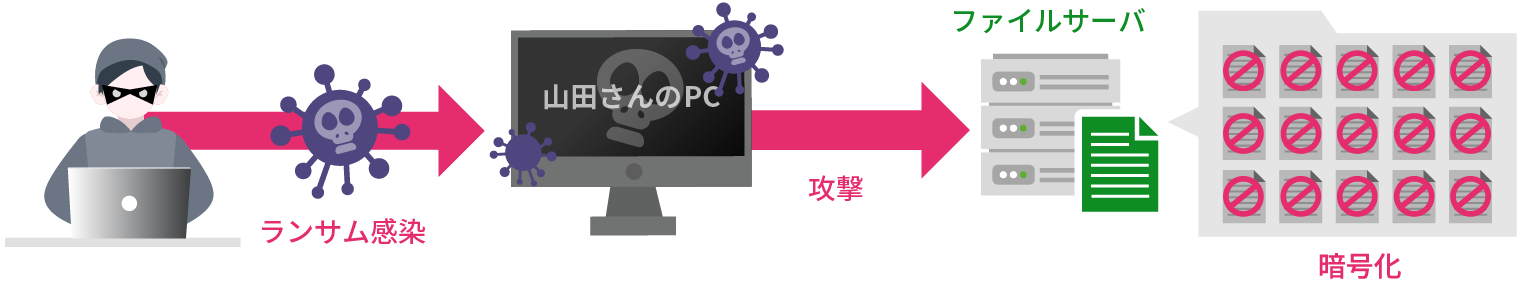

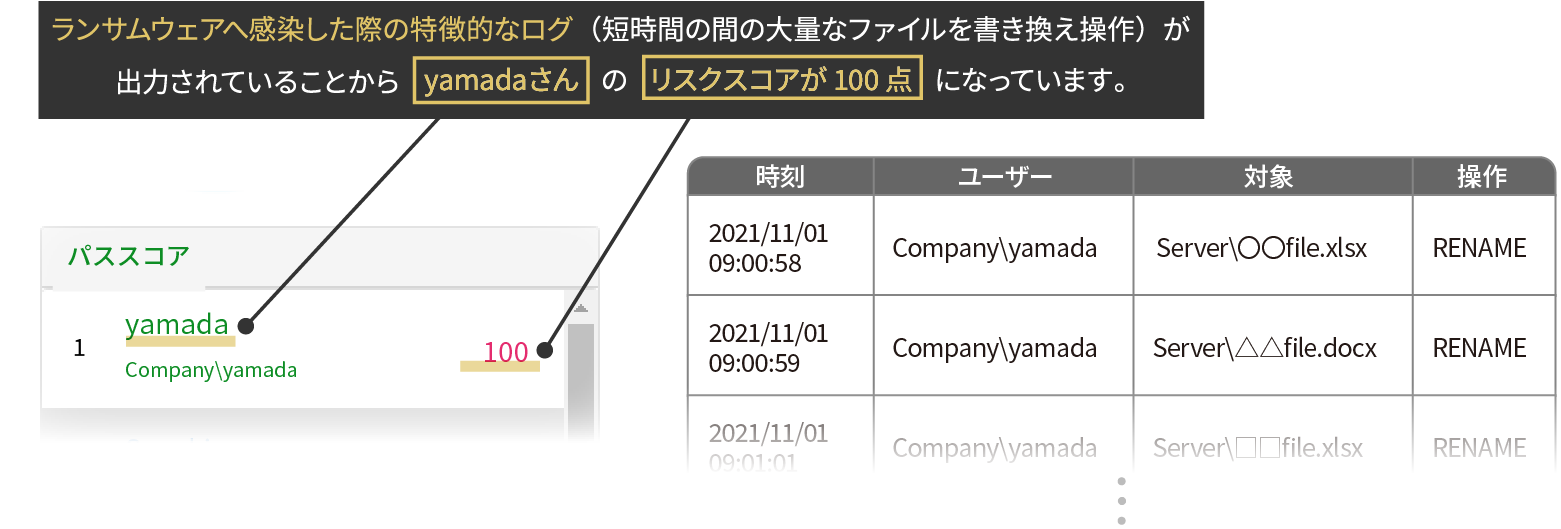

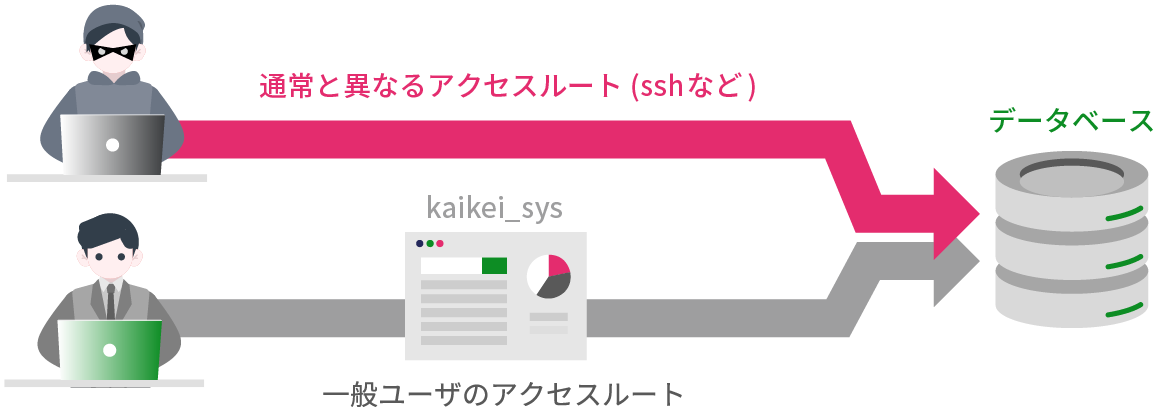

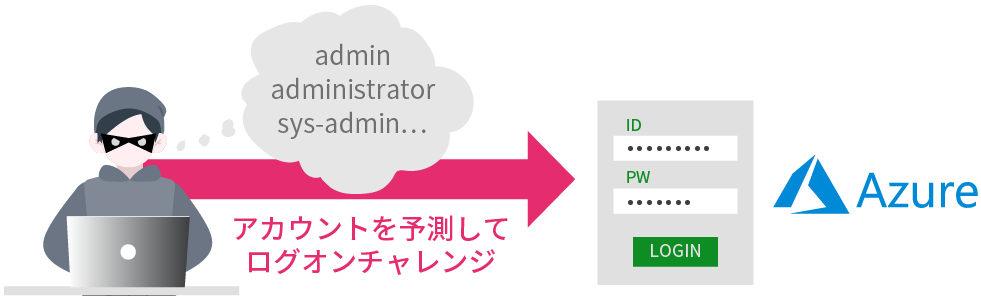

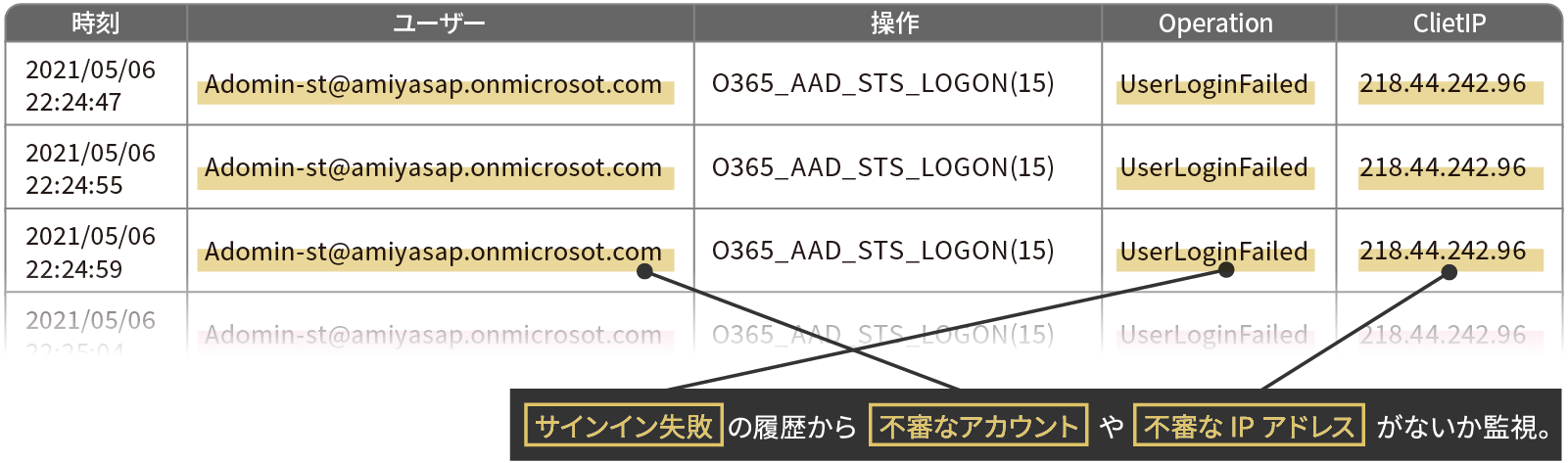

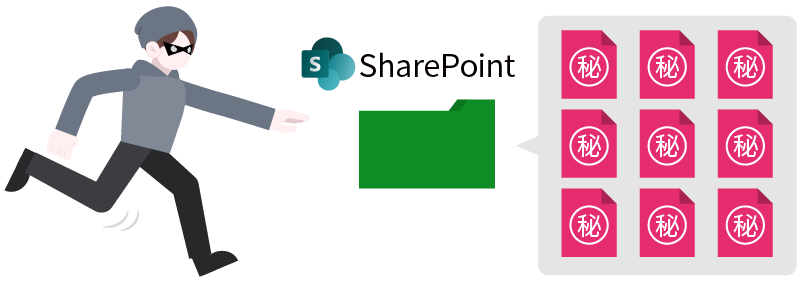

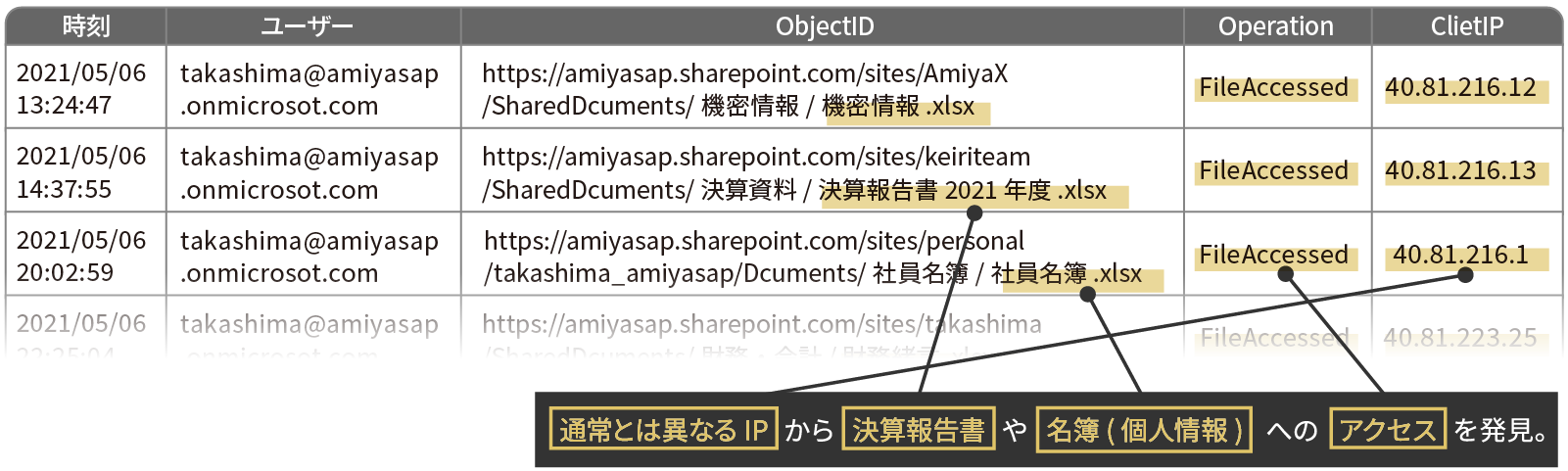

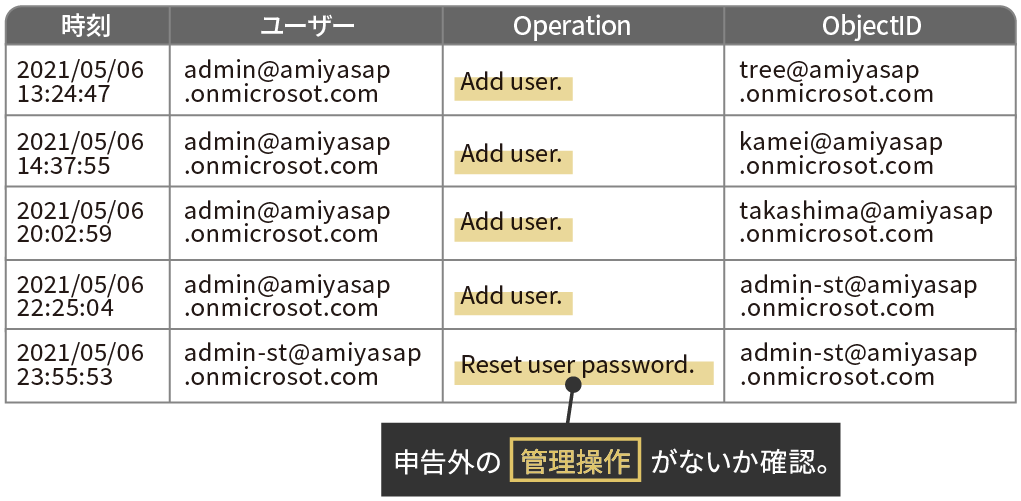

ALogを活用したサイバー攻撃から内部不正対策もご紹介!

-

他社サービスとの違いや優位性もご紹介!

資料をメールで受け取る