- ALog EVA は、あらゆるITシステムのログを管理する製品です。現在は販売収束しており、ALogに同機能が包括されています。

品川区様では、庁内ネットワーク機器300台の統合的なログ管理を目的に、『ALog EVA』をご導入頂きました。

導入経緯や導入後の本音について、企画部情報推進課情報セキュリティ担当 係長 吉田氏、竹内氏にお話を伺いました。

企画部情報推進課情報セキュリティ担当

係長 吉田様(後列中央左)、竹内様(後列左)、渡部様(後列中央右)

富士通ネットワークソリューションズ株式会社

塩田様(後列右)、廣江様(前列左)、山岸様(前列中央左)

富士通株式会社

松岡様(前列中央右)、峯様(前列右)

ALog導入の経緯を教えてください。

庁内ネットワークで通信が遅い/できないといった障害が起こったとき、原因特定から解決までの一貫体制の構築が目的でした。以前は個別のネットワーク機器内にしかログを保存しておらず、障害発生から解決まで時間を要してしまったり、ログが消えてしまい解決できないといったことがありました。現在は、庁内ネットワークのリプレイスを機に、ルーター、L3/L2SW、HUB、無線アクセスポイントの300台を対象にALogでログを統合管理しています。運用については、富士通さんにお願いしています。

今回、ログ管理ツールに求められた要件を教えてください。

今回の要件は収集したログを自動でデータベース化し、高速検索できること。ログを自動でアーカイブし6年間の長期保管ができることでした。大きな要件としてはこの2つでしたが、日々利用するツールではないため、インシデント時にマニュアルを見ることなく調査ができることも重要な点でした。

ALogの活用方法と導入後の効果について教えてください。

庁内ネットワーク機器300台のsyslogをALogに収集しています。特に注視しているログは、VPNトンネルインターフェースのアップダウンに関するログです。出先拠点を含む複数拠点でVPNを構築しており、VPNがダウンしてしまうと業務への影響が出てしまうからです。現に移行期間中ではあったのですが、冗長構成のセンター側VPNルーターが頻繁にフェイルオーバーする事象が発生しました。冗長構成のため通信には影響はなかったのですが、インターフェース以外のログも含めて調査することで原因の特定と解決ができました。その際、センター側のVPNルーターだけでなく、拠点側のVPNルーターのログも確認が必要だったので、ALogの検索機能が大いに役立ちました。

今後の展望について教えてください。

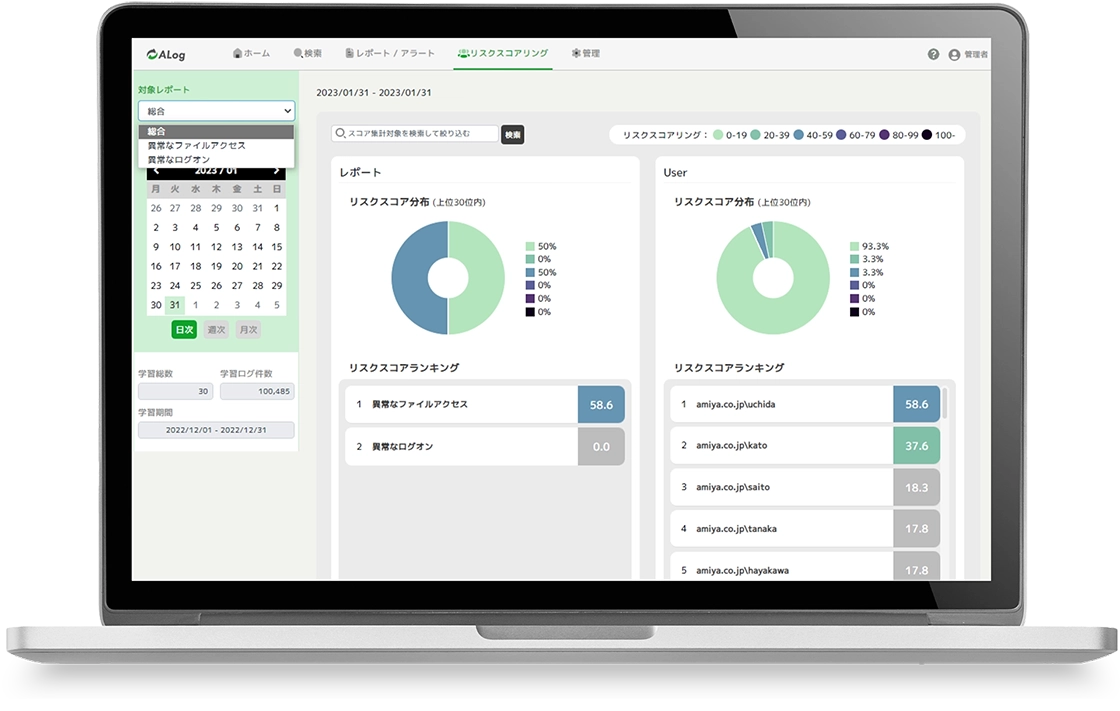

現在はインシデントが起こったら、ログを確認して対応することがメインの利用方法ですが、今後はインシデントが起こる前の予兆を察知するためにALogのアラート、レポート機能を活用していきたいです。さらに、ネットワーク機器以外のシステムのログも収集しておくことを検討したいです。何かあったときに、ログがないと対応の幅が狭まりますので。

-

企業名

-

品川区

-

事業内容

-

-

地方自治体

-