MITRE ATT&CKとは

昨今、サイバー攻撃の手口は非常に巧妙化してきており、「未然に防ぐ」こと以上に「侵入された後の対処」も重要視されています。

そんな時代の流れに即して公開されたのが、今回紹介する「MITRE ATT&CK」(マイターアタック)です。2015年にMITRE社によって一般公開された比較的新しいセキュリティのフレームワークで、多くの組織がセキュリティ体制を強化するために参照しています。

今回はこのMITRE ATT&CKをわかりやすく解説するとともに、類似するフレームワークとの違いまで徹底的に解説していきます。

目次

- MITRE ATT&CK

-

ATT&CK 14のフェーズ

- 1. 偵察(Reconnaissance)

- 2. 攻撃態勢の確立(Resource Development)

- 3. 初期アクセス(Initial Access)

- 4. 悪意あるプログラムの実行(Execution)

- 5. 永続性(Persistence)

- 6. 特権昇格(Privilege Escalation)

- 7. 防御回避(Defense Evasion)

- 8. 認証情報アクセス(Credential Access)

- 9. 探索(Discovery)

- 10. 水平展開(Lateral Movement)

- 11. 情報収集(Collection)

- 12. C&C(Command & Control)

- 13. 情報送信(Exfiltration)

- 14. 影響(Impact)

- ATT&CKの構成

- サイバーキルチェーンとの違い

- MITRE ATT&CKの用途

- まとめ

MITRE ATT&CK

MITREとは

MITRE社は非営利団体で、連邦政府や州政府、地方自治体などと連携して公共利益を目的に活動しています。人工知能やデータサイエンス、宇宙安全保障などの様々な分野で革新的なアイデアを生み出している団体です。

その活動の中の一つにサイバー攻撃脅威の共有が挙げられます。MITRE社は米国国立標準技術研究所主催の「FFRDCs」を運用して、セキュリティニーズに対応する組織の支援も行っており、CVE(情報セキュリティにおける脆弱性等に関する情報を収集・識別しているデータベース)の管理も行っています。

ATT&CKとは

ATT&CKとは、「Adversarial Tactics, Techniques, and Common Knowledge」の略で、直訳すると、「敵対的戦術と技術及び一般常識」となります。

2013年に開発が始められたATT&CKは、サイバー攻撃において攻撃者が使用する戦術や技術、手法の観点で体系化したナレッジベースであり、フレームワークでもあります。攻撃者によるターゲットの偵察から影響に至る戦術が14のフェーズに分類されており、各フェーズにおける戦術や技術、手法だけでなく、それぞれの実例や検知方法、対象機器、参考文献までが網羅されています。

さらにATT&CKは四半期に1回のペースで更新されるため最新情報を得るのに適しており、個人の情報提供も可能で情報ソースも公開されています。

ATT&CK 14のフェーズ

攻撃者がターゲットを偵察してから最終目的を達成するまでの段階を、「偵察(Reconnaissance)」から最後の「影響(Impact)」までの14のフェーズに分けてまとめたものです。

1. 偵察(Reconnaissance)

攻撃者は、攻撃に使用できる情報を収集しようとします。

ポートスキャンや脆弱性スキャンなどのツールを用いたり、ソーシャルエンジニアリングという手法を用いたり、公開されているHPなどを閲覧したりして、情報を収集します。攻撃者は収集した情報を使用して、のちの初期アクセスなどの計画を実行したり、侵入後の目標を設定して優先順位をつけたり、さらなる偵察活動に役立てたりします。

2. 攻撃態勢の確立(Resource Development)

攻撃者は、攻撃を実行できる態勢を確立するため、様々なリソースを準備します。

具体的には、踏み台とするドメインやサーバーなどのインフラストラクチャーを準備したり、攻撃に使用するアカウントを作成したりします。これらのリソースをその後の攻撃に利用します。例えば、作成した電子メールのアカウントを初期アクセスフェーズで使用したり、購入したドメインをC&Cフェーズで用いたりします。

3. 初期アクセス(Initial Access)

攻撃者はネットワークの中で最初の足場を得るために、様々な侵入方法や侵入経路を使用してターゲットへの侵入を試みます。

具体的には、ウェブサイトや公開サーバーの脆弱性の悪用や、不正プログラムを仕掛けたウェブサイトや添付ファイルの閲覧、開封などの手段を使います。特定の標的に絞った標的型攻撃メールは皆さんもよく耳にすると思います。

さらには、ソーシャルエンジニアリングによって使用可能なアカウント情報を収集したり、二者間の通信経路上に割り込み、両社の通信内容の盗聴などを行う中間者攻撃を仕掛けたりすることもあります。

これらの手法により、侵入経路や、侵入後のアクセス権限の確保などが可能になってしまいます。

4. 悪意あるプログラムの実行(Execution)

攻撃者は自身の目的のために、ターゲットに悪意あるプログラムを埋め込んで実行し、制御を奪おうとします。悪意あるプログラムは、「マルウェア」と「任意コード」の二つに大分されます。

マルウェアは、ドライブバイダウンロードや標的型攻撃メール、クロスサイトスクリプティングなどによってターゲットを感染させ、悪意あるプログラムを実行させるものです。

一方任意コードは、脆弱性を利用して任意コードを埋め込み、システムにおいて、意図しない、または望まない動作を生じさせます。

5. 永続性(Persistence)

ターゲットに侵入するための足場を構築した攻撃者は、その足場を維持するための行動に移ります。

永続性とは、侵入先となるターゲットが再起動などを行ったとしても、攻撃者が不正アクセスできる状態を確保していることを指します。そのために攻撃者は、アカウントの資格情報やセキュリティグループを変更したり、バックグラウンドインテリジェント転送サービス(BITS)(Windowsに搭載されていて、空き帯域を利用し他のプログラムの通信に影響を与えずファイルの送受信を行うサービス)を悪用したり、ブートやログオン初期化時のスクリプト(プログラム)を自動的に実行したりします。

6. 特権昇格(Privilege Escalation)

侵入したシステムに強い権限が付与されていなくてもシステムを閲覧したりすることはできます。

しかし通常、一般のユーザーが実行できるタスクは制限されているため、攻撃者が目的を達成するためにはより高い権限の掌握が必要になります。

そこで攻撃者はシステムの脆弱性や設定、構成のミスを利用したり、ユーザー認証に使われるクレデンシャル情報(既存アカウントが持つIDやパスワードなど)を取得したりすることで、権限昇格を試みます。

7. 防御回避(Defense Evasion)

攻撃者はどんなに侵入経路を確保し、高い権限を掌握しても、それを検知されてしまったら本来の目的を達成することができません。

そのため、システムに侵入したことを検知されないような工夫をするのです。

具体的には、セキュリティソフトの無効化やマルウェアの隠蔽、隠しファイル/フォルダの作成、非表示のユーザーアカウントの作成などの手段により検知されないようにします。

8. 認証情報アクセス(Credential Access)

攻撃者はネットワーク上でのアクセス可能な範囲を拡げたり、権限をさらに取得するために、ユーザー認証に使用されるクレデンシャル情報を悪用します。悪用するために使われるのがキーロギングやクレデンシャルダンピングと呼ばれる手法です。

キーロギングとは、キーロガーといったソフトウェアを使用して、ユーザーがキーボードで入力操作した記録をメモリ上に保存したり、攻撃者にログファイル等で送信したりすることです。

そしてクレデンシャルダンピングとは、ID/パスワードといった認証情報を取得する攻撃のことで、メモリやレジストリを介して情報を抽出します。

これらの手法により、複数のID/パスワードを入手し、ネットワーク上の他のシステムにアクセスできるように侵入範囲を拡大していきます。

9. 探索(Discovery)

攻撃者は攻撃を円滑に進めるために、システム内部の環境を把握するための行動に出ます。それにより攻撃者はどのような過程を経てどのように目的を達成させるかを決定します。

内部環境の把握のために、例えば、ローカルアカウントやドメインアカウント、クラウドのアカウントなどの情報や、ネットワークで共有されている他のシステム上のドライブやフォルダ情報、さらには、ネットワーク上のシステムや端末で実行されているサービスの一覧情報を取得したりします。攻撃者はポートスキャンや脆弱性スキャンなどのツールだけでなく、マルウェア対策ソフトでは検知されないPowershellなどのOSに標準搭載されているツールも利用します。

10. 水平展開(Lateral Movement)

内部環境把握を終えたら、攻撃者は侵入範囲の拡大をはかります。攻撃者が目的を達成するためには複数のシステムにアクセスしたり、複数のアカウントを利用したりする必要があるため、時間をかけじっくりと侵入・感染拡大を行います。

探索活動で発見した他のシステムに移動を試みたり、移動先でさらなる探索を行い、盗み出せる情報を見つけたり、権限昇格のために資格情報を取得したりします。外部からの侵入を防ぐセキュリティツールでは、内部から内部への侵入は対応できないという危険性もあります。

11. 情報収集(Collection)

攻撃者は自身の目的に関連するさらなる情報を収集しようと試みます。収集する手口として、コンピュータに付属されているマイクやカメラなどからの音声情報をキャプチャし、会話から機密性の高い情報を収集したり、ブラウザや電子メールなどのアプリケーションから情報を収集したり、コマンドやスクリプトを使用して条件に合致する情報を検索したりすることなどが挙げられます。

12. C&C(Command & Control)

攻撃者は自身と侵入先ネットワークとの間に通信を確立させ、システム制御を行おうとします。ここで使用するのがC&Cサーバーです。

C&Cサーバーとは、外部から不正侵入したクライアントに対してコマンドを実行させたり制御したりするための遠隔サーバーのことです。HTTPやSMTP、FTPなど、既存のプロトコルを利用することでパケットフィルタリングなどを回避しコマンドを実行させるなど、コマンドやコントロールを検出されないよう通信を行います。

13. 情報送信(Exfiltration)

攻撃者は収集・閲覧をした情報を転送する上で、対象データの暗号化や圧縮を行い、パッケージ化します。

暗号化や圧縮を行うことで、データ流出を検出されにくくすることができるだけでなく、データサイズを小さくすることでデータ転送量を抑えることができます。

14. 影響(Impact)

攻撃者はターゲットのシステムやデータを操作・中断・破壊しようとします。

ユーザーアクセスを不可能にしたり、特定のファイルを削除や暗号化したりすることで、情報セキュリティの三大要素のうちの二つである「可用性」「完全性」を侵害することが目的となっています。

ただし、「可用性」や「完全性」を侵害することで、情報窃取などの「機密性」侵害を隠そうとしている場合もありますので、注意が必要です。

ATT&CKの構成

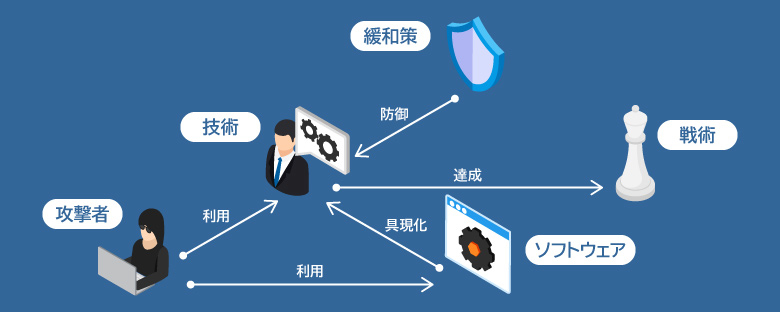

ATT&CKを構成する主要機能として、「Matrices(マトリクス)」「Tactics(戦術)」「Techniques(技術)」「Software(ソフトウェア)」「Groups(攻撃者)」「Mitigations(緩和策)」の6つがあります。

Matrices(マトリクス)

「Matrices(マトリクス)は、」企業(Enterprise)とモバイル(Mobile)、産業省制御システム(ICS)の3つの分野に分かれており、それぞれの分野について「Tactics(戦術)」とそれを実現するための「Techniques(技術)」がまとめられています。

さらに、EnterpriseとMobileでは、さらにOSやプラットフォームに分類し、それぞれについてTactics(戦術)やTechniques(技術)を明確にしています。

| 種類 | 対象 |

|---|---|

| Enterprise | Windows、macOS、Linux、Azure AD、Office 365、SaaSなどのOSやプラットフォーム |

| Mobile | iOS、Android |

| ICS |

生活に欠かせないインフラ設備管理のためのシステム 監視制御システム(SCADA)、分散制御システム(DCS)、プログラマブルロジックコントローラー(PLC)など |

その他の構成機能

それぞれの機能において、以下の一覧が記載されています。

| 機能 | 概要 |

|---|---|

| Tactics(戦術) | 攻撃者が達成しようとする目的の一覧 |

| Techniques(技術) | 攻撃者が使用する技術や手法の一覧 |

| Groups(攻撃者) | 攻撃者の一覧 |

| Software(ソフトウェア) | 攻撃者が使用するソフトウェアの一覧 |

| Mitigations(緩和策) | 攻撃時の緩和策の一覧 |

そして、これらの5つの機能の関係を図で表すと以下のようになります。

サイバーキルチェーンとの違い

サイバーキルチェーンとは

同じようなサイバーセキュリティにおけるフレームワークとして「サイバーキルチェーン」があります。

サイバーキルチェーンとは、ロッキード・マーティン社(Lockheed Martin)がサイバー攻撃の中でも近年特に増加傾向にある、巧妙に仕組まれた標的型攻撃の攻撃段階を、攻撃者の目線から分類したもののことです。攻撃者が標的を見つけ、実際に攻撃して目的を達成するための流れを「偵察」から「目的の実行」までの7つに分類しています。

主な違い

フェーズの範囲

MITRE ATT&CKは攻撃者に侵入された後に重点を置いてフェーズを分けて、まとめられています。

一方、サイバーキルチェーンは攻撃者が標的を「偵察」して、攻撃に使用するツールの準備「武器化」をする段階から、侵入して攻撃を仕掛けて「目的の実行」をするまでの一連のフェーズが対象範囲となっています。

サイバーキルチェーンに比べて新しいフレームワークであるMITRE ATT&CKが対象範囲を絞っているのは、時代とともに巧妙化する手口に対して、侵入された後の対応策に重点を置くようになったことの表れでしょう。

情報量

サイバーキルチェーンは攻撃の全体的なイメージを表しているため抽象的な内容となっており、抽象的に扱っているため大まかな概念は理解することができます。

一方、MITRE ATT&CKは扱う範囲を絞り攻撃者が利用する戦術や技術だけでなく、使用されるソフトウェアや緩和策までがそれぞれまとまっており、細部まで詳細に内容が解説されています。それにより、より特化した措置を講じることが可能になり、攻撃者に侵入されてしまっても早い段階でブロックや検知をすることにも大きく役立ちます。

MITRE ATT&CKの用途

では、実際にこのフレームワークをどのように活用していくべきなのか、紹介させていただきます。

レッドチーム演習

レッドチーム演習とは、セキュリティチームが攻撃側として対象企業に対して実践的なサイバー攻撃を仕掛けることで、対象企業のセキュリティレベルを検証するというサービスのことです。これはもともと軍事演習の際に使われていた演習を情報セキュリティに応用したものです。

攻撃側のレッドチームはMITRE ATT&CKをもとに攻撃プランを作成し企業の実環境において攻撃を実施することで、サイバーセキュリティ体制が適切かどうかを判断し、問題点を洗い出すことができます。

攻撃パターンの事前予測とリスト化

MITRE ATT&CKは既知の攻撃パターンを幅広く網羅してあるため、これを利用することで実際に攻撃を受ける際の推測がある程度でき、一連の流れをシナリオとしてリスト化することも可能になります。攻撃者の思考や行動パターンを理解しておくことはセキュリティ対策を講じる上で非常に重要なポイントです。

脆弱性の発見と対策

企業や組織の現在行っているセキュリティ対策とMITRE ATT&CKを比較してギャップを見つけることで、現行のセキュリティの脆弱性を発見することが可能です。その脆弱性に対する対策を新たに講じることができるだけでなく、攻撃者の行動分析を行うことも可能になります。

さらにMITRE ATT&CKは適宜更新されるので、その都度比較をすることで内在する脆弱性を発見し、早い段階で対策を立てることが重要です。

まとめ

今回紹介したMITRE ATT&CKはサイバー攻撃全体のフレームワークで、実際の公式ホームページに掲載されている内容を見てみると、非常に内容が詰まっており完成度が非常に高いことが分かります。もちろん網羅するには多少の苦労が必要ですが、それ以上にMITRE ATT&CKの内容を理解することで得られるメリットは計り知れないものです。

攻撃者の手口はこれからもますます巧妙化していき、未知の攻撃も増えることが予想されます。このMITRE ATT&CKはもちろん既知の攻撃手法しか取り扱っていませんが、活用することで未知の手口や行動パターンをある程度推測し、そのための対策に生かすこともできるのです。