サイバーキルチェーンとは

2020年、新型コロナウイルスの感染拡大によって今までになかった多くのニューノーマルが生まれました。

その中でも特に、インターネット環境を必要とするテレワークやキャッシュレスなどが注目されました。

しかしそれと同時に、ニューノーマルによって生み出された新たな脆弱性を突いたサイバー攻撃が増加したのも事実です。

現に日本は、Rapid7 Japanの2020年の調査によって、サイバー攻撃における危険度が世界第8位に位置していることが分かっています。

そんな中でも今回は、標的型攻撃の一連の流れをまとめた「サイバーキルチェーン」について、一つひとつ噛み砕いて解説していきます。

サイバーキルチェーンとは

サイバーキルチェーンとは、悪意を持った者による攻撃の体系やプロセスを把握し、攻撃の方法を予測して対策を講じることで防御力を高め、被害を最小限に抑えることを目指した考え方です。

数あるサイバー攻撃の中でもメジャーな標的型攻撃をモデルに、攻撃者が目的を達成するまでの段階を、攻撃者の目線から7つに分類したものです。

もともと「キルチェーン」という軍事用語で「負の連鎖を断ち切る」という意味で使われていた言葉を、2009年に米国の航空機・宇宙船の開発製造会社であるロッキード・マーティン社(Lockheed Martin)がサイバー攻撃に紐づけたものがサイバーキルチェーンです。

本コラムのテーマである「サイバーキルチェーン」の解説の前に、まずは標的型攻撃について解説していきます。

標的型攻撃

標的型攻撃とは

標的型攻撃とは、明確な目的を持って特定のターゲットに仕掛けるサイバー攻撃のことです。

その攻撃に用いられるのがメールやWebサイト、USBメモリなどです。

近年手口が非常に巧妙化しており、その中でも特に多いのが標的型メール攻撃です。

標的型メール攻撃は、特定のターゲット(企業や個人)に対して、取引先や同僚などの知人に成りすましてメール本文にURLを記載したり、ファイルを添付して送信したりする方法で、URLのクリックやファイルの開封によりマルウェアに感染させ、遠隔操作することで機密情報や個人情報を盗み取る、というのが主な手口となっています。

標的型攻撃の脅威

標的型攻撃は目的もターゲットも明確であるためとても用意周到です。

さらに、攻撃に使うツールが非常に高度で、ターゲット本人が気づきにくいという特徴があります。

その上、被害が拡大・長期化する傾向があり、サイバー攻撃の中でも多く使われている手口となっています。

独立行政法人情報処理推進機構(IPA)による「情報セキュリティ10大脅威」の調査では、2016年から5年連続で標的型攻撃が組織向け脅威で1位となっており、長年に渡って最も脅威だと判断されている手口のうちの一つです。

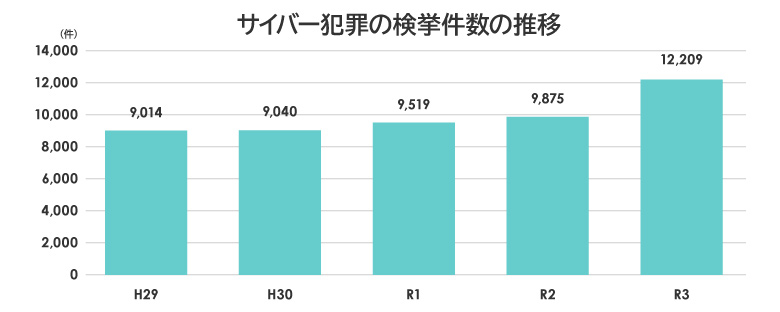

近年サイバー攻撃は増加傾向にあり、2021年は国内のサイバー犯罪検挙件数が過去最多であったことを警視庁が「令和3年におけるサイバー空間をめぐる脅威の情勢等について」のレポートで発表しています。

このような背景から、サイバー攻撃の中でもメジャーな攻撃手法である標的型攻撃の脅威を意識し対策を講じておくことが重要だと言えます。

参照:令和3年におけるサイバー空間をめぐる脅威の情勢等について

7つの段階

サイバーキルチェーンでは、標的型攻撃を仕掛ける攻撃者が標的を見つけ、実際に攻撃して目的を達成するまでの一連のプロセスが、「偵察」から「目的実行」までの7つのフェーズに分かれています。

| 1 | 偵察 | 標的の調査 |

| 2 | 武器化 | 攻撃に用いるマルウェアや任意コードの作成 |

| 3 | 配送(デリバリー) | メールやWebサイトでマルウェアなどを送信 / 配信 |

| 4 | 攻撃(エクスプロイト) | 標的によるマルウェアなどの実行 |

| 5 | インストール | マルウェアの拡散やバックドアの作成 |

| 6 | 遠隔操作 | C&Cサーバを介した遠隔操作による権限拡大など |

| 7 | 目的実行 | 情報の窃取や改ざんなどの目的の達成 |

1. 偵察

まずは、標的に対する調査を行います。

その方法は、気づかれないように調査を行う隠密偵察と、小さな攻撃を仕掛けることで調査する威力偵察の2パターンに分けられます。

隠密偵察

隠密偵察においてまず挙げられるのが、標的の組織の従業員や役員、個人などのSNSの調査です。

昨今様々なSNSが普及し、個人でも組織でもSNSを利用しているケースがほとんどです。

それらのSNSから人間関係や個人情報などを把握します。

次に挙げられるのが、組織のHPなどで公開されている組織図やメールアドレス、取引先名、さらにはHP(Webサーバ)などインターネット上に公開しているサーバのIPアドレス、使っているOSやアプリケーションの情報などの収集です。

それらを踏まえた上で、システムの脆弱性を探っていくのです。

威力偵察

威力偵察においては、主に以下の2つの行為が挙げられます。

-

ポートスキャン

ポートスキャンとは、外部から特定のデータを送信して、それに対する応答を調べることです。

これによって、様々なポート情報(開いているポート番号情報やファイヤーウォールによってブロックされているポート番号情報、開いているポートで稼働しているサービス(HTTPやFTPなど)の情報)を得ることができ、稼働しているサービスのバージョンやその脆弱性を特定することも可能になります。

ポートスキャンは攻撃を仕掛ける前段階でよく使われる手法で、専用のツールを使うことで誰でも簡単にできてしまうという特徴があります。 -

ソーシャルエンジニアリング

ソーシャルエンジニアリングとは、標的となるターゲットの情報を、友人や同僚、上司を装って電話を掛けたり、内部の人間に成りすまして建物に侵入したりするなど、人間の油断や心の隙を狙って情報を窃取する手口のことです。

心の隙に付け込んだ手口であるため、被害に遭ったことに気づきにくいという特徴があります。

近年では、AIなどの機能を利用して標的の知人を模倣する、などの非常に巧妙な手口が現れてきています。

2. 武器化

偵察段階で収集した情報をもとに、標的に対し、攻撃をする上で必要となる武器を作成します。

その武器とは、具体的には任意コードやマルウェアが挙げられます。

また、それらを配布するために必要となるメールシステムや不正サイトも準備します。

任意コード

任意コードとは、OSやアプリケーションの脆弱性を悪用して、サービスの停止や権限の昇格など、意図しない動作をさせるためのプログラムのことです。

攻撃者は、標的となるシステムとの通信の中で、任意のコードを送り込み、実行させることで、偵察段階において発見した標的のシステムが持つ脆弱性を悪用します。

マルウェア

マルウェアとは、英語のmalicious(悪意のある)とsoftwareの2つの単語を組み合わせた造語で、不正かつ有害な動作をする悪意のあるソフトウェアや悪質なコードの総称です。

ウイルスやワーム、スパイウェアなどもマルウェアの一種です。

攻撃者は目的を達成する上で必要となるマルウェアを準備または作成し、メールやWebサイトを媒介してそのマルウェアを配布します。

マルウェアには様々な種類があり、主に3種類に分けられます。

-

ワーム

ワームは大きく2つの特徴があり、1つ目は、独立した状態で存在が可能なので、他のプログラムに寄生する必要がないという点です。

従来のウイルスは、「.exe」や「.sys」などの実行型ファイルやマクロファイルといった宿主を必要としますが、ワームは独立したプログラムであるためそれらを必要とせず、ワーム単独で存在することができます。

2つ目は、単独で自己増殖ができるという点です。感染したコンピュータ上で自身を複製し、増殖させるので、非常に感染力の高いマルウェアの一種です。 -

スパイウェア

スパイウェアは個人情報やパスワードなどの重要なデータを不正に閲覧したり盗み取ったりすることが主な目的であることから、感染したことに気づかれないように動作します。

そのため、自己複製による増殖をしないのが特徴で、データの改ざんや消去、他のコンピュータへの攻撃などの破壊活動についても行わない場合が多数です。

そのため、一見他のマルウェアと比べて害が少ないように感じますが、気づかれないようにこっそりと動くため、発見が難しいという恐ろしい側面があります。

まさに「スパイ」のようなマルウェアです。 -

トロイの木馬

トロイの木馬は、何の異変もなく無害もしくは有益な画像や文書ファイル、アプリケーションであるかのように見せかけて感染させるマルウェアです。

ギリシャ神話にある、贈り物のように見せかけた木馬の中に兵士を忍ばせてトロイアの街に侵入したというエピソードが、名前の由来となっています。

このマルウェアは宿主とするファイルを必要とせずに単体で動作するのが特徴です。

また、一度感染したコンピュータにいつでも侵入できるようにするためのバックドアを設置するケースも多々あります。

メール、偽サイト

そしてマルウェアを送り付けるためのメールの作成をします。

偵察で収集した情報をもとに標的の同僚や取引先などに成りすまし、あたかも返信したかのような内容の文章を作成します。

また偽サイトの作成の際は、アクセスした時点でマルウェアをインストールさせるように作成したりします。

3. 配送(デリバリー)

このフェーズでは、武器化で準備した任意コードやマルウェア、悪質な偽サイトへのリンクなどを実際に標的に届ける段階です。

正規のメールアドレスと1文字だけ変えた偽のメールアドレスなどから送られる、実行ファイルやURLが添付されたメールによる手口が一般的に知られています。

しかし他にも、一見普通に見える画像にマルウェアを仕込んでいるケースや、攻撃者が細工したデータを送信し、脆弱性を悪用して任意コードを実行させるなど、手口は多岐に渡ります。

4. 攻撃(エクスプロイト)

マルウェアや任意のコードなどを標的のコンピュータ上で実行させるフェーズです。

メールの添付ファイルを開いたり、リンクをクリックしてWebサイトに接続したりすると、マルウェアに感染したり、任意コードが実行されたりします。

5. インストール

標的がマルウェアに感染するフェーズです。

通常、機密情報などの重要情報を保存しているファイルサーバやデータベースサーバへのアクセスは制限されています。

そのため、攻撃者はアクセス制限されているサーバへのアクセス権限を持つコンピュータに侵入するために、それらのコンピュータにマルウェアをインストールさせようとします。

よってこのフェーズでは、目的の達成に必要な様々なマルウェアをネットワーク内で拡散します。

さらには、システムにバックドアを仕掛けていつでも侵入できるようにしたりします。

6. 遠隔操作

このフェーズでは目的の実行に向けて、権限の拡大や、内部のネットワーク構成や情報の格納場所などの情報の偵察を行います。

インストールフェーズでコンピュータやシステムにマルウェアを感染させる、脆弱性を悪用するなどして、管理者権限を取得します。

加えて、マルウェアと攻撃者のC&Cサーバが通信可能となると、攻撃者は遠隔操作で標的の内部のネットワークを自由に行動できるようになります。

7. 目的実行

標的に対してあらかじめ持っていた目的を実行していきます。

情報の窃取や改ざん、削除などを行って、目的を達成した後は、ログ情報を削除するなど、攻撃者自身の行動した痕跡の消去を行います。

セキュリティ対策の主な種類

セキュリティ対策には様々な種類のものがありますが、今回は大きく3つに分類して紹介していきます。

入口対策

まずは、侵入されないようにするための入口の対策が第一です。

UTM

UTMとは、ウイルスの侵入や不正アクセス、サイバー攻撃などを防御できる、統合脅威管理と呼ばれる統合セキュリティシステムです。

ファイヤーウォールやIDS/IPS、アンチウイルス、コンテンツフィルタリングなどの機能が実装されています。

個々の機能別に対策をするよりも導入コストが安く、運用管理の負担も少ないというメリットがあります。

それでは、入口対策に有効なUTMの2つの主な機能を紹介していきます。

-

ファイヤーウォール

ファイヤーウォールは外部のインターネットと社内ネットワークの間で不正なアクセスを防ぐ役割を果たします。

パケット(細切れにされたデータ)を内部ネットワークに無条件に通過させずに、定められたルールに則って信頼できるアクセスとそうでないアクセスを選別して通過させる、パケットフィルタリングという機能があります。

パケットの送信元IPアドレスやポート番号などを見て判断します。 -

IDS/IPS

IDS(Intrusion Detection System)とは、外部との通信を監視することで不正アクセスを検知して管理者に知らせる機能を持つシステムのことです。

そしてIPS(Intrusion Prevention System)とは、検知だけでなくその後の防御措置まで行うシステムのことです。

IDS/IPSでは全ての通信を監視し妥当性を検証するため、内部からの通信に対する返信は原則的に許可してしまうファイヤーウォールが見逃してしまうような通信もふるいにかけることができます。

サンドボックス

サンドボックスとは、コンピュータ内に設けられた仮想環境のことです。

外部から隔離された環境であるため、その中でのプログラムの動作や実行は、ネットワークに影響を与えません。

この特徴を利用して、サンドボックス内でマルウェアが疑われるメールやファイルを動作させることで、実質的な被害を受けることなく不正なプログラムが含まれているかどうかを検証することができます。

内部対策

次に、侵入されたことを前提に攻撃をいち早く発見して被害を最小限に抑えるための対策を紹介します。

ログ管理

コンピュータでは起動やユーザが行った操作、通信内容などあらゆる出来事を「ログ」として記録しています。

そのログを見える化し、一元管理することで検知や分析をするのがSIEMというセキュリティ製品です。

SIEMによっていつ何がどのように起こったのかを追跡することができるので、事後の把握も即座に行うことができ、被害を最小限に抑えることが可能になります。

ログの中でも特に下記の4つが取得必須です。

-

ファイヤーウォール

ファイヤーウォールのログを取得することで、ファイヤーウォールを通過した通信や通過を拒否された通信の記録などを確認することができるので、不審な外部通信や情報漏洩を把握して対応することができます。 -

プロキシサーバ

プロキシサーバとは、社内ネットワークとインターネットとの間で両者間の通信を中継するサーバのことです。

プロキシサーバのログを取得することで、HTTP/HTTPS等のプロトコルによる外部通信などを見ることができるので、C&Cサーバと通信するマルウェアの活動などを検知できる可能性があります。 -

ドメインコントローラ

ドメインコントローラとは、Windowsドメイン(Windowsネットワークにおける、あるネットワーク上の範囲)におけるユーザアカウントやアクセス権限を一元管理するコンピュータのことで、WindowsのネットワークにおいてはActive Directoryドメインサービスの役割を提供するサーバコンピュータのことを指します。

ドメインコントローラのログを取得することで、特権(管理者権限)の利用や、情報システムへのログイン/ログアウトなど認証の成功/失敗の記録を確認することができるので、アカウントの不正利用を把握して対処することができます。 -

DNS

DNS(Domain Name System)とは、ドメイン名とIPアドレスの対応関係を管理するシステムのことで、DNSによってコンピュータ(ホスト名)をIPアドレスに結び付けることが可能になります(名前解決)。

DNSサーバのログを取得しておくことで、名前解決の履歴を確認することができるので、不審な外部通信を把握して対処することができます。

EDR

EDR(Endpoint Detection and Response)とは、ユーザが使用する端末などのエンドポイントでの怪しい挙動などを検知して迅速な対応を支援するシステムのことです。

セキュリティ上問題のある行為や普段の利用傾向から逸脱する不審な動作を検知すると、マルウェアへの感染や攻撃者による遠隔操作などを疑い、ログを取得して管理者に通報します。

それにより、当該端末の隔離や周囲の被害状況の確認などの対応をすることができるため、組織としての被害を最小限に抑えることができます。

近年、新型コロナウイルスの感染拡大の影響でテレワークが普及し、社外のネットワークで業務を行う機会が増えています。

このような環境下においては、社内と社外の境界線でネットワークを守る入口/出口対策だけでは担保できるセキュリティに限界があります。

こうした状況から、EDRの需要が高まっています。

出口対策

最後に、攻撃を受けてしまった場合に外部に情報が漏れないようにするための対策を挙げます。

不正通信の監視

攻撃者が不正サーバを利用して攻撃を仕掛けてくるという特徴を利用して、通信を監視し、不正を検知した段階で外部への不正通信を遮断することで、情報が外部に漏洩することを防ぐことができます。

フェーズに合わせた対策

これまで紹介してきたこれらの対策を、各フェーズに合わせて取り組んでいくことが重要です。

偵察には入口対策のUTM、インストールに対しては内部対策のEDRの導入など、それぞれの対策の特徴をしっかりと理解した上で準備をする必要があります。

まとめ

サイバーキルチェーンの7つのフェーズは、あくまでよく行われる攻撃を段階化したものに過ぎません。

必ずしも第1フェーズの「偵察」から攻撃が仕掛けられるとは限りません。

さらに、近年では手口が非常に巧妙化していて、サイバーキルチェーンではカテゴライズできないような手口も増加しています。

入口対策、内部対策、出口対策の3つを組み合わせた多層防御を行うことで、被害を受ける確率を少しでも減らすことが可能になりますので、早めの対策を講じることが重要です。