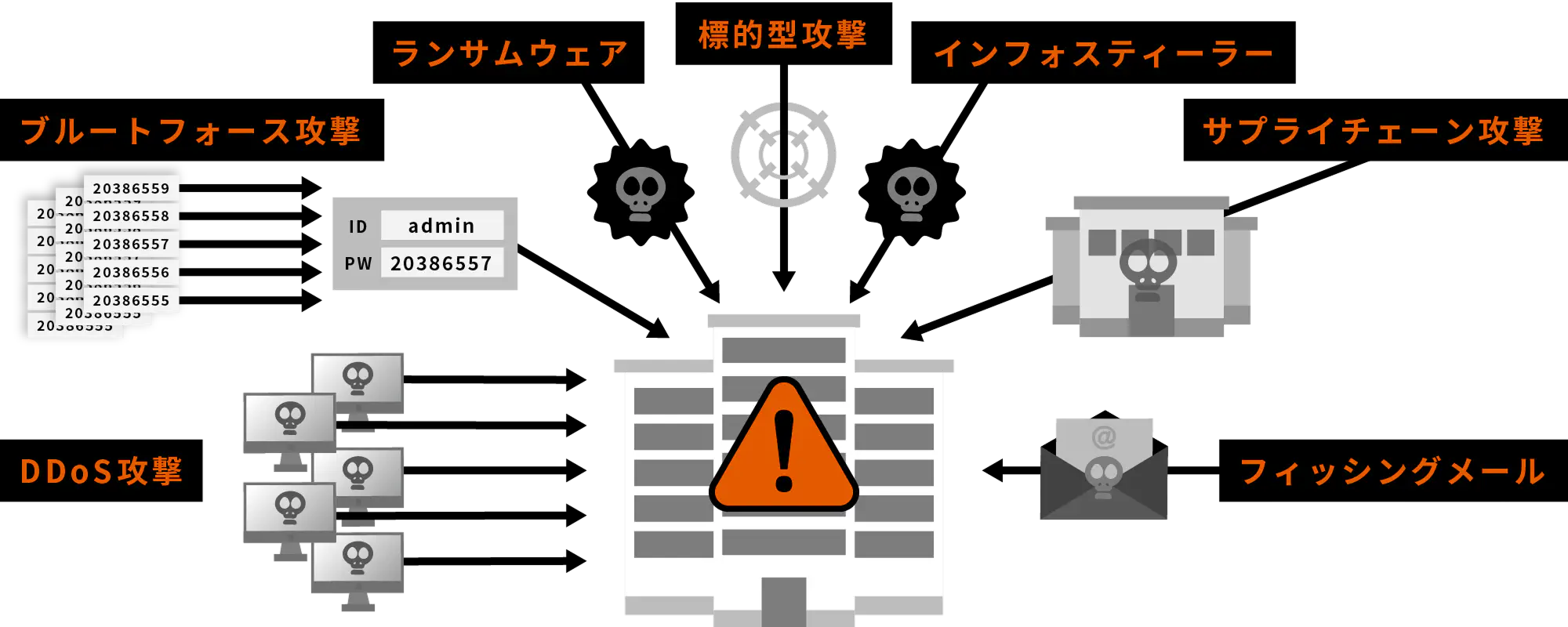

攻撃者目線でセキュリティレベルを評価

脅威ベースセキュリティ

アセスメントサービス

お客様状況のヒアリング調査から重大な影響を及ぼす

攻撃シナリオの作成とその対策状況を評価。

リスクにあわせたアクションプランをご提案し、

最適なセキュリティ対策を支援します。

しかし

自組織内で対策するには課題が…

-

どの資産が攻撃対象になるか

把握できていない -

対策すべきリスクの

優先順位がわからない -

現状のセキュリティ対策の

有効性を評価する術がない

脅威ベースセキュリティアセスメントサービスという選択肢

ガイドライン対応では足りない、ペネトレーションテストは過剰になりがち。

脅威ベースセキュリティアセスメントサービスは、自組織に発生しうるサイバー攻撃被害を特定し、

被害度に応じた優先順位付けすることで、効率的な対策につながります。

STEP

1

ガイドライン対応

最低限かつ網羅的に

対策を実施する

STEP

2

脅威ベースセキュリティ

アセスメントサービス

自組織特有の脅威を特定し

優先順位をつけ対策を実施する

STEP

3

ペネトレーションテスト

対策の有効性を確認し

最適化につなげる

脅威ベースセキュリティアセスメントサービスで解決!

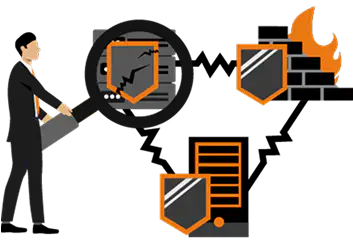

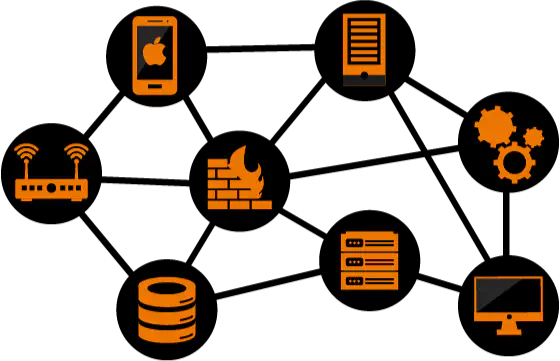

ヒアリングとシステム環境調査からお客様状況を把握し、

サイバーセキュリティ専門家の視点からお客様の事業に重大な影響を及ぼす攻撃シナリオを作成。

作成した攻撃シナリオに対する対策状況を評価し、今後のアクションプランを作成します。

お客様状況

事業リスク

システム構成

リソース

サイバーセキュリティ

専門家の視点

レッドチームの視点(攻撃)

ブルーチームの視点(防御)

インシデント対応の視点

お客様固有の

サイバー攻撃リスクと対策

事業に重大な被害を及ぼす

攻撃シナリオ

サイバー攻撃対策の

アクションプラン(対策の優先度)

Flow

サービス実施の流れ

環境ヒアリング・システム調査

ネットワーク構成やシステム構成、

重要資産等をヒアリングします。

また、UTMや特定サーバの設定を調査します。

攻撃シナリオ作成

環境ヒアリング・調査結果を元に、

事業へ重大な影響を及ぼす攻撃シナリオを

作成します。

対策状況ヒアリング

作成した攻撃シナリオを元に、

対策状況をヒアリングします。

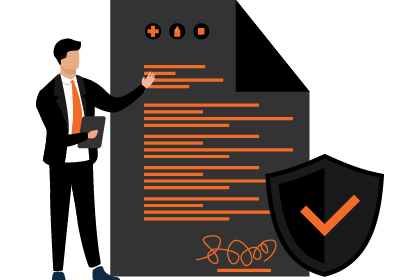

アクションプランの作成

これまでの調査結果を元に、

今後のアクションプランを作成します。

報告書の作成・報告会

エグゼグティブサマリー(報告書)を

作成し、報告会を実施します。

サービス概要資料(PDF)を

ダウンロード

Webには掲載していないサービス概要や、サービスラインナップ、価格等を詳しくご紹介しています。

-

脅威ベースセキュリティアセスメントの必要性がわかる!

-

サービス内容の詳細がわかる!

-

実施スケジュールと参考価格がわかる!

資料を無料ダウンロード

Points

サービスのポイント

Point1

事業リスクをベースにサイバー攻撃対策の優先順位を決定

サイバーセキュリティの大原則:

サイバーセキュリティとはリスクへの対応

攻撃者目線でリスクを明確にすることで、サイバー攻撃対策の優先順位を決定します。

それにより、限られたリソースでも最大の効果を発揮するサイバー攻撃対策を実施できます。

| No. | 事業リスク | 対象サーバ/サービス | IPアドレス(ドメイン) |

|---|---|---|---|

| 1 | 機密情報の漏洩 | ファイルサーバ | 10.100.100.10 |

| 2 | 顧客個人情報、マイナンバー情報の漏洩 | ファイルサーバ | 10.100.100.10 |

| 3 | 外部公開サイトの改ざん | コーポレートwebページ | 70.70.70.70 |

| 4 | 停止許容時間を超えるシステムの停止、サービスの停止 | 基幹システム | 10.100.100.20 |

| 5 | 他ネットワークへの感染拡大 | VPN機器 | 10.100.100.100 |

事業リスクと連動したリスクが

わかるから経営層も理解しやすい!!

Point2

サイバーセキュリティ専門家の知見を集約

攻撃サイド(レッドチーム)の知見から、お客様環境で発生し得るサイバー攻撃被害のシナリオを作成します。

さらに、防御サイド(ブルーチーム)およびインシデント対応の知見から、お客様環境に最適なセキュリティ対策案を提案します。

-

レッドチーム(攻撃者)の知見

攻撃シナリオ

-

VPNから組織内NW侵入

-

サーバへ侵入(脆弱性)

-

OS認証情報取得

-

他サーバへRDP接続

-

ランサムウェア感染

-

ブルーチーム (防御者)の知見

-

インシデント対応の知見

アクションプラン

-

マイクロセグメンテーション

-

二要素認証

-

ログ取得

-

EDR

-

ADセキュリティ設定

Point3

実際の被害事例をもとに攻撃シナリオを作成

インシデント対応支援で経験した国内で発生している事例を元に攻撃シナリオを作成。

日本をターゲットにしているランサムウェア組織の攻撃手法も加味し、網羅的なシナリオを作成します。

被害事例

-

ランサムウェア感染

-

Webサイト改ざん/情報漏洩

-

クラウドサービス不正侵入

サイバー攻撃組織

-

LockBit

-

BlackCat

-

BlackSuit

-

Medusa

-

8Base

-

Akira

-

RansomHub

-

Play

-

APT16

-

APT37

Key Highlights

NATURE SERIESだからできる

インフラセキュリティの網屋

セキュリティコンサルティングは運用実態に即していないこともしばしば。

長年に渡りインフラ環境の設計・構築を行ってきた網屋が、サイバーセキュリティと利便性のトレードオフ、

運用負荷、費用対効果を加味した現実的な対策をご提案します。

セキュリティリスクの認知

セキュリティ

スペシャリスト

-

CISA(公認情報システム監査人)

-

情報処理安全確保支援士

セキュリティコンサルとしての幅広い実績

セキュリティコンサルとしての豊富なご支援実績。経験に基づいた確かな知識とノウハウを提供いたします。

自工会/部工会

サイバーセキュリティガイドライン対応

-

業種

-

製造業(部品メーカー)

-

会社規模

-

4拠点/300名

-

監査範囲

-

全社

情報セキュリティ内部監査態勢の整備

-

業種

-

卸売業

-

会社規模

-

200名

-

監査範囲

-

全社

新規上場に向けたIT全般統制対応

-

業種

-

情報・通信業

-

会社規模

-

200名

-

監査範囲

-

J-Sox対象システム

自治体ネットワーク強靭化対応

-

業種

-

地方自治体

-

会社規模

-

250名

-

監査範囲

-

ITシステム全体

金融商品取引業者等の

システムリスク管理態勢対応

-

業種

-

金融商品取引業

-

会社規模

-

150名

-

監査範囲

-

ITシステム・クラウド全体

ISO/IEC 27001認証取得対応

-

業種

-

その他製造業(リサイクル)

-

会社規模

-

100名

-

監査範囲

-

2拠点(工場)

包括的なセキュリティ対策を支援

調査・報告で終わらない。包括的なセキュリティ対策を、ワンストップで提案・支援いたします。

包括的なサイバーセキュリティサービスを提供

統治

特定

防御

検知

対応

復旧

リスクアセスメント支援

資産管理

EDR導入

SIEM(ALog)導入/運用

ファストフォレンジック

セキュリティ

文章化/改訂支援

アタックサーフェス調査

SASE導入

ネットワークセキュリティ

EDR SOC

フルフォレンジック

セキュリティ監査支援

脆弱性診断

(Web/プラットフォーム)

IDP導入

IDセキュリティ

UTM SOC

ログ調査

セキュリティ認証

(ISO27001/Pマーク)取得支援

セキュリティ設定診断

セキュリティトレーニング

内部不正監視

インシデントレスポンスコンサルサービス

BCP策定支援

ペネトレーションテスト

標的型攻撃メール訓練

脅威インテリジェンス

インシデント対応訓練

CSIRT構築支援

ダークウェブ調査

情報セキュリティ教育

SOC構築コンサル

対応フロー

マニュアル作成

ランサムウェア

対策バックアップ

中堅企業が必要とするセキュリティ対策を

パッケージ提供

-

アタックサーフェス調査

-

SOC構築/運用

-

インシデント対応

-

相談窓口

-

脆弱性診断

-

内部不正/監査対応

-

サイバー保険

Contact

お問い合わせ

セキュリティスペシャリストに

お気軽にご相談ください!

「今抱えているセキュリティ課題を相談したい」「自社に必要なセキュリティ対策が

わからない」といった、セキュリティのお悩み相談を無料で受け付けております。

まずは相談する

お電話でのお問い合わせも受け付けております

03-6822-9995

(平日 09:00 ~ 17:00)

-

詳しく

説明を

聞きたい -

見積もりを

取りたい -

申し込みたい

サービス概要資料(PDF)をダウンロード

Webには掲載していないサービス概要や、

ご支援内容、価格等を詳しくご紹介しています。

-

脅威ベースセキュリティアセスメントの必要性がわかる!

-

サービス内容の詳細がわかる!

-

実施スケジュールと参考価格がわかる!

資料を無料ダウンロード